[Python3] RSA的加解密和签名/验签实现 -- 使用pycrytodome

Crypto 包介绍:

pycrypto,pycrytodome 和 crypto 是一个东西,crypto 在 python 上面的名字是 pycrypto 它是一个第三方库,但是已经停止更新,所以不建议安装这个库;

windows 下 python3.6 版本以上安装比较麻烦(本人是 Python3.7,尝试安装未成功,如果需要尝试安装的,可以参考点击这里),在安装无果的情况下,可以安装 pycryptodome,它是pycrypto 的延伸版本,用法和 pycrypto 是一模一样的;

pip install pycryptodome

安装完成后,在 Python 各种引用包存放路径下,把文件夹 crypto 改为 Crypto 即可。

RSA算法简介:

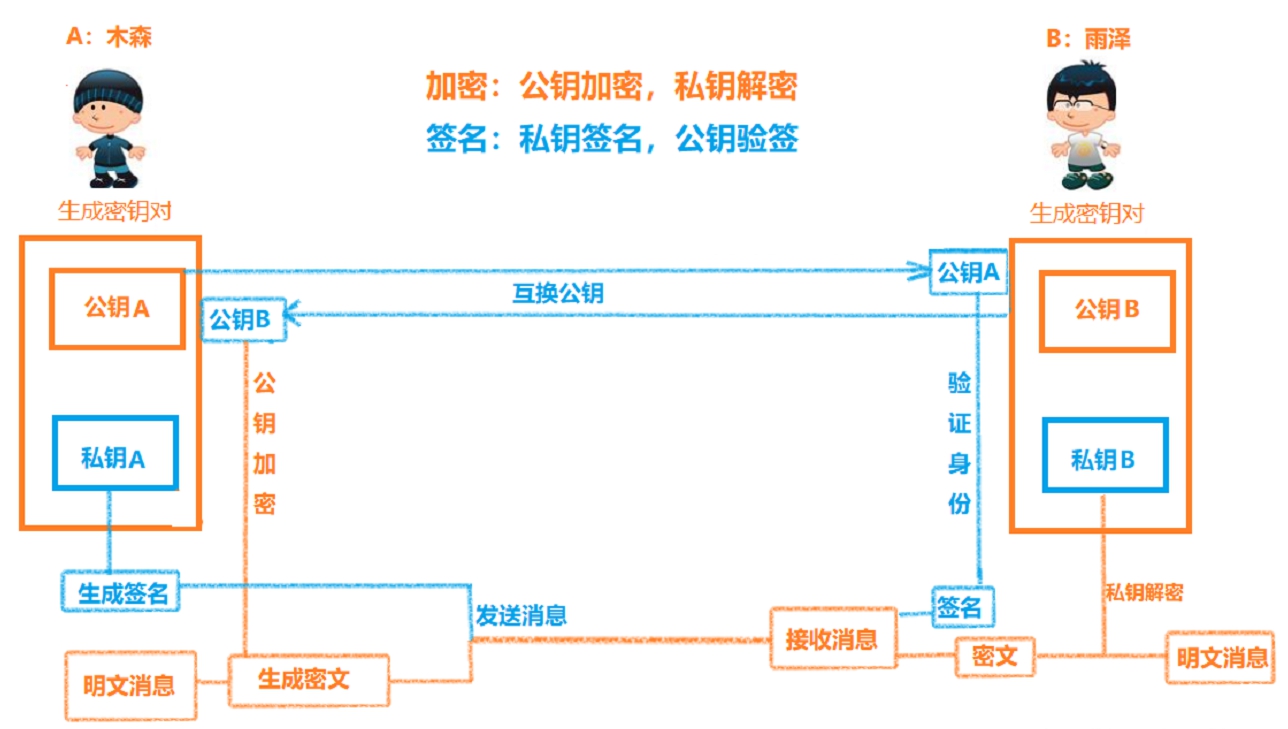

RSA加密算法是一种非对称加密算法,

加密的秘钥是由公钥和私钥两部分组成秘钥对,

公钥用来加密消息,私钥用来对消息进行解密,

公钥是公开的,私钥则是用户自己保留的,

由于公钥是公开的,那么任何人只要获取到公钥,都可以使用公钥来加密发送伪造内容,出于安全性考虑,在发送消息之前我们可以使用RSA来签名。

签名使用私钥来进行签名,使用公钥来进行验签,通过签名我们可以确保用户身份的唯一性,从而提高安全性。

from Crypto.PublicKey import RSA

import Crypto.Signature.PKCS1_v1_5 as sign_PKCS1_v1_5 # 用于签名/验签

from Crypto.Cipher import PKCS1_v1_5 # 用于加密

from Crypto import Random

from Crypto import Hash # 手动生成一个密钥对(项目中的密钥对一般由开发来生成),生成密钥对的时候,可以指定生成的长度,一般推荐使用1024bit,

# 1024bit的rsa公钥,最多只能加密117byte的数据,数据流超过这个数则需要对数据分段加密,

# 目前1024bit长度的密钥已经被证明了不够安全,尽量使用2048bit长度的密钥,2048bit长度密钥最多能加密245byte长度的数据

计算长度公式:密钥长度/8 - 11 = 最大加密量 (单位 bytes)

下面生成一对2048bit的密钥:

x = RSA.generate(2048)

# y = RSA.generate(2048, Random.new().read) #也可以使用伪随机数来辅助生成 s_key = x.export_key() #私钥

g_key = x.publickey().export_key() #公钥

# print("私钥:", s_key)

# print("公钥:", g_key) # 写入文件

# with open("c.pem", "wb") as x:

# x.write(s_key)

# with open("d.pem", "wb") as x:

# x.write(g_key) #从文件导入密钥 -- 通过私钥生成公钥 (公钥不会变 -- 用于只知道私钥的情况)--2

# with open('c.pem','rb')as x:

# s_key = RSA.importKey(x.read())

# # new_g_key = s_key.publickey().export_key()

# # print(new_g_key)

#

# cert = s_key.export_key("DER") #生成证书 -- 它和私钥是唯一对应的

# print(cert) #实现RSA 非对称加解密

my_private_key = s_key # 私钥

my_public_key = g_key # 公钥

① 使用公钥 - 私钥对信息进行"加密" + "解密"

'''

作用:对信息进行公钥加密,私钥解密。

应用场景:

A想要加密传输一份数据给B,担心使用对称加密算法易被他人破解(密钥只有一份,一旦泄露,则数据泄露),故使用非对称加密。

信息接收方可以生成自己的秘钥对,即公私钥各一个,然后将公钥发给他人,私钥自己保留。 A使用公钥加密数据,然后将加密后的密文发送给B,B再使用自己的私钥进行解密,这样即使A的公钥和密文均被第三方得到,

第三方也要知晓私钥和加密算法才能解密密文,大大降低数据泄露风险。

''' def encrypt_with_rsa(plain_text): #先公钥加密

cipher_pub_obj = PKCS1_v1_5.new(RSA.importKey(my_public_key))

_secret_byte_obj = cipher_pub_obj.encrypt(plain_text.encode()) return _secret_byte_obj def decrypt_with_rsa(_secret_byte_obj): #后私钥解密

cipher_pri_obj = PKCS1_v1_5.new(RSA.importKey(my_private_key))

_byte_obj = cipher_pri_obj.decrypt(_secret_byte_obj, Random.new().read)

plain_text = _byte_obj.decode() return plain_text def executer_without_signature(): #加解密验证

text = "I love CA!"

assert text == decrypt_with_rsa(encrypt_with_rsa(text))

print("rsa test success!")

② 使用私钥 - 公钥对信息进行"签名" + "验签"

'''

作用:对解密后的文件的完整性、真实性进行验证(繁琐但更加保险的做法,很少用到)

应用场景:

A有一私密文件欲加密后发送给B,又担心因各种原因导致B收到并解密后的文件并非完整、真实的原文件(可能被篡改或丢失一部分),

所以A在发送前对原文件进行签名,将[签名和密文]一同发送给B让B收到后用做一下文件的[解密 + 验签],

均通过后-方可证明收到的原文件的真实性、完整性。 '''

def to_sign_with_private_key(plain_text): #私钥签名

signer_pri_obj = sign_PKCS1_v1_5.new(RSA.importKey(my_private_key))

rand_hash = Hash.SHA256.new()

rand_hash.update(plain_text.encode())

signature = signer_pri_obj.sign(rand_hash) return signature def to_verify_with_public_key(signature, plain_text): #公钥验签

verifier = sign_PKCS1_v1_5.new(RSA.importKey(my_public_key))

_rand_hash = Hash.SHA256.new()

_rand_hash.update(plain_text.encode())

verify = verifier.verify(_rand_hash, signature) return verify #true / false def executer_with_signature(): #签名/验签

text = "I love CA!"

assert to_verify_with_public_key(to_sign_with_private_key(text), text)

print("rsa Signature verified!") if __name__ == '__main__' : executer_without_signature() # 只加密不签名 executer_with_signature() #只签名不加密 #二者结合食用更佳

'''

如果是加密的同时又要签名,这个时候稍微有点复杂。

1、发送者和接收者需要各持有一对公私钥,也就是4个钥匙。

2、接收者的公私钥用于机密信息的加解密

3、发送者的公私钥用于机密信息的签名/验签

4、接收者和发送者都要提前将各自的[公钥]告知对方。

'''

[Python3] RSA的加解密和签名/验签实现 -- 使用pycrytodome的更多相关文章

- RSA - 原理、特点(加解密及签名验签)及公钥和私钥的生成

Wiki - RSA加密演算法 Wiki - 欧拉函数 Wiki - 模反元素 ASN.1 格式标准 RSA算法原理(二) 注意: RSA 加密或签名后的结果是不可读的二进制,使用时经常会转为 BAS ...

- RSA密钥生成、加密解密、签名验签

RSA 非对称加密公钥加密,私钥解密 私钥签名,公钥验签 下面是生成随机密钥对: //随机生成密钥对 KeyPairGenerator keyPairGen = null; try { keyPair ...

- PHP 生成公钥私钥,加密解密,签名验签

test_encry.php <?php //创建私钥,公钥 //create_key(); //要加密内容 $str = "test_str"; //加密 $encrypt ...

- 调用OpenSSL实现RSA加解密和签名操作

调用OpenSSL实现RSA加解密和签名操作 RSA公钥可以从证书和公钥文件,RSA私钥可以从私钥文件中提取.OpenSSL使用了一种BIO抽象IO机制读写所用文件,可以打开文件相关联的BIO,通过B ...

- RSACryptoServiceProvider加密解密签名验签和DESCryptoServiceProvider加解密

原文:RSACryptoServiceProvider加密解密签名验签和DESCryptoServiceProvider加解密 C#在using System.Security.Cryptograph ...

- js rsa sign使用笔记(加密,解密,签名,验签)

你将会收获: js如何加密, 解密 js如何签名, 验签 js和Java交互如何相互解密, 验签(重点) 通过谷歌, 发现jsrsasign库使用者较多. 查看api发现这个库功能很健全. 本文使用方 ...

- python RSA加密、解密、签名

python RSA加密.解密.签名 python中用于RSA加解密的库有好久个,本文主要讲解rsa.M2Crypto.Crypto这三个库对于RSA加密.解密.签名.验签的知识点. 知识基础 加密是 ...

- 数据安全管理:RSA加密算法,签名验签流程详解

本文源码:GitHub·点这里 || GitEE·点这里 一.RSA算法简介 1.加密解密 RSA加密是一种非对称加密,在公开密钥加密和电子商业中RSA被广泛使用.可以在不直接传递密钥的情况下,完成加 ...

- 利用SHA-1算法和RSA秘钥进行签名验签(带注释)

背景介绍 1.SHA 安全散列算法SHA (Secure Hash Algorithm)是美国国家标准和技术局发布的国家标准FIPS PUB 180-1,一般称为SHA-1.其对长度不超过264二进制 ...

随机推荐

- IdentityServer4专题之三:OAuth、SSO和OpenID

一.oauth 典型案例:如果一个用户R拥有两项服务:一项服务是图片在线存储服务A,另一个是图片在线打印服务B.由于服务A与服务B是由两家不同的服务提供商提供的,所以用户在这两家服务提供商的网站上各自 ...

- Ubuntu下安装 Mysql

MYSQL在ubuntu16.04下的编译安装mysql-5.6.23.tar.gz 为减少安装过程中因权限带来个各种问题,建议全程用root用户编译安装,步骤如下: 1.安装依赖文件 apt-ge ...

- CentOS下安装Orcale

以前没有安装过,最近安装了.感觉在Liunx安装真的超麻烦.这是技术文档,分享给大家. LINUX安装oracle数据库步骤: 1.安装依赖包 yum -y install gcc gcc-c ...

- [Codeforces] #603 (Div. 2) A-E题解

[Codeforces]1263A Sweet Problem [Codeforces]1263B PIN Code [Codeforces]1263C Everyone is a Winner! [ ...

- mysql 视图入门

- pyhton scipy最小二乘法(scipy.linalg.lstsq模块)

最小二乘法则是一种统计学习优化技术,它的目标是最小化误差平方之和来作为目标J(θ)J(θ),从而找到最优模型. 7. SciPy最小二乘法 最小二乘法则是一种统计学习优化技术,它的目标是最小化误差平方 ...

- centos7安装google-chrome和chromedriver

1.root用户下进入到etc/yum.repos.d目录下 [root@f7d6b9f2-1291-4d2f-8805-aef94deac9f7 yum.repos.d]# pwd /etc/y ...

- Golang的环境安装

Golang的环境安装 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.Go语言环境安装 1>.下载Golang的安装包 博主推荐阅读: https://studygola ...

- 51nod 1352:集合计数

1352 集合计数 基准时间限制:1 秒 空间限制:131072 KB 分值: 20 难度:3级算法题 收藏 关注 给出N个固定集合{1,N},{2,N-1},{3,N-2},...,{N-1,2 ...

- CentOS7基于http方式搭建本地yum源

1.创建yum软件保存目录[root@localhost ~]# mkdir -p /www/share/yum 2. 修改yum配置文件先备份yum配置文件,修改yum配置文件中yum软件包保存目录 ...