wireshark如何抓取分析https的加密报文

【问题概述】

https流量基于ssl/tls加密,无法直接对报文进行分析。

【解决方案】

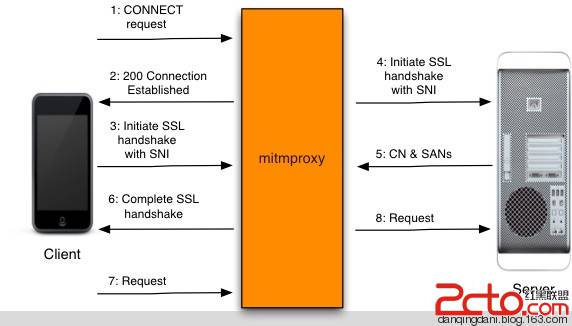

方案1 —— 利用“中间人攻击”的代理方式抓包分析。整个方案过程比较简单,这里不赘述,大致如下(详细可参见:https://www.cnblogs.com/liulinghua90/p/9109282.html):

方案2 —— 基于Chrome/Firefox等浏览器工作过程中需要在PC本地存储RSA密钥协商过程日志数据的原理基础,同时将协商过程的日志文件共享给wireshark从中提取过程密钥信息,从而得以解密。

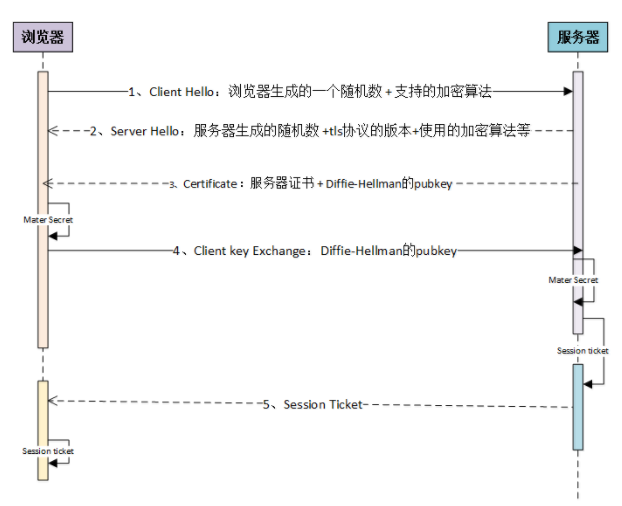

首先,咱们回顾下https协议交互的过程,大致如下:

通过上面的协商过程可以看出,此次请求和响应使用的加密套件cipher suit是通过Client和Server双方协商出来的,并且整个协商由Client端的ClientHello发起。

然后,基于原理分析,咱们可以通过以下三点使得wireshark对https的抓包、解密分析得以实现:

- 修改PC系统对cipher suit的支持情况,使其只支持基于RSA实现的一系列套件;

- 修改PC系统环境变量,使得wireshark得以共享协商过程的日志文件;

- 修改wireshark相关配置,使其能够实时提取到协商过程的密钥信息。

接下来,咱们详细总结下每个配置步骤的注意事项:

1)修改PC系统对cipher suit的支持情况,使其只支持基于RSA实现的一系列套件:

- Win10下 Win + R 后的对话框中输入 gpedit.msc 打开“本地组策略编辑器”

- 按照以下路径找到“SSL 密码套件”: 计算机配置--管理模板--网络--SSL配置设置--SSL 密码套件

- 默认“未配置”,修改为“已启用”。此时能够看到系统支持的密码套件及其优先级顺序(TLS_AES_256_GCM_SHA384、TLS_AES_128_GCM_SHA256、TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384、TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256、TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384、TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256、TLS_DHE_RSA_WITH_AES_256_GCM_SHA384、TLS_DHE_RSA_WITH_AES_128_GCM_SHA256、TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384、TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256、TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384、TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256、TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA、TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA、TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA、TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA、TLS_RSA_WITH_AES_256_GCM_SHA384、TLS_RSA_WITH_AES_128_GCM_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA256、TLS_RSA_WITH_AES_128_CBC_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA、TLS_RSA_WITH_AES_128_CBC_SHA、TLS_RSA_WITH_3DES_EDE_CBC_SHA、TLS_RSA_WITH_NULL_SHA256、TLS_RSA_WITH_NULL_SHA、TLS_PSK_WITH_AES_256_GCM_SHA384、TLS_PSK_WITH_AES_128_GCM_SHA256、TLS_PSK_WITH_AES_256_CBC_SHA384、TLS_PSK_WITH_AES_128_CBC_SHA256、TLS_PSK_WITH_NULL_SHA384、TLS_PSK_WITH_NULL_SHA256)

- 去除抓包方案中不支持的AES、PSK、ECDHE_ECDSA等诸多密码套件只保留RSA相关即可(TLS_RSA_WITH_AES_256_GCM_SHA384、TLS_RSA_WITH_AES_128_GCM_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA256、TLS_RSA_WITH_AES_128_CBC_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA、TLS_RSA_WITH_AES_128_CBC_SHA、TLS_RSA_WITH_3DES_EDE_CBC_SHA、TLS_RSA_WITH_NULL_SHA256、TLS_RSA_WITH_NULL_SHA)

- 应用,确定(Tips:实验结束后还原系统密码套件,否则后续可能出现上网异常)

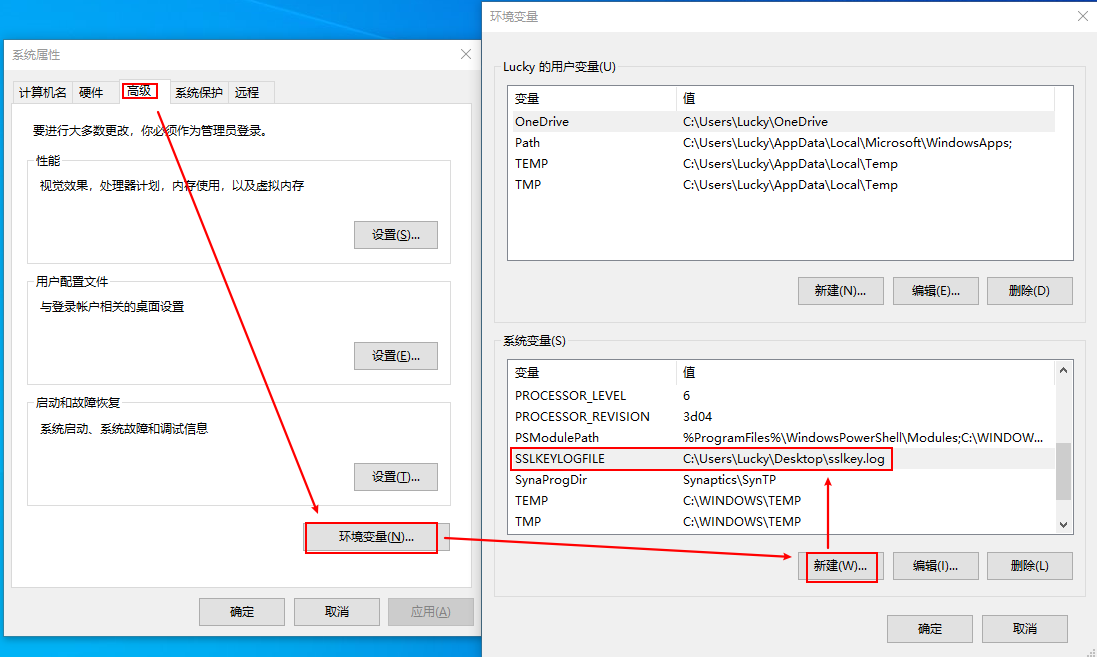

2)修改PC系统环境变量,使得wireshark得以共享协商过程的日志文件;

- 按照以下路径找到“系统变量”: 控制面板--系统和安全--系统--高级系统设置--环境变量,具体配置如图所示:

- Chrome访问下百度主页,检查下此时系统变量里面的日志文件中成功记录了一些密钥协商的过程信息

- 按照以下路径找到“系统变量”: 控制面板--系统和安全--系统--高级系统设置--环境变量,具体配置如图所示:

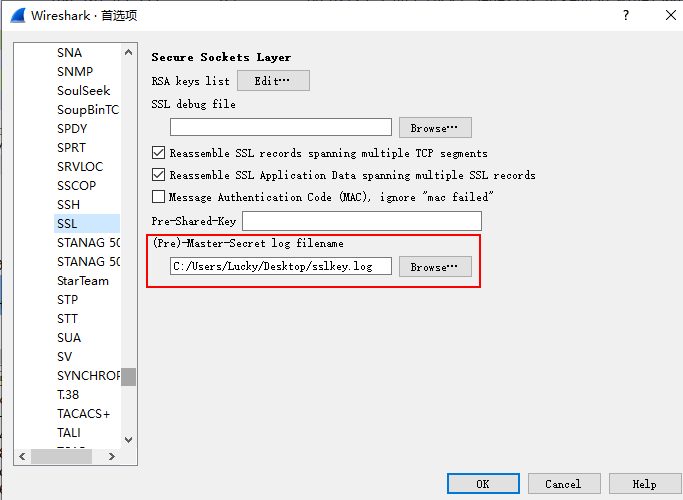

3)修改wireshark相关配置,使其能够实时提取到协商过程的密钥信息:

- 按照以下路径找到“(Pre)-Master-Secret log filename”: 编辑--首选项--协议--SSL--(Pre)-Master-Secret log filename

- 选择刚才环境变量中设置的文件路径和文件名,保存

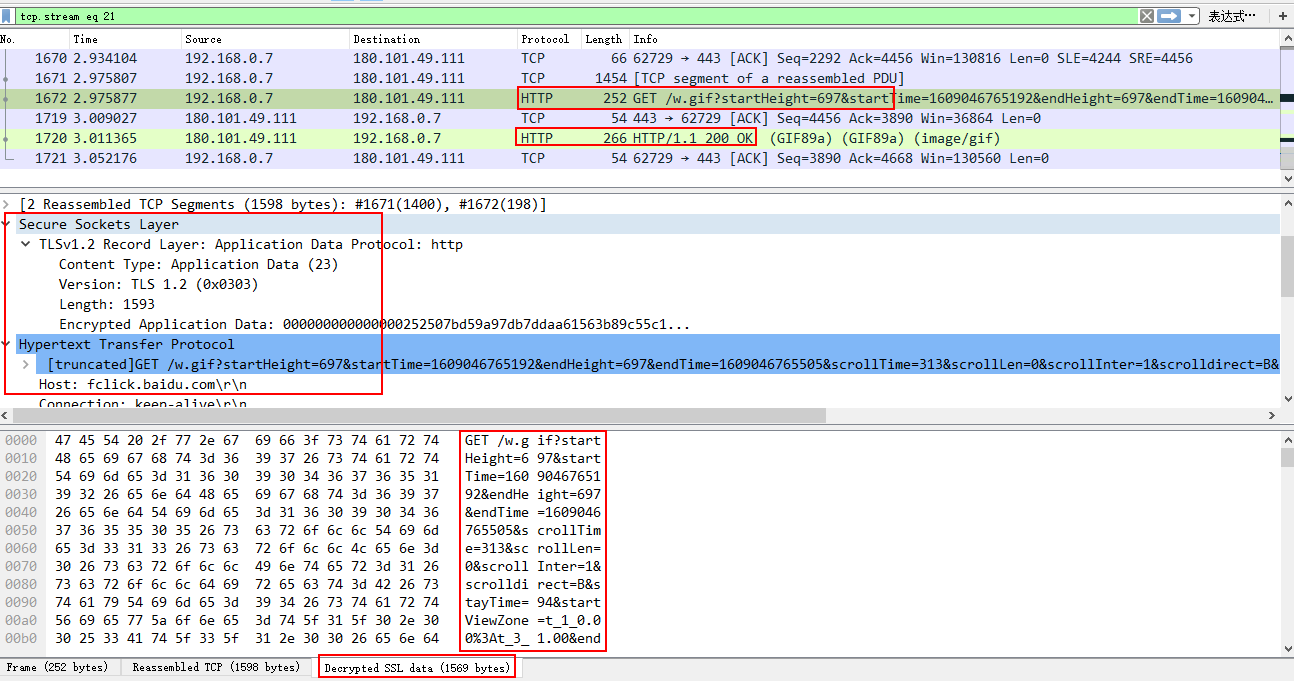

最后,咱们看看抓包解密后的效果:

wireshark如何抓取分析https的加密报文的更多相关文章

- Wireshark抓包分析HTTPS与HTTP报文的差异

一.什么是HTTPS: HTTPS(Secure Hypertext Transfer Protocol)安全超文本传输协议 它是一个安全通信通道,它基于HTTP开发,用于在客户计算机和服务器之间交换 ...

- 使用wireshark 抓取 http https tcp ip 协议进行学习

使用wireshark 抓取 http https tcp ip 协议进行学习 前言 本节使用wireshark工具抓包学习tcp ip http 协议 1. tcp 1.1 tcp三次握手在wire ...

- WireShark如何抓取本地localhost的包

今天将自己的电脑既作为客户端又作为服务端进行一个程序的测试,想着用WireShark来抓包分析一下问题,但由于WireShark只能抓取经过电脑网卡的包,由于我是使用localhost或者127.0. ...

- Wireshark数据抓包分析——网络协议篇

Wireshark数据抓包分析--网络协议篇 watermark/2/text/aHR0cDovL2Jsb2cuY3Nkbi5uZXQvZGF4dWViYQ==/ ...

- fiddler抓取手机https请求详解

前言: Fiddler是在 windows下常用的网络封包截取工具,在做移动开发时,我们为了调试与服务器端的网络通讯协议,常常需要截取网络封包来分析,fiddler默认只能抓取http请求,需要配置和 ...

- 数据抓取分析(python + mongodb)

分享点干货!!! Python数据抓取分析 编程模块:requests,lxml,pymongo,time,BeautifulSoup 首先获取所有产品的分类网址: def step(): try: ...

- python数据抓取分析(python + mongodb)

分享点干货!!! Python数据抓取分析 编程模块:requests,lxml,pymongo,time,BeautifulSoup 首先获取所有产品的分类网址: def step(): try: ...

- Jmeter Web 性能测试入门 (二):Fiddler 抓取 http/https 请求

jmeter自带了拦截request的功能,并且也有对应的tool:badboy 可以用.但由于我经常做移动端的项目,个人还是习惯用fiddler来收集request. 官网下载并安装Fiddler ...

- charles之抓取浏览器https请求

用charles抓取浏览器https的包时,请求显示为unknown,且请求和响应数据乱码,本篇介绍如何抓取正常响应的https请求 目录 1.安装charles 2.安装证书.添加域名 3.抓包 1 ...

随机推荐

- 2018ACM上海大都会赛 F Color it【基础的扫描线】

题目:戳这里 题意:有n*m个点全为白色,q个圆,将q个圆内所有的点都染成黑色,问最后剩下多少白色的点. 解题思路:每一行当做一个扫描线,扫描所有的圆,记录每一行在圆中的点即可,O(n*q). 附ac ...

- Socket 编程简介

Socket又称"套接字",应用程序通常通过"套接字"向网络发出请求或者应答网络请求,使主机间或者一台计算机上的进程间可以通讯. 本章节我们为大家接收 Perl ...

- html图片占位符插件holder.js

1.下载源码 下载链接:http://www.bootcdn.cn/holder/ 2.在HTML中引入holde.js <script src="holder-js-2.9.4\ho ...

- 015.NET5_MVC_Razor局部视图

局部视图 1. 可以增加代码的重用性 如何定义? 1.添加一cshtml文件 2. 在页面中调用局部视图:@html.Partial("局部视图的名称") 问题:局部视图中不能访问 ...

- cursor CSS属性定义鼠标指针悬浮在元素上时的外观。

1 1 cursor CSS属性定义鼠标指针悬浮在元素上时的外观. https://developer.mozilla.org/zh-CN/docs/Web/CSS/cursor 概述 cursor ...

- 如何用 js 实现一个 bind 函数

如何用 js 实现一个 bind 函数 原理 实现方式 总结 refs https://developer.mozilla.org/en-US/docs/Web/JavaScript/Referenc ...

- AIoT & IoT

AIoT & IoT Artificial Intelligence of Things Internet of Things AIoT === AI + IoT 人工智能物联网 === 人工 ...

- HTTP/HTTPS Proxy & Charles

HTTP/HTTPS Proxy & Charles Charles https://www.charlesproxy.com/ https://www.jianshu.com/p/53d2c ...

- WiFi & QR Code

WiFi & QR Code https://github.com/bndw/wifi-card https://wifi.dev.bdw.to/ 扫码登录 WIFI:T:WPA;S:free ...

- H.265 & H.264

H.265 & H.264 HEVC (H.265) vs. AVC (H.264) https://en.wikipedia.org/wiki/High_Efficiency_Video_C ...