nginx配置SSL证书实现https服务

在前面一篇文章中,使用openssl生成了免费证书 后,我们现在使用该证书来实现我们本地node服务的https服务需求。假如我现在node基本架构如下:

|----项目

| |--- static # 存放html文件

| | |--- index.html # index.html

| |--- node_modules # 依赖包

| |--- app.js # node 入口文件

| |--- package.json

| |--- .babelrc # 转换es6文件

index.html 文件代码如下:

<!DOCTYPE html>

<html>

<head>

<meta charset=utf-8>

<meta name="referrer" content="never">

<title>nginx配置https</title>

</head>

<body>

<div>

<h2>欢迎使用https来访问页面</h2>

</div>

</body>

</html>

app.js 代码如下:

const Koa = require('koa');

const fs = require('fs');

const path = require('path');

const router = require('koa-router')();

const koaBody = require('koa-body');

const static = require('koa-static');

const app = new Koa();

router.get('/', (ctx, next) => {

// 设置头类型, 如果不设置,会直接下载该页面

ctx.type = 'html';

// 读取文件

const pathUrl = path.join(__dirname, '/static/index.html');

ctx.body = fs.createReadStream(pathUrl);

next();

});

app.use(static(path.join(__dirname)));

app.use(router.routes());

app.use(router.allowedMethods());

app.listen(3001, () => {

console.log('server is listen in 3001');

});

package.json 代码如下;

{

"name": "uploadandload",

"version": "1.0.0",

"description": "",

"main": "app.js",

"scripts": {

"dev": "nodemon ./app.js"

},

"author": "",

"license": "ISC",

"dependencies": {

"fs": "0.0.1-security",

"koa": "^2.7.0",

"koa-body": "^4.1.0",

"koa-router": "^7.4.0",

"koa-send": "^5.0.0",

"koa-static": "^5.0.0",

"nodemon": "^1.19.0",

"path": "^0.12.7"

}

}

然后我在项目的根目录下执行 npm run dev 后,就可以在浏览器下访问 http://localhost:3001 了,但是为了我想使用域名访问的话,因此我们可以在 hosts文件下绑定下域名,比如叫 xxx.abc.com . hosts文件如下绑定:

127.0.0.1 xxx.abc.com

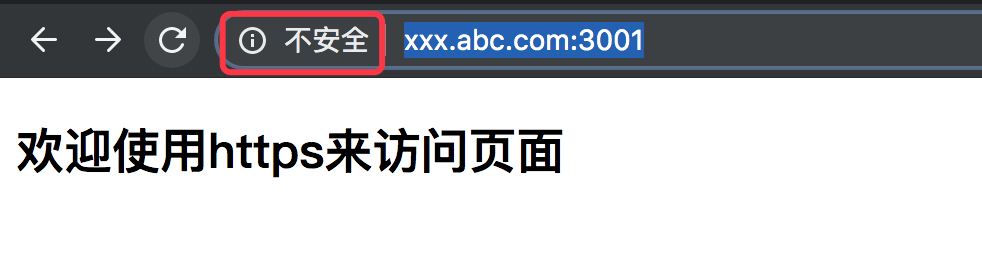

因此这个时候我们使用 http://xxx.abc.com:3001/ 就可以访问页面了,如下所示:

如上所示,我们就可以访问页面了,但是我们有没有发现,在chrome浏览器下 显示http请求是不安全的,因此这个时候我想使用https来访问就好了,网页的安全性就得到了保障,但是这个时候如果我什么都不做,直接使用https去访问的话是不行的,比如地址:https://xxx.abc.com:3001. 如下图所示:

我们知道使用https访问的话,一般是需要安全证书的,因此我们现在的任务是需要使用nginx来配置下安全证书之类的事情,然后使用https能访问网页就能达到目标。

如果想要学习nginx基本安装及基本知识点,请看我之前的这篇文章

nginx配置https服务

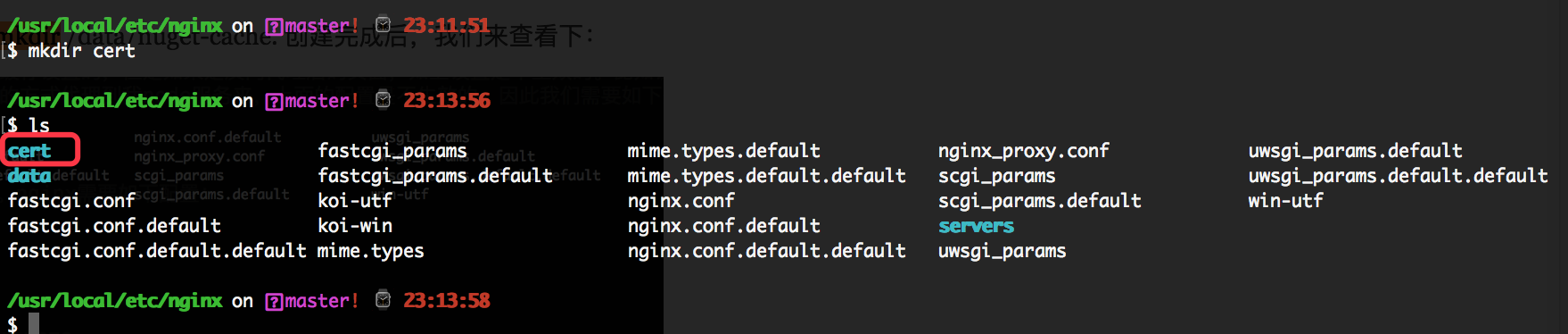

1. 首先进入nginx目录下,使用命令:cd /usr/local/etc/nginx。然后在该目录下创建 cert文件夹,目的是存放证书文件。

使用命令:mkdir cert 如下所示:

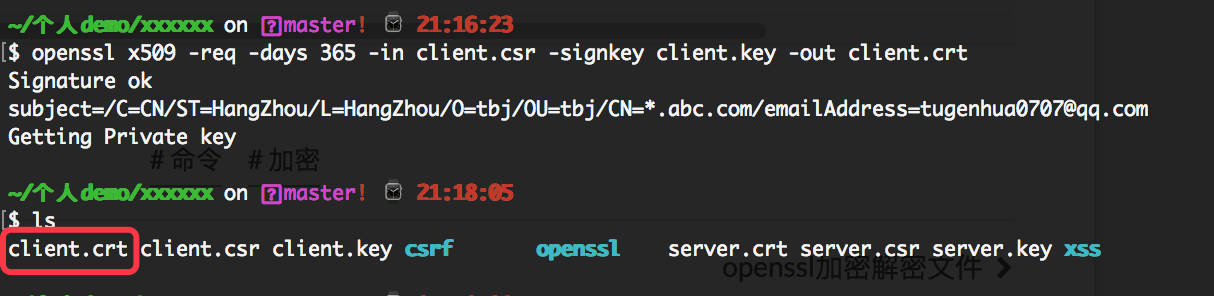

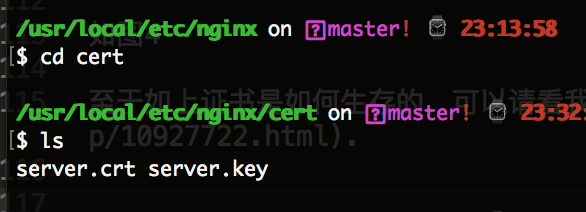

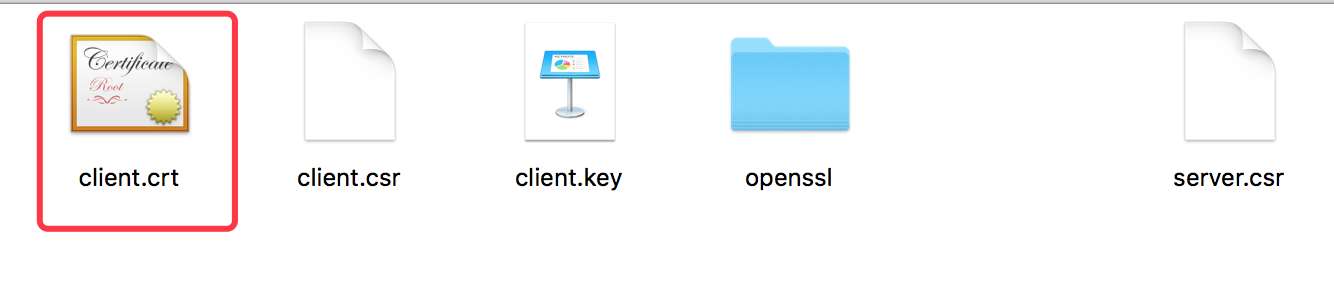

2. 然后我们需要把证书相关的文件,比如server.crt 和 server.key 文件复制到该 cert目录下。比如如下证书文件:

至于如上证书是如何生存的,可以请看我上篇文字 使用openssl 生存免费证书

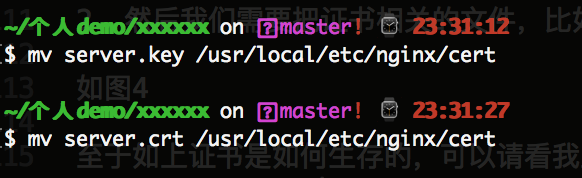

移动命令:mv server.key /usr/local/etc/nginx/cert, 比如把server.key 和 server.crt文件都移动到 /usr/local/etc/nginx/cert目录下。如下图所示:

然后我们再查看下 /usr/local/etc/nginx/cert 目录下,有如下文件,如下所示:

3. nginx的配置

nginx的配置需要加上如下代码:

server {

listen 443 ssl;

server_name xxx.abc.com;

ssl on; // 该配置项需要去掉

ssl_certificate cert/server.crt;

ssl_certificate_key cert/server.key;

/*

设置ssl/tls会话缓存的类型和大小。如果设置了这个参数一般是shared,buildin可能会参数内存碎片,默认是none,和off差不多,停用缓存。如shared:SSL:10m表示我所有的nginx工作进程共享ssl会话缓存,官网介绍说1M可以存放约4000个sessions。

*/

ssl_session_cache shared:SSL:1m;

// 客户端可以重用会话缓存中ssl参数的过期时间,内网系统默认5分钟太短了,可以设成30m即30分钟甚至4h。

ssl_session_timeout 5m;

/*

选择加密套件,不同的浏览器所支持的套件(和顺序)可能会不同。

这里指定的是OpenSSL库能够识别的写法,你可以通过 openssl -v cipher 'RC4:HIGH:!aNULL:!MD5'(后面是你所指定的套件加密算法) 来看所支持算法。

*/

ssl_ciphers HIGH:!aNULL:!MD5;

// 设置协商加密算法时,优先使用我们服务端的加密套件,而不是客户端浏览器的加密套件。

ssl_prefer_server_ciphers on;

location / {

proxy_pass http://localhost:3001;

}

}

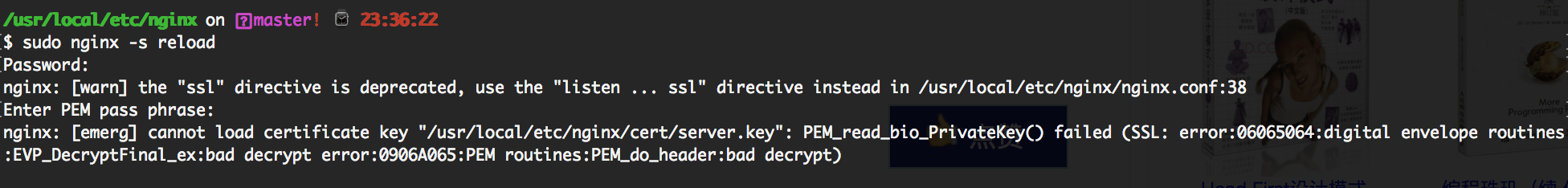

注意:如上 ssl on; 这个配置项需要去掉。假如是如上的配置后,我重新启动下nginx命令会报错,如下所示:

SSL: error:06065064:digital envelope routines:EVP_DecryptFinal_ex:bad decrypt error:0906A065:PEM routines:PEM_do_header:bad decrypt 类似这样的错,然后通过百度搜索这个错误,通过如下方法可以解决:

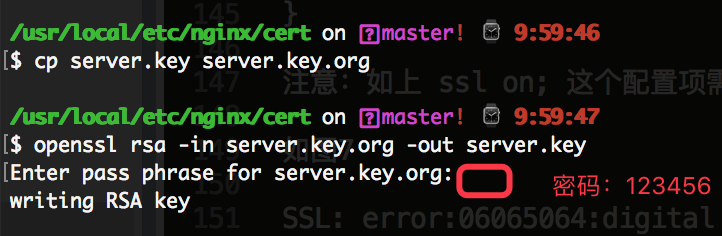

进入到该目录下:cd /usr/local/etc/nginx/cert 然后执行下面两句代码即可:

cp server.key server.key.org

openssl rsa -in server.key.org -out server.key

如下所示:

可以看百度搜索出来的页面(http://ju.outofmemory.cn/entry/17732)

然后当我继续重启下 nginx, 发现还会报错,报错信息如下:

nginx: [warn] the "ssl" directive is deprecated, use the "listen ... ssl" directive instead

然后继续把 ssl on; 这句配置项去掉就可以了,可能和nginx的版本有关系,请看这篇文章(https://blog.csdn.net/ootw/article/details/81059677).

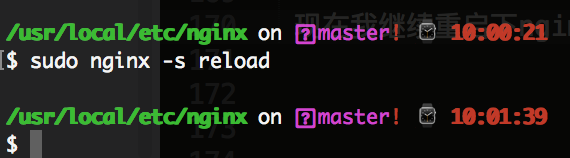

现在我继续重启下nginx就ok了,如下所示:

但是如上配置后,我们还不能直接 使用 域名 https://xxx.abc.com/ 访问了,我们还需要在浏览器下把自己之前生成的client.crt 证书安装上去,在mac系统下操作步骤如下:

1. 点击如下启动台。如下所示:

2. 搜索钥匙串访问,点击进去,如下所示

3. 进入到证书页面,把我们之前的client.crt证书拖进到证书里面去即可,比如我之前生成的 client.crt证书,如下所示:

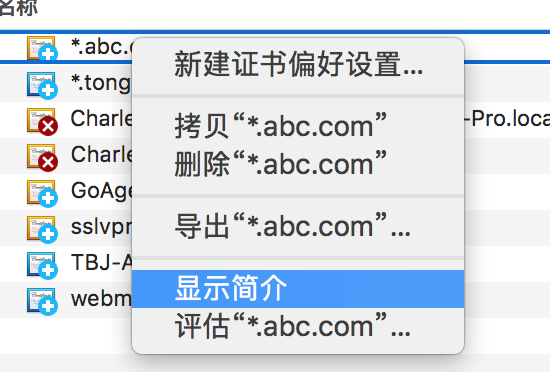

4. 右键点击我的证书,然后点击 "显示简介", 进入到证书详情页面后。如下图所示:

5. 进入页面后,使用证书时,选择始终信任后,如下图所示:

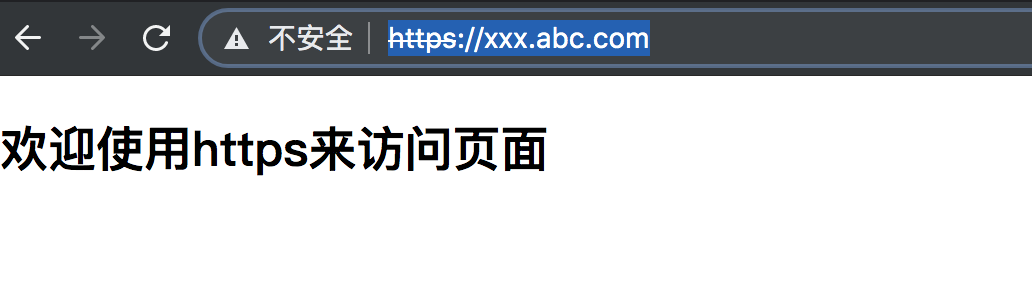

6. 然后退出,可能需要输入电脑开机密码,输入完成,会自动保存。然后我们在浏览器访问该 https://xxx.abc.com/ 页面后就可以访问的到了。如下所示:

然后我们点击继续访问即可看到页面了,如下所示:

如上就是使用 nginx + 证书 实现 本地node https服务了。

但是如上https虽然可以访问,但是https前面还是显示不安全的文案; 如下图所示:

可能的原因该证书是自己生成的证书,不是购买第三方的证书导致的吧。具体啥原因,目前我也不知道,至少现在我们可以使用https来访问我们的项目了。

github上简单node服务启动的源码

nginx配置SSL证书实现https服务的更多相关文章

- nginx配置ssl证书实现https访问

一,环境说明 服务器系统:ubuntu16.04LTS 服务器IP地址:47.89.12.99 域名:bjubi.com 二,域名解析到服务器 在阿里云控制台-产品与服务-云解析DNS-找到需要解析的 ...

- 阿里云 nginx配置ssl证书实现https访问

一,环境说明 服务器系统:ubuntu16.04LTS 服务器IP地址:47.89.12.99 域名:bjubi.com 二,域名解析到服务器 在阿里云控制台-产品与服务-云解析DNS-找到需要解析的 ...

- nginx配置ssl证书实现https加密请求详解

原文链接:http://www.studyshare.cn/software/details/1175/0 一.加密方式 1.对称加密 所谓对称加密即:客户端使用一串固定的秘钥对传输内容进行加密,服务 ...

- nginx配置ssl证书实现https

一,环境说明 服务器系统:centos6 服务器IP地址:0.0.0.0 域名:bjubi.com 二,域名解析到服务器 在阿里云控制台-产品与服务-云解析DNS-找到需要解析的域名点“解析”,进入解 ...

- [转帖]nginx配置ssl证书实现https访问

https://www.cnblogs.com/tianhei/p/7726505.html 今天就是如此处理的 感觉挺不错的. 一,环境说明 服务器系统:ubuntu16.04LTS 服务器IP地址 ...

- Nginx配置SSL证书实现https访问「浏览器未认证」

http 和 https 介绍 http:应用最广泛的一种网络协议,是一个B/S的request和response的标准,用于从www服务器传输超文本到本地浏览器的传输协议. https:以安全为目标 ...

- [转] Nginx 配置 SSL 证书 + 搭建 HTTPS 网站教程

一.HTTPS 是什么? 根据维基百科的解释: 超文本传输安全协议(缩写:HTTPS,英语:Hypertext Transfer Protocol Secure)是超文本传输协议和SSL/TLS的组合 ...

- Nginx 配置 SSL 证书 + 搭建 HTTPS 网站教程

一.HTTPS 是什么? 根据维基百科的解释: 超文本传输安全协议(缩写:HTTPS,英语:Hypertext Transfer Protocol Secure)是超文本传输协议和SSL/TLS的组合 ...

- Nginx配置SSL证书部署HTTPS网站(颁发证书)

一.Http与Https的区别HTTP:是互联网上应用最为广泛的一种网络协议,是一个客户端和服务器端请求和应答的标准(TCP),用于从WWW服务器传输超文本到本地浏览器的传输协议,它可以使浏览器更加高 ...

随机推荐

- Spring笔记02(3种加载配置文件的方式)

1.不使用Spring的实例: 01.Animal接口对应的代码: package cn.pb.dao; /** * 动物接口 */ public interface Animal { //吃饭 St ...

- 洛谷 U6931 灯光

题目背景 明天就是校园活动了,小明作为场地的负责人,将一切都布置好了.但是在活动的前几天,校园里的灯却都坏掉了,无奈之下,只好再去买一批灯.但是很遗憾的是,厂家看马上要过年了,就没有在进货了,现在只剩 ...

- poj1742硬币——多重背包可行性

题目:http://poj.org/problem?id=1742 贪心地想,1.如果一种面值已经可以被组成,则不再对它更新: 2.对于同一种面值的硬币,尽量用较少硬币(一个)更新,使后面可以用更多此 ...

- VijosP1626:爱在心中

描述 “每个人都拥有一个梦,即使彼此不相同,能够与你分享,无论失败成功都会感动.爱因为在心中,平凡而不平庸,世界就像迷宫,却又让我们此刻相逢Our Home.” 在爱的国度里有N个人,在他们的心中都有 ...

- DDD领域事件与事件总线源码下载

最近在看领域事件的文章.看到了“张占岭”的<DDD~领域事件与事件总线> 原文地址:http://www.cnblogs.com/lori/p/3476703.html 遗憾的是没有提供下 ...

- 《深入分析Java Web技术内幕》读后感(Tomcat)

第11章 P286 Tomcat总体结构 1.service 2.server 3.组件的生命 Connector Container 1.容器的总体设计 2.Engine容器 3.Host容器 4. ...

- linux下gsoap的初次使用 -- c风格加法实例

摘自: http://blog.csdn.net/jinpw/article/details/3346844 https://www.cnblogs.com/dkblog/archive/2011/0 ...

- switch()出现警告warning:enumeration value ‘xxx’ not handled in switch

enumeration value ... not handled in switch 如果在switch中使用使用枚举类型,如:switch(枚举类型) 枚举类型的个数没有全部列出,就会报这个警告

- java多线程系列:Executors框架

目录 Executor接口介绍 ExecutorService常用接口介绍 创建线程池的一些方法介绍 3.1 newFixedThreadPool方法 3.2 newCachedThreadPool方 ...

- HDU - 6082 度度熊与邪恶大魔王(背包变式)

度度熊与邪恶大魔王 度度熊为了拯救可爱的公主,于是与邪恶大魔王战斗起来. 邪恶大魔王的麾下有n个怪兽,每个怪兽有a[i]的生命值,以及b[i]的防御力. 度度熊一共拥有m种攻击方式,第i种攻击方式,需 ...