概A第二章测试

以下判断题全是(√)

- 问题 1

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 2

得 10 分,满分 10 分

|

0-1分布相当于一个特殊的二项分布b(1,p). |

||||

|

|

||||

- 问题 3

得 10 分,满分 10 分

|

n重贝努里试验是指将某试验独立地重复n次,每次试验中事件A或者发生,或者不发生,但每次试验中事件A发生的概率P(A)必须相等。 |

||||

|

|

||||

- 问题 4

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 5

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 6

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 7

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 8

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 9

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 10

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 11

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 12

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 13

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 14

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 15

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 16

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 17

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 18

得 10 分,满分 10 分

|

|

||||

|

|

||||

- 问题 19

得 10 分,满分 10 分

|

二项分布随机变量可以分解成n个0-1分布随机变量之和,而且这n个随机变量的取值互不影响.反之, n个取值互不影响的0-1分布随机变量之和服从二项分布. |

||||

|

|

||||

- 问题 20

得 10 分,满分 10 分

|

利用离散随机变量的分布函数可以推导出该随机变量的概率分布律。 |

||||

|

|

||||

- 问题 21

得 10 分,满分 10 分

|

设随机变量X具有分布律P(X=k)=ak,k=1,2,3,4,5,则a=_1/15____(用分数表示,如"1/2")。 |

||||

|

|

||||

- 问题 22

得 10 分,满分 10 分

|

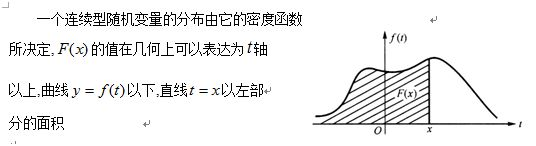

连续型随机变量的分布函数是一个连续函数. |

||||

概A第二章测试的更多相关文章

- 概A第一章测试

· 问题 1√ 得 10 分,满分 10 分 A与B不能同时发生,表明A与B互不相容. · 问题 2× 得 10 分,满分 10 分 A与B互逆 ...

- Kail Linux渗透测试培训手册3第二章信息采集

Kail Linux渗透测试培训手册3第二章信息采集 信息收集是网络攻击中最重要的步骤之一.渗透攻击.我们需要收集各种信息目标.该信息收集.攻击成功的概率越大.介绍信息收集的相关工具.本文选自< ...

- ASP.NET MVC with Entity Framework and CSS一书翻译系列文章之第二章:利用模型类创建视图、控制器和数据库

在这一章中,我们将直接进入项目,并且为产品和分类添加一些基本的模型类.我们将在Entity Framework的代码优先模式下,利用这些模型类创建一个数据库.我们还将学习如何在代码中创建数据库上下文类 ...

- 《Django By Example》第二章 中文 翻译 (个人学习,渣翻)

书籍出处:https://www.packtpub.com/web-development/django-example 原作者:Antonio Melé (译者注:翻译完第一章后,发现翻译第二章的速 ...

- Jenkins入门系列之——02第二章 Jenkins安装与配置

2014-12-08:已不再担任SCM和CI的职位,Jenkins的文章如无必要不会再维护. 写的我想吐血,累死了. 网页看着不爽的,自己去下载PDF.有问题请留言! Jenkins入门系列之——03 ...

- Python黑帽编程 2.0 第二章概述

Python黑帽编程 2.0 第二章概述 于 20世纪80年代末,Guido van Rossum发明了Python,初衷据说是为了打发圣诞节的无趣,1991年首次发布,是ABC语言的继承,同时也是一 ...

- 数据结构与算法分析C++表述第二章编程题

把昨天看的第二章巩固一下,做一做编程习题. 2.6: 第一天交2元罚金,以后每一天都是前一天的平方,第N天罚金将是多少? 这个题目和2.4.4-3介绍的幂运算基本一致.若按相同的递归思路分析,比那个问 ...

- 第二章 NIO入门

传统的同步阻塞式I/O编程 基于NIO的非阻塞编程 基于NIO2.0的异步非阻塞(AIO)编程 为什么要使用NIO编程 为什么选择Netty 第二章 NIO 入门 2.1 传统的BIO编程 2.1.1 ...

- 精通Web Analytics 2.0 (4) 第二章:选择你的网络分析灵魂伴侣的最佳策略

精通Web Analytics 2.0 : 用户中心科学与在线统计艺术 第二章:选择你的网络分析灵魂伴侣的最佳策略 在Web Analytics 2.0的新世界秩序中,您必须跳出"单一真理来 ...

随机推荐

- c++移动构造

下面随笔给出c++移动构造. 在现实中有很多这样的例子,我们将钱从一个账号转移到另一个账号,将手机SIM卡转移到另一台手机,将文件从一个位置剪切到另一个位置--移动构造可以减少不必要的复制,带来性能上 ...

- Docker系列——InfluxDB+Grafana+Jmeter性能监控平台搭建(一)

在做性能测试的时候,重点关注点是各项性能指标,用Jmeter工具,查看指标数据,就是借助于聚合报告,但查看时也并不方便.那如何能更直观的查看各项数据呢?可以通过InfluxDB+Grafana+Jme ...

- CVE-2017-7504-JBoss JMXInvokerServlet 反序列化

漏洞分析 https://paper.seebug.org/312/ 漏洞原理 这是经典的JBoss反序列化漏洞,JBoss在/invoker/JMXInvokerServlet请求中读取了用户传入的 ...

- Python工程师学习之旅

1.Python软件开发基础 1.Linux操作系统2.Docker基础3.Python基础语法4.Python字符串解析5.Python正则表达式6.Python文件操作7.Python 模块8.P ...

- 从零学脚手架(六)---production和development拆分

development.production拆分 根据文件拆分 webpack打包时分为开发模式(development)和发布模式(production),在前面使用命令参数做了简单区分. 但这种方 ...

- 攻防世界 reverse elrond32

tinyctf-2014 elrond32 1 int __cdecl main(int a1, char **arg_input) 2 { 3 if ( a1 > 1 && c ...

- MySQL中explain语句的使用

一.概述 在 MySQL 中,我们可以使用慢查询日志或者 show processlist 命令等方式定位到执行耗时较长的 SQL 语句,在这之后我们可以通过 EXPLAIN或者 DESC 命令获取 ...

- kthread_worker和kthread_work机制

1.概述 在阅读内核源码时,可以看到kthread_worker.kthread_work两个数据结构配合内核线程创建函数一起使用的场景.刚开始看到这块时,比较困惑,紧接着仔细分析源码后,终于弄清楚了 ...

- 从零玩转第三方登录之QQ登录

从零玩转第三方登录之QQ登录 前言 在真正开始对接之前,我们先来聊一聊后台的方案设计.既然是对接第三方登录,那就免不了如何将用户信息保存.首先需要明确一点的是,用户在第三方登录成功之后, 我们能拿到的 ...

- 批处理文件设置IP以及DNS

先附上批处理文件代码(批处理文件怎么创建自己另行百度,这里不再赘述) Echo offecho ==============请输入序号修改办公区===========echo *********1.家 ...