CTF SSRF(服务器端伪造请求)

CTF SSRF(服务器端伪造请求)

一、概念

SSRF(Server-Side Request Forgery),服务器端请求伪造,利用漏洞伪造服务器端发起请求,从而突破客户端获取不到数据的限制

对外发起网络请求的地方都可能存在SSRF漏洞

二、危害

- 1、可以对外网、服务器所在内网、本地进行端口扫描,获取一些服务的banner信息

- 2、攻击运行在内网或本地的应用程序(比如溢出)

- 3、对内网Web应用进行指纹识别,通过访问默认文件实现

- 4、攻击内外网的Web应用,主要是使用Get参数就可以实现的攻击(比如Struts2漏洞利用,SQL注入等)

- 5、利用file协议读取文件

三、漏洞挖掘与判断

- 从WEB功能上寻找

- 分享:通过URL地址分享网页内容

- 转码服务:通过URL地址吧原地址的网页内容调优使其适合手机屏幕浏览

- 在线翻译:通过URL地址翻译对应文本的内容。

- 图片加载与下载:通过URL地址加载或下载图片

- 未公开的api实现以及其他调用URL的功能

- 从URL关键字中寻找

- share、wap、url、link、src、source、target、u、3g、display、sourceURL、imageURL、domain

- 基本判断

- 回显

- 直接观察

- 抓包

- 用vps监听

- 延时

- DNS请求

- 回显

四、相关函数

file_get_contents

fsockopen

curl_exec

五、IP绕过

- 添加端口

例如:192.168.200.9:80 - 短网址

利用302跳转到目标网址 - 指向任意IP的域名xip.io

例如:10.0.0.1.xip.io resolves to 10.0.0.1 - IP限制绕过

- 十进制

- 八进制

- 十六进制

- 不同进制组合转换

- 302跳转

- 结合

dict://、file://、gopher:// http://A.com@10.10.10.10

相当于以http://A.com的身份访问10.10.10.10http://A.com?xxx=xx

后跟无用参数绕过

六、Gopher协议

gopher是一个互联网上使用过的分布型的文件搜索获取网络协议

gopher协议支持发出GET、POST请求:可以先截获get请求包和post请求包,在构成符合gopher协议的请求。gopher协议是ssrf利用中最强大的协议

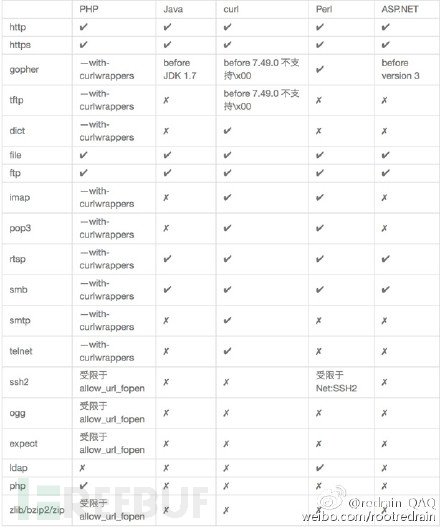

利用 Gopher 协议拓展攻击面

1、使用限制

(图片来源见水印)

- phpinfo中查看curl支持的协议

- 数据库无密码

2、构造payload

https://github.com/tarunkant/Gopherus

https://github.com/swisskyrepo/SSRFmap

CTF SSRF(服务器端伪造请求)的更多相关文章

- 5.SSRF服务器端请求伪造

SSRF(服务端请求伪造):是一种由攻击者构造形成由服务端发起请求的一个安全漏洞. 一般情况下,SSRF攻击的目标是从外网无法访问的内部系统.(正是因为它是由服务端发起的,所以它能够请求到与它相连而与 ...

- SSRF(服务端请求伪造)漏洞

目录 SSRF SSRF漏洞的挖掘 SSRF漏洞利用 SSRF漏洞防御 SSRF SSRF(Server-Side Request Forgery,服务器端请求伪造)漏洞,是一种由攻击者构造请求,由服 ...

- Java HttpClient伪造请求之简易封装满足HTTP以及HTTPS请求

HttpClient简介 HTTP 协议可能是现在 Internet 上使用得最多.最重要的协议了,越来越多的 Java 应用程序需要直接通过 HTTP 协议来访问网络资源.虽然在 JDK 的 jav ...

- Flutter实战视频-移动电商-08.Dio基础_伪造请求头获取数据

08.Dio基础_伪造请求头获取数据 上节课代码清楚 重新编写HomePage这个动态组件 开始写请求的方法 请求数据 .但是由于我们没加请求的头 所以没有返回数据 451就是表示请求错错误 创建请求 ...

- DNS反射放大攻击分析——DNS反射放大攻击主要是利用DNS回复包比请求包大的特点,放大流量,伪造请求包的源IP地址为受害者IP,将应答包的流量引入受害的服务器

DNS反射放大攻击分析 摘自:http://www.shaojike.com/2016/08/19/DNS%E6%94%BE%E5%A4%A7%E6%94%BB%E5%87%BB%E7%AE%80%E ...

- ASP.NET-跨站伪造请求CSRF

经常看到在项目中ajax post数据到服务器不加防伪标记,造成CSRF攻击,在Asp.net Mvc里加入防伪标记很简单在表单中加入Html.AntiForgeryToken()即可Html.Ant ...

- 08-Flutter移动电商实战-dio基础_伪造请求头获取数据

在很多时候,后端为了安全都会有一些请求头的限制,只有请求头对了,才能正确返回数据.这虽然限制了一些人恶意请求数据,但是对于我们聪明的程序员来说,就是形同虚设.这篇文章就以极客时间 为例,讲一下通过伪造 ...

- 渗透之路基础 -- 跨站伪造请求CSRF

漏洞产生原因及原理 跨站请求伪造是指攻击者可以在第三方站点制造HTTP请求并以用户在目标站点的登录态发送到目标站点,而目标站点未校验请求来源使第三方成功伪造请求. XSS利用站点内的信任用户,而CSR ...

- Flutter dio伪造请求头获取数据

在很多时候,后端为了安全都会有一些请求头的限制,只有请求头对了,才能正确返回数据.这虽然限制了一些人恶意请求数据,但是对于我们聪明的程序员来说,就是形同虚设.下面就以极客时间为例,讲一下通过伪造请求头 ...

随机推荐

- synchronized关键字的使用

synchronized关键字是java并发编程中常使用的同步锁,用于锁住方法或者代码块,锁代码块时可以是synchronized(this){}.synchronized(Object){}.syn ...

- 想知道使用OPC服务器时如何设置DCOM?看完本文就懂了(下)

接上文...... “安全”选项卡“安全”选项卡上,有3个选项需要设置. 启动权限 选择“使用默认值”选项 访问权限 选择“使用默认值”选项 配置权限 选择“自定义”选项,然后单击“编辑” 将打开一个 ...

- 阿里云搭建git服务器

阿里云服务器环境: CentOS7.0 jdk1.8.0 jre1.8.0 RAM:1G SWAP:3G MEM:40G apache-tomcat 8.0 1.下载gitlab-ce 11.0 到本 ...

- MySQL 5.7开始支持JSON,那还有必要使用MongoDB存JSON吗?请列出你的观点/理由。

一.观点A:支持MySQL存储JSON MongoDB不支持事务,而MySQL支持事务 MySQL相对MongoDB而言,MySQL的稳定性要优于MongoDB MySQL支持多种存储引擎 二.观点B ...

- 大数据之kafka-05.讲聊聊Kafka的版本号

今天聊聊kafka版本号的问题,这个问题实在是太重要了,我觉得甚至是日后能否用好kafka的关键.上一节我们介绍了kafka的几种发行版,其实不论是哪种kafka,本质上都内嵌了最核心的Apache ...

- 在k8s集群部署SonarQube

目录 1.2.存储环境 1.3.sonarqube版本 2.部署sonarqube 2.1.部署PostgreSQL 2.2.部署SonarQube 2.3.访问检查 SonarQube 是一款用于代 ...

- Unity进阶之:MVC编程思想

版权声明: 本文原创发布于博客园"优梦创客"的博客空间(网址:http://www.cnblogs.com/raymondking123/)以及微信公众号"优梦创客&qu ...

- 从输入 URL 到页面展示到底发生了什么?

1.输入地址 当我们开始在浏览器中输入网址的时候,浏览器其实就已经在智能的匹配可能得 url 了,他会从历史记录,书签等地方,找到已经输入的字符串可能对应的 url,然后给出智能提示,让你可以补全ur ...

- springmvc的控制器是不是单例模式,如果是,有什么问题,怎么解决?

默认情况下是单例模式, 在多线程进行访问的时候,有线程安全问题. 但是不建议使用同步,因为会影响性能. 解决方案,是在控制器里面不能写成员变量. 为什么设计成单例设计模式? 1.性能(不用每次请求都创 ...

- MapReduce如何解决数据倾斜?

数据倾斜是日常大数据查询中隐形的一个BUG,遇不到它时你觉得数据倾斜也就是书本博客上的一个无病呻吟的偶然案例,但当你遇到它是你就会懊悔当初怎么不多了解一下这个赫赫有名的事故. https://www. ...