关于RESTFUL API 安全认证方式的一些总结

常用认证方式

在之前的文章REST API 安全设计指南与使用 AngularJS & NodeJS 实现基于 token 的认证应用两篇文章中,[译]web权限验证方法说明中也详细介绍,一般基于REST API 安全设计常用方式有:

HTTP Basic

Basic admin:admin

Basic YWRtaW46YWRtaW4=

Authorization: Basic YWRtaW46YWRtaW4=

由于HTTP协议是无状态的,所有每次请求都得带上身份信息,基于Http basic验证就是简单的将用户名和密码base64编码放到header中,一般需要HTTPS,安全性较低,实现的方式可以基于代码实现也可以基于web容器配置apache,nginx等web服务器即可实现。

HTTP Digest

摘要认证 digest authentication,服务器端以nonce进行质询,客户端以用户名,密码,nonce,HTTP方法,请求的URI等信息为基础产生的response信息进行认证的方式。

※ 不包含密码的明文传递

摘要认证步骤:

1. 客户端访问一个受http摘要认证保护的资源。

2. 服务器返回401状态以及nonce等信息,要求客户端进行认证。

HTTP/1.1 401 Unauthorized

WWW-Authenticate: Digest

realm="testrealm@host.com",

qop="auth,auth-int",

nonce="dcd98b7102dd2f0e8b11d0f600bfb0c093",

opaque="5ccc069c403ebaf9f0171e9517f40e41"

3. 客户端将以用户名,密码,nonce值,HTTP方法, 和被请求的URI为校验值基础而加密(默认为MD5算法)的摘要信息返回给服务器。

认证必须的五个情报:

・ realm : 响应中包含信息

・ nonce : 响应中包含信息

・ username : 用户名

・ digest-uri : 请求的URI

・ response : 以上面四个信息加上密码信息,使用MD5算法得出的字符串。Authorization: Digest

username="Mufasa", ← 客户端已知信息

realm="testrealm@host.com", ← 服务器端质询响应信息

nonce="dcd98b7102dd2f0e8b11d0f600bfb0c093", ← 服务器端质询响应信息

uri="/dir/index.html", ← 客户端已知信息

qop=auth, ← 服务器端质询响应信息

nc=00000001, ← 客户端计算出的信息

cnonce="0a4f113b", ← 客户端计算出的客户端nonce

response="6629fae49393a05397450978507c4ef1", ← 最终的摘要信息 ha3

opaque="5ccc069c403ebaf9f0171e9517f40e41" ← 服务器端质询响应信息

4. 如果认证成功,则返回相应的资源。如果认证失败,则仍返回401状态,要求重新进行认证。注意事项:

1. 避免将密码作为明文在网络上传递,相对提高了HTTP认证的安全性。

2. 当用户为某个realm首次设置密码时,服务器保存的是以用户名,realm,密码为基础计算出的哈希值(ha1),而非密码本身。

3. 如果qop=auth-int,在计算ha2时,除了包括HTTP方法,URI路径外,还包括请求实体主体,从而防止PUT和POST请求表示被人篡改。

4. 但是因为nonce本身可以被用来进行摘要认证,所以也无法确保认证后传递过来的数据的安全性。※ nonce:随机字符串,每次返回401响应的时候都会返回一个不同的nonce。

※ nounce:随机字符串,每个请求都得到一个不同的nounce。

※ MD5(Message Digest algorithm 5,信息摘要算法)

1)用户名:realm:密码 ⇒ ha1

2)HTTP方法:URI ⇒ ha2

3)ha1:nonce:nc:cnonce:qop:ha2 ⇒ ha3

WSSE(WS-Security)

WSSE UsernameToken

服务器端以nonce进行质询,客户端以用户名,密码,nonce,HTTP方法,请求的URI等信息为基础产生的response信息进行认证的方式。

※ 不包含密码的明文传递

WSSE认证步骤:

1. 客户端访问一个受WSSE认证保护的资源。

2. 服务器返回401状态,要求客户端进行认证。

HTTP/1.1 401 Unauthorized

WWW-Authenticate: WSSE

realm="testrealm@host.com",

profile="UsernameToken" ← 服务器期望你用UsernameToken规则生成回应

※ UsernameToken规则:客户端生成一个nonce,然后根据该nonce,密码和当前日时来算出哈希值。

3. 客户端将生成一个nonce值,并以该nonce值,密码,当前日时为基础,算出哈希值返回给服务器。

Authorization: WSSE profile="UsernameToken"

X-WSSE:UsernameToken

username="Mufasa",

PasswordDigest="Z2Y......",

Nonce="dcd98b7102dd2f0e8b11d0f600bfb0c093",

Created="2010-01-01T09:00:00Z"

4. 如果认证成功,则返回相应的资源。如果认证失败,则仍返回401状态,要求重新进行认证。

API KEY

一般会分配app_key,sign_key两个值,将通知过来的所有参数,除去sign本身,以及值是空的参数,按参数名字母升序排序,然后按参键值…参数n值n的方式进行连接,

得到一个字符串然后在连接后得到的字符串前面加上通知验证密钥(sign_key, 不同于app_key),然后计算sha1值,转成小写

比如请求的参数为:

?sign=9987e6395c239a48ac7f0d185c525ee965e591a7&verifycode=123412341234&app_key=ca2bf41f1910a9c359370ebf87caeafd&poiid=12345&time

stamp=1384333143&poiname= 海底捞(朝阳店)&v=1

去掉sign参数,其余的按参数名升序排列:app_keyca2bf41f1910a9c359370ebf87caeafdpoiid12345poiname海底捞(朝阳店)timestamp1384333143v

1verifycode123412341234

假设sign_key为21be83530509abc81aa945a02bec37601cf3cc21,我们把sign_key放在上面的字符串的前面:21be83530509abc81aa945a02bec37601c

f3cc21app_keyca2bf41f1910a9c359370ebf87caeafdpoiid12345poiname海底捞(朝阳店)timestamp1384333143v1verifycode123412341234

计算sha1()结果为:9987e6395c239a48ac7f0d185c525ee965e591a7微信V3支付与美团券(以上是美团核销券文档摘录)采用此种方式,对外有一个统一的服务网关,一般如果设计到安全性重要的接口,再加上数字证书(如微信支付的退款接口),适用服务端对服务端的应用。

OAUTH2

OATH2设计更侧重对资源的授权,OAUTH2规范定义了Authorization Code,Resource Owner Password Credentials,Client Credentials ,Implicit Grant几种实现方式,具体看:OAuth2.0基础概述 ,Authorization Code 模式侧重对第三方用户资源的授权(如QQ联合登录,微博开放平台等),Resource Owner Password Credentials 侧重对个人用户资源授权(如App),Client Credentials 侧重对客户端的资源授权,Implicit Grant 是一种最简化模式,如网页中JS中调用,适用场景比较局限。

HMAC

1) 先由客户端向服务器发出一个验证请求。

2) 服务器接到此请求后生成一个随机数并通过网络传输给客户端(此为质疑)。

3) 客户端将收到的随机数提供给ePass,由ePass使用该随机数与存储在ePass中的密钥进行HMAC-MD5运算并得到一个结果作为认证证据传给服务器(此为响应)。

4) 与此同时,服务器也使用该随机数与存储在服务器数据库中的该客户密钥进行HMAC-MD5运算,如果服务器的运算结果与客户端传回的响应,结果相同,则认为客户端是一个合法用户

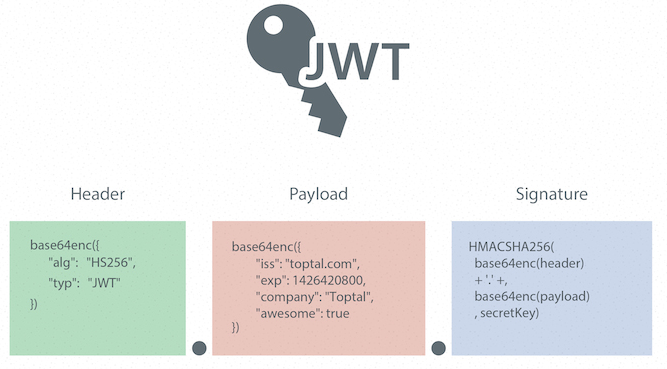

JWK

JWT 是JSON Web Token简写,用于发送通过签名和认证的东西,服务端可通过解析该值来验证是否有操作权限,是否过期等安全性检查等。

注:

HTTP Digest与WSSE认证来源 http-wsse和http-digest两种认证方式的区别

支付接口安全性[服务端对服务端]

支付宝:统一接口网关,RSA双向签名验证

微信:API KEY方式+数字证书

银联:RSA+数字证书

App适用的授权方式

- 跟用户没有关系的资源 Client Credentials,HMAC或API KEY,如果Token被抓包或APIKEY被反编译,不保证安全性,但是可以杜绝大部分的垃圾请求。

- 跟用户有关系的资源 Resource Owner Password Credentials

- 基于JWT实现

- 基于Resource Owner Password Credentials 自定义实现发放Token

ASP.NET WBAPI资源安全设计

Securing ASP.NET Web APIs

http://sddconf.com/brands/sdd/library/Securing_ASPdotNET_web_APIs.pdf

Pro ASP.NET Web API Security

服务设计参考

Github

https://developer.github.com/v3/

API V3 上线,实现 OAuth 2 认证

https://ruby-china.org/topics/25630

有赞 API 文档【appkey与oauth2】

http://open.koudaitong.com/doc

REFER:

[译]web权限验证方法说明

http://segmentfault.com/a/1190000004086946

开放接口的安全验证方案(AES+RSA)

http://wustrive2008.github.io/2015/08/21/%E5%BC%80%E6%94%BE%E6%8E%A5%E5%8F%A3%E7%9A%84%E5%AE%89%E5%85%A8%E9%AA%8C%E8%AF%81%E6%96%B9%E6%A1%88%28AES+RSA%29/

RESTful Api 身份认证安全性设计

http://mengkang.net/625.htmlAPI 客户端认证那些事

http://mousycoder.com/2016/02/22/api-authentication/

REST API Authentication

http://stackoverflow.com/questions/7999295/rest-api-authentication

Best Practices for securing a REST API / web service

http://stackoverflow.com/questions/7551/best-practices-for-securing-a-rest-api-web-service

Best practices for API versioning

http://stackoverflow.com/questions/389169/best-practices-for-api-versioning

关于RESTFUL API 安全认证方式的一些总结的更多相关文章

- 关于 RESTFUL API 安全认证方式的一些总结

常用认证方式 在之前的文章REST API 安全设计指南与使用 AngularJS & NodeJS 实现基于 token 的认证应用两篇文章中,[译]web权限验证方法说明中也详细介绍,一般 ...

- RESTFUL API 安全认证方式

一般基于REST API 安全设计常用方式有: HTTP Basic Basic admin:admin Basic YWRtaW46YWRtaW4= Authorization: Basic YWR ...

- RESTful Api 身份认证安全性设计

REST是一种软件架构风格.RESTful Api 是基于 HTTP 协议的 Api,是无状态传输.它的核心是将所有的 Api 都理解为一个网络资源.将所有的客户端和服务器的状态转移(动作)封装到 H ...

- RESTful Api 身份认证中的安全性设计探讨

REST 是一种软件架构风格.RESTful Api 是基于 HTTP 协议的 Api,是无状态传输.它的核心是将所有的 Api 都理解为一个网络资源.将所有的客户端和服务器的状态转移(动作)封装到 ...

- 基于Node的PetShop,RESTful API以及认证

前篇 - 基本认证,用户名密码 后篇 - OAuth2 认证 由于宠物店的业务发展需要,我们需要一种更加便捷的方式来管理日益增多的宠物和客户.最好的方法就是开发一个APP,我可以用这个APP来添加.更 ...

- openstack操作之二 restful api

Restful api 是openstack各服务调用的接口,简单理解为可以通过网络去调用的函数.postman是一款前端调用工具,测试后端接口的时候往往是使用该工具去验证.在openstack的使用 ...

- 什么是restful api

https://blog.csdn.net/laotianv5/article/details/81634997 什么是Restful API Restful API 从字面就可以知道,他是rest式 ...

- spring jwt springboot RESTful API认证方式

RESTful API认证方式 一般来讲,对于RESTful API都会有认证(Authentication)和授权(Authorization)过程,保证API的安全性. Authenticatio ...

- 使用Flask设计带认证token的RESTful API接口[翻译]

上一篇文章, 使用python的Flask实现一个RESTful API服务器端 简单地演示了Flask实的现的api服务器,里面提到了因为无状态的原则,没有session cookies,如果访问 ...

随机推荐

- 如何防止ElasticSearch集群出现脑裂现象(转)

原文:http://xingxiudong.com/2015/01/05/resolve-elasticsearch-split-brain/ 什么是“脑裂”现象? 由于某些节点的失效,部分节点的网络 ...

- 配置高可用的Hadoop平台

1.概述 在Hadoop2.x之后的版本,提出了解决单点问题的方案--HA(High Available 高可用).这篇博客阐述如何搭建高可用的HDFS和YARN,执行步骤如下: 创建hadoop用户 ...

- Python 前端之JQuery

查找: 选择器 筛选器 操作: CSS 属性 文本 事件: 优化 扩展: Form表单验证 Ajax: 偷偷发请求 www.php100.com/manual/jquery http://blog.j ...

- kettle转换提高性能拆分转换步骤_20161201

今天是12月1号,前期用kettle做了月报自动报表的转换和作业,今天运行时候发现一个报表的程序跑起来失败,心里很纳闷,上过月刚跑的没问题,怎么会无缘无故的失败. 通过看kettle运行日志,发现一个 ...

- VC++ chap13 文档与串行化

Lesson 13 文档与串行化 13.1使用CArchive类对文件进行读写操作 //让对象数据持久性的过程称之为串行化,或者序列化 void CGraphicView::OnFileWrite() ...

- 循序渐进之Spring AOP(6) - 使用@Aspect注解

前面几节的示例看起来让人沮丧,要记忆如此多的接口.类和继承关系,做各种复杂的配置.好在这些只是一种相对过时的实现方式,现在只需要使用@Aspect注解及表达式就可以轻松的使用POJO来定义切面,设计精 ...

- VC++ 将资源位图画到窗口上去的方法

第一种方法最简单:直接看代码 CImage img; img.LoadFromResource(AfxGetInstanceHandle(), IDB_BITMAP1); img.Draw(*pDc, ...

- python类——黑板客老师课程学习

1.基本语法 class class_name(base_class): base_class是它继承的父类 class_var def methods(self,args): statements ...

- Android菜鸟成长记2-内部类

Java内部类 内部类是指在一个外部类的内部再定义一个类.类名不需要和文件夹相同. 内部类可以是静态static的,也可用public,default,protected和private修 ...

- Lua __index元方法

[Lua __index元方法] 当你通过键来访问 table 的时候,如果这个键没有值,那么Lua就会寻找该table的metatable(假定有metatable)中的__index 键.如果__ ...