2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描

2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描

实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

实践过程

信息收集

通过DNS和IP挖掘目标网站的信息

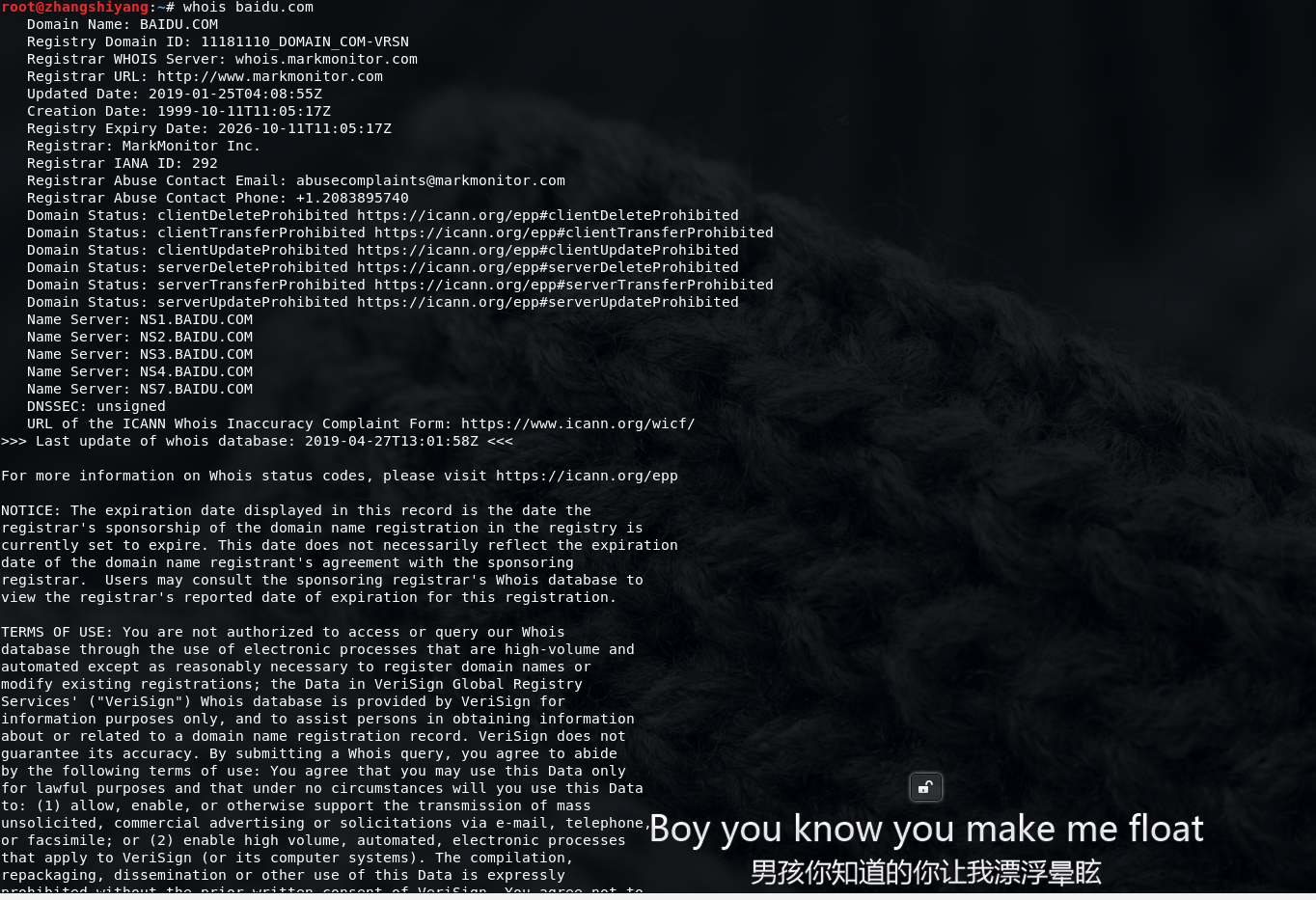

whois查询

whois用来进行域名注册信息查询。在终端输入whois baidu.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

nslookup,dig域名查询

nslookup可以得到DNS解析服务器保存的Cache的结果

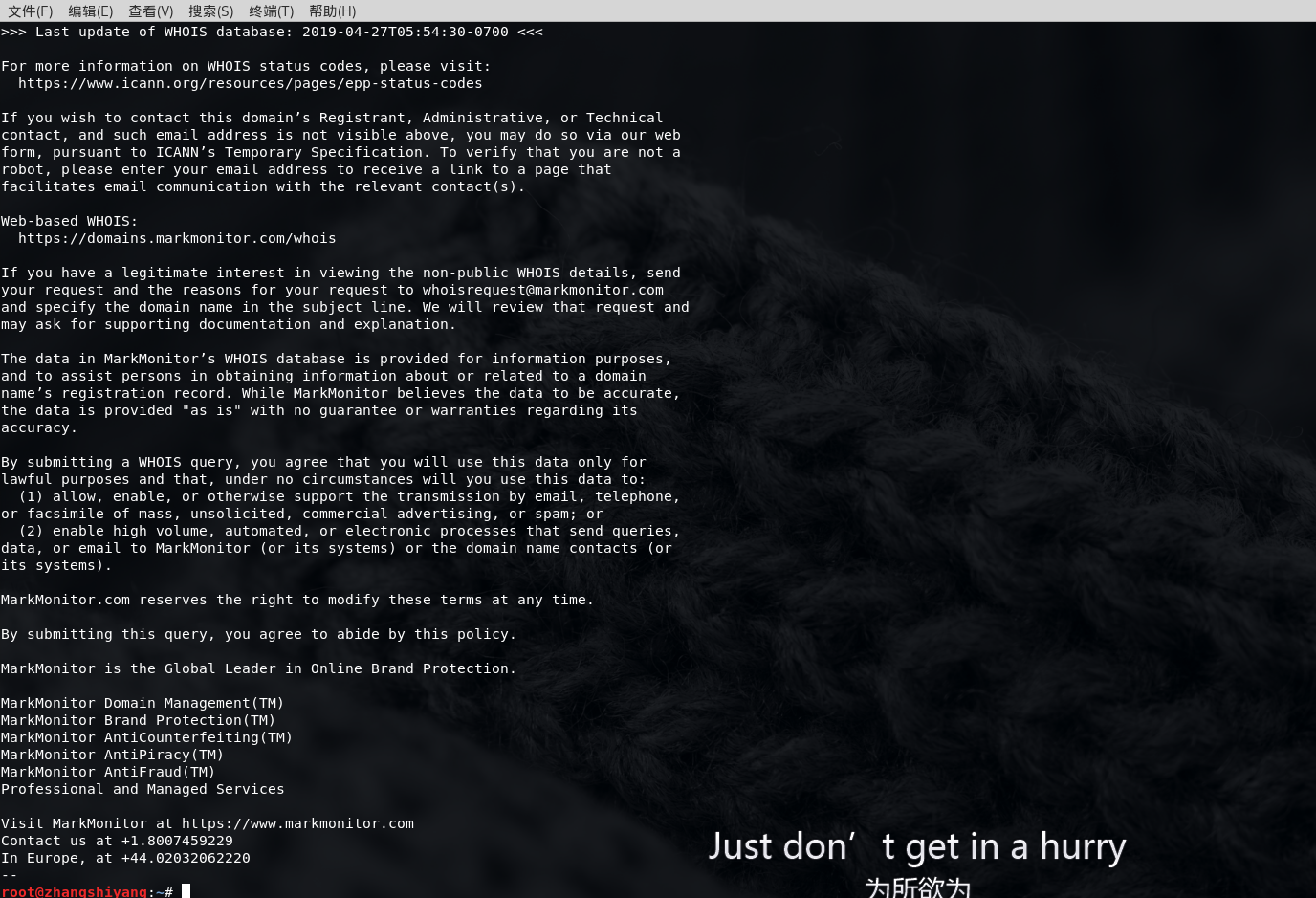

IP2Location地理位置查询

在IP-ADDRESS这个网站上,可以查询到更详细的关于某共有IP的信息

IP2反域名查询

在shodan搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型

通过搜索引擎进行信息搜集

Google Hacking

Google提供了高级搜索功能。GHDB数据库包含了大量使用Google从事渗透的搜索字符串。其中包含了很多常用的模块,还有我们之前使用过的各个平台下的shellcode

搜索网址目录结构

自动化的工具:metasploit的brute_dirs,dir_listing,dir_scanner等辅助模块,主要是暴力猜解。以dir_scanner为例,依次输入以下命令:

msf > use auxiliary/scanner/http/dir_scanner

msf auxiliary(scanner/http/dir_scanner) > set THREADS 50

msf auxiliary(scanner/http/dir_scanner) > set RHOSTS www.baidu.com

msf auxiliary(scanner/http/dir_scanner) > exploit

可以查询到网站的目录结构:

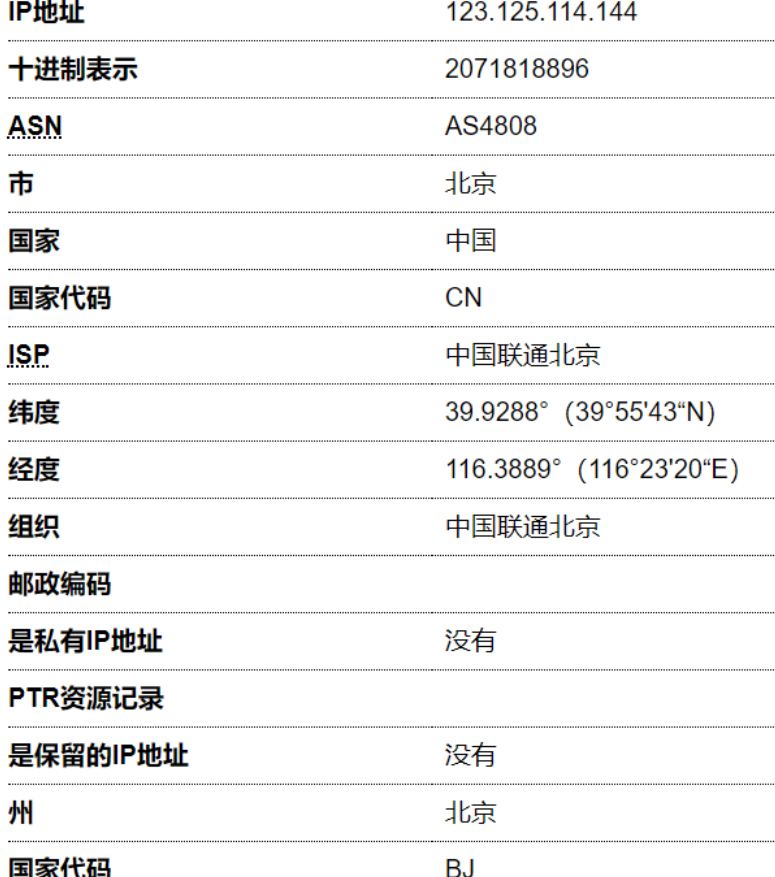

检测特定类型的文件

有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找,比如百度site:edu.cn filetype:xls 硕士

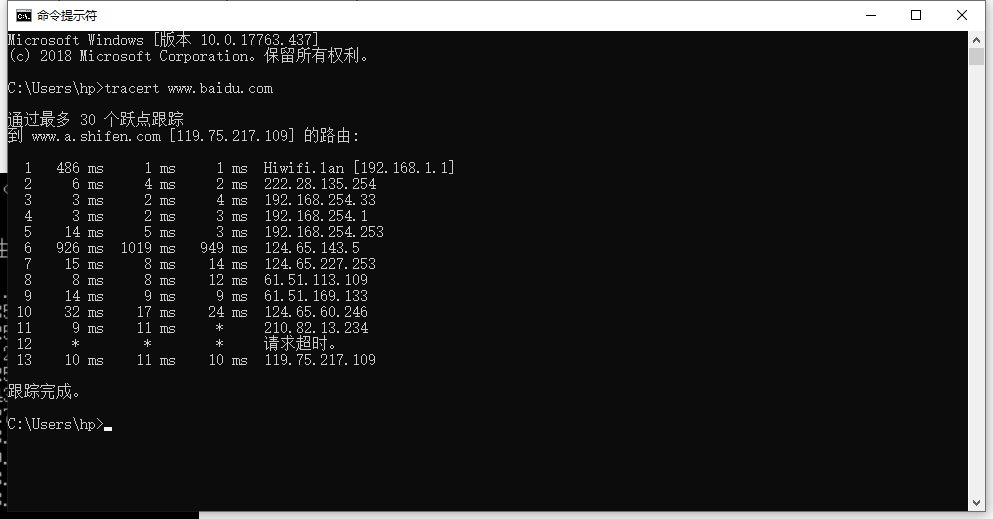

使用tracert命令进行路由侦查

在Windows下使用tracert www.baidu.com

活跃主机扫描

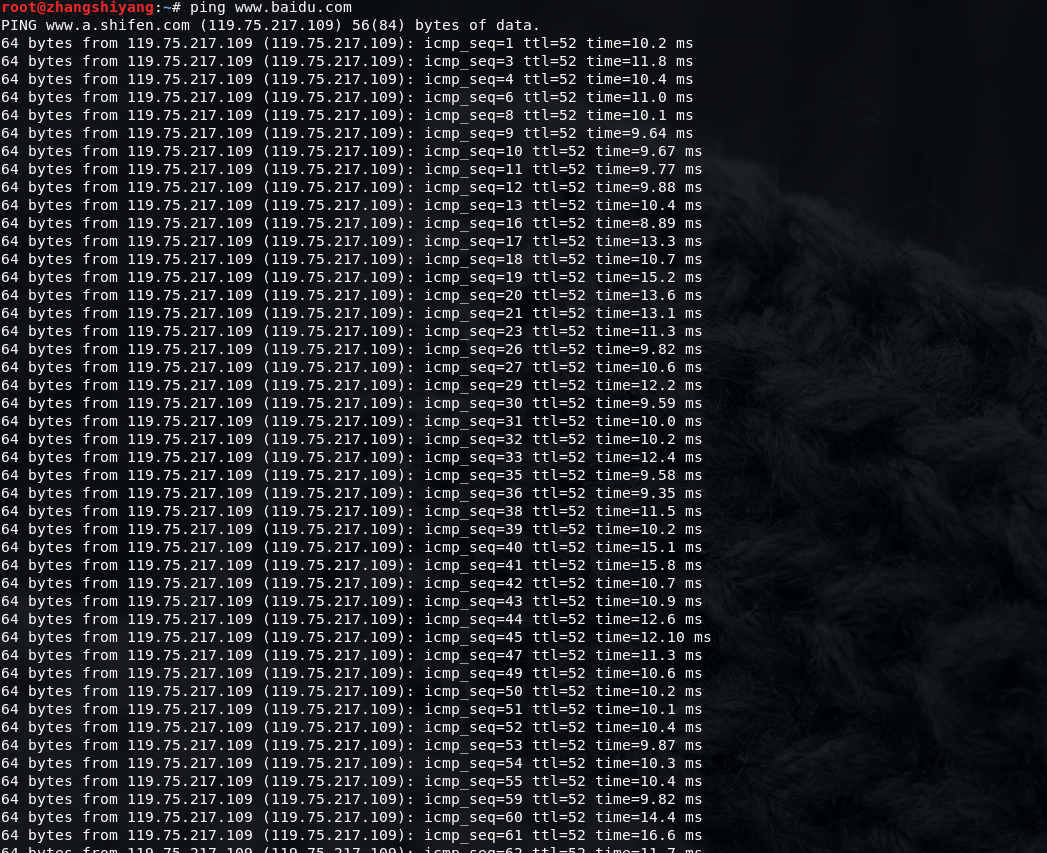

ICMP Ping命令

使用命令ping www.baidu.com

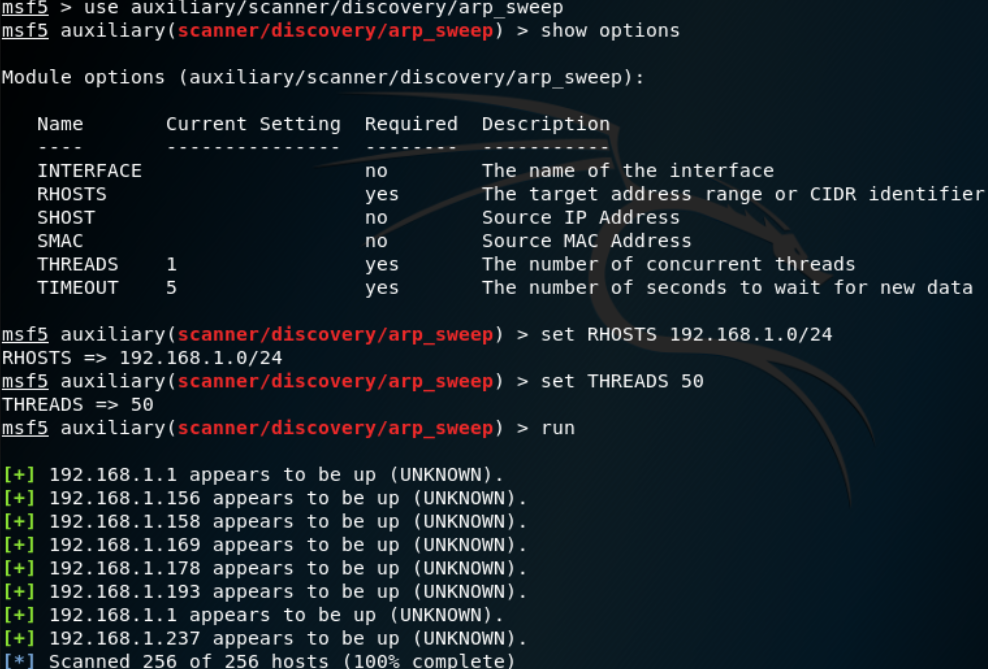

metasploit````中的模块 位于modules/auxiliary/scanner/discovery主要有arp_sweep, ipv6_multicast_ping,ipv6_neighbor,ipv6_neighbor_router_advertisement, udp_probe,udp_sweep 下面以arp_sweep为例,arp_sweep使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。 打开msfconsole,依次输入: msf > use auxiliary/scanner/discovery/arp_sweep//进入arp_sweep 模块 msf auxiliary(scanner/discovery/arp_sweep) > show options//查询模块参数 msf auxiliary(scanner/discovery/arp_sweep) > set RHOSTS 192.168.1.0/24 //用set进行hosts主机段设置 msf auxiliary(scanner/discovery/arp_sweep) > set THREADS 50//加快扫描速度 msf auxiliary(scanner/discovery/arp_sweep) > run //执行run进行扫描```

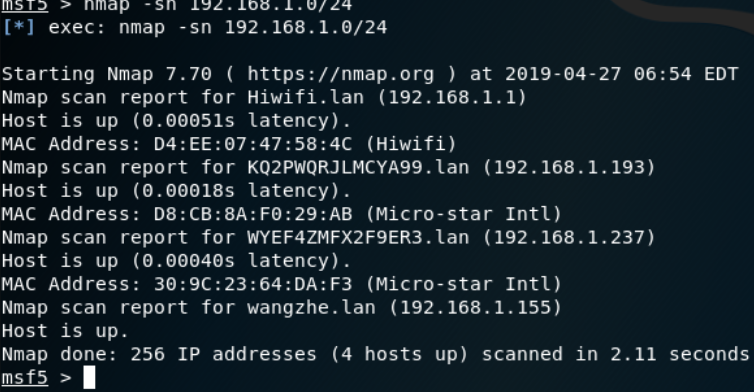

nmap的使用

1.探索活跃的主机

在Linux下使用nmap -sn 192.168.1.0/24寻找该网段下的活跃主机

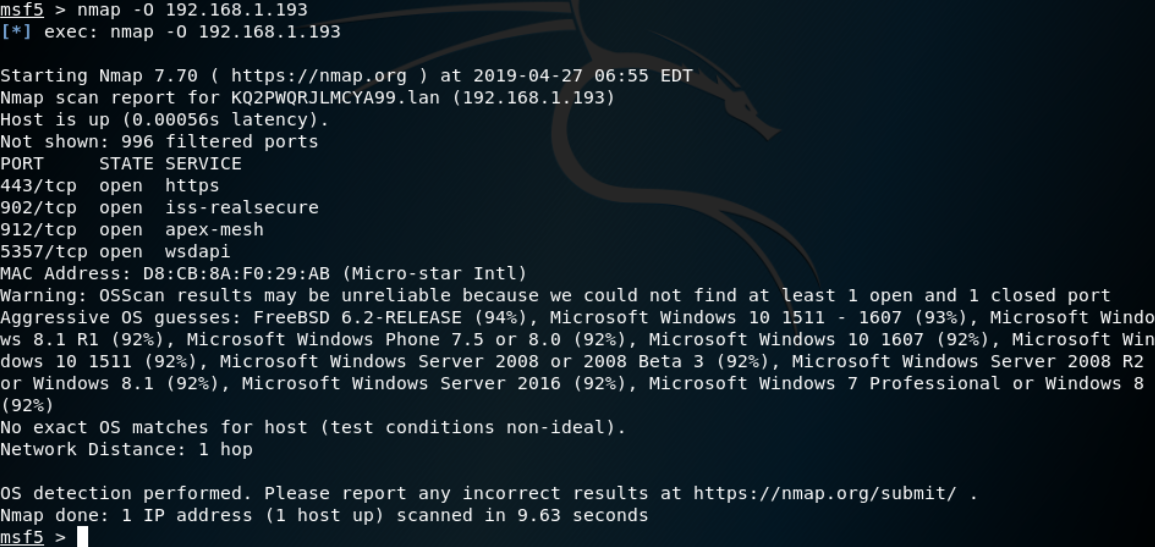

2.使用-O选项让Nmap对目标的操作系统进行识别

在Linux下使用nmap -O 192.168.1.193获取目标机的操作系统等信息

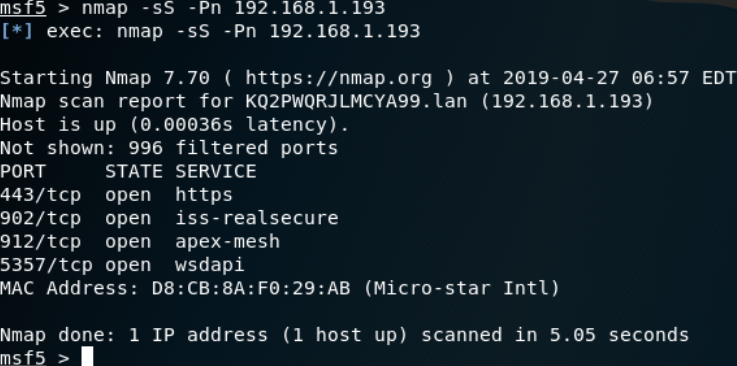

3.使用-sS选项进行TCP SYN扫描

在Linux下使用nmap -sS -Pn 192.168.1.193命令,其中-sS是TCP SYN扫描,-Pn是在扫描之前,不发送ICMP echo请求测试目标

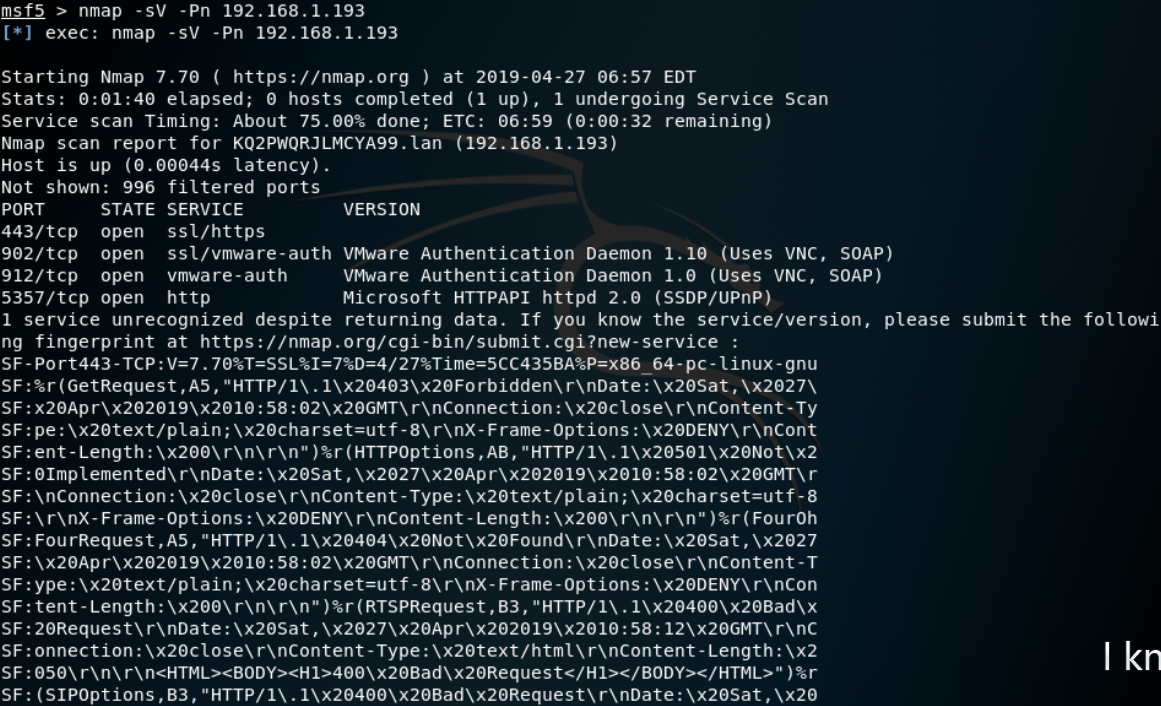

4.使用-sV查看目标机子的详细服务信息

在Linux下使用nmap -sV -Pn 192.168.1.193命令,其中-sV用来查看目标机子的详细服务信息

网络服务扫描

1.Telnet服务扫描

msf > use auxiliary/scanner/telnet/telnet_version //进入telnet模块

msf auxiliary(telnet_version) > set RHOSTS 192.168.1.0/24 //扫描192.168.1.0网段

msf auxiliary(telnet_version) > set THREADS 100 //提高查询速度

msf auxiliary(telnet_version) > run

2.SSH服务扫描

msf > use auxiliary/scanner/ssh/ssh_version

msf auxiliary(ssh_version) > show options

msf auxiliary(ssh_version) > set RHOSTS 192.168.1.0/24

msf auxiliary(ssh_version) > set THREADS 200

msf auxiliary(ssh_version) > run

3.Oracle数据库服务查点

msf > use auxiliary/scanner/oracle/tnslsnr_version

msf auxiliary(scanner/oracle/tnslsnr_version) > show options

msf auxiliary(scanner/oracle/tnslsnr_version) > set RHOSTS 192.168.1.0/24

msf auxiliary(scanner/oracle/tnslsnr_version) > set THREADS 200

msf auxiliary(scanner/oracle/tnslsnr_version) > run

漏洞扫描

安装openvas

使用sudo apt-get install openvas进行安装

输入openvas-check-setup检查状态

启动openvas-start

输入用户名和密码成功登录之后

新建任务scan->Tasks->Task Wizard

输入扫描主机IP192.168.56.128开始扫描

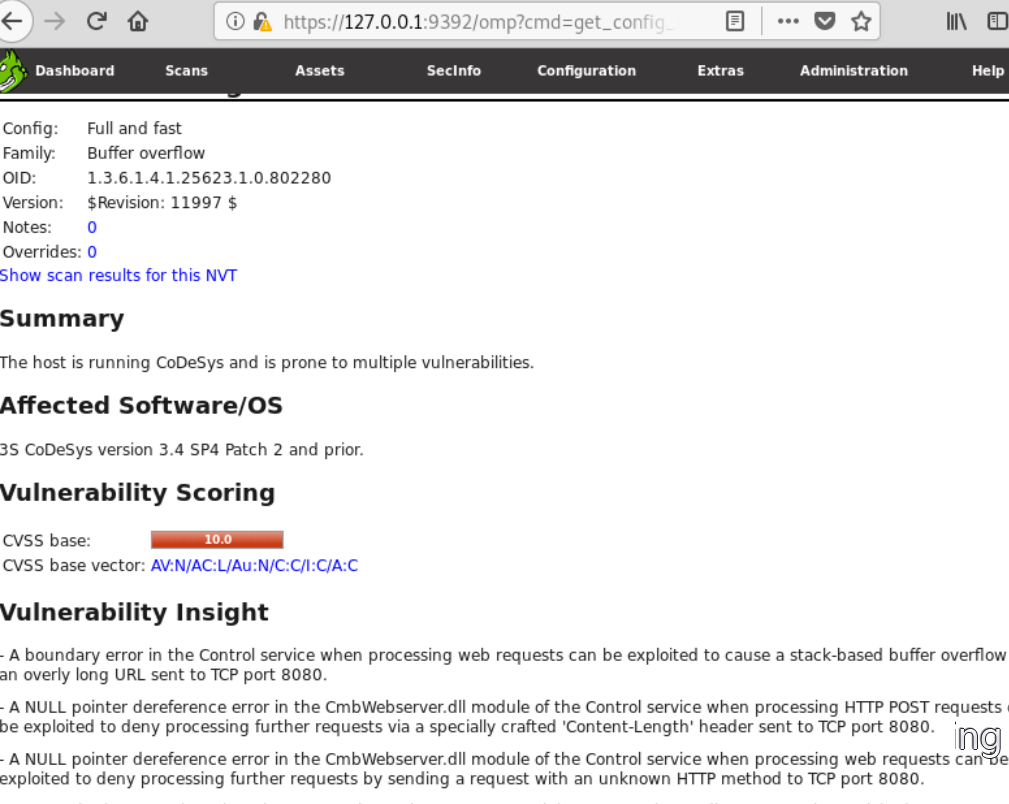

查看并分析扫描结果

打开该扫描结果的详细信息,并点击其中的Full and fast

查看漏洞详细介绍

实验基础问题回答

(1)哪些组织负责DNS,IP的管理。

答:Internet 域名与地址管理机构(ICANN)是为承担域名系统管理,它设立三个支持组织,地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理;协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

(2)什么是3R信息。

答:注册人(Registrant)、注册商(Registrar)、官方注册局(Registry),3R注册信息就是指分散在官方注册局或注册商各自维护数据库中。官方注册局一般会提供注册商信息,具体注册信息一般位于注册商数据库中

实验感想

这次实验让我学习了收集信息的多种方法和工具,了解了这些工具方法的思想,并且发现他们是相当的便利了,能节省很多时间从而使得整个过程更轻松,为今后的学习打下了一个基础(省事啊)2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描的更多相关文章

- 20155302《网络对抗》Exp6 信息收集与漏洞扫描

20155302<网络对抗>Exp6 信息收集与漏洞扫描 实验内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测 ...

- 20145233《网络对抗》Exp6 信息收集和漏洞扫描

20145233<网络对抗>Exp6 信息收集和漏洞扫描 实验问题思考 哪些组织负责DNS,IP的管理 全球根服务器均由美国政府授权的ICANN统一管理,负责DNS和IP地址管理.全球一共 ...

- 20155227《网络对抗》Exp6 信息收集与漏洞扫描

20155227<网络对抗>Exp6 信息收集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 基础问题回答 哪些组织负责DNS,IP的管理. 全球根服务器均由美国政府 ...

- 20145215《网络对抗》Exp6 信息搜集与漏洞扫描

20145215<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.DNS和 ...

- 20145208 蔡野 《网络对抗》Exp6 信息搜集与漏洞扫描

20145208 蔡野 <网络对抗>Exp6 信息搜集与漏洞扫描 本实践的目标是掌握信息搜集的最基础技能.具体有(1)各种搜索技巧的应用(2)DNS IP注册信息的查询 (3)基本的扫描技 ...

- 20155226 《网络对抗》exp6信息搜集与漏洞扫描

20155226 <网络对抗>exp6信息搜集与漏洞扫描 实验后回答问题 哪些组织负责DNS,IP的管理? 目前域名机构主要包括ICANN理事会和CNNIC. Internet 域名与地址 ...

- 20155308《网络对抗》Exp6 信息搜集与漏洞扫描

20155308<网络对抗>Exp6 信息搜集与漏洞扫描 原理与实践说明 实践内容 本实践的目标是掌握信息搜集的最基础技能.具体有: 各种搜索技巧的应用 DNS IP注册信息的查询 基本的 ...

- 20155323刘威良《网络对抗》Exp6 信息搜集与漏洞扫描

20155323刘威良<网络对抗>Exp6 信息搜集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查 ...

- 20155330 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155330 <网络对抗> Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 互联网名称与数字地址分配机构(The Internet Corporation ...

- 20155331 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155331 <网络对抗> Exp6 信息搜集与漏洞扫描 实验问题回答 哪些组织负责DNS,IP的管理 答:美国政府授权ICANN统一管理全球根服务器,负责全球的域名根服务器.DNS和 ...

随机推荐

- [转载]一个高效简洁的Aseprite to Unity导入工具

原文链接 https://zhuanlan.zhihu.com/p/28644268 期待原作者上传至AssetStore. 今天,我的第一个 Unity 插件 MetaSprite 正式发布了它的 ...

- EXCEL查找函数之VLOOKUP,LOOKUP,HLOOKUP

VLOOKUP是纵向查询函数,VLOOKUP(lookup_value,table_array,col_index_num,range_lookup). 参数 ...

- ionic2APP 如何处理返回键问题

1.APP中难免会有自定义各种modal.alert,modal或alert处于激活状态时android用户按物理返回键,页面被返回,而这些弹窗切没有被返回,一种解决办法是可以在每个组件内用生命周期钩 ...

- php websocket

php websocket项目开发,推荐使用:Workerman 本片内容使用Workerman实现了简单的及时聊天功能,具体代码如下: <?php // phpinfo(); header(' ...

- 如何在linux环境安装数据库

1.1 获取oracle 数据库安装包: 注意:获取的是database的安装包,不是客户端的安装包 1.2 以root用户登陆云主机,修改主机名 Hostname 1.2.1 ...

- mysql5.7通过json类型替代关联表

学校表: 1 create table school( 2 `id` bigint unsigned primary key not null auto_increment, 3 `name` var ...

- 2018-2019-2 网络对抗技术 20165326 Exp3 免杀原理与实践

免杀原理与实践 目录 知识点问答 实践内容 遇到的问题 心得体会 知识点 meterpreter免杀 基础问题回答 杀软是如何检测出恶意代码的? 特征码(基于签名):模式匹配,比对特征码库 启发式:通 ...

- SQL Server实现读写分离提高系统并发

转自:http://www.canway.net/Lists/CanwayOriginalArticels/DispForm.aspx?ID=666 在一些大型的网站或者应用中,单台的SQL Serv ...

- svg的使用集合

1.效果 https://www.zhangxinxu.com/wordpress/2017/03/offset-path-css-animation/ 2.用法 https://www.cnblog ...

- 深入浅出JMS 消息队列

移驾于亮老师博客 http://blog.csdn.net/jiuqiyuliang/article/details/46701559