rsa加密解密, 非对称加密

2016年3月17日 17:21:08 星期四

现在越来越懒了....

参考: http://www.xuebuyuan.com/1399981.html

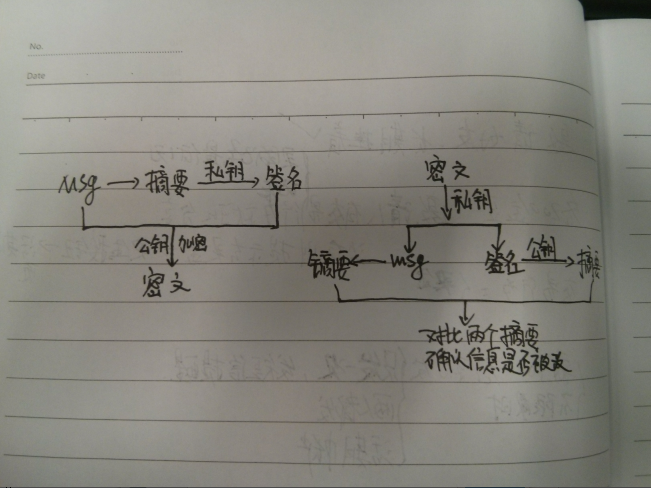

左边是加密流程, 右边是解密流程

呃...有一个错别字, "摘"

------2018-3-21 11:17:54 星期三

参考:

所谓非对称加密,其实很简单,就是加密和解密需要两把钥匙:一把公钥和一把私钥

公钥是公开的,任何人都可以获取。

私钥是保密的,只有拥有者才能使用。

他人使用你的公钥加密信息,然后发送给你,你用私钥解密,取出信息。

反过来,你也可以用私钥加密信息,别人用你的公钥解开,从而证明这个信息确实是你发出的,且未被篡改,这叫做数字签名

参考:

1977年,三位数学家Rivest、Shamir 和 Adleman 设计了一种算法,可以实现非对称加密。这种算法用他们三个人的名字命名,叫做RSA算法

rsa加密解密, 非对称加密的更多相关文章

- 重新想象 Windows 8 Store Apps (32) - 加密解密: 非对称算法, 数据转换的辅助类

原文:重新想象 Windows 8 Store Apps (32) - 加密解密: 非对称算法, 数据转换的辅助类 [源码下载] 重新想象 Windows 8 Store Apps (32) - 加密 ...

- 数字签名中公钥和私钥是什么?对称加密与非对称加密,以及RSA的原理

http://baijiahao.baidu.com/s?id=1581684919791448393&wfr=spider&for=pc https://blog.csdn.net/ ...

- 对称加密与非对称加密,以及RSA的原理

一 , 概述 在现代密码学诞生以前,就已经有很多的加密方法了.例如,最古老的斯巴达加密棒,广泛应用于公元前7世纪的古希腊.16世纪意大利数学家卡尔达诺发明的栅格密码,基于单表代换的凯撒密码.猪圈密码, ...

- (转)对称加密与非对称加密,以及RSA的原理

一 概述 二对称加密和非对称加密 对称加密 非对称加密 区别 三RSA原理 整数运算 同余运算 当模数为合数n时 当模数为质数p的时候 离散对数问题 RSA原理 一 , 概述 在现代密码学诞生以前,就 ...

- 非对称加解密 Asymmetric encryption 对称加密和非对称加密的区别

考虑这样一个问题:一切的装备文件都存储在 Git 长途库房,RAR密码破解装备文件中的一些信息又是比较灵敏的.所以,我们需求对这些灵敏信息进行加密处理.首要的加密方法分为两种:一种是同享密钥加 密(对 ...

- Java安全之对称加密、非对称加密、数字签名

原文地址: http://blog.csdn.net/furongkang/article/details/6882039 Java中加密分为两种方式一个是对称加密,另一个是非对称加密.对称加密是因为 ...

- https处理的一个过程,对称加密和非对称加密

一,对称加密 所谓对称加密,就是它们在编码时使用的密钥e和解码时一样d(e=d),我们就将其统称为密钥k. 对称加解密的过程如下: 发送端和接收端首先要共享相同的密钥k(即通信前双方都需要知道对应的密 ...

- 理解SSL、HTTPS原理中的对称加密与非对称加密

1.对称性加密 双方使用的同一个密钥,既可以加密又可以解密,这种加密方法称为对称加密,也称为单密钥加密. 简单来说就是:加密与解密都是同一个秘钥. 优点:通常在消息发送方需要加密大量数据时使用,算 ...

- android 对称加密,非对称加密 android 常见的加密

韩梦飞沙 韩亚飞 313134555@qq.com yue31313 han_meng_fei_sha android 常见的加密 ======== 不可逆加密:md5,sha1 可逆的加密中 ...

随机推荐

- 【CF711D】Directed Roads

题目大意:给定一个 N 个点,N 条边的无向图,现给每条边定向,求有多少种定向方式使得定向后的有向图中无环. 题解:显然,这是一个外向树森林,定向后存在环的情况只能发生在基环树中环的位置,环分成顺时针 ...

- gradle下载的依赖包位置 及 修改

gradle下载的依赖包位置 2018年08月01日 00:37:06 LuckyJiang-2019 阅读数:3569 Mac系统默认下载到: /Users/(用户名)/.gradle/cach ...

- ModuleNotFoundError: No module named 'Crypto.Cipher'

ModuleNotFoundError: No module named 'Crypto.Cipher'报错问题 原因及处理: 在使用python3是经常会用到import一个第三方库,但是有时候会提 ...

- STM32 --- 什么时候打开复用IO的时钟(比如RCC_APB2Periph_AFIO)

需要用到外设的重映射功能时才需要使能AFIO的时钟,包括外部中断. 外部中断(EXTI)中与AFIO有关的寄存器是AFIO-EXTICR1.2.3,它们是用来选择EXTIx外部中断的输入脚之用. 举例 ...

- grafana worldPing插件

worldPing插件安装 官网介绍:https://grafana.com/plugins/raintank-worldping-app/installation 插件下砸地址:https://gr ...

- CPU密集型和I/O密集型区别

CPU密集型 一些进程绝大多数时间在计算上,称为计算密集型(CPU密集型)computer-bound.一些大量循环的代码(例如:图片处理.视频编码.人工智能等)就是CPU密集型. I/O密集型 有一 ...

- VBScript进阶篇一

VBScript进阶篇一 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.编译型与解释型的区别 其实我们通过一张图就可以大致了解一下,他们运行机制. 想要了解更多,请 ...

- Bellman-Ford算法:POJ No.3169 Layout 差分约束

#define _CRT_SECURE_NO_WARNINGS /* 4 2 1 1 3 10 2 4 20 2 3 3 */ #include <iostream> #include & ...

- .net 读写xml

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.T ...

- 第16月第6天 vs2005 lseek directdraw

1. //_lseek(file_handle, -(int)pbitmap->bitmapinfoheader.biSizeImage, SEEK_END); SetFilePointer(( ...