网络之 Iptables总结

查询

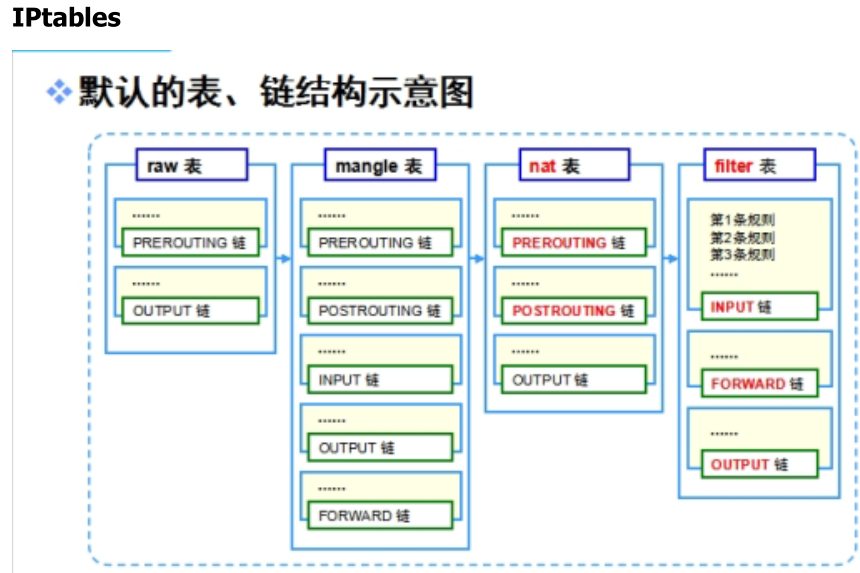

iptables -L 默认 filter表

iptables -L -t filter

iptables -L -t nat

iptables -L -t mangle

Filter表

service iptables start

service iptables stop

iptables -t filter -A INPUT -j DROP

Centos6

service iptables save 保存规则

保存规则的路径:/etc/sysconfig/iptables

Centos7

iptables-save > /tmp/iptables.rules 保存

iptables-restore /tmp/iptables.rules 恢复

iptables -t filter -F 清除filter表所有规则

iptables -t filter -F INPUT 清除filter表INPUT链所有规则

iptables -t filter -A INPUT -j DROP 添加规则

iptables -t filter -A INPUT -j ACCEPT

iptables -t filter -I INPUT 1 -j ACCEPT 指定位置插入规则

iptables -t filter -I INPUT 2 -j ACCEPT

iptables -t filter -R INPUT 3 -j ACCEPT 修改规则

iptables -t filter -D INPUT -j ACCEPT 删除规则

iptables -t filter -D INPUT 3 指定删除规则的行号

iptables -L --line-numbers 查询规则行号

iptables -t filter -P INPUT DROP 修改默认值

根据IP地址

270/557

iptables -t filter -A INPUT -s 172.16.110.92 -j DROP

iptables -t filter -A INPUT -d 172.16.110.1 -j DROP

iptables -t filter -A INPUT ! -s 172.16.110.92 -j DROP

iptables -t filter -A INPUT -s 172.16.110.0/24 -j DROP

eg:

禁止你的同桌对你的访问(在INPUT和OUTPUT各写出规则) 几条?

iptables -A INPUT -s 172.16.110.92 -j DROP

iptables -A OUTPUT -d 172.16.110.92 -j DROP

根据协议

iptables -A INPUT -s 172.16.110.92 -p icmp -j DROP

iptables -A INPUT -s 172.16.110.92 -p tcp -j DROP

iptables -A INPUT -s 172.16.110.92 ! -p tcp -j DROP

根据端口

iptables -A INPUT -s 172.16.110.92 -p tcp --dport 22 -j DROP

iptables -A INPUT -s 172.16.110.92 -p tcp ! --dport 22 -j DROP

iptables -A INPUT -s 172.16.110.92 -p tcp --dport 22:80 -j DROP

iptables -A INPUT -s 172.16.110.92 -p tcp --dport 22: -j DROP 22号端口到最后端口

iptables -A INPUT -s 172.16.110.92 -p tcp --dport :80 -j DROP 0到80端口

eg:

禁止同桌访问你的80端口在(INPUT 和 OUTPUT)

iptables -A INPUT -s 172.16.110.92 -p tcp --dport 80 -j DROP

iptables -A OUTPUT -d 172.16.110.92 -p tcp --sport 80 -j DROP

eg

1.只允许别人访问你的80端口

iptables -A INPUT -p tcp ! --dport 80 -j DROP

2.拒绝所有人登录你的sshd服务

iptables -A INPUT -p tcp --dport 22 -j DROP

3.只允许别人访问的ftp服务

端口模式(主动)

iptables -A INPUT -p tcp --dport 20:21 -j ACCEPT

iptables -A INPUT -j DROP

被动

vim /etc/vsftpd/vsftpd.conf

pasv_min_port=10000

pasv_max_port=11000

service vsftpd restart

iptables -A INPUT -p tcp --dport 21 -j ACCEPT

iptables -A INPUT -p tcp --dport 10000:11000 -j ACCEPT

iptables -A INPUT -j DROP

根据网卡

iptables -A INPUT -i eth0 -j DROP

iptables -A OUTPUT -o eth0 -j DROP

自定义链

iptables -N lian1 创建

iptables -A INPUT -j lian1 添加链接

iptables -A lian1 -j DROP 自定义链动作

iptables -E lian1 newlian 修改链名

删除自已定义链

iptables -D INPUT 1 清除链接

iptables -F newlian 删除自定义链内规则

iptables -X newlian 删除自定义链

动作 -j

DROP

ACCEPT

自定以链

REJECT

271/557

LOG

iptables -A INPUT -j LOG

端口模块multiport(最多匹配15个端口)

目标端口匹配

iptables -A INPUT -p tcp -m multiport --dport 20,21,23,25,80 -j DROP

源端口匹配

iptables -A OUTPUT -p tcp -m multiport --sport 20,21,23,25,80 -j DROP

端口匹配

iptables -A OUTPUT -p tcp -m multiport --port 20,21,23,25,80 -j DROP

iptables模块 状态防火墙

SNAT表(地址装换表)

172.16.110.2----------->172.16.110.1

10.10.10.1---------------------------10.10.10.200

1.客户端:网关

route add default gw 172.16.110.1

2.SNAT开转发

echo 1 > /proc/sys/net/ipv4/ip_forward

写防火墙规则

iptables -t nat -A POSTROUTING -s 172.16.110.0/24 -j SNAT --to 10.10.10.1

iptables -t nat -A POSTROUTING -s 172.16.110.0/24 -j MASQUERADE

172.16.110.2-----------------172.16.110.1

客户端 10.10.10.1<----------------10.10.10.200

测试:

elinks --dump 10.10.10.200

DNAT

1.服务器:网关

route add default gw 10.10.10.1

2.DNAT开转发

echo 1 > /proc/sys/net/ipv4/ip_forward

防火墙规则

iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to 10.10.10.200

测试

elinsk --dump 172.16.110.1

网络之 Iptables总结的更多相关文章

- 【iptables】linux网络防火墙-iptables基础详解(重要)

一:前言 防火墙,其实说白了讲,就是用于实现Linux下访问控制的功能的,它分为硬件的或者软件的防火墙两种.无论是在哪个网络中,防火墙工作的地方一定是在网络的边缘.而我们的任务就是需要去定义到底防 ...

- linux网络防火墙-iptables基础详解

一:前言 防火墙,其实说白了讲,就是用于实现Linux下访问控制的功能的,它分为硬件的或者软件的防火墙两种.无论是在哪个网络中,防火墙工作的地方一定是在网络的边缘.而我们的任务就是需要去定义到底防火墙 ...

- Kubernetes网络的iptables模式和ipvs模式支持ping分析

1.iptables模式无法ping通原因分析 iptables模式下,无法ping通任何svc,包括clusterip.所有ns下,下面来分析原因: 查看kubernetes的网络模式 curl 1 ...

- Linux之iptables(四、网络防火墙及NAT)

网络防火墙 iptables/netfilter网络防火墙: (1) 充当网关 (2) 使用filter表的FORWARD链 注意的问题: (1) 请求-响应报文均会经由FORWARD链,要注意规则的 ...

- 【操作系统之十五】iptables黑白名单、自定义链、网络防火墙、常用动作

1.黑白名单当链的默认策略为ACCEPT时,链中的规则对应的动作应该为DROP或者REJECT,表示只有匹配到规则的报文才会被拒绝,没有被规则匹配到的报文都会被默认接受,这就是"黑名单&qu ...

- iptables网络防火墙和SNAT原理实战

网络防火墙 iptables/netfilter网络防火墙: (1) 充当网关 (2) 使用filter表的FORWARD链 注意的问题: (1) 请求-响应报文均会经由FORWARD链,要注意规则的 ...

- iptables (一) 主机防火墙和网络防火墙

Firewall : 防火墙,隔离工具:工作于主机或网络的边缘,对于进出本主机或网络的报文根据事先定义好的检测规则作匹配,对于能够被规则所匹配到的报文做出相应处理的组件:有主机防火墙和网络防火墙 Ip ...

- 【转】IPtables学习笔记

写在前面,大家测试玩iptables时要记得自己配置了那些东西,测试完成后记得删除啊,博主忘了删除一个input REJECT链的一条记录,后续测试搭建了apache服务器,始终无法访问,最后抓包发现 ...

- iptables命令详解和举例

网上看到这个配置讲解得还比较易懂,就转过来了,大家一起看下,希望对您工作能有所帮助.网管员的安全意识要比空喊Linux安全重要得多. iptables -Fiptables -Xiptables -F ...

随机推荐

- Java GC机制

GC机制的基本算法是:分代收集,这个不用赘述.下面阐述每个分代的收集方法. 年轻代: 事实上,在上一节,已经介绍了新生代的主要垃圾回收方法,在新生代中,使用“停止-复制”算法进行清理,将新生代内存分为 ...

- linux iso 下载地址

Centos 5.3 下载地址: http://www.karan.org/mock/5.3/CentOS-5.3-i386-bin-1to6.torrent http://www.karan.or ...

- django之ModelForm的用法

概述: ModelForm类是form是组件中Form的一个子类,所以,也是处理表单的,但功能要比Form类强大,而且使用方便. 步骤: 1.自定义一个类,继承ModelForm from djang ...

- openLDAP环境搭建

OpenLDAP搭建 PS:本次实验是基于centos7,OpenLDAP使用2.4.44版本. 一.初始化环境 1.初始化环境 命令如下: ntpdate -u ntp.api.bz & ...

- 获取当前页面url并截取所需字段

let url = window.location.href; // 动态获取当前url // 例: "http://i.cnblogs.com/henanyundian/web/app/# ...

- html5(七) Web存储

http://www.cnblogs.com/stoneniqiu/p/4206796.html http://www.cnblogs.com/v10258/p/3700486.html html5中 ...

- CefGlue中js与C#交互(实现mp3播放)

一.C#调用js 1.通过CefFrame.ExecuteJavaScript(string code, string url, int line)方法执行JS private void browse ...

- C语言的通用指针类型(void *)

reference: https://blog.csdn.net/cumirror/article/details/4631701 https://blog.csdn.net/Lee_Shuai/ar ...

- Linux的相关概念

1 Linux的相关概念 1.1 什么是操作系统? 操作系统(英语:operating system,缩写:OS)是管理计算机硬件与软件资源的计算机程序,同时也是计算机系统的内核与基石.操作系统需要处 ...

- TOJ-5395 大于中值的边界元素

描述 给定一个二维数组,求二维数组的边界元素中,大于二维数组“中值”的元素个数.这里的“中值”定义为一个元素序列中: (1)当元素个数为奇数时,即为中间大的元素: (2)当元素个数为偶数时,为中间大的 ...