C/C++ 介绍的PE文件遍历工具

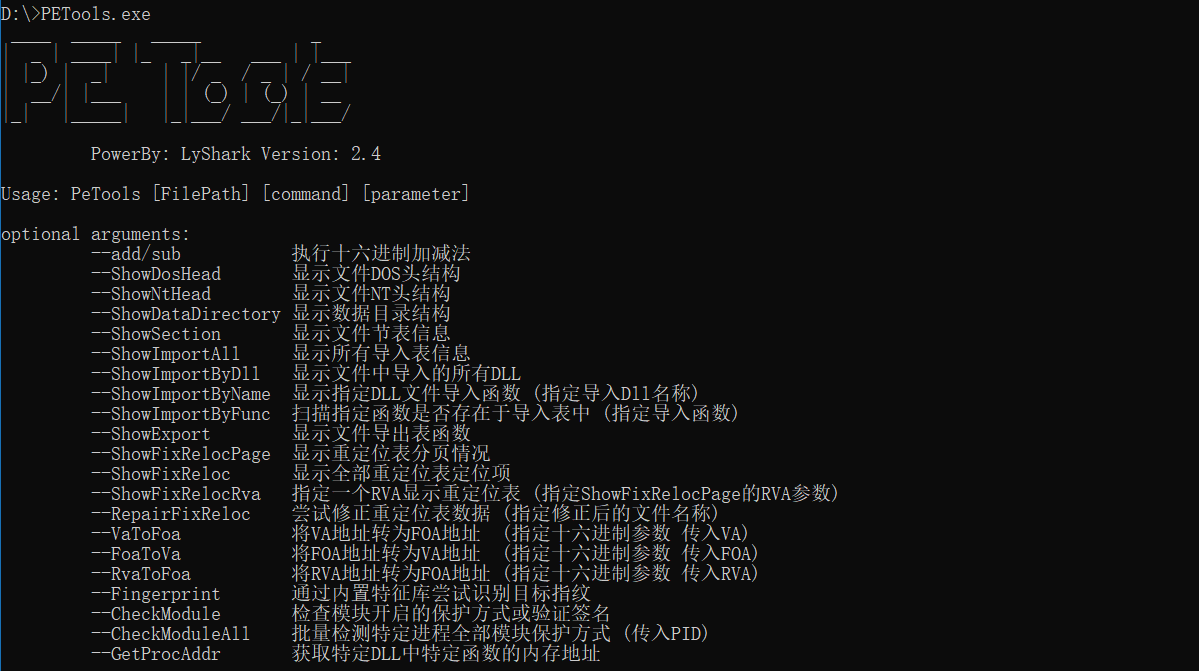

在前面的笔记中,我总结了Pe结构的一些结构含义,并手动编写了几段PE结构遍历代码,这里我直接把之前的C语言代码进行了封装,形成了一个命令行版的PE文件查看工具,该工具只有20kb,但却可以遍历出大部分PE结构数据,非常实用,分享出来是因为后续教程需要用到解析,请熟练使用其所支持的命令行参数,命令行输入PETools.exe 即可使用。

PE工具下载地址: https://lyshark.github.io/soft/PETools.zip

基本参数介绍: 输入GetPE直接弹出帮助菜单。

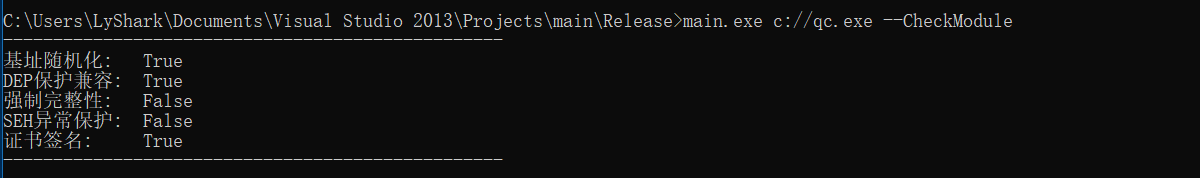

检查模块开启的保护: main.exe c://qc.exe --CheckModule

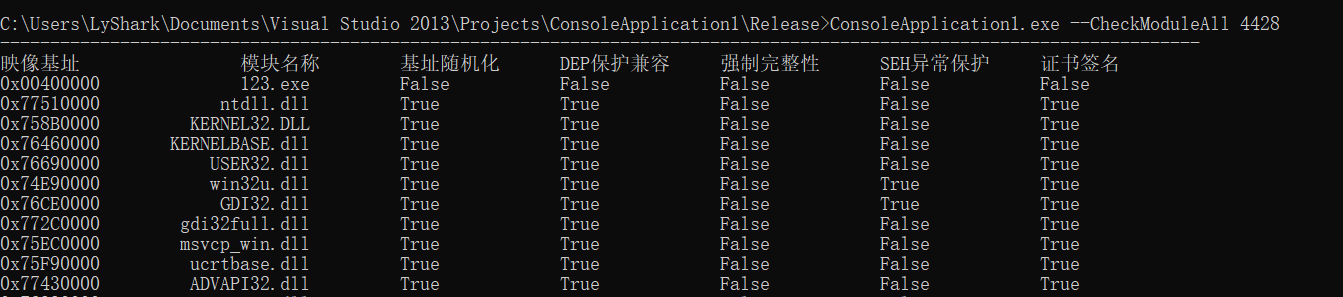

验证模块完整性: 传入一个正在运行进程PID即可,检验模块是否存在可利用的环节。

验证特定模块地址: 例如验证User32.dll中MessageBoxA的地址,可执行:

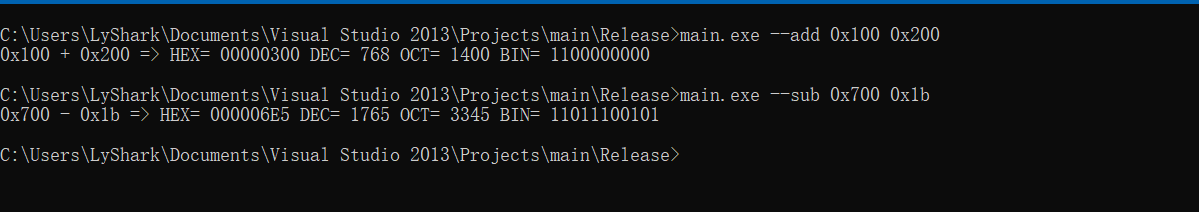

十六进制加减法计算: 可快速实现十六进制加减法,不用在使用计算器了,方便快捷。

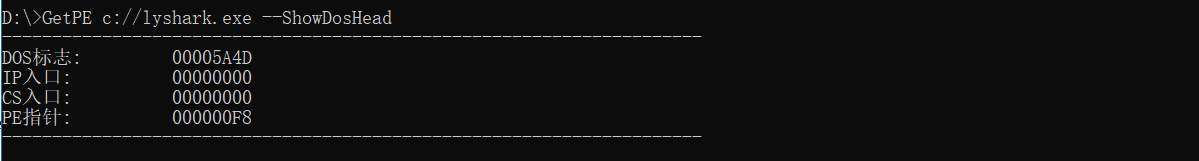

遍历DOS头: GetPE c://lyshark.exe --ShowDosHead

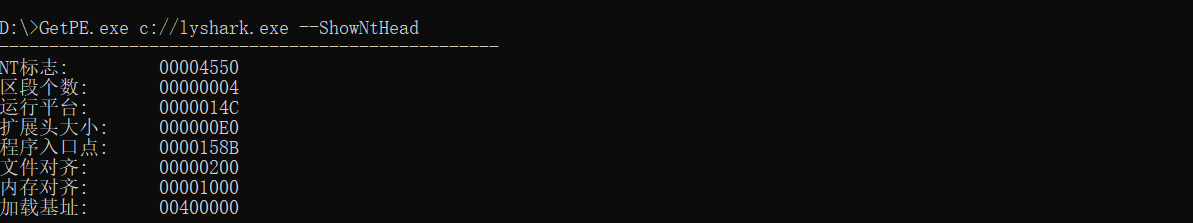

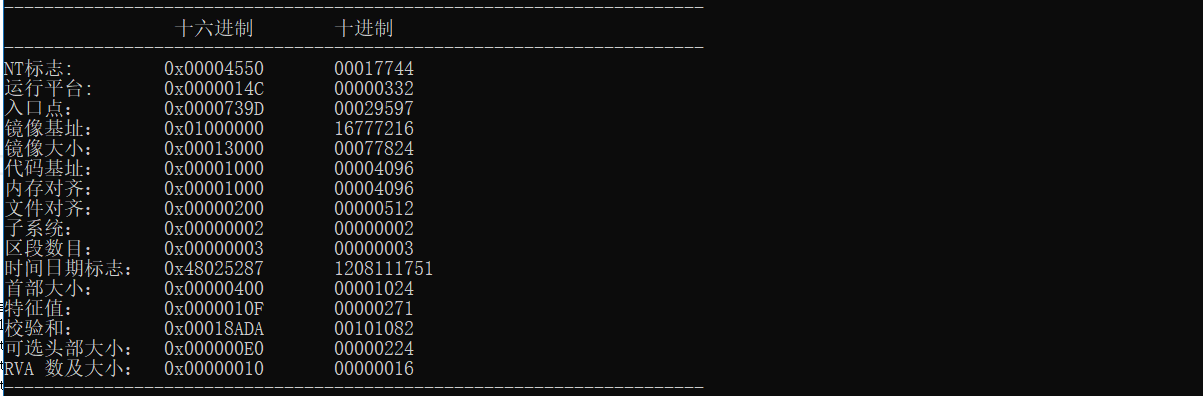

遍历NT头数据: C:\pe>pe.exe ./x86.exe --ShowNtHead

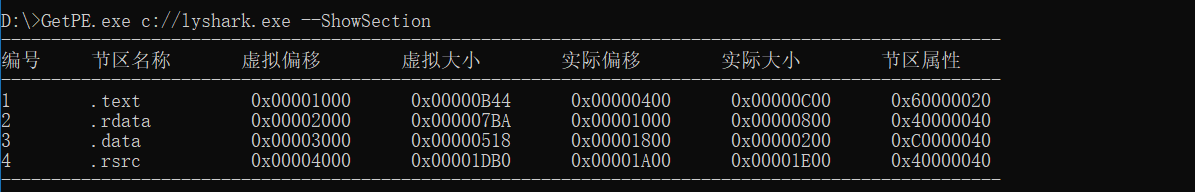

遍历Section节表: C:\pe>pe.exe ./x86.exe --ShowSection

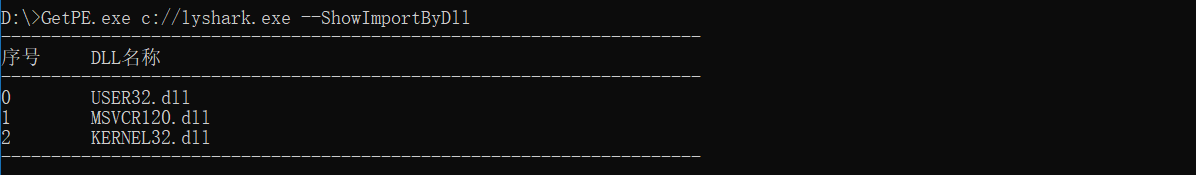

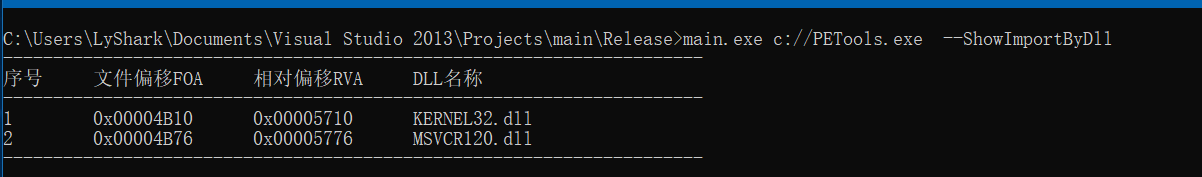

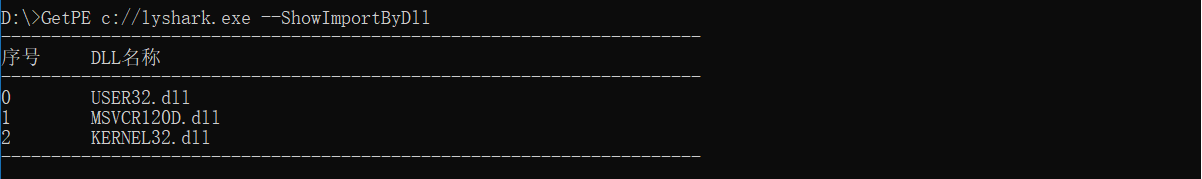

遍历程序中的导入函数: C:\pe>pe.exe ./x86.exe --ShowImportByDll

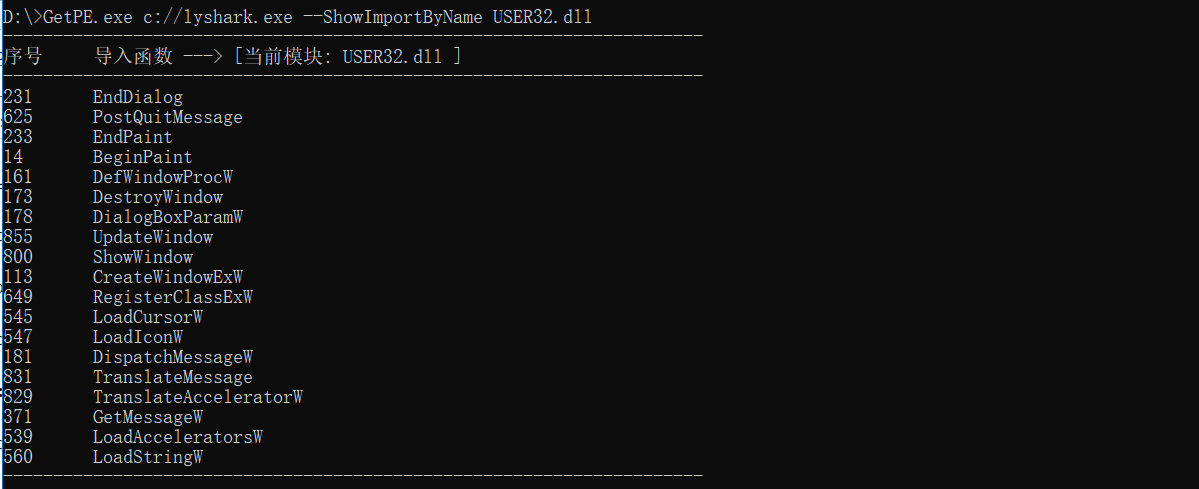

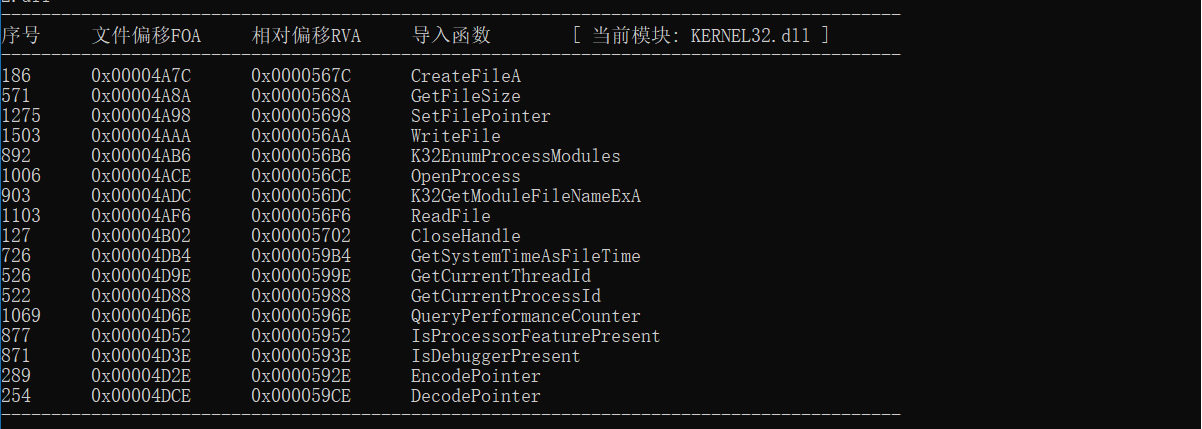

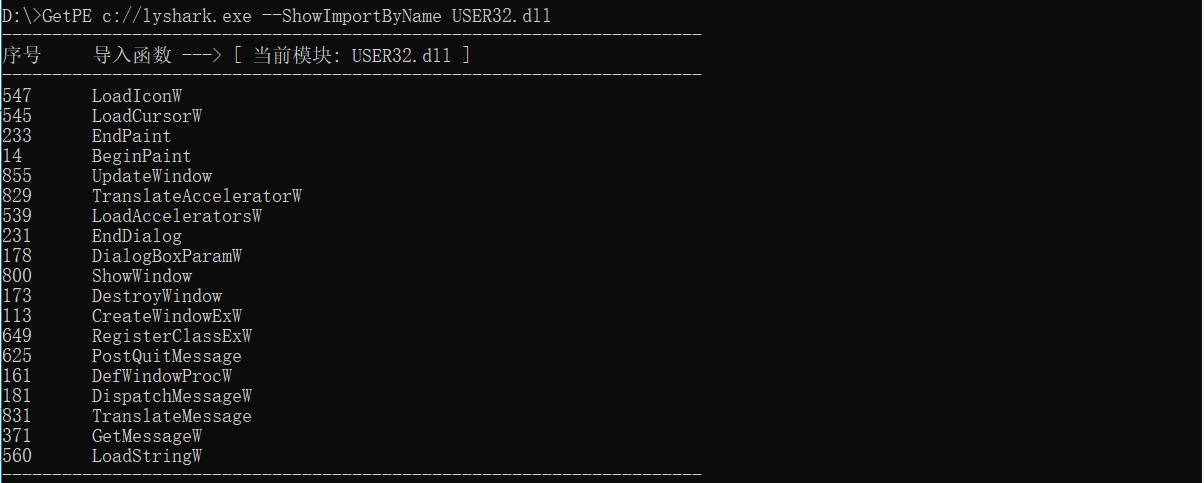

查询指定DLL中的导入函数: C:\pe>pe.exe ./x86.exe --ShowImportByName USER32.dll

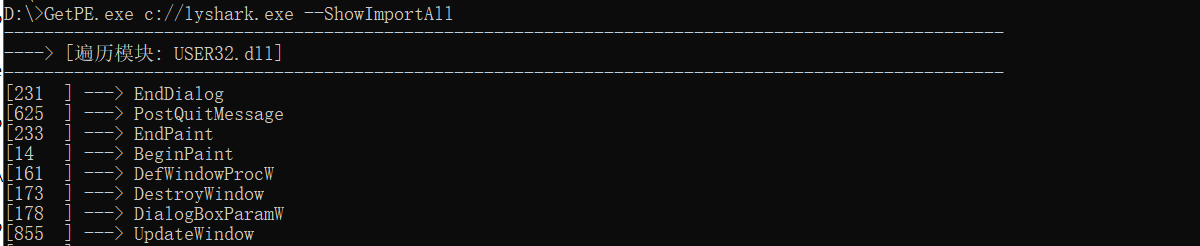

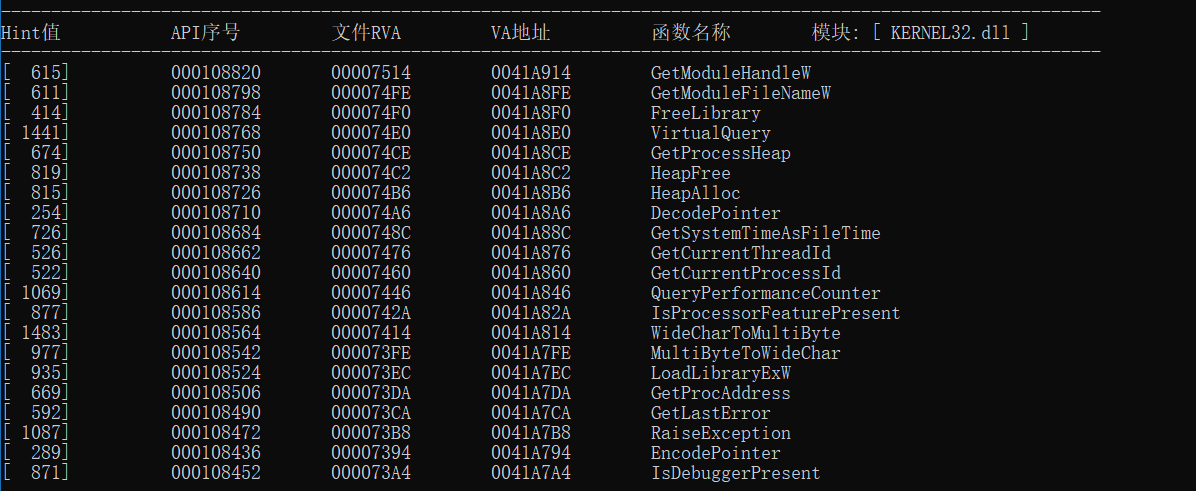

查询全部导入表,导入函数: C:\pe>pe.exe ./ddd.dll --ShowImportAll

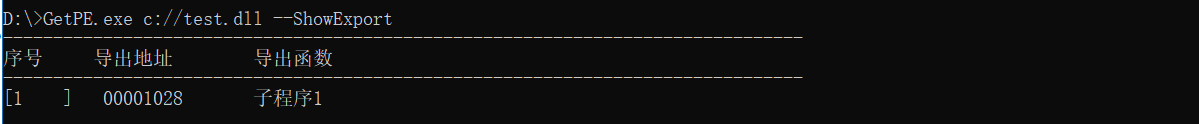

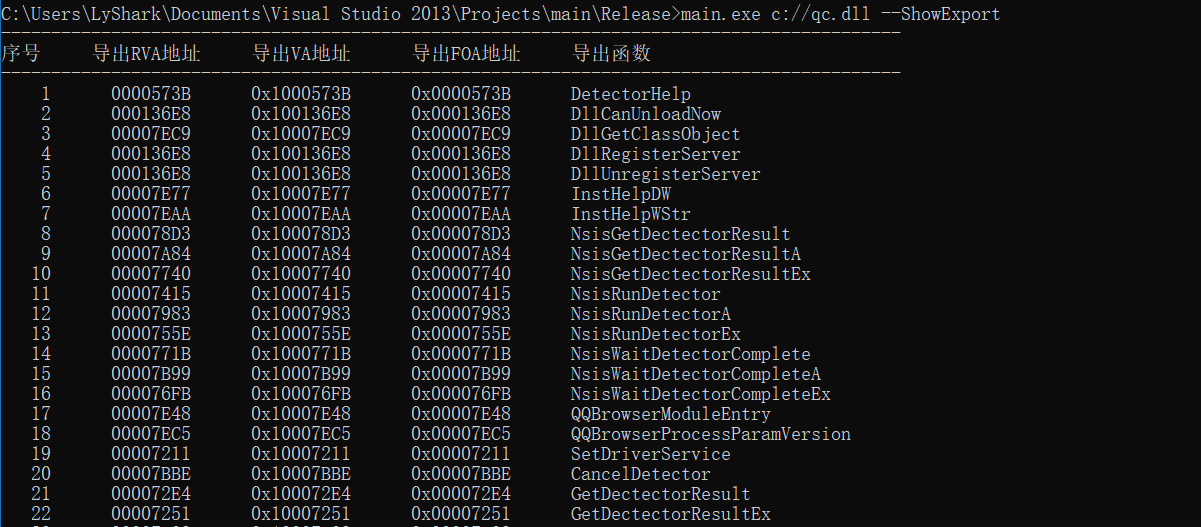

查询Export导出表: C:\pe>pe.exe ./ddd.dll --ShowExport

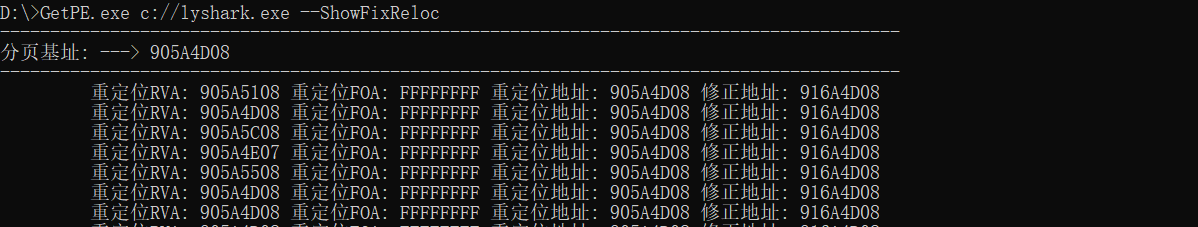

查询重定位表: C:\pe>pe.exe ./ddd.dll --ShowFixReloc

显示所有导入DLL GetPE c://lyshark.exe --ShowImportByDll

显示指定DLL中的导入函数: GetPE c://lyshark.exe --ShowImportByName USER32.dll

显示所有导入函数: GetPE c://lyshark.exe --ShowImportAll

检索指定API是否被引用: GetPE c://lyshark.exe --ShowImportByFunc GetModuleFileNameW

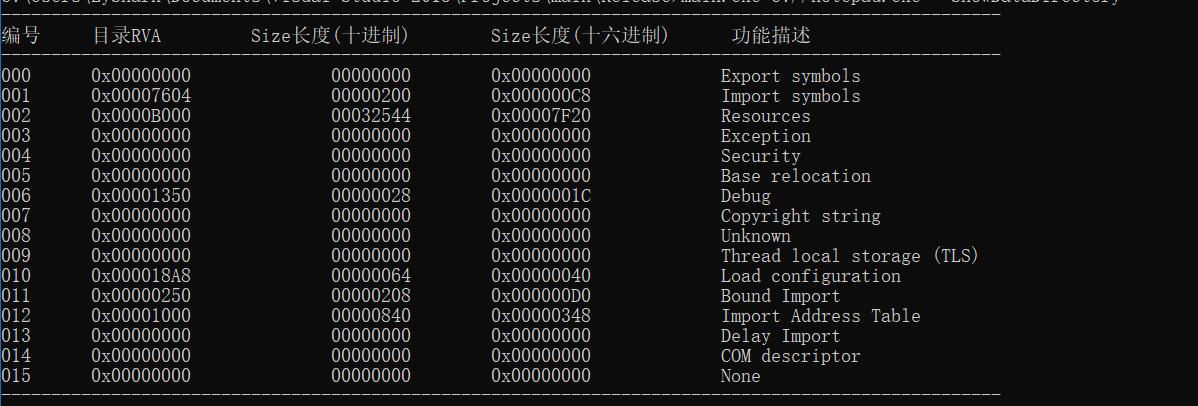

检索数据目录表: GetPE c://lyshark.exe --ShowDataDirectory

完整检索数据目录表:

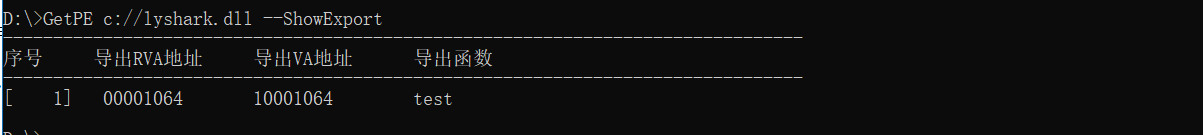

检索文件导出表: GetPE c://lyshark.dll --ShowExport

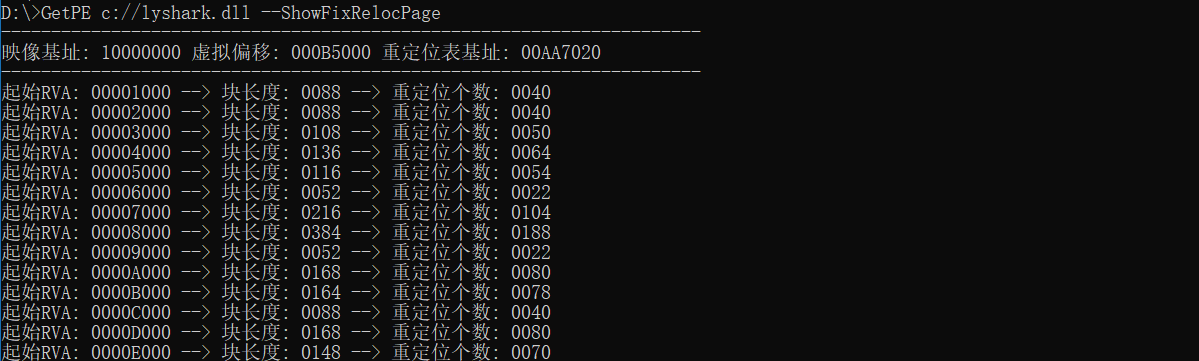

检索重定位块: GetPE c://lyshark.dll --ShowFixRelocPage

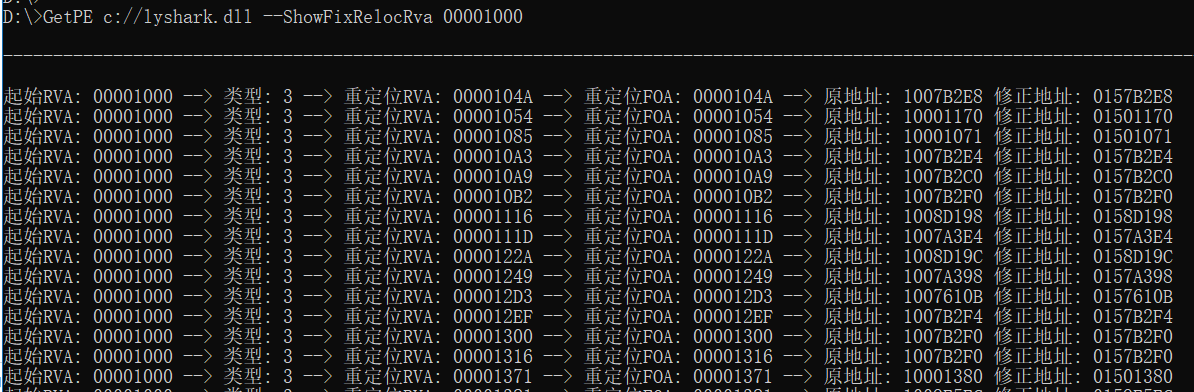

检索指定重定位块中重定位信息: GetPE c://lyshark.dll --ShowFixRelocRva 00001000

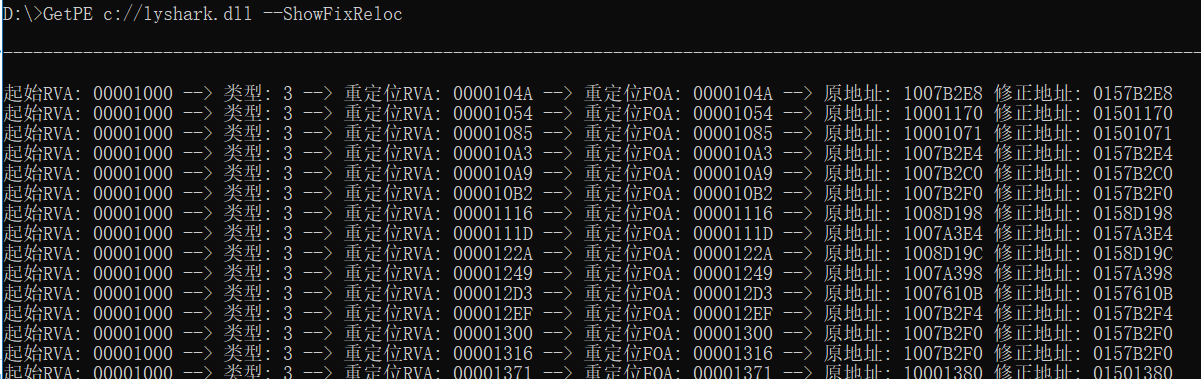

检索全部重定位表: GetPE c://lyshark.dll --ShowFixReloc

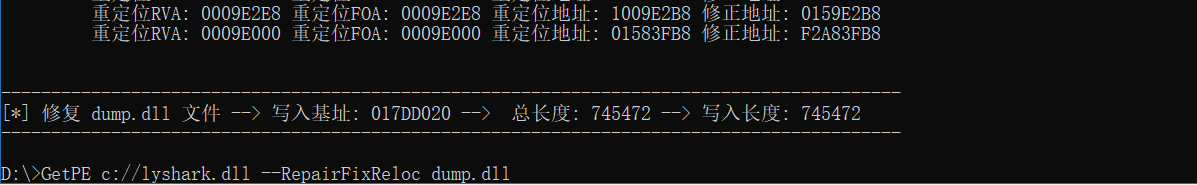

尝试修正重定位表: GetPE c://lyshark.dll --RepairFixReloc dump.dll

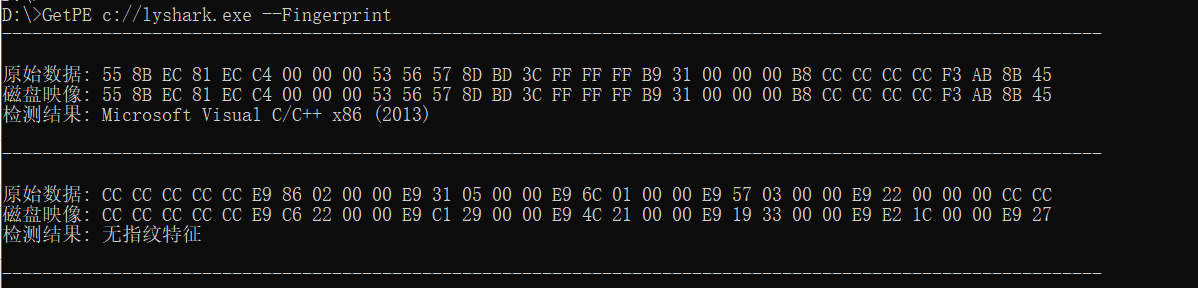

尝试识别目标指纹: 通过内置特征,尝试识别目标指纹。

写这个东西就是要查手册,根据微软的定义,对其进行解析,不难,就是挺麻烦的,为了后续课程需要,我不得不把这个工具完善起来,稍安勿躁,精彩内容下次安排。

C/C++ 介绍的PE文件遍历工具的更多相关文章

- 破解软件系列-PE文件深入浅出之Section Table节表

我们已经学了许多关于 DOS header 和 PE header 的知识.接下来就该轮到 section table(节表)了.节表其实就是紧挨着 PE header 的一结构数组.该数组成员的数目 ...

- Linux操作系统的文件查找工具locate和find命令常用参数介绍

Linux操作系统的文件查找工具locate和find命令常用参数介绍 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.非实时查找(数据库查找)locate工具 locate命 ...

- PE文件介绍 (2)-DOS头,DOS存根,NT头

PE头 PE头由许多结构体组成,现在开始逐一学习各结构体 0X00 DOS头 微软创建PE文件格式时,人们正广泛使用DOS文件,所以微软充分考虑了PE文件对DOS文件的兼容性.其结果是在PE头的最前面 ...

- [系统安全] 十六.PE文件逆向基础知识(PE解析、PE编辑工具和PE修改)

[系统安全] 十六.PE文件逆向基础知识(PE解析.PE编辑工具和PE修改) 文章来源:https://masterxsec.github.io/2017/05/02/PE%E6%96%87%E4%B ...

- putty提供的两个文件传输工具PSCP、PSFTP详细介绍

用 SSH 来传输文件 PuTTY 提供了两个文件传输工具 PSCP (PuTTY Secure Copy client) PSFTP (PuTTY SFTP client) PSCP 通过 SSH ...

- 文件同步工具BT Sync介绍和使用说明

BT Sync介绍 BT 下载,相信大伙儿都知道的.今儿个要介绍的 BT Sync,跟 BT 下载一样,都是 BitTorrent 公司发明滴玩意儿,都是采用 P2P 协议来进行传输. 简而言之,BT ...

- PE文件简单介绍

PE(Portable Execute)文件是WIN32下可运行文件遵循的数据格式,也是反汇编调试不可缺少的文件,常见的pe文件有.exe和.dll文件.本文主要介绍pe文件的结构和虚拟内存地址转换到 ...

- PE文件介绍 (1)

PE文件介绍 PE文件主要是windows操作系统下使用的可执行文件格式,PE文件是指32位的可执行文件也叫做PE32,64位可执行文件叫做PE+或者PE32+ PE文件格式 种类 主扩展名 可执行类 ...

- c++两种字符串赋值方式 并介绍 C语言下遍历目录文件的方式

c++字符串声明:一种是声明字符数组并赋值,另一种是直接声明string类 #define _CRT_SECURE_NO_WARNINGS #include<iostream> #incl ...

随机推荐

- MySQL提权 通过UDF

目录 UDF是什么 命令执行 文本写入 Example: 远程写入 反弹Shell 提权 UDF是什么 参考:https://www.cnblogs.com/litlife/p/9030673.htm ...

- 10万级etl调度软件Taskctl-web版免费授权及产品功能特性

转: 10万级etl调度软件Taskctl-web版免费授权及产品功能特性 初识Taskctl-Web版 Taskctl Free应用版原型是在原有商用版Taskctl 6.0衍生扩展开发出的专门为批 ...

- MyBatis文档

MyBatis 学习笔记 简介 什么是Mybatis MyBatis 是一款优秀的持久层框架,是Apache的一个Java开源项目 ,它支持自定义 SQL.存储过程以及高级映射, 免除了几乎所有的 J ...

- Java入门和环境配置ideaJ安装

Java入门及环境搭建 目录 Java入门及环境搭建 什么是Java Java Java的发展 Java的特性和优势 Java三大版本 JDK JRE JVM JAVA开发环境搭建 安装JDK 卸载J ...

- weex参考文章

1官网:https://weex.apache.org/zh/guide/introduction.html 2.weexui https://alibaba.github.io/weex-ui/ ...

- gtk编译之makefile的写法(之一)

在学习c语言GUI编程时想必大家都会遇见这样一个问题买就是每次编译都要敲`pkg-config --cflags --libs gtk+-2.0`这个烦恼吧 这是我们可以编写一个makefile文件这 ...

- OpenCV 之 图象几何变换

二维平面中,图像的几何变换有等距.相似.仿射.投影等,如下所示: 1 图象几何变换 1.1 等距变换 等距变换 (Isometric Transformation),是一种二维的刚体变换,可理解为 ...

- sqli-labs系列——第五关

less5 更改id后无果,不能用union联合查询 此处用报错注入 报错注入的概念:(1). 通过floor报错 and (select 1 from (select count(*),concat ...

- java例题_15 有小到大排序

1 /*15 [程序 15 排序] 2 题目:输入三个整数 x,y,z,请把这三个数由小到大输出. 3 程序分析:我们想办法把最小的数放到 x 上,先将 x 与 y 进行比较,如果 x>y 则将 ...

- Async Cow Python 七牛异步SDK

# Async Cow Python 七牛异步SDK > gitee链接 >github链接本SDK基于官方SDK改造而成,但又对其进行了进一步封装,简化了相关操作例如:- 1.不需要使用 ...