ThinkPHP-5.0.23新的RCE漏洞测试和POC

TP5新RCE漏洞

昨天又是周五,讨厌周五曝漏洞,还得又得加班,算了,还是先验证一波。新的TP5RCE,据说发现者因为上次的RCE,于是又审计了代码,结果发现的。TP5也成了万人轮啊。

测试

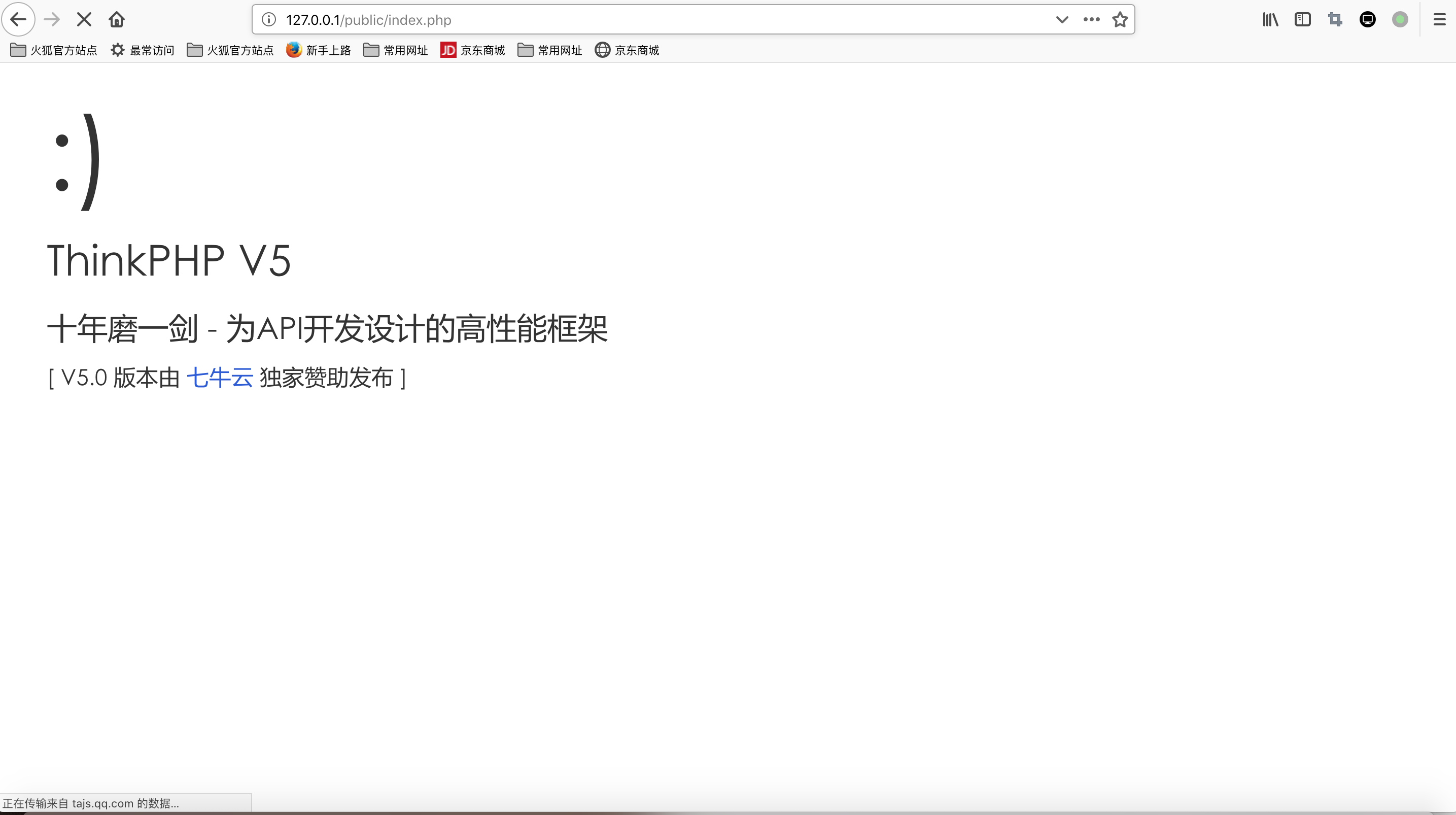

环境搭建

- windows下phpstudy,然后下载tp5.0.23到相应的www目录下

- linux,安装启动apache和php,下载tp5.0.23到相应www目录下

- mac(本机) 启动apache, 下载tp5.0.23到/library/Webserver/Documents下

环境测试

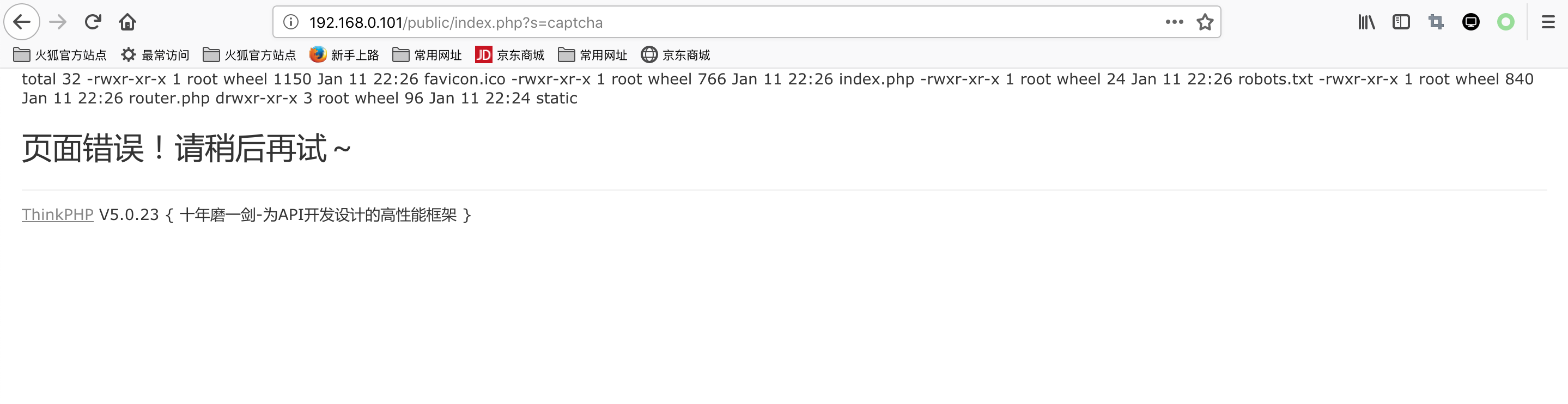

漏洞验证

Payload在此不公开,圈内的人大家都在微信群里看到很多了

备注一个测试遇到的问题:在windows下phpstudy使用assert函数成功,但是在本机mac下不行,怀疑与php版本有关,win下是php5的,mac下是php7的。

漏洞poc

# -*- coding:utf-8 -*-

"""

ThinkPHP-5.0.23 RCE POC

Author: b0b@c

"""

# import libs,modules,files

import sys

import requests

# global vars & settings

headers = {

"User-Agent":"Mozilla/5.0 (Macintosh; Intel Mac OS X 10.14; rv:45.0) Gecko/20100101 Firefox/45.0",

}

# payload

...

# main function

if __name__ == "__main__":

url = "%s/public/index.php?s=captcha"

url = url%str(sys.argv[1])

response1 = requests.post(url,headers=headers,data=data1)

response2 = requests.post(url,headers=headers,data=data2)

response3 = requests.post(url,headers=headers,data=data3)

if (response1.content.find("Configuration File (php.ini) Path") >= 0) or (response2.content.find("index.php") >= 0) or (response3.content.find("index.php") >= 0):

print "YES,It's Dangerous!@!"

else:

print "No,It's Safety!@!"

ThinkPHP-5.0.23新的RCE漏洞测试和POC的更多相关文章

- [EXP]ThinkPHP 5.0.23/5.1.31 - Remote Code Execution

# Exploit Title: ThinkPHP .x < v5.0.23,v5.1.31 Remote Code Execution # Date: -- # Exploit Author: ...

- Joomla 3.0.0 - 3.4.6 RCE漏洞分析记录

0x00 前言 今天早上看到了国内几家安全媒体发了Joomla RCE漏洞的预警,漏洞利用的EXP也在Github公开了.我大致看了一眼描述,觉得是个挺有意思的漏洞,因此有了这篇分析的文章,其实这个 ...

- thinkPHP5 5.0.23 远程代码执行漏洞

修改数据包 POST /index.php?s=captcha HTTP/1.1 Host: 192.168.49.2:8080 User-Agent: Mozilla/5.0 (Macintosh; ...

- ThinkPHP 5.0.x、5.1.x、5.2.x 全版本远程命令执行漏洞

ThinkPHP 5.0.x.5.1.x.5.2.x 全版本远程代码执行漏洞 作者:SoulCat. 来源:CSDN 原文:https://blog.csdn.net/csacs/article/de ...

- [转]Material Design Library 23.1.0的新变化与代码实战

Design Library出来已经快有一个月了,当时大概看了一下介绍这个新版本变化的译文,内容不多,给我印象最深的就是Percent lib.AppBarLayout 和NavigationView ...

- Material Design Library 23.1.0的新变化与代码实战

Design Library出来已经快有一个月了,当时大概看了一下介绍这个新版本变化的译文,内容不多,给我印象最深的就是Percent lib.AppBarLayout 和NavigationView ...

- ThinkPHP 更新 5.0.23 和 5.1.31

ThinkPHP 更新 5.0.23 和 5.1.31 FastAdmin 也跟着更新. V1.0.0.20181210_beta 修复 ThinkPHP5.0发布了一个重要安全更新,强烈建议更新 修 ...

- ThinkPHP 3.0~3.2 注入漏洞

地址:http://xx.com/index.php/Admin.php?s=/User/Public/check payload:act=verify&username[0]=='1')) ...

- Joomla 3.0.0 -3.4.6远程代码执行(RCE)漏洞复现

Joomla 3.0.0 -3.4.6远程代码执行(RCE)漏洞复现 一.漏洞描述 Joomla是一套内容管理系统,是使用PHP语言加上MYSQL数据库所开发的软件系统,最新版本为3.9.12,官网: ...

随机推荐

- 内存与cpu的关系

CPU是负责运算和处理的,内存是交换数据的.当程序或者操作者对CPU发出指令,这些指令和数据暂存在内存里,在CPU空闲时传送给CPU,CPU处理后把结果输出到输出设备上,输出设备就是显示器,打印机等. ...

- Unity3d 动态加载材质方法

Texture img = (Texture)Resources.Load("LedPicture"); GameObject.Find("Led").rend ...

- Python爬虫学习——光学字符识别

使用pytesseract库对图片文件(jpg.png.bmp等)进行识别,把图片转换成字符串输出. import pytesseract from PIL import Image img = Im ...

- 正则表达式sed

sed 能实现grep查找的功能,还可以替换指定的字符. 匹配查找文件中root字符(其中的 -n表示段落,p表示打印出来print) [root@localhost sed]# sed -n '/ ...

- linux nginx配置新项目加域名

找到nginx的配置文件 nginx/nginx.conf 第一种方,法直接在nginx.com里面配置 user www www; worker_processes auto; error_log ...

- SQL2005数据库置疑处理

2005中遇到置疑.丢失日志时按照网上常见的MSSQL2000修复方法来做, 结果发现行不通,甚至连一步都做不下去.其实,在MSSQL2005在处理置疑问题的思 路与MSSQL2000是一致的,但具体 ...

- proto序列化

proto序列化和反序列化类 序列化是将我们的Protobuf类对象转换成字节数组的方法,网络底层我们从服务器获取到的是字节数组,反序列化是将字节转成proto类对象的方法 public class ...

- 教你ABBYY FineReader 12添加图像的技巧

ABBYY FineReader 12是一款OCR图片文字识别软件,而且强大的它现在还可使用快速扫描窗口中的快速打开.扫描并保存为图像或任务自动化任务,在没有进行预处理和OCR的ABBYY FineR ...

- Sublime的Package Control安装方法

Package Control插件本身是一个为了方便管理插件的插件 最简单的方式是通过Sublime Text 3的console命令界面进行安装 Sublime text3 import urlli ...

- nginx: [emerg] getpwnam(“www”) failed错误

linux 64系统中安装nginx时如果出现错误:nginx: [emerg] getpwnam(“www”) failed in ........解决方法1: 在nginx.conf中 ...