006.Kubernetes二进制部署ETCD

一 部署ETCD集群

1.1 安装ETCD

1 etcd 是基于 Raft 的分布式 key-value 存储系统,由 CoreOS 开发,常用于服务发现、共享配置以及并发控制(如 leader 选举、分布式锁等)。kubernetes 使用 etcd 存储所有运行数据。

2 [root@k8smaster01 ~]# cd /opt/k8s/work

3 [root@k8smaster01 work]# wget https://github.com/coreos/etcd/releases/download/v3.3.13/etcd-v3.3.13-linux-amd64.tar.gz

4 [root@k8smaster01 work]# tar -xvf etcd-v3.3.13-linux-amd64.tar.gz

1.2 分发ETCD

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for master_ip in ${MASTER_IPS[@]}

4 do

5 echo ">>> ${master_ip}"

6 scp etcd-v3.3.13-linux-amd64/etcd* root@${master_ip}:/opt/k8s/bin

7 ssh root@${master_ip} "chmod +x /opt/k8s/bin/*"

8 done

1.3 创建etcd证书和密钥

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# cat > etcd-csr.json <<EOF

3 {

4 "CN": "etcd",

5 "hosts": [

6 "127.0.0.1",

7 "172.24.8.71",

8 "172.24.8.72",

9 "172.24.8.73"

10 ],

11 "key": {

12 "algo": "rsa",

13 "size": 2048

14 },

15 "names": [

16 {

17 "C": "CN",

18 "ST": "Shanghai",

19 "L": "Shanghai",

20 "O": "k8s",

21 "OU": "System"

22 }

23 ]

24 }

25 EOF

26 #创建etcd的CA证书请求文件

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# cfssl gencert -ca=/opt/k8s/work/ca.pem \

3 -ca-key=/opt/k8s/work/ca-key.pem -config=/opt/k8s/work/ca-config.json \

4 -profile=kubernetes etcd-csr.json | cfssljson -bare etcd #生成CA密钥(ca-key.pem)和证书(ca.pem)

1.4 分发证书和私钥

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for master_ip in ${MASTER_IPS[@]}

4 do

5 echo ">>> ${master_ip}"

6 ssh root@${master_ip} "mkdir -p /etc/etcd/cert"

7 scp etcd*.pem root@${master_ip}:/etc/etcd/cert/

8 done

1.5 创建etcd的systemd

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# cat > etcd.service.template <<EOF

4 [Unit]

5 Description=Etcd Server

6 After=network.target

7 After=network-online.target

8 Wants=network-online.target

9 Documentation=https://github.com/coreos

10

11 [Service]

12 Type=notify

13 WorkingDirectory=${ETCD_DATA_DIR}

14 ExecStart=/opt/k8s/bin/etcd \\

15 --data-dir=${ETCD_DATA_DIR} \\

16 --wal-dir=${ETCD_WAL_DIR} \\

17 --name=##MASTER_NAME## \\

18 --cert-file=/etc/etcd/cert/etcd.pem \\

19 --key-file=/etc/etcd/cert/etcd-key.pem \\

20 --trusted-ca-file=/etc/kubernetes/cert/ca.pem \\

21 --peer-cert-file=/etc/etcd/cert/etcd.pem \\

22 --peer-key-file=/etc/etcd/cert/etcd-key.pem \\

23 --peer-trusted-ca-file=/etc/kubernetes/cert/ca.pem \\

24 --peer-client-cert-auth \\

25 --client-cert-auth \\

26 --listen-peer-urls=https://##MASTER_IP##:2380 \\

27 --initial-advertise-peer-urls=https://##MASTER_IP##:2380 \\

28 --listen-client-urls=https://##MASTER_IP##:2379,http://127.0.0.1:2379 \\

29 --advertise-client-urls=https://##MASTER_IP##:2379 \\

30 --initial-cluster-token=etcd-cluster-0 \\

31 --initial-cluster=${ETCD_NODES} \\

32 --initial-cluster-state=new \\

33 --auto-compaction-mode=periodic \\

34 --auto-compaction-retention=1 \\

35 --max-request-bytes=33554432 \\

36 --quota-backend-bytes=6442450944 \\

37 --heartbeat-interval=250 \\

38 --election-timeout=2000

39 Restart=on-failure

40 RestartSec=5

41 LimitNOFILE=65536

42

43 [Install]

44 WantedBy=multi-user.target

45 EOF

1.6 修改systemd相应地址

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for (( i=0; i < 3; i++ ))

4 do

5 sed -e "s/##MASTER_NAME##/${MASTER_NAMES[i]}/" -e "s/##MASTER_IP##/${MASTER_IPS[i]}/" etcd.service.template > etcd-${MASTER_IPS[i]}.service

6 done

1.7 分发etcd systemd

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for master_ip in ${MASTER_IPS[@]}

4 do

5 echo ">>> ${master_ip}"

6 scp etcd-${master_ip}.service root@${master_ip}:/etc/systemd/system/etcd.service

7 done

二 启动并验证

2.1 启动ETCD

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for master_ip in ${MASTER_IPS[@]}

4 do

5 echo ">>> ${master_ip}"

6 ssh root@${master_ip} "mkdir -p ${ETCD_DATA_DIR} ${ETCD_WAL_DIR}"

7 ssh root@${master_ip} "systemctl daemon-reload && systemctl enable etcd && systemctl restart etcd " &

8 done

2.2 检查ETCD启动

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for master_ip in ${MASTER_IPS[@]}

4 do

5 echo ">>> ${master_ip}"

6 ssh root@${master_ip} "systemctl status etcd|grep Active"

7 done

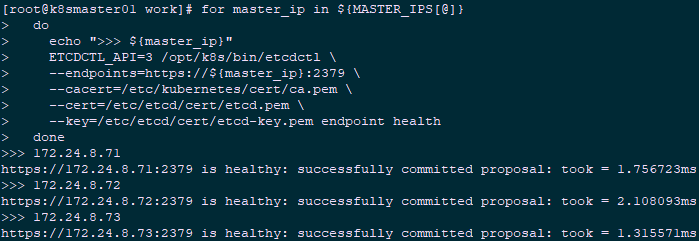

2.3 验证服务状态

1 [root@k8smaster01 ~]# cd /opt/k8s/work

2 [root@k8smaster01 work]# source /opt/k8s/bin/environment.sh

3 [root@k8smaster01 work]# for master_ip in ${MASTER_IPS[@]}

4 do

5 echo ">>> ${master_ip}"

6 ETCDCTL_API=3 /opt/k8s/bin/etcdctl \

7 --endpoints=https://${master_ip}:2379 \

8 --cacert=/etc/kubernetes/cert/ca.pem \

9 --cert=/etc/etcd/cert/etcd.pem \

10 --key=/etc/etcd/cert/etcd-key.pem endpoint health

11 done

2.4 查看ETCD当前leader

1 [root@k8smaster01 ~]# source /opt/k8s/bin/environment.sh

2 [root@k8smaster01 ~]# ETCDCTL_API=3 /opt/k8s/bin/etcdctl \

3 -w table --cacert=/etc/kubernetes/cert/ca.pem \

4 --cert=/etc/etcd/cert/etcd.pem \

5 --key=/etc/etcd/cert/etcd-key.pem \

6 --endpoints=${ETCD_ENDPOINTS} endpoint status

006.Kubernetes二进制部署ETCD的更多相关文章

- Kubernetes 二进制部署(一)单节点部署(Master 与 Node 同一机器)

0. 前言 最近受“新冠肺炎”疫情影响,在家等着,入职暂时延后,在家里办公和学习 尝试通过源码编译二进制的方式在单一节点(Master 与 Node 部署在同一个机器上)上部署一个 k8s 环境,整理 ...

- k8s1.13.0二进制部署-ETCD集群(一)

Kubernetes集群中主要存在两种类型的节点:master.minion节点. Minion节点为运行 Docker容器的节点,负责和节点上运行的 Docker 进行交互,并且提供了代理功能.Ma ...

- Kubernetes 二进制部署

目录 1.基础环境 2.部署DNS 3.准备自签证书 4.部署Docker环境 5.私有仓库Harbor部署 6.部署Master节点 6.1.部署Etcd集群 6.2.部署kube-apiserve ...

- kubernetes二进制部署k8s-master集群controller-manager服务unhealthy问题

一.问题现象 我们使用二进制部署k8s的高可用集群时,在部署多master时,kube-controller-manager服务提示Unhealthy [root@ceph-01 system]# k ...

- 019.Kubernetes二进制部署插件dashboard

一 修改配置文件 1.1 下载解压 [root@k8smaster01 ~]# cd /opt/k8s/work/kubernetes/ [root@k8smaster01 kubernetes]# ...

- 003.Kubernetes二进制部署准备

一 前置准备 1.1 前置条件 相应的充足资源的Linux服务器: 设置相应的主机名,参考命令: hostnamectl set-hostname k8smaster Mac及UUID唯一: 若未关闭 ...

- 012.Kubernetes二进制部署worker节点Flannel

一 部署flannel 1.1 安装flannel kubernetes 要求集群内各节点(包括 master 节点)能通过 Pod 网段互联互通.flannel 使用 vxlan 技术为各节点创建一 ...

- Kubernetes 二进制部署(二)集群部署(多 Master 节点通过 Nginx 负载均衡)

0. 前言 紧接上一篇,本篇文章我们尝试学习多节点部署 kubernetes 集群 并通过 haproxy+keepalived 实现 Master 节点的负载均衡 1. 实验环境 实验环境主要为 5 ...

- 007.Kubernetes二进制部署Flannel

一 部署flannel 1.1 安装flannel kubernetes 要求集群内各节点(包括 master 节点)能通过 Pod 网段互联互通.flannel 使用 vxlan 技术为各节点创建一 ...

随机推荐

- Vue-CLI项目-vue-cookie与vue-cookies处理cookie

08.31自我总结 Vue-CLI项目-vue-cookie与vue-cookies处理cookie vue-cookie 一.模块的安装 npm install vue-cookie --save ...

- Cocos2d-x 学习笔记(13) ActionEase

ActionEase是ActionInterval的子类,能够变速执行动作.把内部动作进行了包装,通过传进update的time,加上不同的计算公式,算出新的time,作为内部动作的time,实现了内 ...

- 一个关于内联优化和调用约定的Bug

很久没有更新博客了(博客园怎么还不更新后台),前几天在写一个Linux 0.11的实验 [1] 时遇到了一个奇葩的Bug,就在这简单记录一下调试过程吧. 现象 这个实验要求在Linux 0.11中实现 ...

- vue-router之to属性赋值

to属性赋值 <!-- html --> <div id="app"> <router-link to="/bj/朝阳区"> ...

- linux自启动脚本.sh

while [ 1 ]; do PRO_NUM=`ps -ef | grep "cms$" | grep -v "grep" | wc ...

- php的cookie怎么使用

PHP中Cookie的使用---添加/更新/删除/获取Cookie 及 自动填写该用户的用户名和密码和判断是否第一次登陆 什么是cookie? 服务器在客户端保存用户的信息,比如登录名,密码等. 这些 ...

- python使用input().split()接收多个用户输入

1.input() 接收多个用户输入需要与split()结合使用 host, port, username, passwd, dbname = input("请输入服务器地址,端口号,用户名 ...

- (转)python中@property详解

转:https://www.cnblogs.com/zhangfengxian/p/10199935.html

- 手动部署 Docker+Grafana+Prometheus系统监控之Redis

监控规划图 使用Docker 创建两台Redis docker run -d --name redis1 redis docker run -d --name redis2 redis 查看redis ...

- 使用 pdf.js 在网页中加载 pdf 文件

在网页中加载并显示PDF文件是最常见的业务需求.例如以下应用场景:(1)在电商网站上购物之后,下载电子发票之前先预览发票.(2)电子商务管理系统中查看发布的公文,公文文件一般是PDF格式的文件. 目前 ...