20155229《网络对抗技术》Exp:网络欺诈防范

实验内容

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

实验步骤

简单应用SET工具建立冒名网站

apache web服务器是世界使用排名第一的Web服务器软件。它可以运行在几乎所有广泛使用的计算机平台上,由于其跨平台和安全性被广泛使用,是最流行的Web服务器端软件之一。

因为钓鱼网站挂在本机的http服务下,所以要将SET工具的访问端口改为默认的80端口。

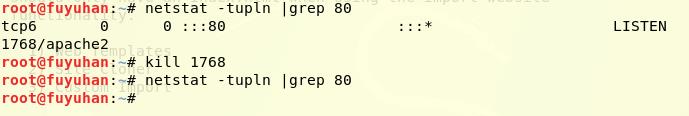

先输入

netstat -tupln |grep 80命令查看80端口是否被占用,如果被某个进程所占用,则使用kill xxx命令将该进程杀死。然后再次查看,检查进程是否被杀死。

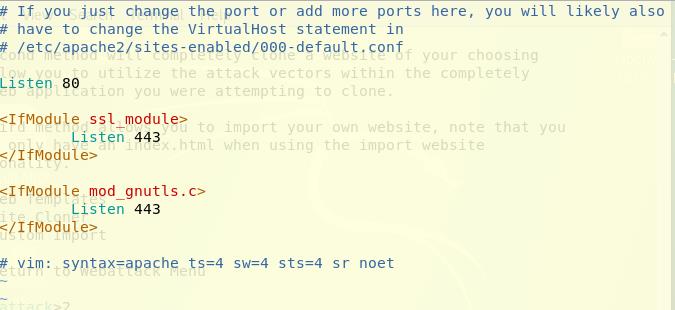

- 输入

sudo vi /etc/apache2/ports.conf命令打开apache的端口文件,将端口改为80

保存后,输入命令

apachectl start开启apache服务然后打开新的终端,输入

setoolkit命令进去set工具

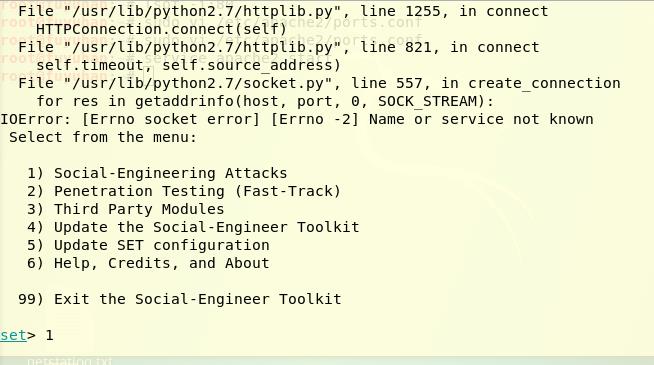

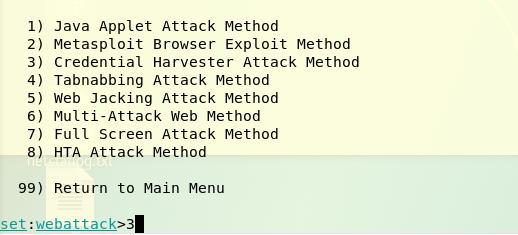

- 选择1——进行社会工程学攻击:

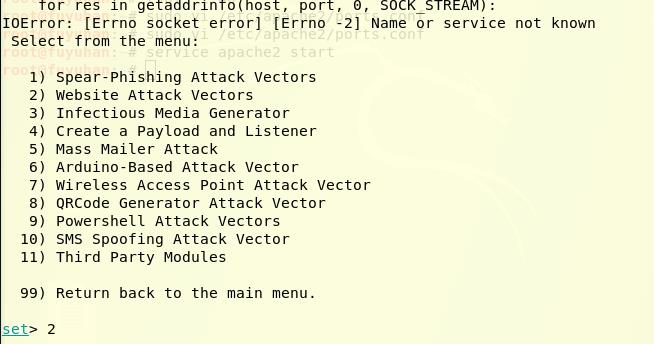

- 选择2——钓鱼网站攻击向量

- 选择3 ——选择登录密码截取方式攻击

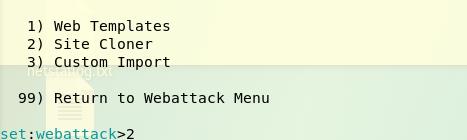

- 选择2——进行克隆网站

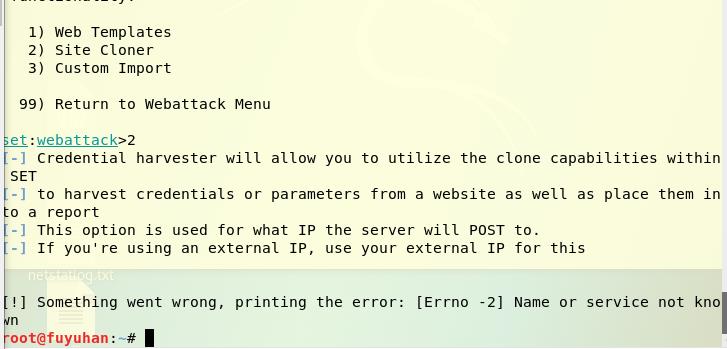

上图中出现错误,直接将我弹出了setoolkti中,上网搜索该错误,得到的全是关于pathyon语言的错误,于是我只好找同学拷一份虚拟机。

下图中进入set工具时没有任何的报错

- 重新按照上面的步骤,也没有错误的出现。

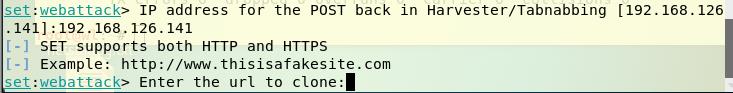

- 输入kali的地址 然后输入想克隆的网站

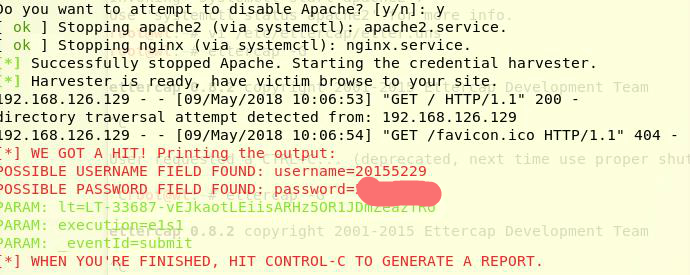

- 选择y,证明钓鱼网站搭建成功。

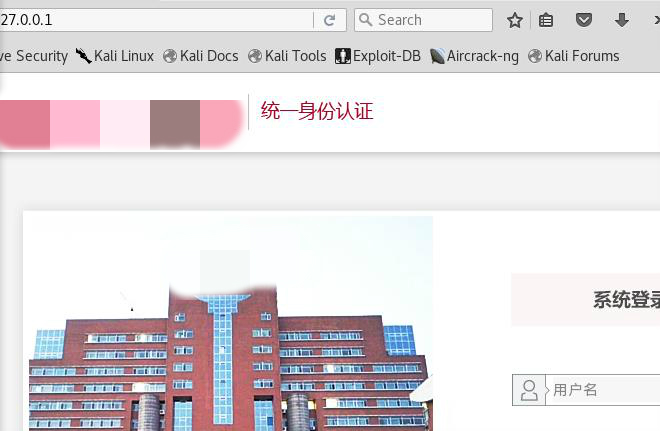

- 在kali中的浏览器中输入回环地址127.0.0.1,跳入到了我当时想克隆的腾讯网站中。在网站中输入账户密码进行登录,失败。。。

- 于是我改用学校的教务处网站进行克隆。

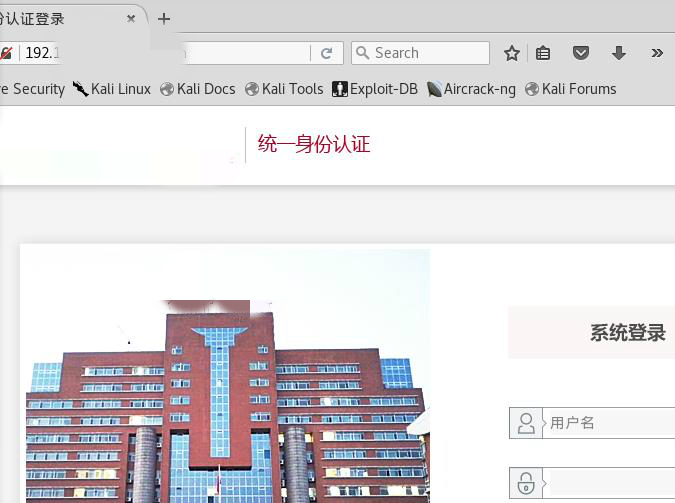

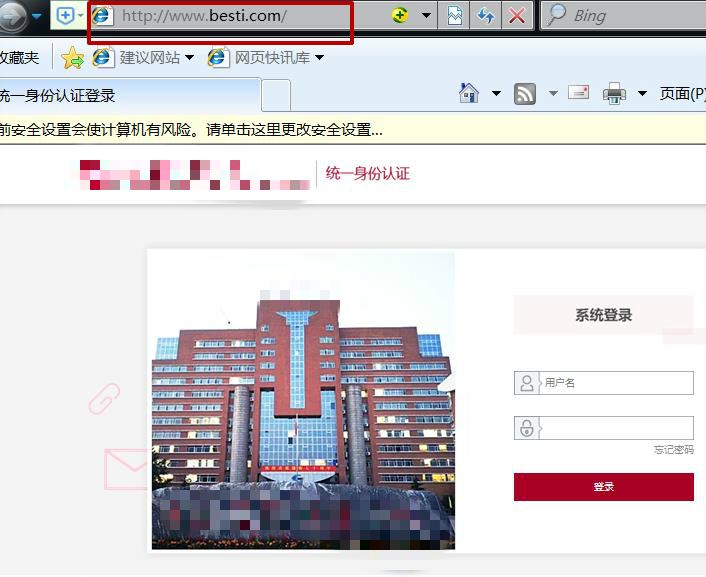

- 上图是输入回环地址时的状况,在我进行登录后,页面跳转到原本的网址。

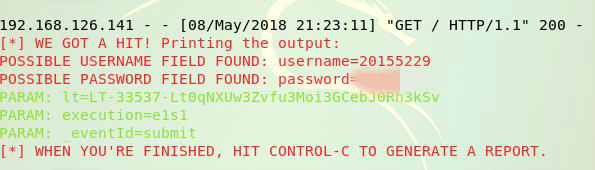

- 从set工具中查看,已经留下了我登录的账号和密码了。

ettercap DNS spoof

- 输入

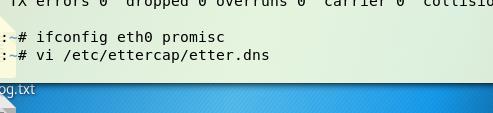

ifconfig eth0 promisc命令将kali网卡改为混杂模式

- 然后输入命令

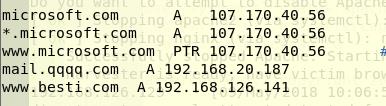

vi /etc/ettercap/etter.dns对ettercap的dns文件进行编辑,添加网站的DNS的记录,并且IP设置为kali的ip地址。

- 输入

ettercap -G

指令,开启ettercap,会自动弹出ettercap的可视化界面

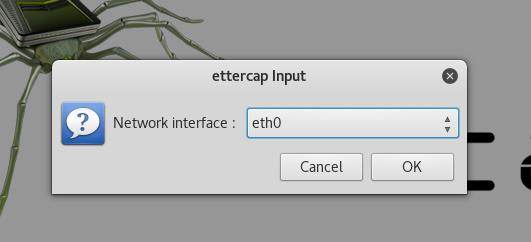

- 点击工具栏中的sniff->unified sniffing,在出现的界面中选了eth0,然后点击ok

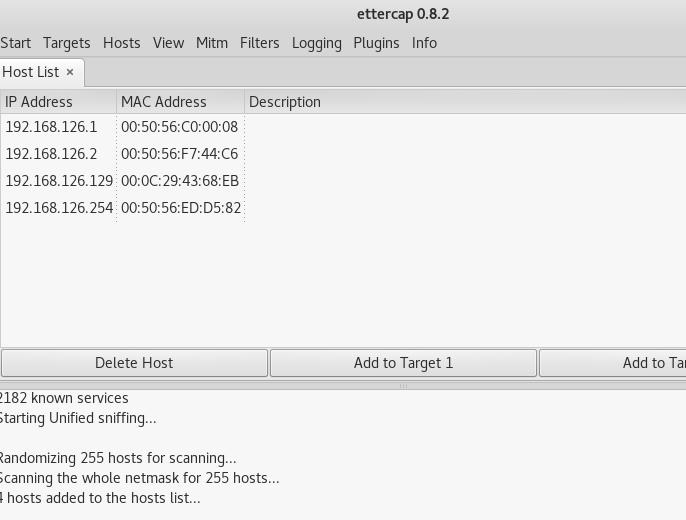

在工具栏中的Hosts下选择Scan for hosts,扫描子网

再点击Hosts list查看存活的主机

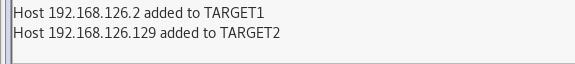

- 将kali的网关IP加入到target1中,靶机IP添加到target

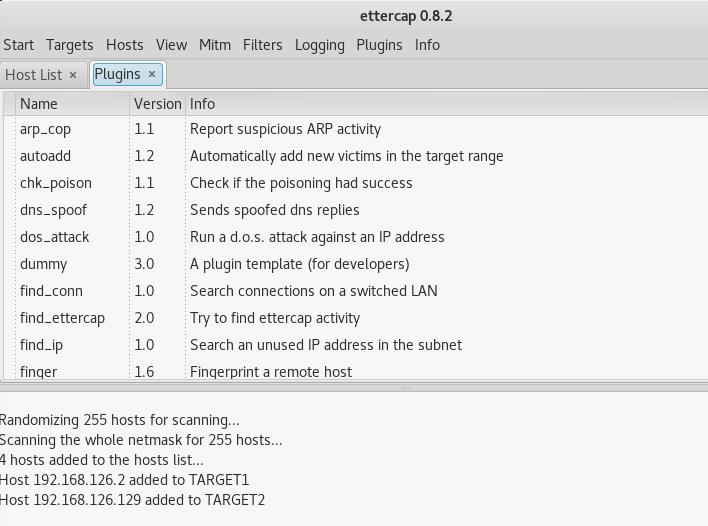

- 点击

Plugins—>Manage the plugins,然后选择DNS欺骗的插件

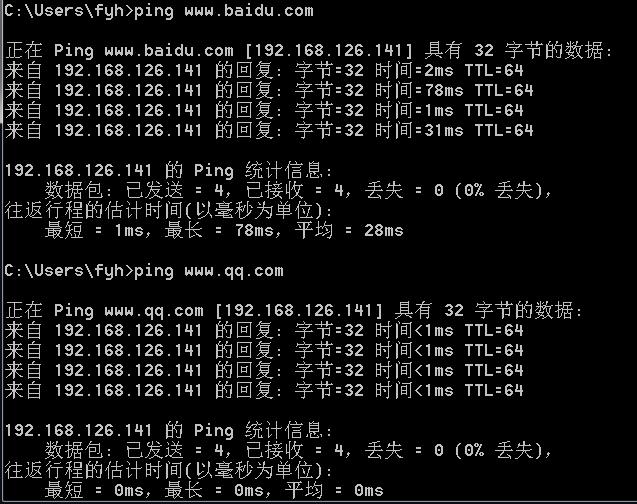

- 在靶机中ping我们选择的网址,下图中,我之前添加的两个网站都成功的ping通了,得到的ip地址都是kali的ip

- ettercap中显示了ping的两条记录

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

两个实验的结合就是利用第一个实验中的步骤克隆一个网站,然后第二个实验实施DNS欺骗,用假冒的网站进行钓鱼。

我使用了

www.besti.com这个假的网址连接我的kali的ip地址。

- 将两个实验结合后得到下图的结果,成功访问了假的网站

- 并且登陆后,kali中获得了用户的账号和密码

实验后问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

- 在统一局域网下,还有公共的网络。

- 有可能会有假冒网址和真的网站有一个字符的差别,假入进入该假冒网址。。。那就很危险了。

(2)在日常生活工作中如何防范以上两攻击方法

- 不在公共场合不乱连接热点,也不点击陌生人给的链接。

- 及时安装DNS的补丁,预防漏洞。

- 登录网址时确定上的是真的网站,不是假冒的网址。

实验总结与体会

本次的两个实验比较简单,让我了解了url攻击和dns攻击。同时真的是学的越多越了解真像!!!原来想要获得别人的账号和密码是那么的容易。。。所以在生活中一定睁大眼睛看清楚我们要登录的网站,当然也不能乱连热点,网上我看过很多乱连热点然后被盗取个人信息的例子,日常害怕。。。

20155229《网络对抗技术》Exp:网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 2018-2019-2 网络对抗技术 20165324 Exp4:恶意代码分析

2018-2019-2 网络对抗技术 20165324 网络对抗技术 Exp4:恶意代码分析 课下实验: 实践目标 是监控你自己系统的运行状态,看有没有可疑的程序在运行. 是分析一个恶意软件,就分析E ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20155308『网络对抗技术』Exp7:网络欺诈防范

20155308『网络对抗技术』Exp7:网络欺诈防范 原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应用SET ...

随机推荐

- python学习笔记之——python安装mysqldb后,pycharm导入还是报错问题

在安装mysqldb过程中遇到,本来已经安装了mysqldb了,但是在pycharm中import MySQLdb还是报错找不到该模块的问题.解决方法如下:1.file->settings ...

- 单元测试(四)-隔离框架NSubstitute

之前学习了单元测试的基础知识,以及桩对象和模拟对象的不同作用.但在实际应用中,往往不会直接手写桩对象或者模拟对象,而是使用隔离框架动态的创建这些对象,这可以让测试变得更简便.快捷,还可以更好地应对复杂 ...

- Hive分组取Top N

Hive在0.11.0版本开始加入了row_number.rank.dense_rank分析函数,可以查询分组排序后的top值 说明: row_number() over ([partition ...

- CentOS6.8系统安装Node

环境:CentOS6.8_X64系统 一.到官方下载最新的编译好的安装文件,目前是6.9.4. $>cd /usr/local/src #定位到这个目录,下载的文件会在这个目录#使用wget下载 ...

- SQL语句创建数据库及表

--删除数据库drop database ArchiveDev; --建立归档数据库CREATE DATABASE ArchiveDev; USE ArchiveDev;GO --1.建立归档计划执行 ...

- json_encode无返回结果

今天写php curl模拟客户端访问测试一个抽奖post数据,拿回来的数据是json,使用json_decode函数就是没结果,百度谷歌好久.终于发现是BOM的文件头造成的, 微软为utf-8文件添加 ...

- LeetCode题解之Binary Tree Postorder Traversal

1.题目描述 2.问题分析 递归 3.代码 vector<int> postorderTraversal(TreeNode* root) { vector<int> v; po ...

- 总结获取原生JS(javascript)的父节点、子节点、兄弟节点

关于原生JS获取节点,一直是个头疼的问题,而且调用方法的名字又贼长了,所以我选择用JQ,好像跑题了-- 话不多说看代码 获取父节点 及 父节点下所有子节点(兄弟节点) <ul> <l ...

- 错误: 未能完成程序集的安装(hr = 0x8007000b),.net程序关于使用Oracle.DataAccess.dll不同版本x86和x64问题,即oracle odp.net 32位/64位版本的问题

如果你的机器上安装了odp.net,且确信machine.config也有类似以下结节:(64位+.net 4.0环境下,machine.config可能会有4份,分别对应于.net2.0/4.0的3 ...

- Huawei DHCP 全局配置与接口配置

网络拓扑图如下所示: 说明: 1.交换机Ge0/0/1口和Ge0/0/2口配置基于全局的DHCP: 2.交换机Ge0/0/3口配置基于端口的DHCP: 3.交换机上配置vlan 10 .vlan 20 ...