实验吧_天下武功唯快不破&让我进去(哈希长度拓展攻击)

天下武功唯快不破

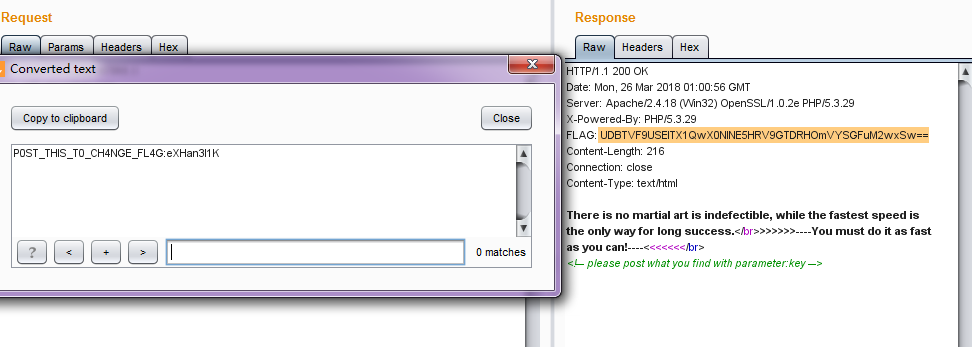

第一反应就去抓包,看到返回包的header中有FLAG的值,base64解码后得到下图所示

这就要求我们在请求头中post相应key的值,我直接在burp中尝试了多次都没有用,想起来这道题讲的应该是快,所以果断拿出python跑一跑

import requests

import base64 url = 'http://ctf5.shiyanbar.com/web/10/10.php'

r = requests.get(url).headers['FLAG']

key = base64.b64decode(r).decode().split(':')[1]

flag = {'key':key}

print(flag)

print(requests.post(url, data = flag).text)

可直接得到flag

让我进去

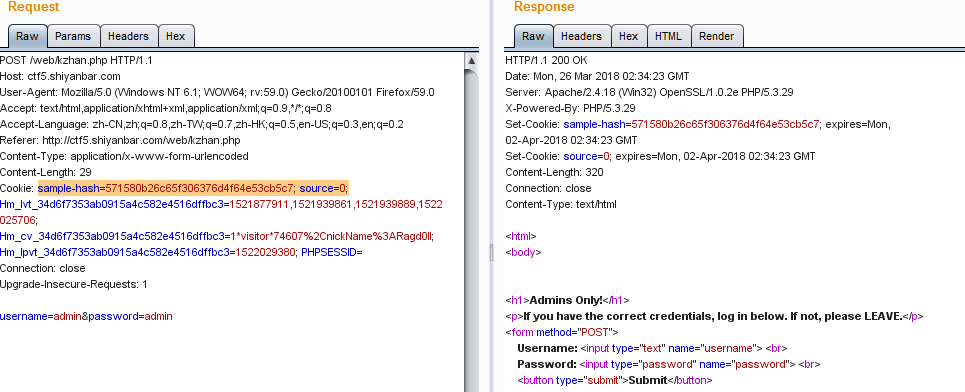

查看源码并没有发现什么提示,随便输入账号密码看看,看到cookie有个两个醒目的参数

把source改成1试了试,果然出现了源码

$flag = "XXXXXXXXXXXXXXXXXXXXXXX";

$secret = "XXXXXXXXXXXXXXX"; // This secret is 15 characters long for security! $username = $_POST["username"];

$password = $_POST["password"]; if (!empty($_COOKIE["getmein"])) {

if (urldecode($username) === "admin" && urldecode($password) != "admin") {

if ($COOKIE["getmein"] === md5($secret . urldecode($username . $password))) {

echo "Congratulations! You are a registered user.\n";

die ("The flag is ". $flag);

}

else {

die ("Your cookies don't match up! STOP HACKING THIS SITE.");

}

}

else {

die ("You are not an admin! LEAVE.");

}

} setcookie("sample-hash", md5($secret . urldecode("admin" . "admin")), time() + (60 * 60 * 24 * 7)); if (empty($_COOKIE["source"])) {

setcookie("source", 0, time() + (60 * 60 * 24 * 7));

}

else {

if ($_COOKIE["source"] != 0) {

echo ""; // This source code is outputted here

}

}

这里可以看到三个获取flag前的判断语句:

1.username为damin

2.password不为admin

3.cookie中的getmein参数的值等于md5($secret . urldecode($username . $password))

一脸懵逼,哭着去找wp。

哈希长度扩展攻击 (瑟瑟发抖 听都没听过)

贴一下大佬的相关解释,研究了一整晚还是懵懵懂懂的

hash哈希长度扩展攻击解析(记录一下,保证不忘)

实验吧-让我进去【salt加密 哈希长度拓展攻击】

先放着吧╮(๑•́ ₃•̀๑)╭

实验吧_天下武功唯快不破&让我进去(哈希长度拓展攻击)的更多相关文章

- 【笔记】如何查看HTTP请求头&&【实验吧】天下武功唯快不破

打开Chrome浏览器,点击右上角“三”按钮. 点击工具-----再点击开发者工具 找到Network选项框.以百度经验页面为例,点击任务选框来查看网络请求流 在Network框内会有所有的请 ...

- CTF---Web入门第十六题 天下武功唯快不破

天下武功唯快不破分值:10 来源: 北邮天枢战队 难度:易 参与人数:10787人 Get Flag:2264人 答题人数:3373人 解题通过率:67% 看看响应头 格式:CTF{ } 解题链接: ...

- 实验吧--web--天下武功唯快不破

---恢复内容开始--- 英文翻译过来嘛,就是:天下武功无快不破嘛.(出题者还是挺切题的) 看看前端源码: 注意这里 please post what you find with parameter: ...

- 【实验吧】CTF_Web_天下武功唯快不破

打开链接"http://ctf5.shiyanbar.com/web/10/10.php",从页面内容未发现明显信息,查看源代码发现"please post what y ...

- 实验吧-web-天下武功唯快不破(Python中byte和str的转换)

题目:看看响应头 打开网站,既然已经提示我们看响应头了,那我们就看看呗(习惯bp,也可直接F12查看) 可以看到,响应头部分有个FLAG,而且有提示:please post what you find ...

- web-天下武功唯快不破

没有武术是不可摧毁的,而最快的速度是获得长期成功的唯一途径.>>>>>> ----你必须尽可能快地做到这一点!---- <<<<<&l ...

- QCon笔记~《天下武功,唯快不破——面向云原生应用的Java冷启动加速技术》

上周去听了QCon全球开发大会,其中有几场印象比较深刻的分享,除去几个比较概念化的话题,在Java技术演进这个Topic里的几个分享都是比较有干货的(但感觉工作中用不到) 首先是关于林子熠老师分享的冷 ...

- Redis 核心篇:唯快不破的秘密

天下武功,无坚不摧,唯快不破! 学习一个技术,通常只接触了零散的技术点,没有在脑海里建立一个完整的知识框架和架构体系,没有系统观.这样会很吃力,而且会出现一看好像自己会,过后就忘记,一脸懵逼. 跟着「 ...

- 唯快不破:Web 应用的 13 个优化步骤

时过境迁,Web 应用比以往任何时候都更具交互性.搞定性能可以帮助你极大地改善终端用户的体验.阅读以下的技巧并学以致用,看看哪些可以用来改善延迟,渲染时间以及整体性能吧! 更快的 Web 应用 优化 ...

随机推荐

- 极光征文 | 写写文章就能赢 Filco,岂不美滋滋

由极光社区举办的第二届征文大赛 --「我和极光的那些事儿」又来啦! 在简书平台发布文章并投稿至「我和极光的那些事」专题,只要参与就能 100% 获得京东购物卡,更有机会赢取象征信仰的 Filco 机械 ...

- C语言作业第二次总结

1.作业亮点 1.1作业整体概况 本次作业全体同学能够按时完成作业,且大部分同学的作业体现了自己的思路和方法,具备了一定变成能力. 1.2推荐博客 林岳-代码注释清晰,详细.->博文 王艺斌-算 ...

- 团队作业4——第一次项目冲刺(Alpha版本)2017.11.16

第一次会议:2017-11-16 大家的任务完成的不错^_^,继续努力了. 上图: 忘记照了,额....... 会议主要内容: 1.登录功能的讨论 2. 代码统一 具体分工: 成员 计划任务 遇见难题 ...

- CPP链表示例

#include<iostream> #include<stdlib.h> using namespace std; typedef struct Student_data { ...

- Linux基础常用命令

Linux 下命令有很多,并且很多命令用法又有不同的选项,这里介绍一些常用的最基本的Linux命令的用法,希望给大家留下便利之处. 1.cd 切换目录.例如 cd /home 可切换到home目录, ...

- php里面的变量的使用

php里面的变量一般可以直接使用不需要声明,但是这种var_dump($a);就会报错,还有sql语句里面如果某个变量为空也会报错. 如果变量为null,空,未声明都==false,但是不===fal ...

- leetcode题解 6.ZigZag Conversion

6.ZigZag Conversion 题目: The string "PAYPALISHIRING" is written in a zigzag pattern on a gi ...

- zTree根据json选中节点,并且设置其他节点不可选

首先,在适配目录树时,使用checkbox形式,配置代码如下: var settingCatalog = { check:{ enable: true }, data:{ simpleData:{ e ...

- 初次面对c++

第一次实验 2-4源码: #include<iostream> using namespace std; int main() { int day; cin>>day; swi ...

- CURL学习总结(1)

1.curl是什么? 百度百科定义: curl是利用URL语法在命令行方式下工作的开源文件传输工具.它被广泛应用在Unix.多种Linux发行版中,并且有DOS和Win32.W ...