【随笔】Linux主机简单判断CC攻击的命令

今天看到一个很有意思的命令tcpdump,在这里记录下。

如果想要看tcpdump的详细用法,可以点击这里。

什么是CC攻击?

关于CC攻击,这里引用百度的解释:

CC攻击的原理就是攻击者控制某些主机不停地发大量数据包给对方服务器造成服务器资源耗尽,一直到宕机崩溃。CC主要是用来攻击页面的,每个人都有这样的体验:当一个网页访问的人数特别多的时候,打开网页就慢了,CC就是模拟多个用户(多少线程就是多少用户)不停地进行访问那些需要大量数据操作(就是需要大量CPU时间)的页面,造成服务器资源的浪费,CPU长时间处于100%,永远都有处理不完的连接直至就网络拥塞,正常的访问被中止。

至于如何防御CC攻击,可以通过禁止网站代理访问,尽量将网站做成静态页面,限制连接数量,修改最大超时时间等方法来预防解决。

明白了CC攻击的原理和防御方法。现在首要解决的一个问题就是,如何检测服务器是否受到了CC攻击。

下面就介绍一种方法来简单判断是否受到了CC攻击:

tcpdump

定于:根据使用者的定义对网络上的数据包进行截获的包分析工具。 tcpdump可以将网络中传送的数据包的“头”完全截获下来提供分析。它支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来帮助你去掉无用的信息。

linux系统里是不会默认安装tcpdump的。如果系统内没有安装,可以用下面的方法:

centos安装方法:

yum install -y tcpdump

ubuntu/debian安装方法

apt-get intsall -y tcpdump

安装好后,可以用下面的命令来查看信息:

第一条:

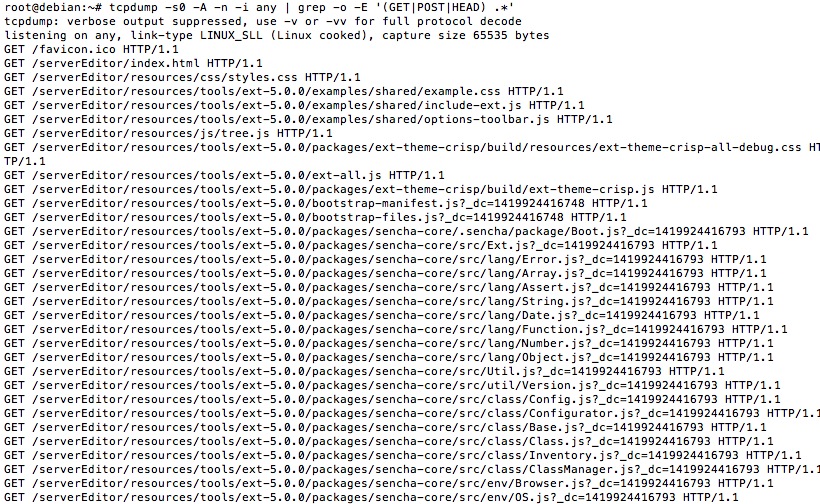

tcpdump -s0 -A -n -i any | grep -o -E '(GET|POST|HEAD) .*'

在系统中运行这一命令后,如果访问网站,一般会显示下面的结果:

正常命令结果以静态文件为主,比如css,js,各种图片。

第二条:

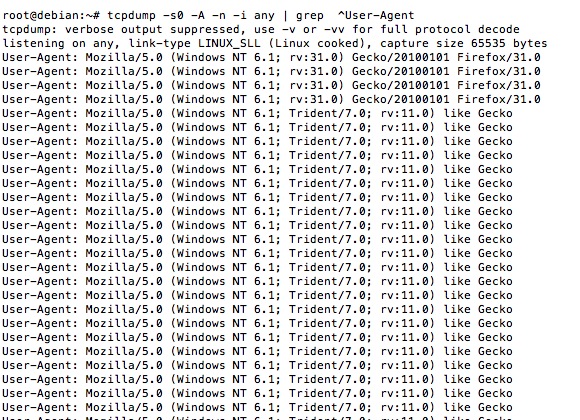

tcpdump -s0 -A -n -i any | grep ^User-Agent

这样可以看到useragent的一些信息,比如系统、浏览器等等。在上图中,前面4个是通过firfox浏览器访问,后面是通过IE进行访问。我们可以轻易的看到这些信息。

这个是查看客户端的useragent,正常的结果中,是各种各样的useragent。

第三条:

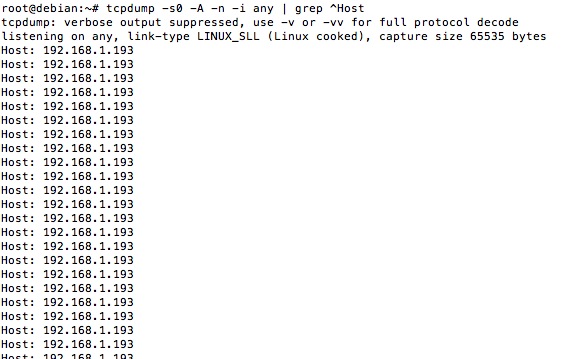

tcpdump -s0 -A -n -i any | grep ^Host

如果机器上的网站太多,可以用上面的命令找出是哪个网站在被大量请求。

【随笔】Linux主机简单判断CC攻击的命令的更多相关文章

- CentOS服务器简单判断CC攻击的命令

使用下面的命令,可以分析下是否在被CC攻击. 第一条命令: tcpdump -s0 -A -n -i any | grep -o -E '(GET|POST|HEAD) .*' 正常的输出结果类似 ...

- 在Linux下如何查CC攻击?

什么是CC攻击?CC攻击就是利用大量代理服务器对目标计算机发起大量连接,导致目标服务器资源枯竭造成拒绝服务.那么如何判断查询CC攻击呢?本文主要介绍了一些Linux下判断CC攻击的命令. AD:201 ...

- 简单的cc攻击防御

简单的cc攻击防御cckiller 一.下载#wget wget --no-check-certificate https://zhangge.net/wp-content/uploads/files ...

- hadoop搭建杂记:Linux下不同linux主机之间文件copy的scp命令

不同的Linux之间copy文件常用有3种方法: 不同的Linux之间copy文件常用有3种方法: ①ftp 就是其中一台Linux安装ftp Server,这样可以另外一台使用ftp的程序来进行文件 ...

- 两台Linux主机互传文件可以使用SCP命令来实现

当两台linux主机之间要互传文件时可使用SCP命令来实现 复制文件: (1)将本地文件拷贝到远程 scp 文件名 --用户名@计算机IP或者计算机名称:远程路径 (2)从远程将文件拷回本地 scp ...

- linux下查看cc攻击

什么是CC攻击?CC攻击就是利用大量代理服务器对目标计算机发起大量连接,导致目标服务器资源枯竭造成拒绝服务.那么如何判断查询CC攻击呢?本文主要介绍了一些Linux下判断CC攻击的命令. 查看所有80 ...

- CC攻击原理及防范方法和如何防范CC攻击

一. CC攻击的原理: CC攻击的原理就是攻击者控制某些主机不停地发大量数据包给对方服务器造成服务器资源耗尽,一直到宕机崩溃.CC主要是用来消耗服务器资源的,每个人都有这样的体验:当一个网页访问的人数 ...

- 如何防范CC攻击

服务器如何防范CC攻击CC攻击是DDOS(分布式拒绝服务)的一种,相比其它的DDOS攻击CC似乎更有技术含量一些.这种攻击你见不到虚假IP,见不到特别大的异常流量,但造成服务器无法进行正常连接,听说一 ...

- cc攻击技术

攻击者借助代理服务器生成指向受害主机的合法请求,实现DOS,和伪装就叫:cc(ChallengeCollapsar). CC主要是用来攻击页面的.大家都有这样的经历,就是在访问论坛时,如果这个论坛比较 ...

随机推荐

- opencv——通过面积筛选最大轮廓,并求凸包矩形的长和宽

#include "stdafx.h" #include <iostream> #include<string> #include <stdio.h& ...

- 关于Java中的几种特殊类与接口,及特殊的创建实例的方法

Java中有一些特殊的类,在教材中讲解的不深,但是确实非常有用的,这里总结一下,里面用到的有网上搜到的内容,这里表示下感谢. 一.成员内部类 成员内部类是在一个内中定义的另外一个类,这个类属于其上的类 ...

- First App on Phonegap | Cordova

Phonegap简介 PhoneGap是一能够让你用普通的web技术编写出能够轻松调用api接口和进入应用商店的 html5应用开发平台,是唯一支持7个平台的开源移动框架. 优势: 1.兼容性:多平台 ...

- 前台通过form表单向Django后台传输数据,Django处理后返回给前台

摘要:Django前后台数据传递 通过action将数据传输给apitest这个地址,使用get方法传递,此处需要传递name="request_method"的下拉列表值和nam ...

- javaScript prototype实例(正则) 自定义日期格式化方法

一个JS自定义日期格式化方法,包括了不少知识点,以下方法来自jQuery DataTable中文的官方参考 //return (new Date(data)).Format("yyyy-MM ...

- leetcode 31. Next Permutation JAVA

题目: 实现获取下一个排列的函数,算法需要将给定数字序列重新排列成字典序中下一个更大的排列. 如果不存在下一个更大的排列,则将数字重新排列成最小的排列(即升序排列). 必须原地修改,只允许使用额外常数 ...

- 实用的bash别名和函数

本文来自于:程序师 作为一个命令行探索者,你或许发现你自己一遍又一遍重复同样的命令.如果你总是用ssh进入到同一台电脑,如果你总是将一连串命令连接起来,如果你总是用同样的参数运行一个程序,你也许希望在 ...

- Django自带表User认证详解

认证登陆(附方法实现代码,百度网盘拉取即可下载,激活码:gqt1) 在进行用户登陆验证的时候,如果是自己写代码,就必须要先查询数据库,看用户输入的用户名是否存在于数据库中: 如果用户存在于数据库中,然 ...

- JavaScript高性能开发的十条建议

JavaScript高性能开发的十条建议 文/开发部 Dimmacro 编者按:javascript开发大部分程序员都做过,写出来的代码质量也千差万别,现在浏览器内嵌的解释器虽然效率已经很高了,但在客 ...

- Bootrap 项目实战(微金所前端首页)第一部分

微金所前端首页成果图:(这是本人自己按照微金所官网首页,采用Bootrap,JS,JQuery,css制作的网页效果图,在第二部分我会公布网页源代码) 如需网页源代码,请在下方留言,备注你的qq邮箱. ...