20165213 Exp4 恶意代码分析

恶意代码分析

实践目标

1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

实践内容

(一)系统运行监控

(1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

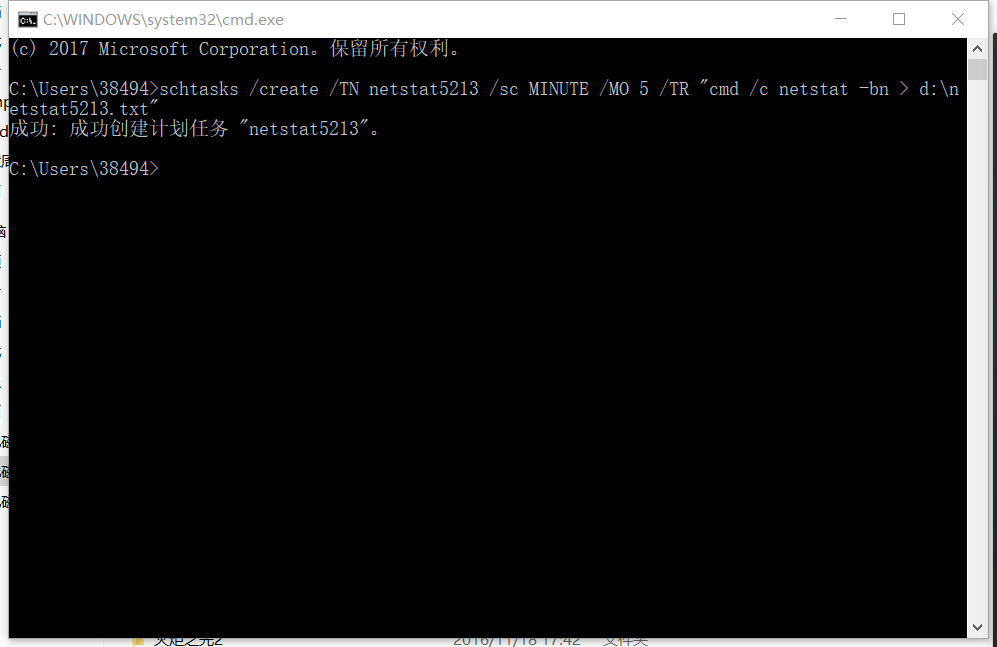

1.使用schtasks指令,配置监控

schtasks /create /TN netstat5213 /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > d:\netstat5213.txt"

- 在d盘创建netstat5213.bat,将下列内容写入进去,此方式会将监控的内容保存到txt文件中。

date /t >> d:\netstat5213.txt

time /t >> d:\netstat5213.txt

netstat -bn >> d:\netstat5213.txt

3.打开任务计划程序,双击netstat,->操作。

- 点击编辑,将程序和脚本框中的内容填为D:\netstat5213.bat,确认,运行,等待后netstat20165213.txt中得到监控到的网络信息。

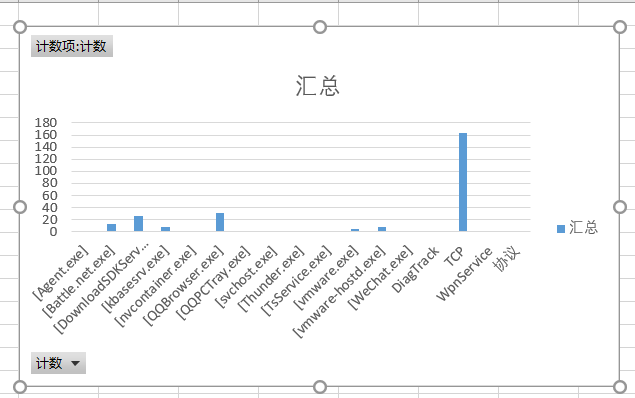

4.新建excel,在数据一栏中选中自文本,导入netstat20165213.txt后,选择区段后插入数据透视表,得到字段。

5.建立数据透视图,进行分析。

TCP不算做软件,其他数据传输量最大的是qq,由于监听的时间不是特别长,所以其他几个软件并没有监听到较大的数据量。

(2)安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

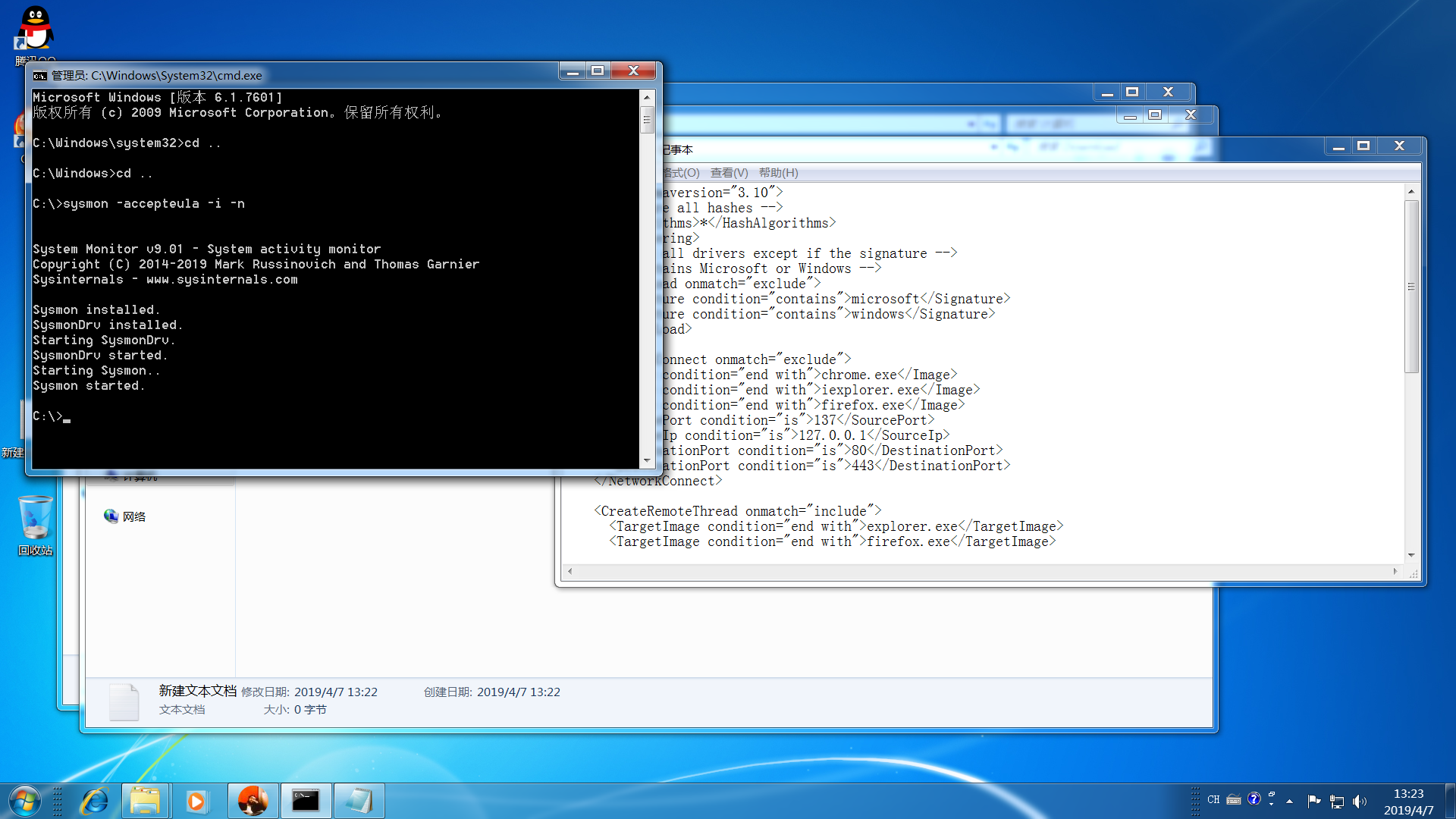

1.下载sysmon,下载地址:https://docs.microsoft.com/zh-cn/sysinternals/downloads/sysmon

安装:sysmon -accepteula -i -n

2.根据版本号,将下列代码写入新建的Sysmon20165213.xml中。

*

microsoft

windows

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<Image condition="end with">firefox.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">firefox.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

<ProcessCreate onmatch="include">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<Image condition="end with">firefox.exe</Image>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">firefox.exe</Image>

</FileCreateTime>

<FileCreateTime onmatch="include" >

<TargetFilename condition="end with">.tmp</TargetFilename>

<TargetFilename condition="end with">.exe</TargetFilename>

</FileCreateTime>

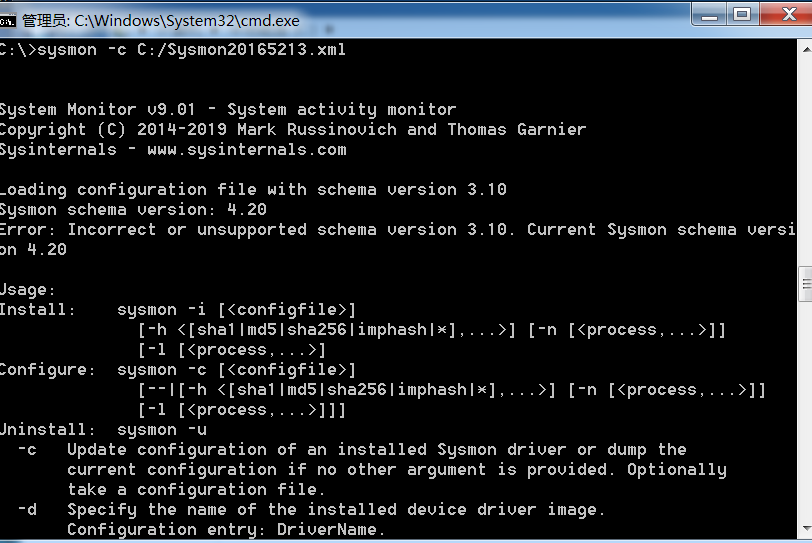

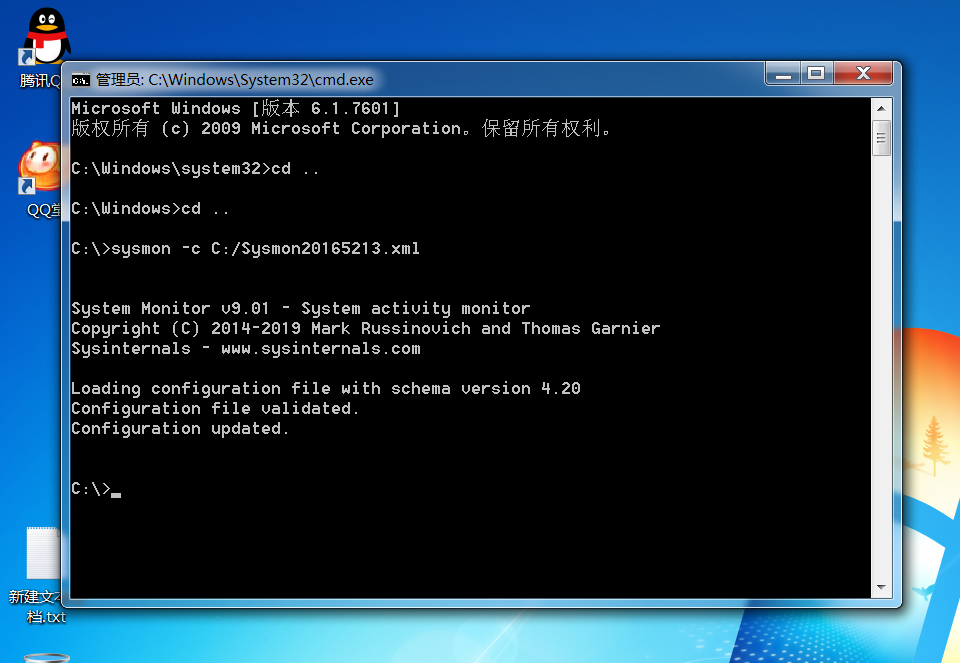

3.输入命令sysmon -c C:/Sysmon20165213.xml

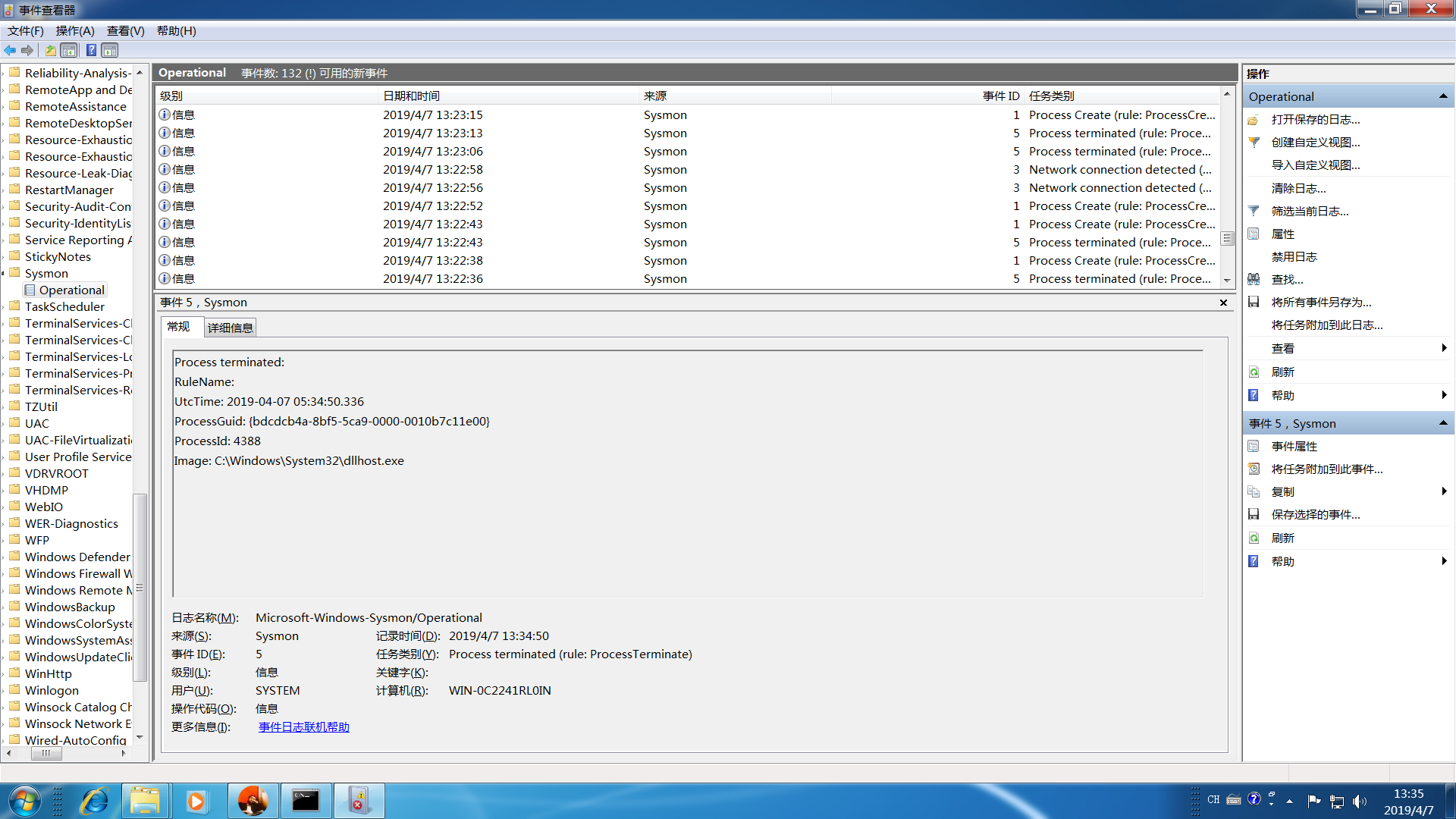

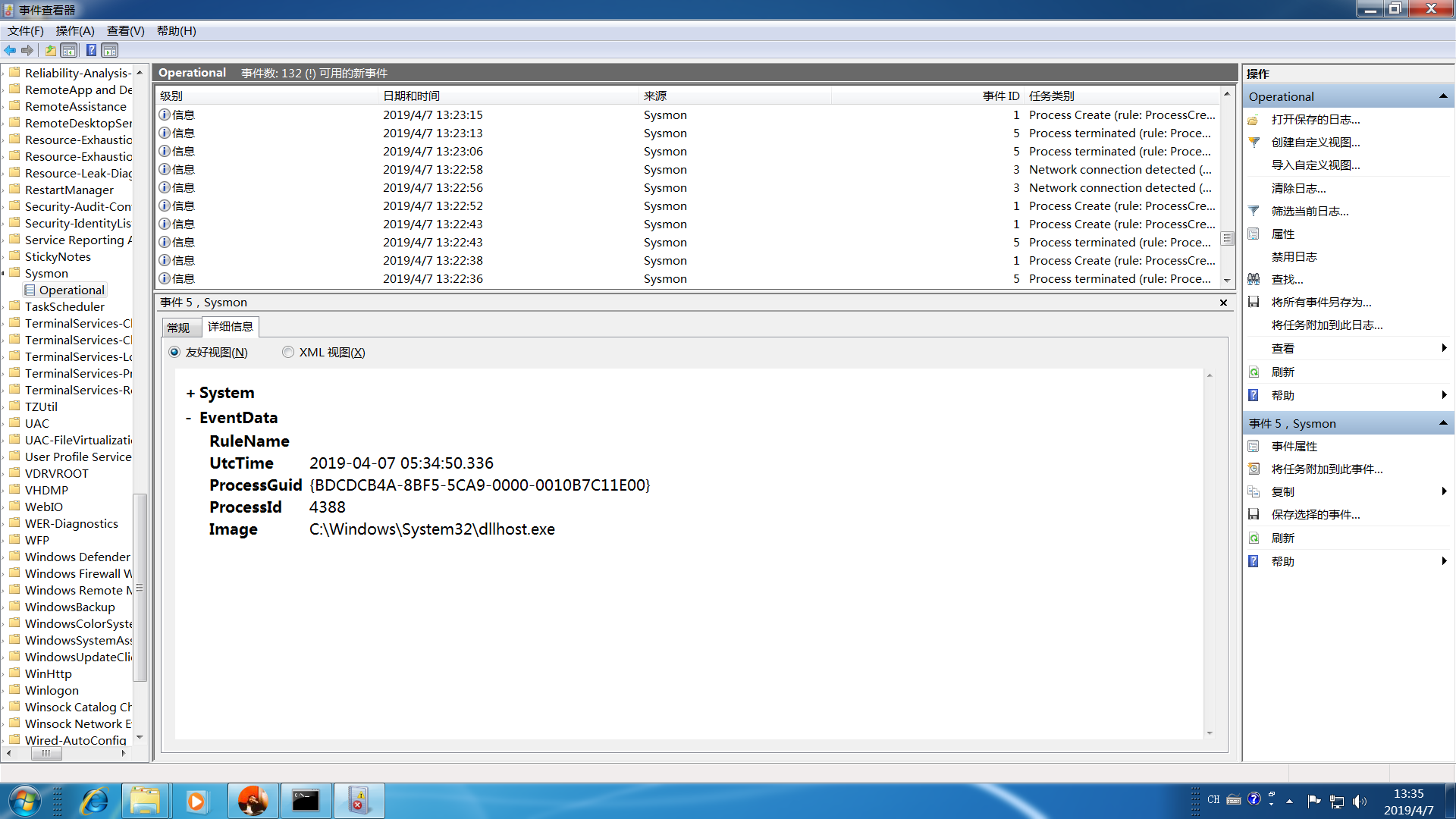

4.打开时间查看器,点击应用程序和服务日志/Microsoft/Windows/Sysmon,点开Operations查看。

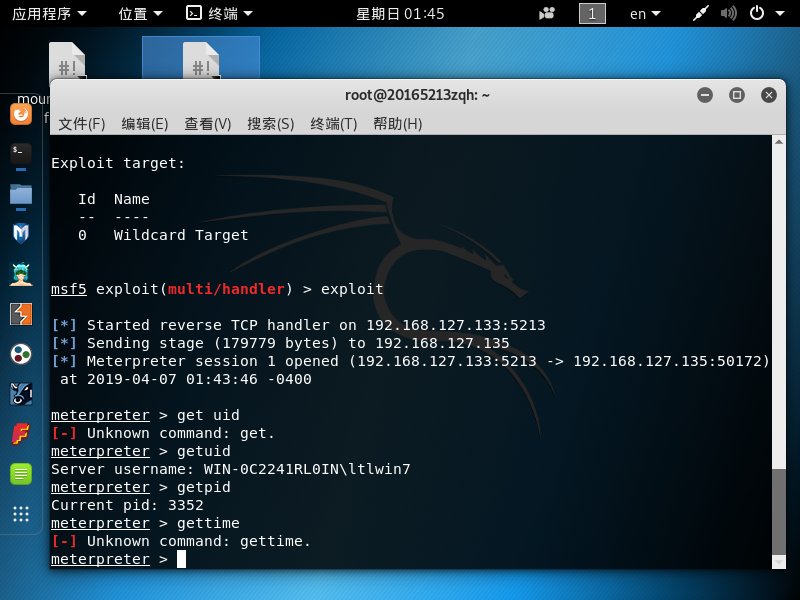

5.利用生成的后门程序,监听,获得pid,uid信息。

(二)恶意软件分析

(3)分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件读取、添加、删除了哪些注册表项

(4)分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件读取、添加、删除了哪些文件

(5)分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件连接了哪些外部IP,传输了什么数据(抓包分析)

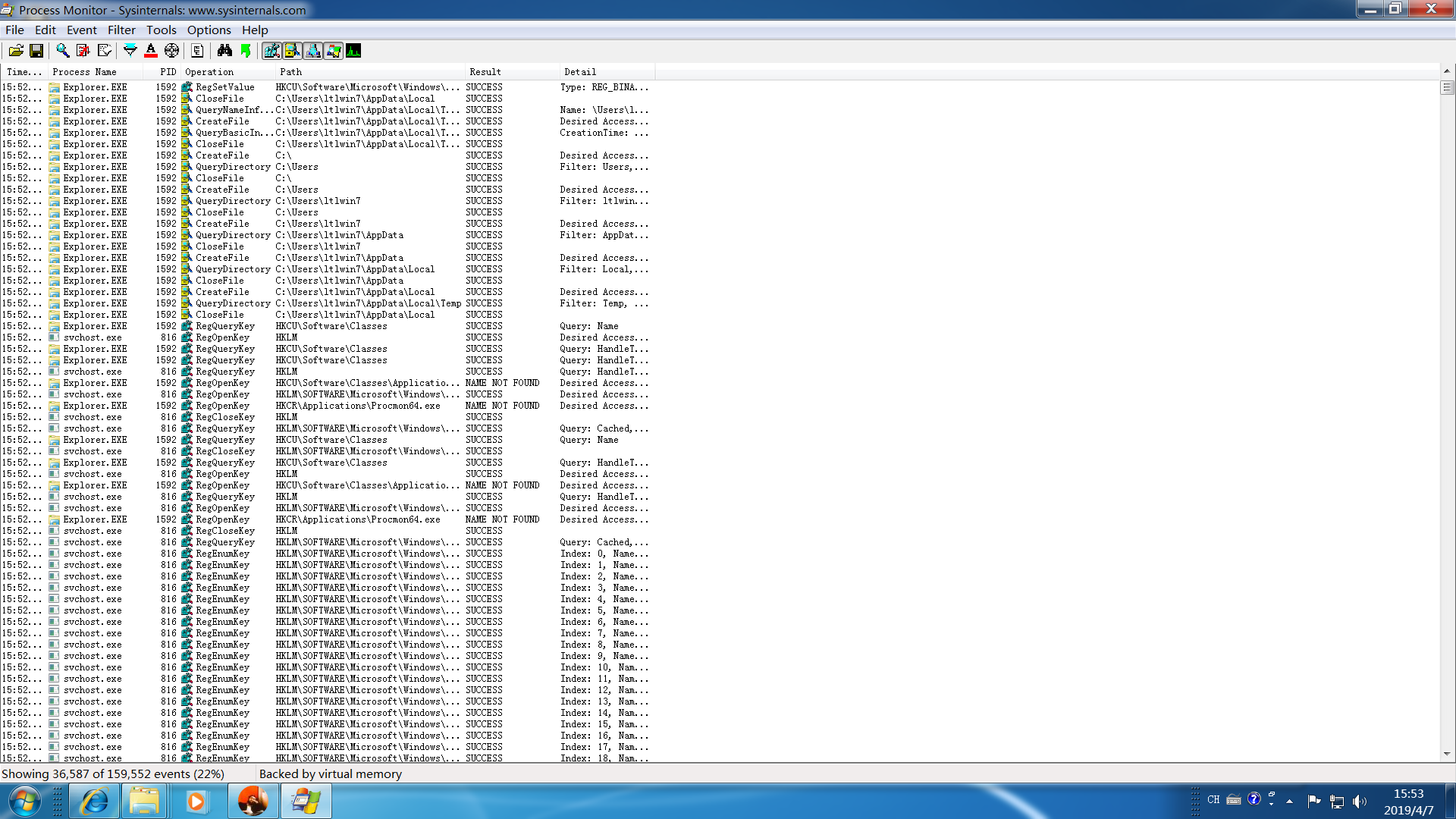

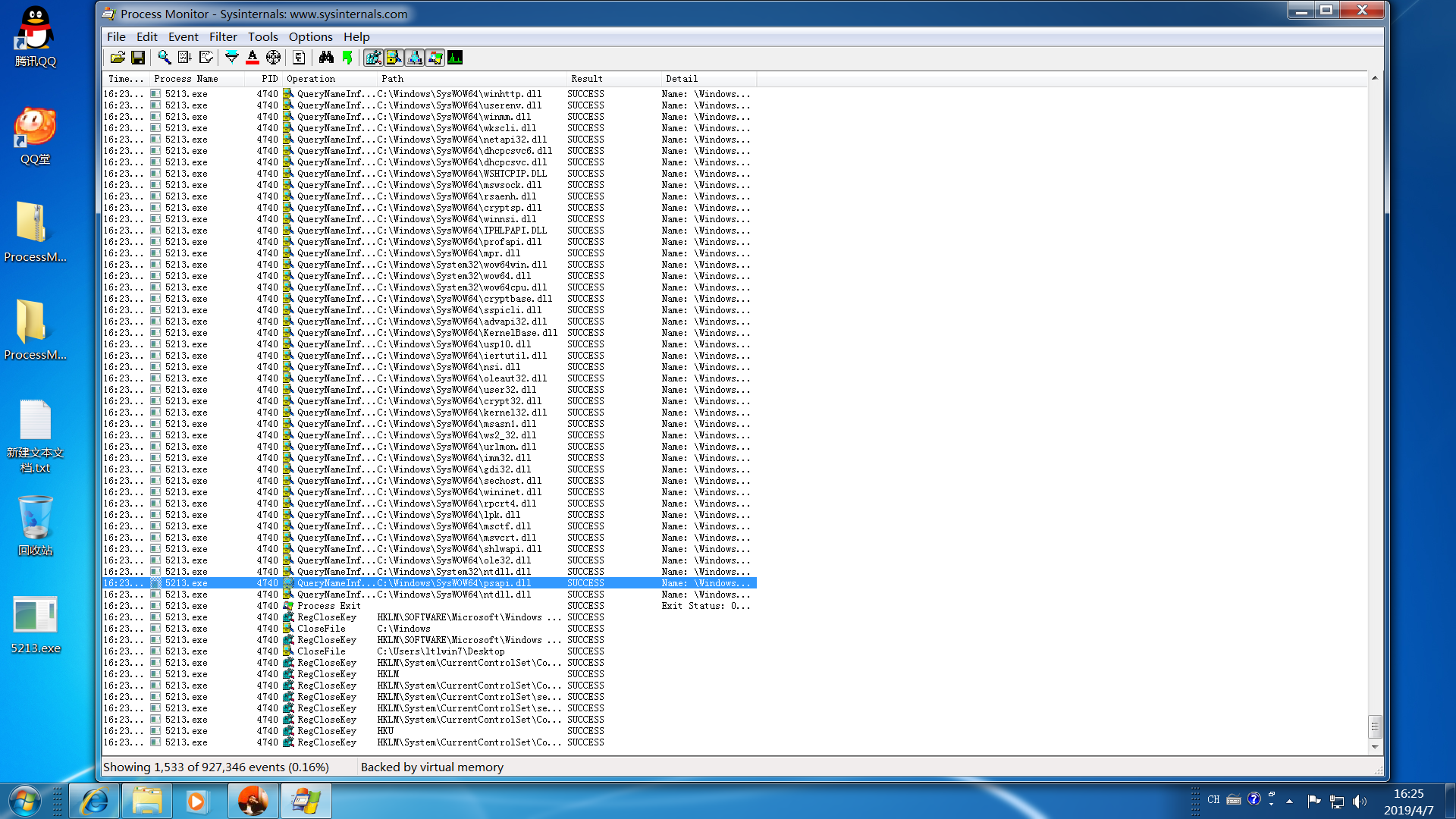

process monitor

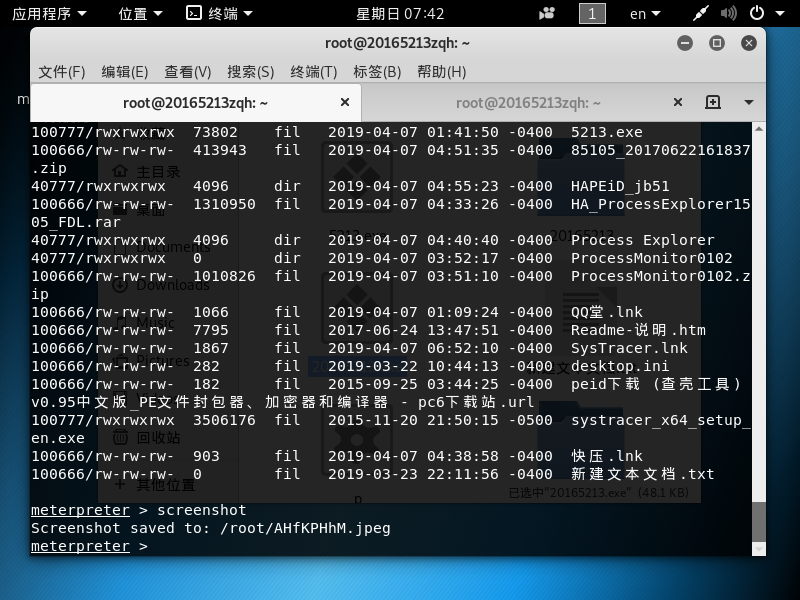

1.process monitor 分析,使用kali监听,打开5213.exe,文件,获取win7的权限。

2.在filter中添加对5213.exe的监控,完成后可以观察记录结果

virus total

1.登录网址:https://www.sogou.com/link?url=hedJjaC291M1DfXRR_D6Ms9WqBXzIBA006jqesMEqQY.

2.选择文件,分析

- 从图中可以看出MD5,SHA1等的密文,以及其他的各类信息。

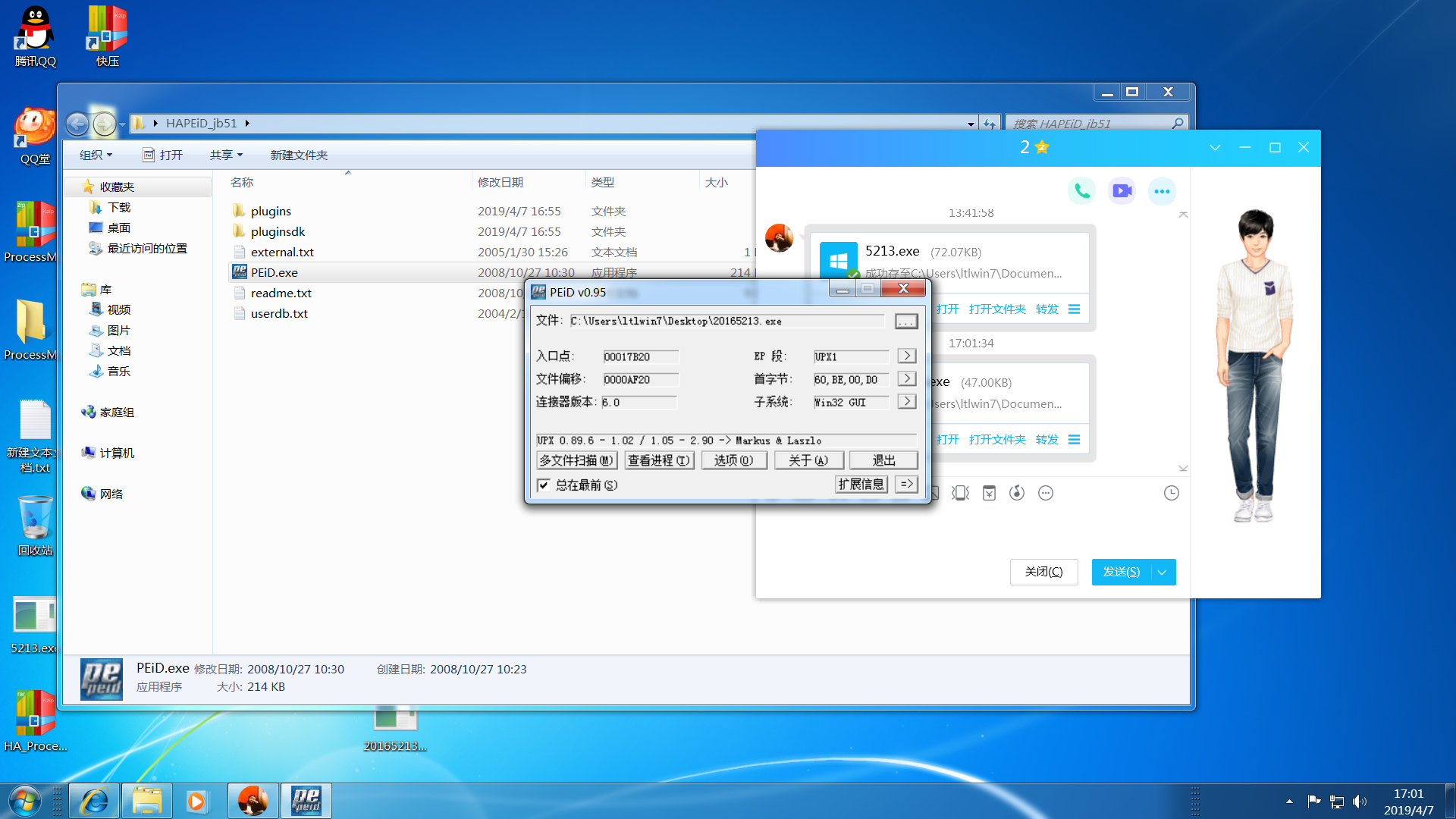

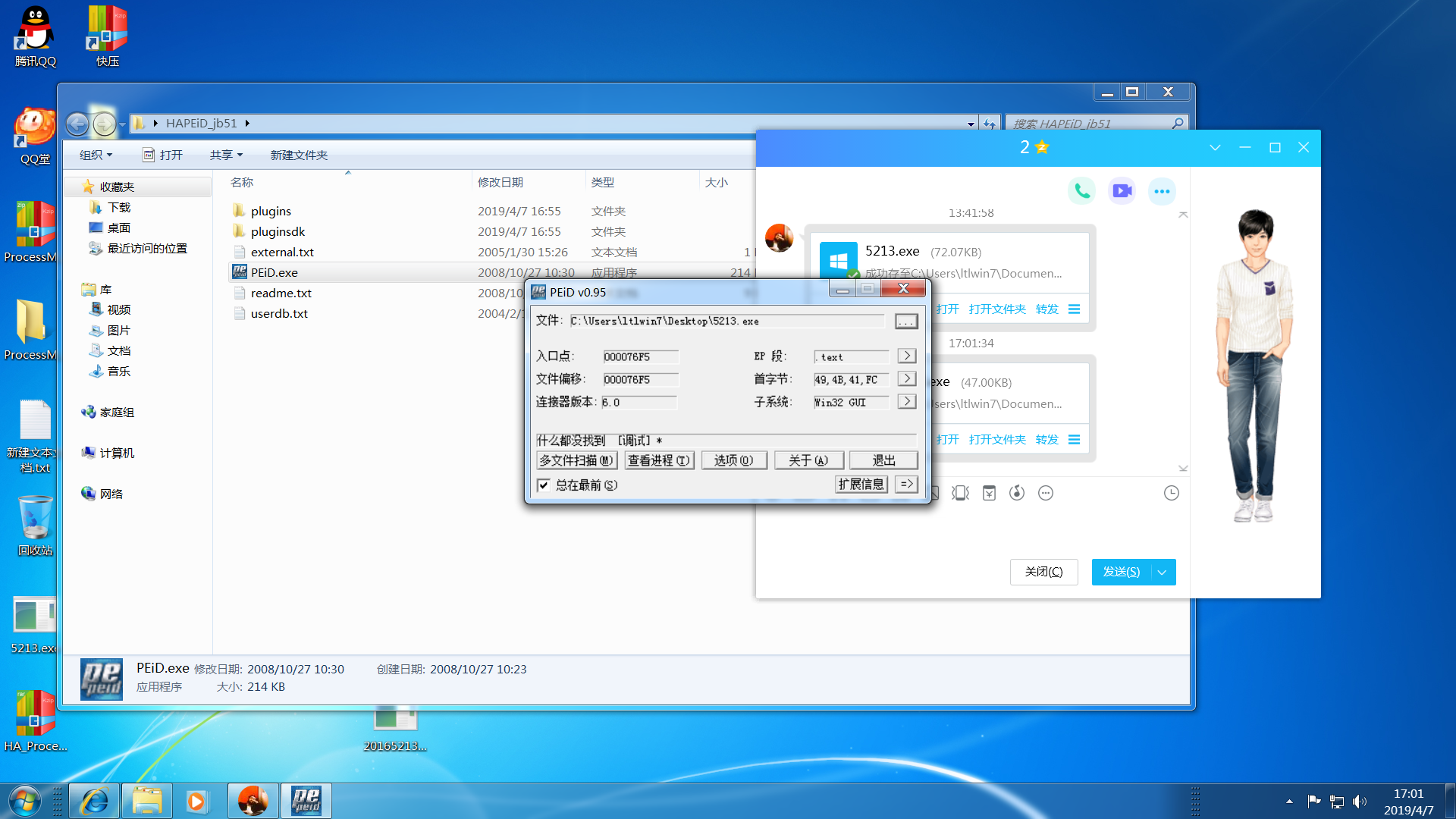

Peid

1.这是一个判断一个软件有没有加壳的软件。

2.首先下载软件,打开,选择分别打开文件5213.exe,20165213.exe(加壳),得到的结果如下,Peid能分析出来是否加壳并分析出壳的种类。

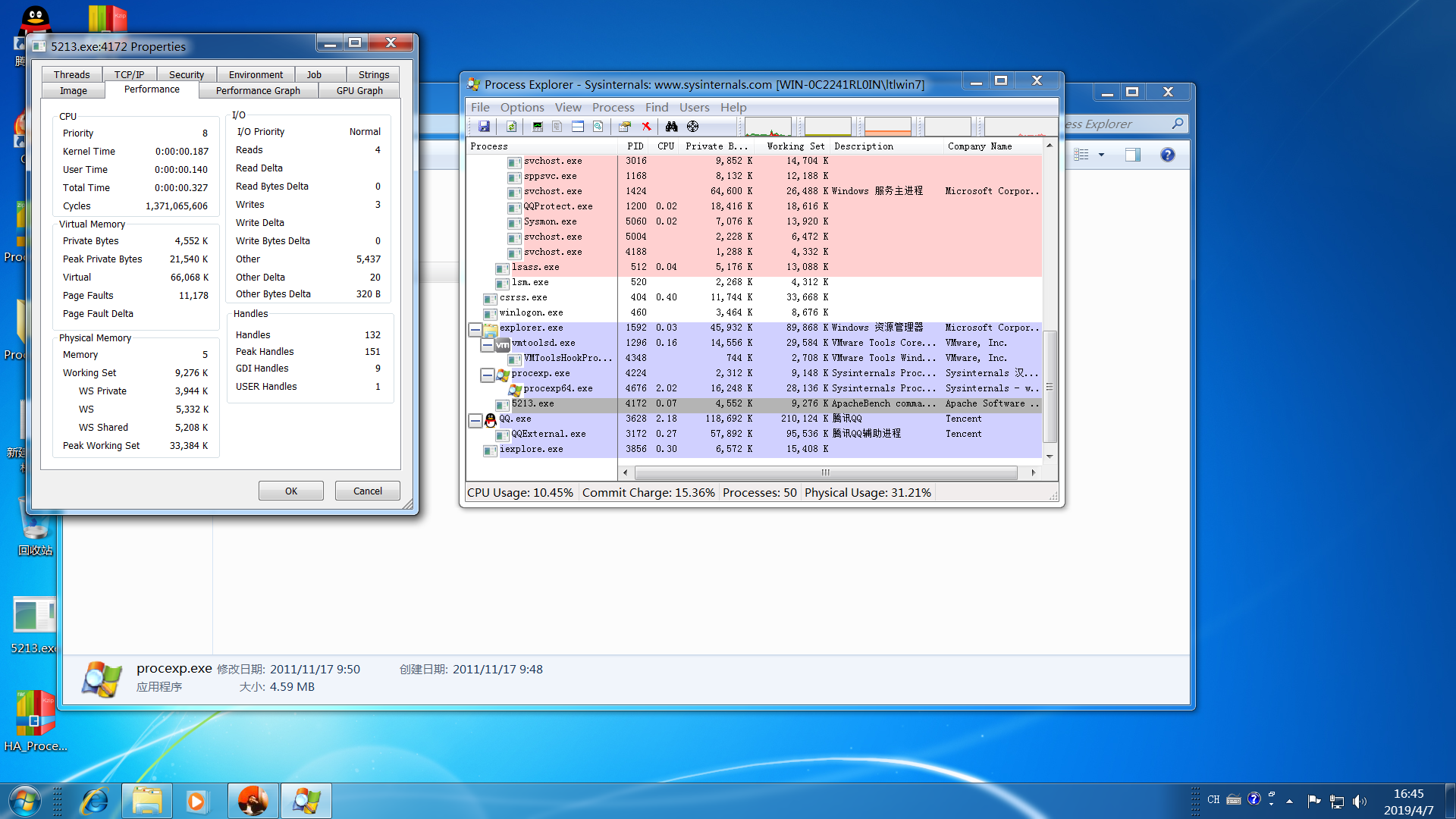

process Explorer

1.由Sysinternals开发的Windows系统和应用程序监视工具,目前已并入微软旗下。不仅结合了Filemon(文件监视器)和Regmon(注册表监视器)两个工具的功能,还增加了多项重要的增强功能。包括稳定性和性能改进、强大的过滤选项、修正的进程树对话框(增加了进程存活时间图表)、可根据点击位置变换的右击菜单过滤条目、集成带源代码存储的堆栈跟踪对话框、更快的堆栈跟踪、可在 64位 Windows 上加载 32位 日志文件的能力、监视映像(DLL和内核模式驱动程序)加载、系统引导时记录所有操作等。

2.下载打开process Explorer,kali打开监听,win7运行后可以在界面中观察到该进程的信息。

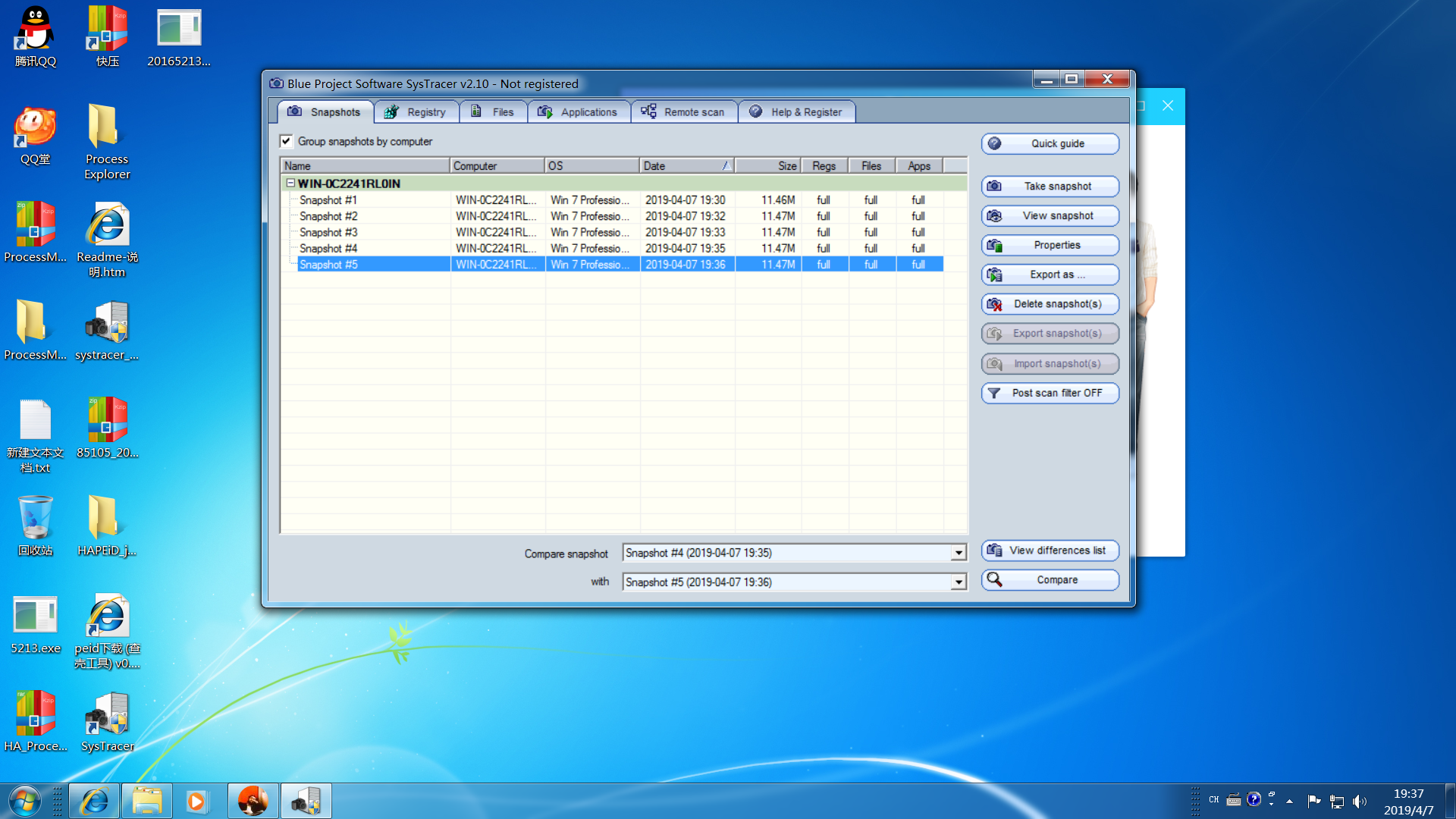

Systracer

1.基本步骤如下:

打开未植入后门的win7虚拟机保存快照,命名为Snapshot #1

将木马植入win7,对win7注册表、文件等进行快照,保存为Snapshot #2

打开kali的msfconsle,win7运行木马,回连kali,保

存为Snapshot #3在kali中对靶机进行查看文件操作ls,win7下再次快照,保存为Snapshot #4

在kali中对靶机进行屏幕截图操作,win7下再次快照,保存为Snapshot #5

点击compare,选择only difference,可以看到old和new中的变化

实践问题回答

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 使用schtasks指令,配置监控schtasks /create /TN netstat5213 /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > d:\netstat5213.txt",监听完之后可以用办公软件如excel建立图表进行查看。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 可以使用process monitor,在filter中添加自己想要观测的进程或程序,该进程或程序所进行的操作会实时在process monitor中显示出来。

实验总结与体会

在做完本次实验后,我掌握了对自己电脑具体软件运行情况的监控方法,以及在不了解自己电脑是否中病毒时,进行检测查找,又或是怀疑某个进程或软件有问题时可以对其进行实时监控。综上,我对于自己电脑安全问题有了更好的把握。

20165213 Exp4 恶意代码分析的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

- 2018-2019-2 20165239《网络对抗技术》Exp4 恶意代码分析

Exp4 恶意代码分析 实验内容 一.基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. •使用w ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019-2 网络对抗技术 20162329 Exp4 恶意代码分析

目录 Exp4 恶意代码分析 一.基础问题 问题1: 问题2: 二.系统监控 1. 系统命令监控 2. 使用Windows系统工具集sysmon监控系统状态 三.恶意软件分析 1. virustota ...

- 20155312 张竞予 Exp4 恶意代码分析

Exp4 恶意代码分析 目录 基础问题回答 (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. (2)如果 ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

随机推荐

- Splunk 丰富数据方法

方法1: 查找 Step 1.创建CSV文件,首字段为索引字段(关联字段) 2.导入CSV文件,Settings, Lookups, Lookup tables files 3.配置Lookup de ...

- 解决uni-app props 传递数组修改后不能使用问题

1.子组件页面结构 //NoticesMarquee 组件 <view v-for="(item, index) in tempList" :key="index& ...

- zk hdfs hadoop yarn hive 学习笔记

如图

- 关于python的多行注释,启动新浏览器,循环语句乘法口诀

1,提问:如何将python写的多行代码改写成注释,进行写下一段代码?这样可以在多个脚本中写东西? 回答:百度了一下,还真有 选中所要注释的代码 CTRL + / 然后所选的代码前面都会出现#,编程 ...

- orcal -学习准备

格式化命令: 设置每行长度 SET LINESIZE 300; 设置每页长度 SET PAGESIZE 30; 使用文本编辑 文本编辑sql:ed aa 使用@aa 切换用户: CONN 用户名/密码 ...

- Python module ---- os

os 模块Python标准库中的一个用于访问操作系统功能的模块,使用OS模块中提供的接口,可以实现跨平台访问.提供了一个统一的操作系统接口函数, 这些接口函数通常是平台指定的,os 模块能在不同操作系 ...

- 使用TensorFlow训练模型的基本流程【转】

原文地址(https://github.com/wmpscc/TensorflowBaseDemo ) 本篇文章将介绍使用tensorflow的训练模型的基本流程,包括制作读取TFRecord,训练和 ...

- matplotlib.mlab库的重要函数

连接地址 matplotlib.mlab¶ 与 MATLAB兼容的函数 MATLAB compatible functions¶ cohere() Coherence (normalized cros ...

- spring @Bean注解的使用

@Bean 的用法 @Bean是一个方法级别上的注解,主要用在@Configuration注解的类里,也可以用在@Component注解的类里.添加的bean的id为方法名 定义bean 下面是@Co ...

- python 图片识别灰度

# -*- coding: cp936 -*- from skimage import io,transform,color import numpy as np def convert_gray(f ...