Windows中一个22年的漏洞

X Windows系统,今天作为世界各地的Linux桌面,已经存在超过20年了,仍然存在Bug。几天前Sysadmins为libXfont库提供了补丁,来对应新发现的已经在代码中存在了22年的特权升级漏洞,补丁抢在了让人厌烦的exploit前发布了。这一漏洞可以使得登入到一个存在漏洞的机器的人将X服务搞崩溃,或者执行输入代码后成为超级用户。

在混沌通信大会(译注:始于1984年,由欧洲最大的黑客联盟组织——德国混沌电脑俱乐部主办。该会议主要研讨计算机和网络安全问题,旨在推进计算机和网络安全。开始多是热爱计算机的黑客参与,其后不断吸引科学家、安全专家和计算机爱好者参加,因此也有人称之为欧州黑客大会。)的一个展示上,发现了数百个漏洞(在X.org上讨论的电子邮件在此:http://lists.x.org/archives/xorg-devel/2013-December/039773.html),最新发现的漏洞是文本的栈溢出漏洞,可以追溯到1991年,这个Bug至今仍存在于所有的X11版本中。

这一漏洞很简单,并且影响共享的电脑,但是本文只想剖析这一系列的安全问题是如何发生的。

来自X.org的公告内容:“一个BDF字体文件包含了一个超过期望长度的字符串,会导致站溢出。在创建了栈保护的X服务上进行测试,当读取用户提供的巧妙设计的字体时,会导致服务立即崩溃。” (译注:http://lists.x.org/archives/xorg-announce/2014-January/002389.html)

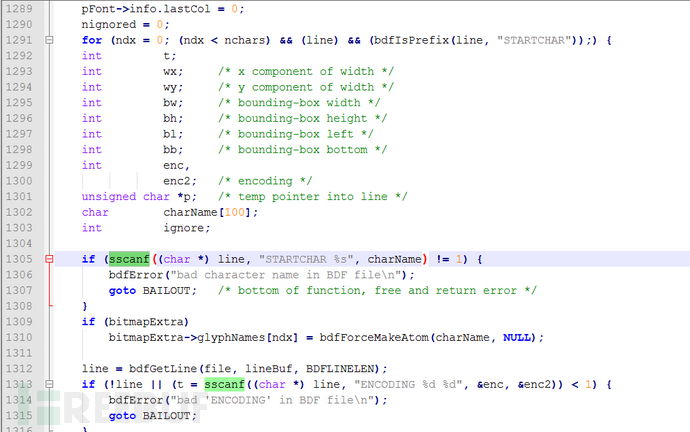

存在问题的地方是如下代码中的bdfReadCharacters()函数中(译注:源代码路径http://cgit.freedesktop.org/xorg/lib/libXfont/tree/src/bitmap/bdfread.c)

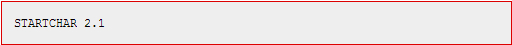

如果你没有见过这个bug,我会详细解释。屏幕上的字体可以保存成GBD格式(Glyph Bitmap Distribution),详情参见此文档(http://partners.adobe.com/public/developer/en/font/5005.BDF_Spec.pdf),保存后的内容格式是以STARTCHAR 2.1+字体内容的格式。(译注:请参照上图中1305行的代码)

如果被加载的字体包含一个短的版本号,作为字符串加载的话一切正常,例如本文中的版本号“2.1”。这一信息在代码中通过文件dbfread.c中的函数调用函数sscanf将信息拷贝到charName字符数组当中。(译注:参照上述图中的1302-1308行代码)。问题是sscanf函数没有限定读取版本号码的字符串长度,该函数会一致拷贝文件中的数据,直到遇到了一个空格符,才终止。(译注:http://www.cplusplus.com/reference/cstdio/sscanf/

http://www.cplusplus.com/reference/cctype/isspace/)

字符数组charName被定义为长度只有100个字节,因此当一个BDF字体包含一个“STARTCHAR”开始的字符串并且其版本号的长度超过字符数组长度将会导致超过数组范围,将数据放在栈中的其他数据区上。这意味着攻击者可以覆盖内存从而控制处理器的命令指针离开bdfReadCharacters函数,从而有效的劫持程序。

因为X服务通常是以超级用户权限运行的,如果攻击成功,普通用户权限的用户可以通过执行代码来得到机器的控制权。关于在现今系统中存在保护机制情况下,如何触发栈溢出的更深层次的文章可以参考如下两篇文章

http://www.exploit-db.com/papers/24085/

http://crypto.stanford.edu/~blynn/rop/

修补漏洞很简单,如下图所示,明确指定数据长度为99个字节,第100个字节用来保存NULL。

来自X.org的声明:

在由X.org 发布的所有的X服务中,libXfont被用来读取用户指定的字体文件,包含Xorg服务,它通常是以root权限来运行的,或者是以setuid-root的权限来运行以方便访问硬件,这一漏洞可能导致在某些系统中,一个普通用户拿到root权限。

在12月份的混沌通信大会上,Ilja van Sprundel 说他要在两个月内,挖到120个漏洞。Van Sprundel说:“现在我还没有挖到那么多”,Van Sprunde在2013年5月份导致了X.org的大量安全更新,包含数十个需要修正的漏洞,因为客户端程序库相信服务器发送的数据时有效的,没有进行完整性测试。(译注:http://lists.x.org/archives/xorg-devel/2013-May/036276.html)最新的漏洞是通过cppcheck静态分析工具发现的,命名为CVE-2013-6462,安全更新应该在所有的包管理中有效。(译注:有关cppcheck,请参照http://cppcheck.sourceforge.net/)

Windows中一个22年的漏洞的更多相关文章

- windows 中的类似于sudo的命令(在cmd中以另一个用户的身份运行命令)

linux中我们习惯用sudo命令来临时用另一个用户的身份执行命令. windows中,通常我们需要用管理员权限执行命令的时候通常是 右键->run as administrator. 用着键盘 ...

- 在windows中把一个文件夹打成war包

转: 在windows中把一个文件夹打成war包 一般开发打war包时都是用MyEclipse或IntelliJ IDEA等直接导出war文件,这里介绍一种如何把一个文件夹打成war包的方式,如下 ...

- 如何检测Windows中的横向渗透攻击

一.前言 横向渗透攻击技术是复杂网络攻击中广泛使用的一种技术,特别是在高级持续威胁(Advanced Persistent Threats,APT)中更加热衷于使用这种攻击方法.攻击者可以利用这些技术 ...

- Appium+Robotframework实现Android应用的自动化测试-1:Appium在Windows中的安装

让我们开始在Windows中开始安装Appium吧,Appium在OS X中的具体安装后面的文章会介绍. 另外,官网上说先要装Node.js,还要装Apache Ant和Apache Maven,Gi ...

- [转]在Windows中配置Rsync同步

在Windows中配置Rsync同步 Rsync是一款不错的文件免费同步软件,可以镜像保存整个目录树和文件系统,同 时保持原来文件的权限.时间.软硬链接.第一次同步时 rsync 会复制全部内容,下次 ...

- 快速找出网站中可能存在的XSS漏洞实践

笔者写了一些XSS漏洞的挖掘过程记录下来,方便自己也方便他人. 一.背景 在本篇文章当中会一permeate生态测试系统为例,笔者此前写过一篇文章当中笔者已经讲解如何安装permeate渗透测试系统, ...

- 快速找出网站中可能存在的XSS漏洞实践(一)

一.背景 笔者最近在慕课录制了一套XSS跨站漏洞 加强Web安全视频教程,课程当中有讲到XSS的挖掘方式,所以在录制课程之前需要做大量实践案例,最近视频已经录制完成,准备将这些XSS漏洞的挖掘过程记录 ...

- 在Windows中监视IO性能

附:在Windows中监视IO性能 本来准备写一篇windows中监视IO性能的,后来发现好像可写的内容不多,windows在细节这方面做的不是那么的好,不过那些基本信息还是有的. 在Windows中 ...

- 如果一个网站存在CSRF漏洞,可以通过CSRF漏洞做下面那些事情?

如果一个网站存在CSRF漏洞,可以通过CSRF漏洞做下面那些事情? 答:跨站请求伪造:攻击者诱导受害者进入第三方网站,在第三方网站中,向被攻击网站发送跨站请求.利用受害者在被攻击网站已经获取的注册凭证 ...

随机推荐

- MySQL中int类型的字段使用like查询方法

方法参考自: http://stackoverflow.com/questions/8422455/performing-a-like-comparison-on-an-int-field 也就是使用 ...

- 类型转换bin()、chr()、ord() 、int()、float()、str()、repr()、bytes()、tuple(s )、 list(s ) 、unichr(x ) 、 ord(x ) 、 hex(x ) 、 type()数据类型查询

1.bin() 将整数x转换为二进制字符串,如果x不为Python中int类型,x必须包含方法__index__()并且返回值为integer: 参数x:整数或者包含__index__()方法切返回值 ...

- Xmemcached的FAQ和性能调整建议

转载 http://www.blogjava.net/killme2008/archive/2014/02/13/325564.html 一.XMemcached是什么?经常碰到的一个问题是很多朋友对 ...

- linux应用程序开发-进程通信(IPC)

IPC why: 1.数据传输 2.资源共享 目的: 3.通知事件 4.进程控制 发展: 1.UNIX进程间通信 2.基于SYStem V 3.POSIX 方式分类: 1.pipe(管道) FIFO( ...

- 程序设计入门——C语言 第8周编程练习 1 单词长度(4分)

第8周编程练习 依照学术诚信条款,我保证此作业是本人独立完成的. 温馨提示: 1.本次作业属于Online Judge题目,提交后由系统即时判分. 2.学生可以在作业截止时间之前不限次数提交答案,系统 ...

- USB传输协议。——Arvin

问题一:USB的传输线结构是如何的呢? 答案一:一条USB的传输线分别由地线.电源线.D+.D-四条线构成,D+和D-是差分输入线,它使用的是3.3V的电压(注意哦,与CMOS的5V电平不同),而电源 ...

- duilib的caption上的Edit无法激活

当窗口设置标题栏时,鼠标等控件可以相应,edit无法响应. 主要和WindowImplBase::OnNcHitTest 虚函数有关. LRESULT WindowImplBase::OnNcHitT ...

- Pattern Recognition for Cell-free DNA - Github

一直都没有找到生信领域简单易懂的机器学习案例,这回算是逮到一个了:机器学习识别cfDNA OpenGene/CfdnaPattern

- 【转】 XDC介绍

转:http://blog.sina.com.cn/s/blog_693301190100sitz.html XDC是TI公司为嵌入式实时系统可重用软件组件(在XDC里被成为packages,以下成为 ...

- 多线程环境的UI控件属性更新

Winform: public delegate void UpadataTextCallBack(string str,TextBox text); public void UpadtaText(s ...