[转帖]年度网络攻击大调查:SSH端口最易受网络攻击,HTTPS其次!

年度网络攻击大调查:SSH端口最易受网络攻击,HTTPS其次!

https://zhuanlan.kanxue.com/article-9431.htm

一般来说,人们会通过检查端口、更新设备等多种措施来预防大多数网络攻击威胁。

这次调查报告相对权威,其样本用户超过4000,分析了超过5000次攻击事件。

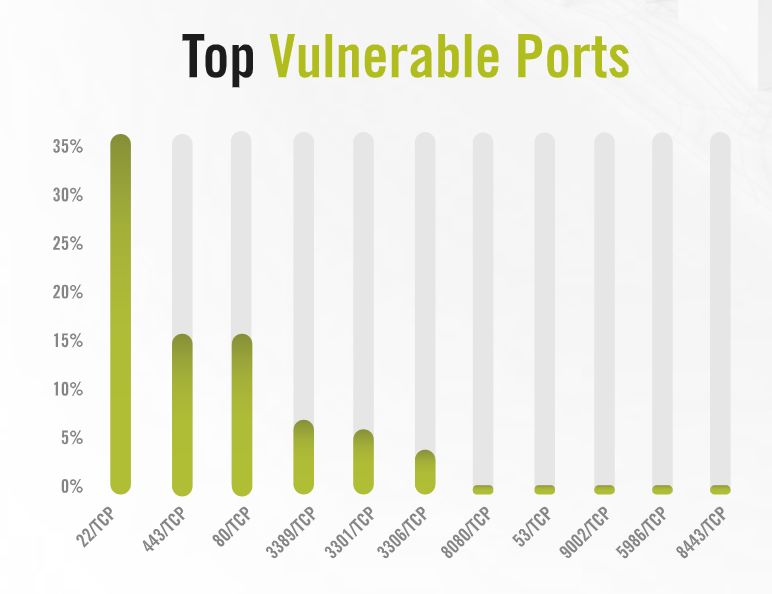

顶级端口攻击率高

报告指出,黑客用于执行攻击的端口前三位是SSH、HTTP和HTTPS,而这些恰恰是受人们信任的顶级端口。

作为基本网络安全观,所有网络端口都应进行纵深防御并在每台主机上安装防火墙,并监控和过滤端口流量。此外,定期进行端口扫描和渗透测试也是确保安全和检查漏洞的最佳措施。

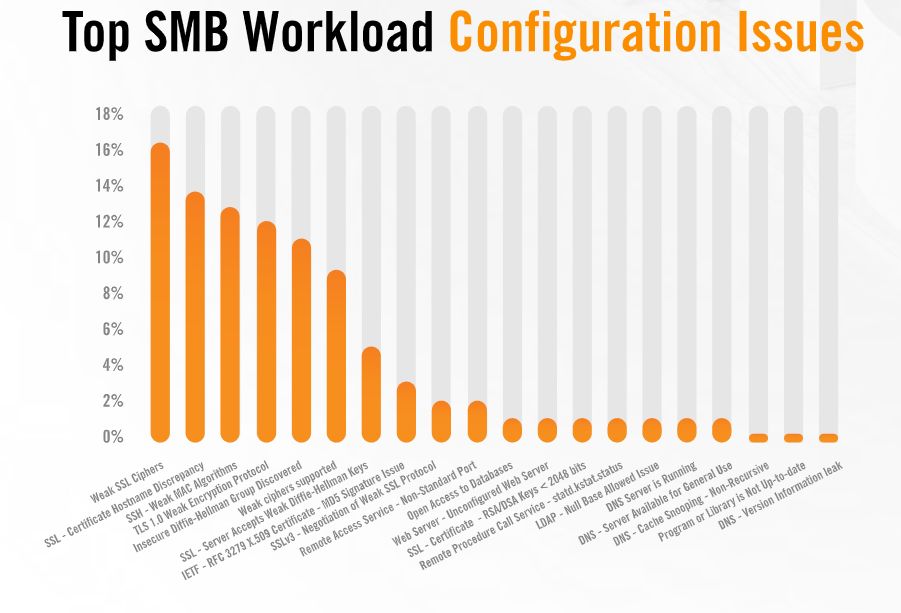

过时系统和弱加密软件

此外,其他破坏安全性的漏洞还存在于一些弱加密和过时的软件中,这两项分别占这次调查的66%和75%。

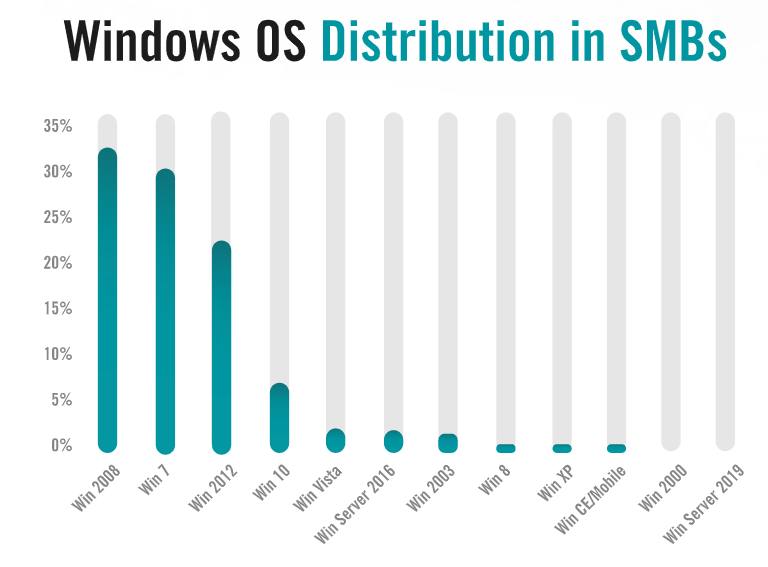

也有部分用户仍然使用Windows XP这一在2014年已经停止支持的系统。

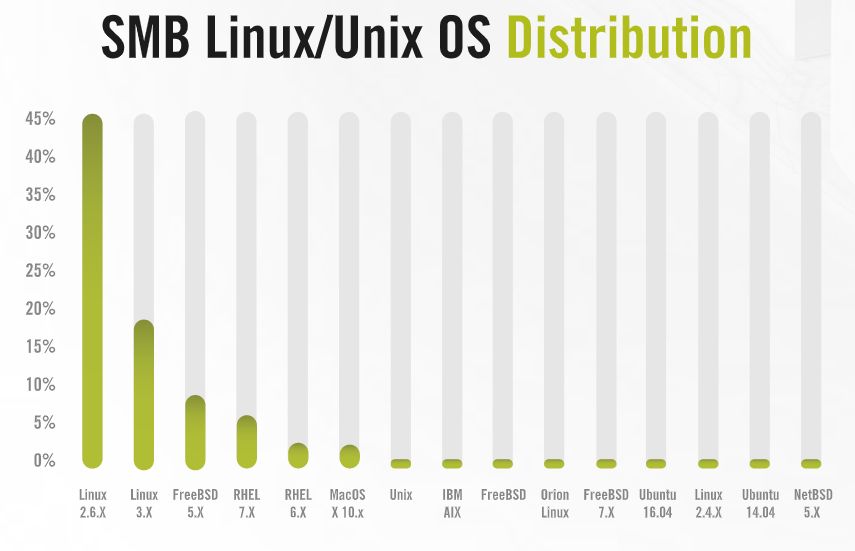

此外,在调查中,几乎有一半的Linux系统运行的内核已经过时,也就是他们的版本在过去三年中一直没有得到支持,并且存在超过65个已知的漏洞。

攻击事件层出不穷,但是经过调查依然可以发现一些规律,有效了解这些攻击手段,身为用户的我们也能够及时防御。

[转帖]年度网络攻击大调查:SSH端口最易受网络攻击,HTTPS其次!的更多相关文章

- [转载]详解ssh端口转发(二)

关于使用ssh portforwarding来进行FQ的操作,网络上已经有很多很好的文章,我在这里只是画两个图解释一下. 首先要记住一件事情就是: SSH 端口转发自然需要 SSH 连接,而 SSH ...

- 【转】实战 SSH 端口转发

本文转自:http://www.ibm.com/developerworks/cn/linux/l-cn-sshforward/index.html,至于有什么用,懂的懂! 实战 SSH 端口转发 通 ...

- SSH 端口转发

第一部分 概述 当你在咖啡馆享受免费 WiFi 的时候,有没有想到可能有人正在窃取你的密码及隐私信息?当你发现实验室的防火墙阻止了你的网络应用端口,是不是有苦难言?来看看 SSH 的端口转发功能能给我 ...

- 实战 SSH 端口转发

转自实战 SSH 端口转发 通过本文的介绍,读者可以从中了解到如何应用 SSH 端口转发机制来解决日常工作 / 生活中的一些问题.学会在非安全环境下使用端口转发来加密网络应用,保护个人隐私以及重要商业 ...

- SSH25个命令 + 深入SSH端口转发细节

OpenSSH是SSH连接工具的免费版本.telnet,rlogin和ftp用户可能还没意识到他们在互联网上传输的密码是未加密的,但SSH是加密的,OpenSSH加密所有通信(包括密码),有效消除了窃 ...

- SSH端口转发详解及实例

一.SSH端口转发简介 SSH会自动加密和解密所有SSH客户端与服务端之间的网络数据.但是,SSH还能够将其他TCP端口的网络数据通SSH链接来转发,并且自动提供了相应的加密及解密服务.这一过程也被叫 ...

- 利用SSH端口转发实现跨机器直接访问

在实际项目测试中经常会遇到数据库操作,但是因为公司安全问题,访问数据库往往需要通过跳板机.但通过跳板机,测试效率大打折扣,因此通过使用SSH端口转发,从而达到跨机器直接访问数据库.实际项目中的应用会比 ...

- SSH端口转发(本地转发、远程转发、动态转发)

SSH端口转发 一:什么是端口转发? SSH 会自动加密和解密所有SSH 客户端与服务端之间的网络数据.但是,SSH 还能够将其他TCP 端口的网络数据通过SSH 链接来转发,并且自动提供 ...

- SSH端口转发详解及实例-转载

作者:珂儿吖 出处:http://www.cnblogs.com/keerya/ 目录 1.1 SSH端口转发的两大功能 实验一:实现SSH端口转发——本地转发 实验二.实现SSH端口转发——远程转发 ...

随机推荐

- Hello 2019题解

Hello 2019题解 题解 CF1097A [Gennady and a Card Game] map大法好qwq 枚举每一个的第\(1,2\)位判是否与给定的重复即可 # include < ...

- 快速打造自己的PHPStorm主题

---恢复内容开始--- 一个优雅和舒适的界面,可以增加过多写入代码的动力. Phpstorm小型的白色主题比较简陋.为了打造一个优雅和舒适的界面,我们安装一件叫Material Theme UI的插 ...

- cas系列-cas REST协议(三)

cas的rest协议 cas还支持rest协议方式进行访问,格式和参数如下: 1. 获取TGT 请求方式,路径,http协议及请求参数: POST /cas/v1/tickets HTTP/1.0 u ...

- 搜索sqlserver 存储过程中的关键字

搜索sqlserver 存储过程中的关键字 select * from sys.all_sql_modules where definition like '%SP_NAME%'

- 'internalField' 和'boundaryField'的区别?【翻译】

翻译自:CFD-online 帖子地址:http://www.cfd-online.com/Forums/openfoam/84322-difference-between-internalfield ...

- Eclipse中Git的操作

一.工程初始化为本地库 工程→右键→Team→Share Project→Git 点击Finish即可 二.Eclipse 中忽略不必追踪控制的文件 列如: .classpath 文件 .projec ...

- Linux如何使用shell命令检测PHP木马防止脚本木马的破坏

1.一句话查找PHP木马 代码如下 # find / -name "*.php" |xargs egrep "phpspy|c99sh|milw0rm|eval\(gun ...

- LC 990. Satisfiability of Equality Equations

Given an array equations of strings that represent relationships between variables, each string equa ...

- Ionic4.x 中的 UI 组件(UI Components) Slides 轮播图组件、Searchbar 组件、 Segment 组件

Slides 轮播图组件 Ionic4.x 中的轮播图组件是基于 swiper 插件,所以配置 slides 的属性需要在 swiper 的 api 中 找 Swiper Api:http://ida ...

- 字典学习(Dictionary Learning)

0 - 背景 0.0 - 为什么需要字典学习? 这里引用这个博客的一段话,我觉得可以很好的解释这个问题. 回答这个问题实际上就是要回答“稀疏字典学习 ”中的字典是怎么来的.做一个比喻,句子是人类社会最 ...