Python与Hack之window下运行带参数的Python脚本,实现一个简单的端口扫描器

1.前提是:windows已经配置好Python的环境变量;

2.进入cmd命令行模式:

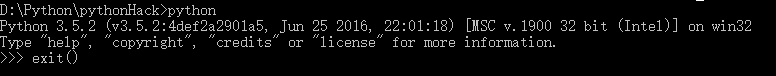

**输入python命令,检测是否环境配置好:显示这样说明配置环境变量没问题

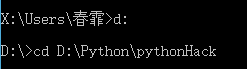

**用cd命令进入Python脚本所在的目录:

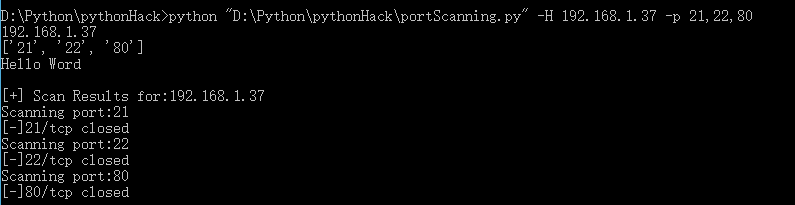

**Python脚本所在目录下输入命令:python "这里直接把python脚本拖拽过来" 后边加参数:

**脚本的代码问题可能导致,cmd命令行下运行脚本后没有任何反应,所以务必检查脚本正确:

**这里要说明的是可以使用print()函数逐行检测代码,输出对应的参数;

**Python3下的:

if (): //if后边必须跟else才能执行

else:

下面是一个Python脚本写的端口扫描器:

#!C:\Python

#coding = utf-8

import optparse

import socket

from socket import * def connScan(tgtHost,tgtPort):

try:

connSkt=socket(AF_INET,SOCK_STREAM)

connSkt.connect((tgtHost,tgtPort))

connSkt.send('ViolentPython\r\n')

results=connSkt.recv(100)

print('[+] %d/tcp open'% tgtPort)

print('[+]'+str(results))

connSkt.close()

except:

print('[-]%d/tcp closed'% tgtPort)

def portScan(tgtHost,tgtPorts):

try:

print("Hello Word")

tgtIP=gethostbyname(tgtHost)

except:

print("[-] Cannot resolve '%s':Unknown host"%tgtHost)

return

try:

tgtName=gethostbyaddr(tgtIP)

print('\n[+] Scan Results for:'+tgtName[0])

except:

print('\n[+] Scan Results for:'+tgtIP)

setdefaulttimeout(1)

for tgtPort in tgtPorts:

print('Scanning port:'+tgtPort)

connScan(tgtHost,int(tgtPort))

def main():

parser=optparse.OptionParser('usage %prog -H'+\

'<target host> -p <target port>')

parser.add_option('-H',dest='tgtHost',type='string',\

help='specify target host')

parser.add_option('-p',dest='tgtPort',type='string',\

help='specify target port')

(options,args)=parser.parse_args()

tgtHost=options.tgtHost

tgtPorts=str(options.tgtPort).split(',')

print(tgtHost)

print(tgtPorts)

if (tgtHost==None) | (tgtPorts[0]==None):

print('[-] You must specify a target host and port[s].')

exit(0)

else:

portScan(tgtHost,tgtPorts)

if __name__=='__main__':

main() 运行结果如下:

Python与Hack之window下运行带参数的Python脚本,实现一个简单的端口扫描器的更多相关文章

- 运行带参数的python脚本

问题描述: 要执行python脚本,有哪几种方法. 特别是看书的时候,书上只讲解了如何在linux下运行,windows根本就没有那些命令,该怎么办呢? 方法1:python自带的IDLE编辑器 Ru ...

- Qt配置cmake;运行带参数的程序

配置cmake编译器,步骤如下: 步骤1: Qt下新建一个project. 步骤2: 在该project目录下创建一个CMakeLists.txt文件,并按规范编写该文件. Tip: projec ...

- SSRS 系列 - 使用带参数的 MDX 查询实现一个分组聚合功能的报表

SSRS 系列 - 使用带参数的 MDX 查询实现一个分组聚合功能的报表 SSRS 系列 - 使用带参数的 MDX 查询实现一个分组聚合功能的报表 2013-10-09 23:09 by BI Wor ...

- Java程序调用带参数的shell脚本返回值

Java程序调用带参数的shell脚本返回值 首先来看看linux中shell变量(\(#,\)@,$0,$1,\(2)的含义解释 变量说明: - \)$ Shell本身的PID(ProcessI ...

- 使用Python编写简单的端口扫描器的实例分享【转】

转自 使用Python编写简单的端口扫描器的实例分享_python_脚本之家 http://www.jb51.net/article/76630.htm -*- coding:utf8 -*- #!/ ...

- python虚拟环境virtualenv、virtualenv下运行IDLE、powershell 运行脚本由执行策略引起的问题

一.为什么要创建虚拟环境: 应为在开发中会有同时对一个包不同版本的需求,创建多个开发环境就能解决这个问题.或许也会有对python不同版本的需求,这就需要使用程序来管理不同的版本,virtualenv ...

- Windows 下针对python脚本做一个简单的进程保护

前提: 大家运行的脚本程序经常会碰到系统异常关闭.或被其他用户错杀的情况.这样就需要一个进程保护的工具. 本文结合windows 的计划任务,实现一个简单的进程保护的功能. 利用py2exe生产 ex ...

- C#调用带参数的python脚本

问题描述:使用C#调用下面的带参数的用python写的方法,并且想要获取返回值. def Quadratic_Equations(a,b,c): D=b**2-4*a*c ans=[] ans.app ...

- 微软BI 之SSRS 系列 - 使用带参数的 MDX 查询实现一个分组聚合功能的报表

基于数据仓库上的 SSRS 报表展示,一般可以直接通过 SQL 查询,存储过程,视图或者表等多种方式将数据加载并呈现在报表中.但是如果是基于 Cube 多维数据集的数据查询,就不能再使用 SQL 的语 ...

随机推荐

- 通过configSource提高web.config配置灵活性

很多时候我们会有这样的情况,开发环境和测试环境中的配置文件是不一样的,最明显的就是数据库连接串,这样,每次我们发布一个测试版本,都要手动去修改一下配置文件,是不是很麻烦的说.其实利用web.confi ...

- 【python】下载远程内容到本地

来源:http://www.jb51.net/article/42630.htm urllib模块 urlretrieve方法 urllib.urlretrieve(url[, filename[, ...

- (2016弱校联盟十一专场10.2) A.Nearest Neighbor Search

题目链接 水题,算一下就行. #include <bits/stdc++.h> using namespace std; typedef long long ll; ll x[],y[], ...

- io流对文件读写操作

public static void main(String[] args) throws IOException { BufferedReader reader = new BufferedRead ...

- C 和 Object- C 中得 #ifdef 和#ifndef

很多宏是为了进行条件编译.一般情况下,源程序中所有的行都参加编译.但是有时希望对其中一部分内容只在满足一定条件才进行编译,也就是对一部分内容指定编译的条件,这就是“条件编译”.有时,希望当满足某条件时 ...

- Spring面向切面编程(AOP)

1 spring容器中bean特性 Spring容器的javabean对象默认是单例的. 通过在xml文件中,配置可以使用某些对象为多列. Spring容器中的javabean对象默认是立即加载(立即 ...

- 在VC中创建并调用DLL

转自:http://express.ruanko.com/ruanko-express_45/technologyexchange6.html 一.DLL简介 1.什么是DLL? 动态链接库英文为DL ...

- 一分钟可知css3版大白源码

<!doctype html> <html> <head> <meta charset="utf-8"> <title> ...

- 安装jdk源码

step1:打开选择Window->Preference step2:选择Java->Installed JREs step3:选中你所安装的jre,点击Edit,进入Edit JRE,如 ...

- 项目之solr全文搜索工具之创建项目索引库

以创建项目baotao core为例 1. 在example目录下创建baotao-solr文件夹: 2. 将./solr下的solr.xml拷贝到baotao-solr目录下: 3. 在bao ...