实验吧-隐写术-九连环(steghide)

下载图片:

拿到kali里binwalk发现有压缩文件,然后foremost分解出来,将分出的压缩文件打开,发现已经被加密。

到这里就有几个思路了:1)暴力破解

2)伪加密

3)继续从图片中寻找信息

然而,伪加密这么好办,于是复制了个副本用工具试了下,果然是伪加密,但是里面还有一个加密的压缩文件,可是这个并不是伪加密,结果伪加密的修正被损坏。

如此我们就得到了一个图片,

这个图片分解不出来东西,hex编辑器里查看,也找不出什么有用的信息。

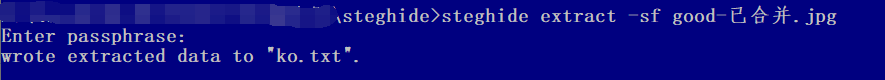

想到很大可能解压flag的密码就在这个里面,还有一个工具:steghide

这里简单介绍一下

转自https://blog.csdn.net/Blood_Seeker/article/details/81837571

工具介绍

Steghide是一款开源的隐写术软件,它可以让你在一张图片或者音频文件中隐藏你的秘密信息,而且你不会注意到图片或音频文件发生了任何的改变。而且,你的秘密文件已经隐藏在了原始图片或音频文件之中了。这是一个命令行软件。因此,你需要学习使用这个工具的命令。你需要通过命令来实现将秘密文件嵌入至图片或音频文件之中。除此之外,你还需要使用其他的命令来提取你隐藏在图片或音频中的秘密文件。

用法介绍:embed, –embed embed data

extract, –extract extract data

-ef, –embedfile select file to be embedded

-ef (filename) embed the file filename

-cf, –coverfile select cover-file

-cf (filename) embed into the file filename

-p, –passphrase specify passphrase

-p (passphrase) use to embed data

-sf, –stegofile select stego file

-sf (filename) write result to filename instead of cover-file

用法示例:将secret.txt文件隐藏到text.jpg中:

# steghide embed -cf test.jpg -ef secret.txt -p 123456从text.jpg解出secret.txt:

#steghide extract -sf test.jpg -p 123456

-p 123456表示密码,如果不加上这个参数,在运行的时候也会提示我们输入密码:

这个题并没有密码,直接回车就能将隐藏的内容提取出来,拿到解压密码,解压拿到flag。

实验吧-隐写术-九连环(steghide)的更多相关文章

- 实验吧--隐写术--九连环--WriteUp

题目: http://ctf5.shiyanbar.com/stega/huan/123456cry.jpg 是一张图: 放到binwalk查看一下 发现存在压缩文件. 使用-e参数将文件分离 打开文 ...

- 实验吧——隐写术之复杂的QR_code

好久没有更新隐写术方面的题目了,对不起各位小可爱,今天我会多多更新几篇文章,来慰藉你们! 永远爱你们的 ---------新宝宝 1:复杂的QR_code 解题思路:保存图片之后使用在线解码工具,并没 ...

- 小苹果WP(实验吧-隐写术)

本文由荒原之梦原创,原文链接:http://zhaokaifeng.com/?p=706 前言:本文是实验吧训练题库里隐写术部分的一道题:"小苹果"的Write Up. 题目链接: ...

- 实验吧 ---- 隐写术之so beautiful so white

因为好久没有写博客,所以今天本宝宝要弥补这个过错,一下子更新许多文章,希望各位小伙伴能够原谅,以后我会加倍努力的! 这一次主要都是实验吧里面的 关于隐写术方面的知识,后续我会上传一些解密工具,希望能够 ...

- 隐写术之steghide的使用

steghide不是一个软件,所以下载之后解压缩就可以在命令行中使用. win+R,cmd,回车->进入到steghide.exe所在的文件夹,使用隐藏或者解锁的相应命令,即可隐藏或者解锁. 这 ...

- 实验吧-隐写术-黑与白(二)(反转+五笔+Image steganography)

反转有二:颜色反转.文件名反转 文件名这么乱,毫无规律,好奇怪,进行反转后发现是:steganography(就是隐写术的意思),这还是个图片文件,有一款工具正好叫Image steganograph ...

- 实验吧—隐写术——WP之 我喜欢培根

打开解题链接: 有一点点基础的同学大概都知道这是摩尔斯电码,那么我们对他进行解密: 解密后得到: MORSEnullISnullCOOLnullBUTnullBACONnullISnullCOOLER ...

- 实验吧—隐写术——WP之 Fair-Play

首先,我们读题发现题目是Playfair,其实我也不知道这是什么,那么就百度一下啊 Playfair解密算法: 首先将密钥填写在一个5*5的矩阵中(去Q留Z),矩阵中其它未用到的字母按顺序填在矩阵剩 ...

- 实验吧—隐写术——WP之 奇妙的音乐

点击链接下载压缩包,解压后得到:一个图片,一个压缩包 打开图片: 看到海伦.凯勒我们都知道她是一位盲人,而下面黑色和灰色的点点应该就是盲文了,那么我们百度一下对照表 我们将图片里的盲文对照后得到; k ...

随机推荐

- C语言动静态链接库使用(笔记)

看了视频一直没空写........... C静态链接库不用说了跟你写在cpp文件里的函数一样不会有单独的模块 不再赘述生活中用的比较少 例子 .h文件 int Plus(int x, int y); ...

- 【剑指Offer面试编程题】题目1515:打印1到最大的N位数--九度OJ

题目描述: 给定一个数字N,打印从1到最大的N位数. 输入: 每个输入文件仅包含一组测试样例. 对于每个测试案例,输入一个数字N(1<=N<=5). 输出: 对应每个测试案例,依次打印从1 ...

- Laradock 如何通过 ssh 方式连接到 workspace

用 docker-compose exec workspace bash 方式可以进入容器,但是还是在 xshell 终端连接比较方便. 在网上也没找到方法,其实可以通过密钥的方式连接.记录一下仅 ...

- 微软结合Veritas,使用Azure云中的混合存储

导读 在与Symantec(Symantec)脱离10年(通常令人不愉快的关系)一周年之际,Veritas Technologies在2月22日宣布与Microsoft Corp. 建立了多年战略全球 ...

- HttpServletRequest 或 HttpServletResponse显示红色,需引用的依赖包:servlet-api.jar

解决方法:

- 解决dotnet-Angular的跨域(cors)问题

解决dotnet-Angular的跨域(cors)问题 前言 之前学了点 Angular ,打算用 dotnet core 做后端,之前没接触过这方面的东西,理所当然的遇到了跨域问题,之后也解决了,所 ...

- 学习:java原理—反射机制

一.什么是反射:反射的概念是由Smith在1982年首次提出的,主要是指程序可以访问.检测和修改它本身状态或行为的一种能力.这一概念的提 出很快引发了计算机科学领域关于应用反射性的研究.它首先被程 ...

- Dom4j 使用简介(全而好的文章)

版权声明:本文由冰云完成,首发于CSDN,未经许可,不得使用于任何商业用途.文中代码部分引用自DOM4J文档.欢迎转载,但请保持文章及版权声明完整.如需联络请发邮件:icecloud(AT)sina. ...

- C# 创建INI文件,写入并可读取。----转载

基于C#winform设计. 首先创建一个类,我命名为IniFiles.并引入命名空间using System.Runtime.InteropServices; 接着,声明API函数 [DllImpo ...

- Jumpserver docker-compose 随手记

wget 或 git clone docker build -t jumpserver:v1 . #构建镜像 docker images vim jumpserver ...