用openssl为WEB服务器生成证书(自签名CA证书,服务器证书)

用openssl为WEB服务器生成证书(自签名CA证书,服务器证书)

来源: https://www.cnblogs.com/osnosn/p/10608455.html 来自osnosn的博客

写于: 2019-03-28.

- 不想用自签名证书,想在网上申请一个免费服务器证书,见这篇: 去freessl.org申请免费ssl服务器证书

以下内容是用自签名证书,为网站生成服务器证书。

照着这一篇"用openssl为EAP-TLS生成证书(CA证书,服务器证书,用户证书)",建立所有文件。

脚本可以生成RSA, ECC证书。运行时带参数指定类型。

其中openssl.cnf 按以下新增几行。用于匹配你的服务器域名,或者是IP。

openssl.cnf

#openssl.cnf

[ ca ]

default_ca = hostapd

[ hostapd ]

dir = .

serial = $dir/2db/0serial

database = $dir/2db/2indexdb.txt

new_certs_dir = $dir/3certs_new

certificate = $dir/ca_cert.pem

private_key = $dir/ca_key.pem

RANDFILE = $dir/2db/.random_state

default_bits = 4096

default_days = 36500

default_crl_days = 36500

default_md = sha512

#unique_subject = no

policy = policy_anything

[ policy_anything ]

countryName = optional

stateOrProvinceName = optional

localityName = optional

organizationName = supplied

organizationalUnitName = optional

commonName = supplied

emailAddress = optional

[ req ]

distinguished_name = req_distinguished_name

string_mask = utf8only

[ req_distinguished_name ]

[ v3_ca ]

subjectKeyIdentifier = hash

authorityKeyIdentifier = keyid:always,issuer

basicConstraints = critical,CA:true

certificatePolicies=ia5org,@pl_section

[ server_cert ]

subjectKeyIdentifier = hash

authorityKeyIdentifier = keyid:always,issuer

basicConstraints = CA:false

extendedKeyUsage = serverAuth,msSGC,nsSGC

certificatePolicies=ia5org,@pl_section

subjectAltName = @dns_names <---新增

[ dns_names ] <---新增

DNS.1 = my.domain.com <---新增

DNS.2 = your.domain.net <---新增

IP.1 = 1.2.3.4 <---新增

IP.2 = 5.6.7.8 <---新增

[ user_cert ]

subjectKeyIdentifier = hash

authorityKeyIdentifier = keyid:always,issuer

basicConstraints = CA:false

#subjectAltName = email:copy

extendedKeyUsage = clientAuth,emailProtection,timeStamping

certificatePolicies=ia5org,@pl_section

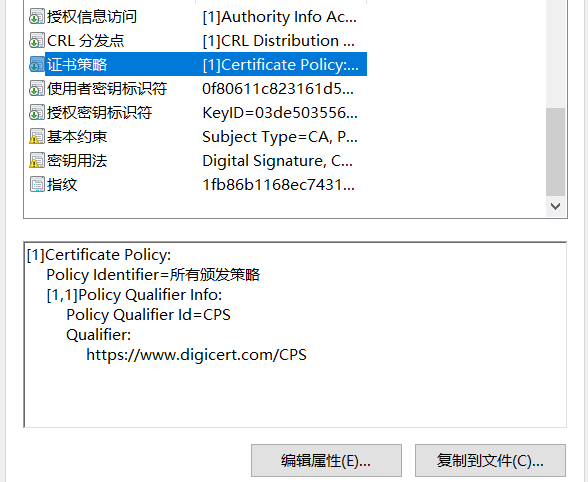

[ pl_section ]

policyIdentifier = "X509v3 Any Policy"

# 颁发者说明的链接. windows中,要导入信任之后才生效.

CPS.1 = https://your.web.com/cps/readme.html

userNotice.1=@pl_notice

[ pl_notice ]

# 颁发者说明,Issuer statment. 不支持utf8中文,因为ia5org。

explicitText="Read deail at https://your.web.com/xxx.html"

userNotice.1 的文字说明,只能是英文,中文会乱码。

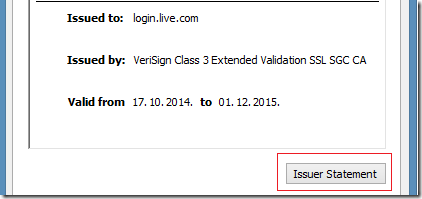

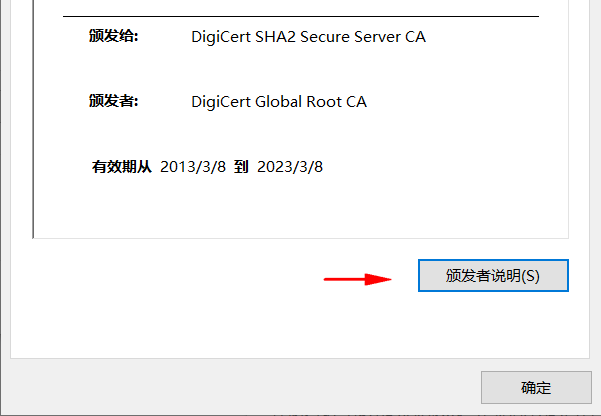

文字说明,无论此证书是否被系统信任,查看证书时都会出现在"颁发者说明"中(Issuer Statement)。

CPS.1 的链接。系统未信任此证书时,是不显示的。信任后,才会出现在"颁发者说明"中(Issuer Statement)。

CPS.1= 可以是 "http://" 也可以是 "https://"。

只有一个域名,就只写 DNS.1=,其他的不要了。

有多个域名,配置中就写 DNS.1= , DNS.2= , DNS.3= ... DNS.9=

可以写通配符域名,DNS.1=*.mydom.org,

将匹配所有以 .mydom.org 的所有域名。如: abc.mydom.org , www.mydom.org ...

但不匹配 mydom.org

所以通配符域名一般写两行 DNS.1=mydom.org , DNS.2=*.mydom.org

使用方法,只使用这几个命令:

./clear_all_cert.sh清除所有证书。

modify C/ST/L/O/CN in new-ca.sh,new-server.sh,newuser.sh, 可以使用中文。

modify openssl.cnf:

CPS.1=

explicitText=

[ dns_names ]

DNS.1=

DNS.2=

new-ca.sh创建自签名root证书。

new-server.sh创建web用的服务器证书。

这三个文件,就是用于配置web服务器需要的证书。

ca_cert.pem , server_cert.pem , server_key.pem

如需要,参考以下证书格式转换的指令:

查看/打印 pem 证书

openssl x509 -in ca_cert.pem -text -noout

openssl x509 -in server_cert.pem -text -noout

把 pem 转为 der 格式,(证书,密钥)

openssl x509 -outform der -in server_cert.pem -out server.cer服务器证书。

openssl rsa -in server_key.pem -outform der -out server_key.cer服务器密钥。

把 pem 转为 P12 格式(pfx),(证书,密钥),友好名称不支持utf8中文。

openssl pkcs12 -export -out server.p12 -inkey server_key.pem -in server_cert.pem -certfile ca_cert.pem -caname"ca friendly name" -name "friendly name"

把 p12 转 jks,

用java的 keytool 工具转换/导入

把 pem 转 pkcs#7 格式,(证书)

openssl crl2pkcs7 -nocrl -certfile server_cert.pem -out server.p7b

不想用自签名证书,那去网上申请一个免费服务器证书吧: 去freessl.org申请免费ssl服务器证书

转载请注明来源。

来源: https://www.cnblogs.com/osnosn/p/10608455.html 来自osnosn的博客

--------- end ---------

用openssl为WEB服务器生成证书(自签名CA证书,服务器证书)的更多相关文章

- 一文看懂HTTPS、证书机构(CA)、证书、数字签名、私钥、公钥(转)

说到https,我们就不得不说tls/ssl,那说到tls/ssl,我们就不得不说证书机构(CA).证书.数字签名.私钥.公钥.对称加密.非对称加密.这些到底有什么用呢,正所谓存在即合理,这篇文章我就 ...

- 加密解密(2)*客户端,服务器,CA(Certificate Authority),公钥,私钥,证书,签名,验证

加密解密(2)*客户端,服务器,CA(Certificate Authority),公钥,私钥,证书,签名,验证 各角色比喻 客户端:通常为请求方,要验证服务器的身份. 服务器:通常为响应方,有时也要 ...

- CA和SSL证书介绍

一.什么是CA? CA是证书的签发机构,它是公钥基础设施(Public Key Infrastructure,PKI)的核心.CA是负责签发证书.认证证书.管理已颁发证书的机关.CA 拥有一个证书(内 ...

- 通过Go语言创建CA与签发证书

本篇文章中,将描述如何使用go创建CA,并使用CA签署证书.在使用openssl创建证书时,遵循的步骤是 创建秘钥 > 创建CA > 生成要颁发证书的秘钥 > 使用CA签发证书.这种 ...

- CA与数字证书的自结

1.CA CA(Certificate Authority)是数字证书认证中心的简称,是指发放数字证书.管理数字证书.废除数字证书的权威机构. 2.数字证书 如果向CA申请数字证书的单位为A.则他申请 ...

- https学习笔记三----OpenSSL生成root CA及签发证书

在https学习笔记二,已经弄清了数字证书的概念,组成和在https连接过程中,客户端是如何验证服务器端的证书的.这一章,主要介绍下如何使用openssl库来创建key file,以及生成root C ...

- openssl实现双向认证教程(服务端代码+客户端代码+证书生成)

一.背景说明 1.1 面临问题 最近一份产品检测报告建议使用基于pki的认证方式,由于产品已实现https,商量之下认为其意思是使用双向认证以处理中间人形式攻击. <信息安全工程>中接触过 ...

- OpenSSL生成root CA及签发证书

一.openssl 简介 openssl 是目前最流行的 SSL 密码库工具,其提供了一个通用.健壮.功能完备的工具套件,用以支持SSL/TLS 协议的实现.官网:https://www.openss ...

- openssl生成证书及签名

第一步,生成私钥 $ openssl genrsa -out privatekey.pem 2048 查看生成的私钥内容 $ file privatekey.pem privatekey.pem: P ...

随机推荐

- Mac下安装证书fiddlerRoot.cer

Step 1: 设置Mac的代理如下 Step 2:打开127.0.0.1:8888,下载fiddlerRoot.cer; Step 3:下载好了,双击安装,但是默认这个证书是不可信的,你需要在钥匙串 ...

- winform 写入txt(可以连续性的在文本内容后面追加)

在上一篇写入txt的时候,不可以在后面追击,调用一次,以前的同名的文本就会覆盖掉.这次的功能会修改上次这个小bug StreamWriter sw = new StreamWriter("D ...

- 解决 error: Your local changes to the following files would be overwritten by merge:XXXX

版权声明:这可是本菇凉辛辛苦苦原创的,转载请记得带上我家地址,不要忘记了哈 ... https://blog.csdn.net/u011314442/article/details/78852547 ...

- 2--TestNG 参数化

(1)XML文件 public class ParameterTest{ @test @Parameters({"name","age"}) public vo ...

- Windows 下Redis的部署 及key 过期事件

window下Redis部署,下载安装完成之后,进入到redis目录: 1.修改配置文件redis.windows.service.conf配置密码 requirepass myRedis (注意在R ...

- 大硬盘(大于2T)分区方法

背景 在使用fdisk建立分区时,我们最大只能建立2TB大小的分区.如需建立超过2T的分区需要采用GPT磁盘模式.下文补充一下GPT和MBR的基础知识和分超过2T分区的方法. 基本概念 MBR 1.M ...

- pytorch查看模型weight与grad

在用pdb debug的时候,有时候需要看一下特定layer的权重以及相应的梯度信息,如何查看呢? 1. 首先把你的模型打印出来,像这样 2. 然后观察到model下面有module的key,modu ...

- PHP编译安装报错:configure: error: mcrypt.h not found. Please reinstall libmcrypt

我是在CentOS6.5安装php5.5.28这个版本,PHP编译代码如下: ./configure --prefix=/usr/local/php --with-config-file-path=/ ...

- AJ的笔记之上拉电阻的工作原理分析

第二章:聊一聊上拉电阻的工作原理 **********本文所采用的单片机是:STC89C52RC系******************** [重点提要]其实,理解上拉电阻的原理,关键是理解这两个词:锁 ...

- window10单机安装storm集群

适合范围:storm自由开源的分布式实时计算系统,擅长处理海量数据.适合处理实时数据而不是批处理. 安装前的准备 1.安装zookeeper ①下载zookeeperhttps://zookeeper ...