Tornado+MySQL模拟SQL注入

实验环境:

python 3.6 + Tornado 4.5 + MySQL 5.7

实验目的:

简单模拟SQL注入,实现非法用户的成功登录

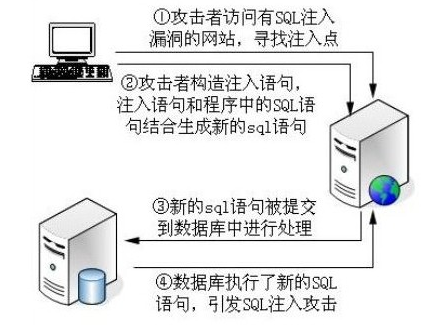

先给一个SQL注入的图解,图片来自网络:

一、搭建环境

1、服务端的tornado主程序app.py如下:

#!/usr/bin/env python3

# -*- coding: utf-8 -*-

import tornado.ioloop

import tornado.web

import pymysql

class LoginHandler(tornado.web.RequestHandler):

def get(self):

self.render('login.html')

def post(self, *args, **kwargs):

username = self.get_argument('username',None)

pwd = self.get_argument('pwd', None)

# 创建数据库连接

conn = pymysql.connect(host='127.0.0.1', port=3306, user='root', passwd='123456', db='shop')

cursor = conn.cursor()

# %s 要加上'' 否则会出现KeyboardInterrupt的错误

temp = "select name from userinfo where name='%s' and password='%s'" % (username, pwd)

effect_row = cursor.execute(temp)

result = cursor.fetchone()

conn.commit()

cursor.close()

conn.close()

if result:

self.write('登录成功!')

else:

self.write('登录失败!')

settings = {

'template_path':'template',

}

application = tornado.web.Application([

(r"/login", LoginHandler),

],**settings)

if __name__ == "__main__":

application.listen(8000)

tornado.ioloop.IOLoop.instance().start()

2、在template文件夹下,放入login.html文件:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Title</title>

</head>

<body>

<form method="post" action="/login">

<input type="text" name="username" placeholder="用户名"/>

<input type="text" name="pwd" placeholder="密码"/>

<input type="submit" value="提交" />

</form>

</body>

</html>

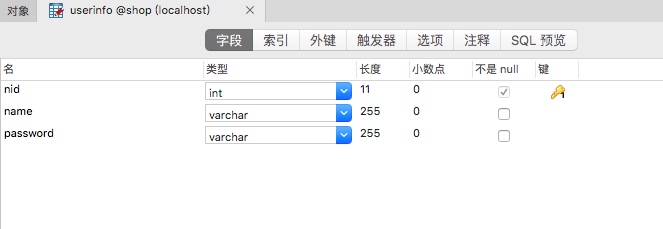

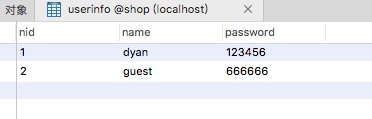

3、在shop数据库中建立userinfo数据表,并填入数据:

随便添加两条就好,明文就明文吧:

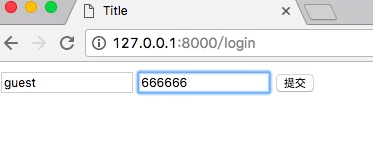

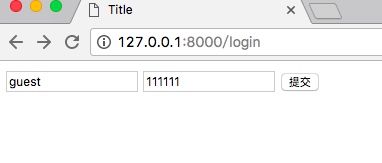

二、模拟登录

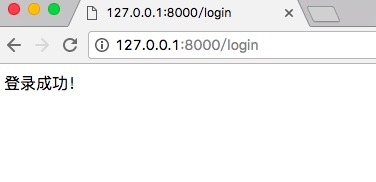

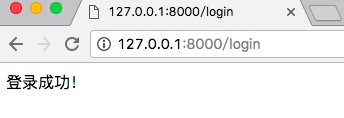

1、正常登录

以上都是“好用户”的正常登录,我们看一下“坏家伙”怎么做。

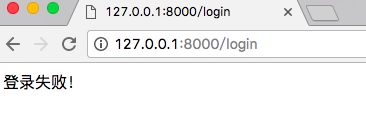

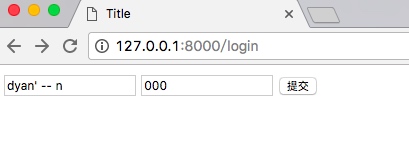

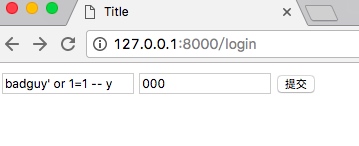

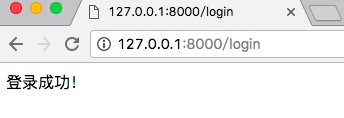

2、非法登录

密码不对也能登录:

看一下服务端执行的SQL语句,就不难理解了,密码部分被注释掉了:

select name from userinfo where name='dyan' -- n' and password='000'

账户密码都不对照样登录成功:

看执行的SQL语句:

select name from userinfo where name='badguy' or 1=1 -- y' and password='000'

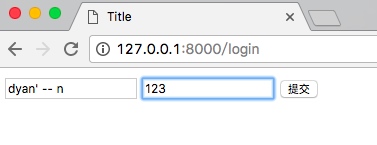

三、使用cursor.execute方式防止注入

使用字符串拼接的方式会导致SQL注入。在cursor.execute方法中对'导致注入的符号做了转义。

将app.py中下面两行代码改为:

# 导致SQL注入

temp = "select name from userinfo where name='%s' and password='%s'" % (username, pwd)

effect_row = cursor.execute(temp)

# 防止SQL注入

effect_row = cursor.execute("select name from userinfo where name='%s' and password='%s'",(username, pwd,))

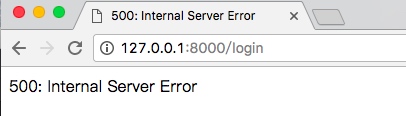

再次尝试注入:

错误原因,巴拉巴拉就是语法不对:

ymysql.err.ProgrammingError: (1064, "You have an error in your SQL syntax;

看看内部执行的语句,主要是对'符号做了转义防止注入:

select name from userinfo where name=''dyan\' -- n'' and password=''123''

完!

Tornado+MySQL模拟SQL注入的更多相关文章

- 第二百八十一节,MySQL数据库-SQL注入和pymysql模块防止SQL注入

MySQL数据库-SQL注入和pymysql模块防止SQL注入 SQL注入就是通过SQL语句绕开程序判断,获取到数据库的内容 下面以一个简单的程序登录SQL注入举例: 正常登录 1.数据库有一张会员表 ...

- MySQL防范SQL注入风险

MySQL防范SQL注入风险 0.导读 在MySQL里,如何识别并且避免发生SQL注入风险 1.关于SQL注入 互联网很危险,信息及数据安全很重要,SQL注入是最常见的入侵手段之一,其技术门槛低.成本 ...

- 三十一、MySQL 及 SQL 注入

MySQL 及 SQL 注入 如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL注入安全的问题. 本章节将为大家介绍如何防止SQL注入,并通过脚本来过滤SQL中注入 ...

- DB-MySql:MySQL 及 SQL 注入

ylbtech-DB-MySQL:MySQL 及 SQL 注入 1.返回顶部 1. MySQL 及 SQL 注入 如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL ...

- PHP+Mysql防止SQL注入的方法

这篇文章介绍的内容是关于PHP+Mysql防止SQL注入的方法,有着一定的参考价值,现在分享给大家,有需要的朋友可以参考一下 方法一: mysql_real_escape_string -- 转义 S ...

- JDBC课程4--使用PreparedStatement进行增删查改--封装进JDBCTools的功能中;模拟SQL注入 ; sql的date()传入参数值格式!

主要内容: /*SQL 的date()需要传入参数值: preparedStatement().setDate(new java.util.Date().getTime()); 熟悉了使用Prepar ...

- MySQL 及 SQL 注入

如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL注入安全的问题. 本章节将为大家介绍如何防止SQL注入,并通过脚本来过滤SQL中注入的字符. 所谓SQL注入,就是 ...

- mysql中sql注入的随笔

当使用如下登录代码时:就会引发sql注入问题 怎么注入呢? 'or 1=1 # 就可以了. 为什么呢? 首先or:在sql中是或者,只要满足前一个或后一个条件即可,只要所以不论你是 'or 1=1 # ...

- php使用mysql之sql注入(功)

sql注入就是用户通过构造sql语句,完成sql一系列操作 准备素材如下: 这是test.html <!DOCTYPE html> <html> <meta charse ...

随机推荐

- Natas Wargame Level 19 Writeup(猜测令牌,会话劫持)

aaarticlea/png;base64,iVBORw0KGgoAAAANSUhEUgAAAq4AAAEKCAYAAADTmtdjAAAABHNCSVQICAgIfAhkiAAAIABJREFUeF

- Struts2 Handle 404 error page and wrong action

1. To handle 404 not found yourself, just add this code to your web.xml <error-page> <error ...

- 2016 UESTC Training for Dynamic Programming

强行做做试试看吧. http://acm.hust.edu.cn/vjudge/contest/124721#overview 密码:mytrain C - 柱爷与咸鱼神功 一个简单01背包. #in ...

- 什么样的PPT能助你成为一个优秀的演讲者——程序员的演讲之道

欢迎访问我的个人博客,原文链接:http://wensibo.top/2017/05/28/speaker/ ,未经允许不得转载! 前言 今天是端午节假期的第一天,在这里祝大家假期快乐,不过像我这种渣 ...

- 刨根究底字符编码之十——Unicode字符集的字符编码方式CEF

Unicode字符集的字符编码方式CEF 一.字符编码方式CEF的选择 1. 由于Unicode字符集非常大,有些字符的编号(码点值)需要两个或两个以上字节来表示,而要对这样的编号进行编码,也必须使用 ...

- php+mysql 除了设置主键防止表单提交内容重复外的另一种方法

感觉好久没有更新博客了,一直在做网站及后台,也没有遇到让我觉得可以整理的内容,之前做的一个系统,已经完成了,后来客户又要求加一个功能,大概就是表单提交的时候,约束有一项不能和以前的内容重复,如图 比如 ...

- 浅谈Fastfds+nginx结合_单机

一.环境 centos6.8 x64 IP:192.168.134.128 所需软件包: libfastcommon-1.0.7.zip,FastDFS_v5.05.tar.gz,nginx-1.7 ...

- Mac 上所有的命令行相关问题的总结

1. java 系列命令 jdk,jar,war等等文件的执行方式 2. brew 系列命令 安装各种其他程序的命令例如:jenkins,MySQL,openssl brew list 列出所有的 ...

- 初识webpack——webpack四个基础概念

前面的话 webpack是当下最热门的前端资源模块化管理和打包工具.它可以将许多松散的模块按照依赖和规则打包成符合生产环境部署的前端资源.当webpack处理应用程序时,它会递归地构建一个依赖关系图表 ...

- 将页面内容转换Pdf\Word\Excel格式

项目中用到了将邮件内容转换为Pdf.Word.Excel格式,做为邮件附件发送. 查了一些解决方案,走了一些弯路.以此代码记录下. 转换PDF需要下载NReco.PdfGenerator.dll 以下 ...