cryptohack wp day (2)

接着昨天的题目

第五题

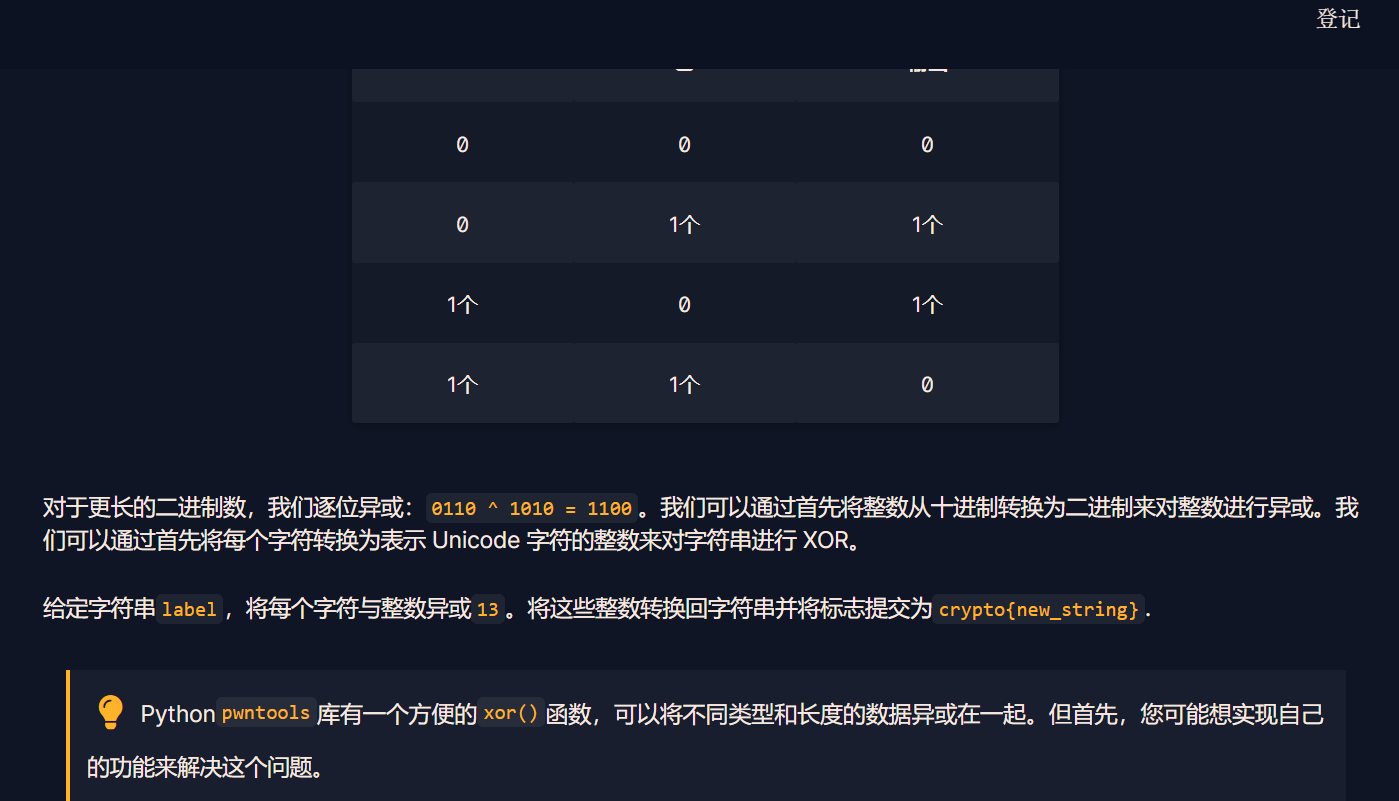

看题目,一道简单的xor题,就是将“label中每个字符与13进行异或处理”,直接上代码:

s="label"

result = ""

for i in s:

result+=chr(ord(i)^13)

print(result)

或者按照题目所说,用pwntools库中的xor函数来进行异或操作,具体操作如下:

from pwn import xor

s1 = "label"

s2 = 13

result = xor(s1,s2)

print(result)

第六题

按照题目所给:

KEY1 = a6c8b6733c9b22de7bc0253266a3867df55acde8635e19c73313

KEY2 ^ KEY1 = 37dcb292030faa90d07eec17e3b1c6d8daf94c35d4c9191a5e1e

KEY2 ^ KEY3 = c1545756687e7573db23aa1c3452a098b71a7fbf0fddddde5fc1

FLAG ^ KEY1 ^ KEY3 ^ KEY2 = 04ee9855208a2cd59091d04767ae47963170d1660df7f56f5faf

对其进行分析:(KEY2 ^ KEY1) ^ KEY1 = KEY2 ^ (KEY1 ^ KEY1) = KEY2 ^ 0 = KEY2

同理:KEY2 ^ (KEY2 ^ KEY3) = (KEY2 ^ KEY2) ^ KEY3 = 0 ^ KEY3 = KEY3

即:(FLAG ^ KEY1 ^ KEY3 ^ KEY2) ^ KEY1 ^ KEY3 ^ KEY2 = FLAG

代码如下:

from pwn import xor

from binascii import unhexlify

k1 = 'a6c8b6733c9b22de7bc0253266a3867df55acde8635e19c73313'

k21 = '37dcb292030faa90d07eec17e3b1c6d8daf94c35d4c9191a5e1e'

k23 = 'c1545756687e7573db23aa1c3452a098b71a7fbf0fddddde5fc1'

fk123 = '04ee9855208a2cd59091d04767ae47963170d1660df7f56f5faf'

k2 = xor(unhexlify(k21),unhexlify(k1))

print(k2)

k3 = xor(unhexlify(k23),k2)

print(k3)

flag = xor(unhexlify(fk123),unhexlify(k1),unhexlify(k23))

print(flag.decode())

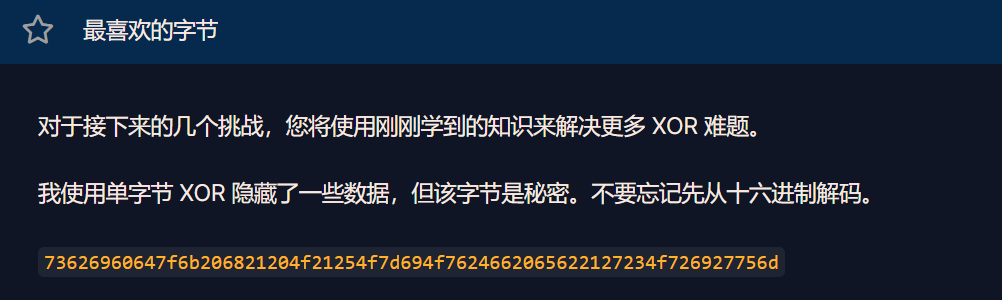

第七题

通过题目我们能知道这道题是将flag通过与一个简单的字节进行异或操作,我们可以通过遍历这个字节从而拿到flag

代码如下:

s = '73626960647f6b206821204f21254f7d694f7624662065622127234f726927756d'

decode_s = bytes.fromhex(s)#根据题目提示,先进行16进制解码

print(decode_s)

#接下来遍历可能的异或

for i in range(256):

flag = ''.join(chr(j^i) for j in decode_s)

print(str(i) + ":" + flag)

在一堆乱码中找到flag

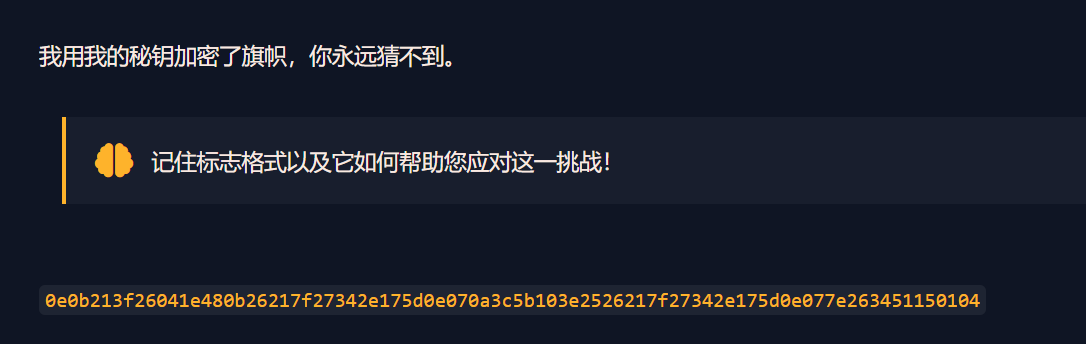

第八题

一般他给的注意就是解题的关键,题目说注意题目格式,且只给了密文,猜测前面几个字节与“crypto{”有关,先解码在进行异或试试,如下,解出key:

s = '0e0b213f26041e480b26217f27342e175d0e070a3c5b103e2526217f27342e175d0e077e263451150104'

decode_s = bytes.fromhex(s)#根据题目提示,先进行16进制解码

print(decode_s)

k = "crypto{"

key = ""

for i in range(7):

key +=(chr(ord(k[i])^decode_s[i]))

print(key)

解的key为:myXORke,由于直接异或操作flag错误,猜测key为:myXORkey,结果对了,ctf题中需要猜测的地方还是挺多的。。。。

from pwn import xor

key = key + "y"

flag = xor(decode_s,key.encode())

print(flag)

cryptohack wp day (2)的更多相关文章

- Android指针管理:RefBase,SP,WP (二)

(1)在Android中,RefBase结合了sp和wp,实现了一套通过引用计数的方法来控制对象声明周期的方法. RefBase的定义在/frameworks/base/include/utils/R ...

- 记一次坑爹的RSA旅程____快哭了555555555(来自实验吧的warmup的wp和感想)

这么简单的题目搞了我那么久,森森感觉自己菜的不行....哎,努力吧少年,BXS已经全国第二了. 嗯,废话不说,这道题目来自实验吧的"warmup",附上链接 http://www. ...

- 逆天通用水印支持Winform,WPF,Web,WP,Win10。支持位置选择(9个位置 ==》[X])

常用技能:http://www.cnblogs.com/dunitian/p/4822808.html#skill 逆天博客:http://dnt.dkil.net 逆天通用水印扩展篇~新增剪贴板系列 ...

- 1.[WP Developer体验Andriod开发]之Andriod布局 VS WinPhone布局

0.写在前面的话 近来被HTML+CSS的布局折腾的死去活来,眼巴巴的看着CSS3中的flex,grid等更便捷更高效的的布局方式无法在项目中应用,心里那叫一个窝火啊,去你妹的兼容性,,, 最近体验下 ...

- 黄聪:Wordpress二级域名共享用户cookie出现错误解决方案及WP的Cookie机制

在若干年以前,我刚开始折腾Wordpress没多久的时候,就自己摸索过 多个Wordpress网站共享一份数据表的实现方法 .这种看起来好像很高大上的类SSO功能,能够给用户在多个网站之间提供快速.无 ...

- WordPress插件制作笔记(三)---Stars Comments Article

wp 文章星级评价 插件 下载地址4:http://pan.baidu.com/s/1eQnGIGU [articles_star_vote_score_optiontable_serialize_c ...

- 痞子衡嵌入式:飞思卡尔i.MX RT系列MCU启动那些事(5)- 再聊eFUSE及其烧写方法

大家好,我是痞子衡,是正经搞技术的痞子.今天痞子衡给大家介绍的是飞思卡尔i.MX RT系列MCU的eFUSE. 在i.MXRT启动系列第二篇文章 Boot配置(BOOT Pin, eFUSE) 里痞子 ...

- 7 Serial Configuration 理解 (一)

reference : ug470- 7 series config.pdf 7系列器件有5种配置接口,每种配置接口对应一种或者多种配置模式和总线位宽.配置时序相对于引脚的CCLK,即使在内部产生C ...

- 用WP SMTP插件实现邮件发送功能

WordPress本身是采用mail()函数发邮件的,但是这样发出的邮件很容易被放入垃圾箱,很多主机商(特别是Windows主机)为了避免用户滥发邮件直接禁用了mail()函数,还有些云计算平台(比如 ...

- 转载:收费版APP三年总结(个人经验+数据图分享)

各位朋友好,apop感觉这里的朋友有许多是以广告收入为主,所以apop来分享另外一块(收费版APP)的个人三年来的总结分享,希望对各位有帮助.首 先,其实在AppStore(或GooglePlay)上 ...

随机推荐

- Hadoop警告信息:WARN util.NativeCodeLoader: Unable to load native-hadoop library for your platform.

when键入命令: hadoop fs -ls / 若出现以下警告信息: Hadoop警告问题:WARN util.NativeCodeLoader: Unable to load native-ha ...

- api加密与校验

一.函数代码 /** * 校验 * @data (请求的数组) * @salt (加密盐) * */ private function verify(array $data, $salt){ $sig ...

- Spring 常见问题 - 2

1. @Component, @Controller, @Repository, @Service 有何区别? @Component:这将 java 类标记为 bean.它是任何 Spring 管理组 ...

- 谈恋爱要做什么事?基于auto.js自动发早安给女朋友

谈恋爱要做什么事?除了用心之外,每天早安晚安必然是少不了的.但是每天都发免不了会忘, 为了避免遗忘,引起不必要的尴尬,我们可以做个自动化脚本来做这件事. 1 auto.js 是什么? Auto.JS是 ...

- OSPF之Router id冲突

- Windows 任务栏透明 居中

任务栏设置 任务栏居中 由于windows默认的程序是从左往右显示,看着可能有一点不舒服,当然如果使用习惯的话,忽然居中,可能更不舒服 首先搜索字符映射表 点击字符映设表中第五行的空白字符,选择进行复 ...

- 单机Linux下搭建MongoDB副本集-三节点

前言说明 Linux下安装MongoDB副本集我基本上是一次搭建,几百年不再碰,也记不住具体的命令,偶尔需要搭建都是直接网上找的教程. 有些教程很精简,有些又版本不一样,所以索性我整合下别人的教程,把 ...

- 项目构建node-sass源码报错 SyntaxError:Unexpectedtoken"?"

背景 vue2项目,之前一直构建正常.今天改了代码,构建时报错,报错原因显示编译node-sass源码时出错. 报错信息: Modulebuild failed:/node_modules/node- ...

- Gym - 101845E (图形转换思维)

题意:给你个边长为n(1 <= n <= 50)的下图这种三角形,图形所有点构成集合.找多少对a,b满足条件,条件为:ab两点之间还有其他点. 题解:刚开始以为直接找规律就行,wa了两次发 ...

- 美团面试:熟悉哪些JVM调优参数?

本文已经收录到Github仓库,该仓库包含计算机基础.Java基础.多线程.JVM.数据库.Redis.Spring.Mybatis.SpringMVC.SpringBoot.分布式.微服务.设计模式 ...