w3af漏扫的基本使用

一、安装

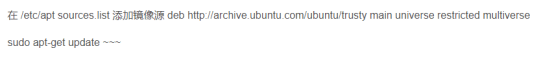

- apt安装

apt-get update

apt-get install -y w3af

出现无法定位软件包

- 源码安装

sudo apt-get install git

sudo apt-get install python-pip

git clone https://github.com/andresriancho/w3af.git

cd w3af/

./w3af_console

. /tmp/w3af_dependency_install.sh

- 最新安装

cd ~

apt-get update

apt-get install -y python-pip w3af

pip install --upgrade pip

git clone https://github.com/andresriancho/w3af.git

cd w3af

./w3af_console

. /tmp/w3af_dependency_install.sh

二、使用

启动

w3af_console 启动命令行

w3af_gui 启动gui

漏洞扫描配置

w3af>>> plugins

//进入插件模块

w3af/plugins>>> list discovery

//列出所有用于发现的插件

w3af/plugins>>> discovery findBackdoor phpinfo webSpider

//启用findBackdoor phpinfo webSpider这三个插件

w3af/plugins>>> list audit

//列出所有用于漏洞的插件

w3af/plugins>>> audit blindSqli fileUpload osCommanding sqli xss

//启用blindSqli fileUpload osCommanding sqli xss这五个插件

w3af/plugins>>> back

//返回主模块

w3af>>> target

//进入配置目标的模块

w3af/config:target>>> set target http://192.168.244.132/

//把目标设置为http://192.168.244.132/

w3af/config:target>>> back

//返回主模块

w3af>>> start //开始扫描

三、主要插件:

1.Crawl(爬取)类

职责:通过爬取网站站点来获得新的URL地址。

2.Audit(审计)类

该类插件会向Crawl插件爬取出的注入点发送特制的POC数据以确认漏洞是否存在。

3.Attack(攻击)类

如果Audit插件发现了漏洞,Attack将会进行攻击和利用,通常会在远程服务器上返回一个shell或者比如SQL注入则会获取数据库的数据。

其他插件:

1.Infrastructure(基础)插件

这类插件用来标识有关目标系统的信息,如安装的WAF,操作系统和HTTP守护进程等。

2.Grep(检索)插件

这类插件会分析其他插件发送的HTTP请求和相应并识别漏洞。

3.Output(输出)插件

这类插件会将插件的数据保存到文本,xml或者是html文件中。调试的信息也会发送到输出Output插件并可保存和分析。

如果启用了text_file和xml_file这两个Output插件,则这两个都会记录有Audit插件发现的任何漏洞。

4.Mangle插件

允许修改基于正则表达式的请求和响应。

5.Broutforce插件

在爬去阶段进行暴力登陆。

6.Evasion(绕过)插件

通过修改由其他插件生成的HTTP请求来绕过简单的入侵检测规则。

所有的插件配置菜单都提供了以下命令:

help:获得每个配置参数的详细帮助

view:列出所有可配置参数及其值和说明

set:用于更改值

back:返回上一个菜单,也可以使用Ctrl+C

w3af漏扫的基本使用的更多相关文章

- 商业web漏扫神器——appscan篇

版权声明:本文为博主原创文章,未经博主允许不得转载. https://blog.csdn.net/dongfei2033/article/details/78472507 很快,已经到了三大商业漏 ...

- WEB渗透测试之三大漏扫神器

通过踩点和查点,已经能确定渗透的目标网站.接下来可以选择使用漏扫工具进行初步的检测,可以极大的提高工作的效率. 功欲善其事必先利其器,下面介绍三款适用于企业级漏洞扫描的软件 1.AWVS AWVS ( ...

- 小白日记15:kali渗透测试之弱点扫描-漏扫三招、漏洞管理、CVE、CVSS、NVD

发现漏洞 弱点发现方法: 1.基于端口服务扫描结果版本信息,比对其是否为最新版本,若不是则去其 官网查看其补丁列表,然后去逐个尝试,但是此法弊端很大,因为各种端口应用比较多,造成耗时大. 2.搜索已公 ...

- WEB渗透测试之漏扫神器

AppScan 对现代 Web 应用程序和服务执行自动化的动态应用程序安全测试(DAST) 和交互式应用程序安全测试 (IAST).支持 Web 2.0. JavaScript 和 AJAX 框架的全 ...

- 使用Nessus漏扫

Nessus号称是世界上最流行的漏洞扫描程序,全世界有超过75000个组织在使用它.该工具提供完整的电脑漏洞扫描服务,并随时更新其漏洞数据库.Nessus不同于传统的漏洞扫描软件,Nessus可同时在 ...

- Kali Linux安装AWVS漏扫工具

Acunetix是全球排名前三的漏洞发现厂商,其全称(Acunetix Web Vulnerability Scanner)AWVS是业内领先的网络漏洞扫描器,其被广泛赞誉为包括最先进的SQL注入和X ...

- Nmap简单的漏扫

转载至 https://www.4hou.com/technology/10481.html 导语:Nmap本身内置有丰富的NSE脚本,可以非常方便的利用起来,当然也可以使用定制化的脚本完成个人的 ...

- Nessus<强大的漏扫工具>

刷漏洞,抓鸡必备,,,,,,, 参考文章: https://blog.csdn.net/wwl012345/article/details/96998187 肝,,,,太全了,,, ps : 我不是脚 ...

- ness使用-漏扫

1.登录nessus后,会自动弹出目标输入弹框: 输入目标IP,可通过CIDR表示法(192.168.0.0/80),范围(192.168.0.1-192.168.0.255),或逗号分隔(192.1 ...

随机推荐

- 用maven创建项目引入js文件位置

用maven创建项目引入js文件位置 截图如下:

- 5、架构--Nginx、搭建超级玛丽游戏

笔记 1.晨考 1.NFS共享文件步骤 - 服务端 [root@backup ~]# yum install nfs-utils rpcbind -y [root@backup ~]# mkdir / ...

- CPU优化之平均负载率之辅助工具

前面介绍了平均负载均衡的一些内容,那实际应用中如何查看,分析性能瓶颈呢?下面介绍相关的辅助工具. 一.stress stress是Linux 系统压力测试工具,其通过异常进程模拟平均负载升高的场景(前 ...

- SpringCloud微服务实战——搭建企业级开发框架(三十八):搭建ELK日志采集与分析系统

一套好的日志分析系统可以详细记录系统的运行情况,方便我们定位分析系统性能瓶颈.查找定位系统问题.上一篇说明了日志的多种业务场景以及日志记录的实现方式,那么日志记录下来,相关人员就需要对日志数据进行 ...

- Python中如何取字典中的键值

1 for k,v in DictName.items(): 2 #遍历字典的键值对,k对应键,v对应值 3 #k,v 的名字可以自己取,DictName是字典名 举例: tv_dict = {'芒果 ...

- DoS泛洪测试与防御

实验目的 DoS泛洪测试与防御 实验内容 DoS泛洪测试与防御 实验环境描述 1. 学生机与实验室网络直连: 2. VPC1与实验室网络直连: 3. 学生机与VPC1物理链路连通: 实验步骤 学生登录 ...

- 详解用OpenCV绘制各类几何图形

摘要:本文详细介绍了OpenCV绘制几何图形的方法,利用cv2.line().v2.circle().cv2.rectangle().cv2.ellipse().cv2.polylines().cv2 ...

- C语言中puts()和printf()区别

puts的功能更加单一,只能输出字符串:printf的功能更加广,可以格式化数据,输出多种类型的数据. puts()函数用来向标准输出设备(屏幕)写字符串并换行. 调用方式为puts(string): ...

- 工程师计划1-> 项目管理1 | 项目与项目管理

这学期报了一门课,项目管理,是一门网课,但跟之前不一样,我期待能够从这门课中学到一些东西.这是我上学期在组织毛概小组大作业时遇到困难时,意识到自己应该学习这门课. 工程师计划其实是一直以来想要把学习的 ...

- starter

传统的 Spring 项目想要运行,不仅需要导入各种依赖,还要对各种 XML 配置文件进行配置,十分繁琐,但 Spring Boot 项目在创建完成后,即使不编写任何代码,不进行任何配置也能够直接运行 ...