渗透测试之GoogleHack

GoogleHack

1,介绍:

使用google等搜索引擎对某些特定的网络主机漏洞(一般是服务器上的脚本漏洞)进行搜索,都能达到快速找到1漏洞的目的,然而,google相对百度讲,没有广告,搜索引擎强大,在黑客眼里,也算是秘密武器。

2,部署指南:

a)一台可以正常访问互联网的设备

b)一个常用浏览器

c)掌握强大的搜索关键词

3,实战

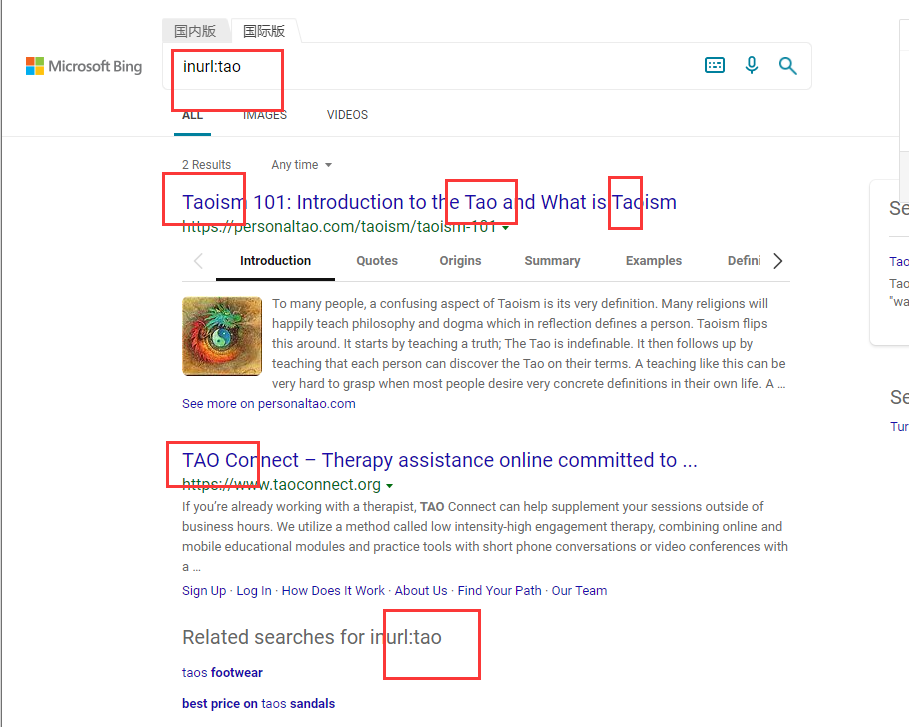

inurl:xxx 他的作用是命令搜索网页中包含xxx的网页 (xxx是随意的任何字)

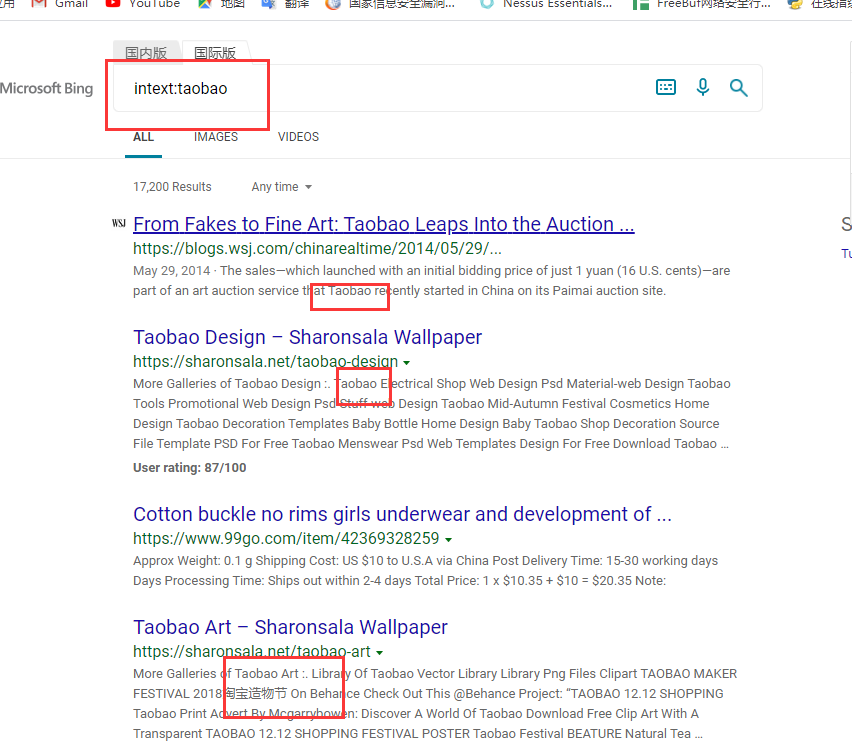

intext: xxx 正文检索,直接在正文中匹配xxx的网页,也就是忽略了标题,url

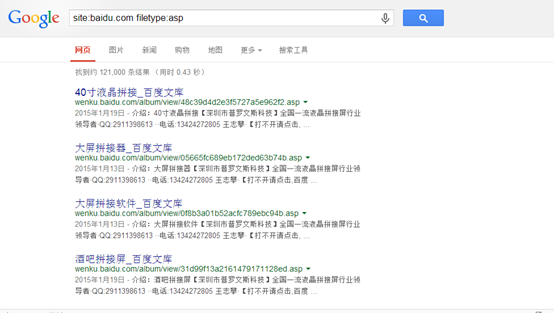

site: xxx 将搜索的范围控制在xxx内,达到高效的搜索

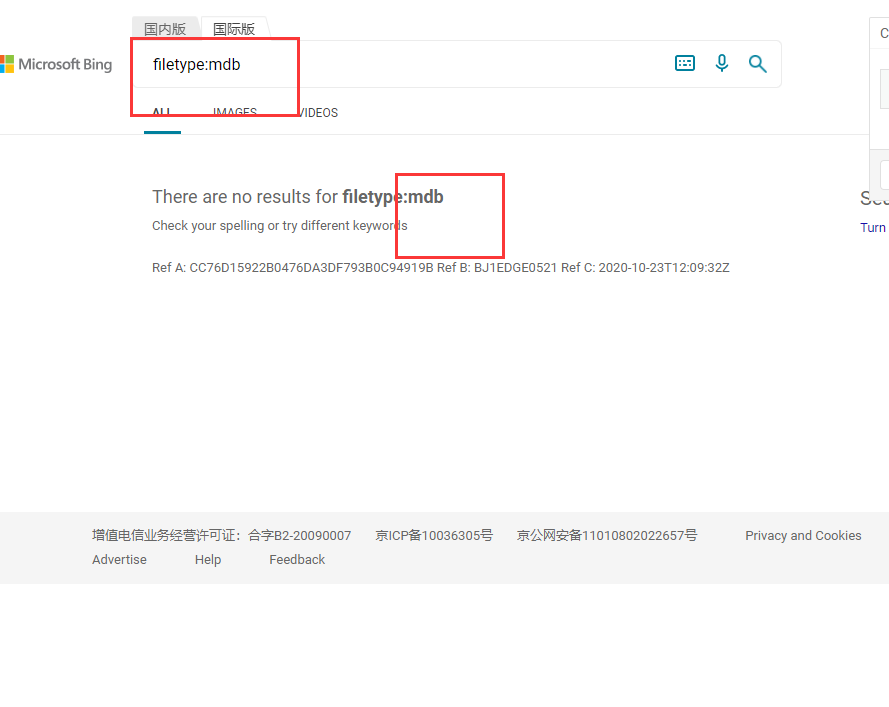

filetype:xxx 指定搜索文件的后缀名或者是扩展名,可以和其他方法联合使用

intitle:xxx 限制搜索的网页标题

allintitle:xxx 搜索由xxx等关键词构成的网页标题

link:xxx 可以得到一个包含了指定的url的网页列表

实例:

1,inurl:tao

2,intext:taobao

5,filetype:mdb

6,intitle:安全

7, site: baidu.com filetype:txt 查找TXT文件 其他的依次类推

8,site:baidu.com intext:管理

9,查看服务器使用的程序

site:baidu.com filetype:asp

10,查看上传漏洞:

site:baidu.com inurl:file

12,查找注射点:

site:tw inurl:asp?id=

渗透测试之GoogleHack的更多相关文章

- kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail

kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail 相关链接:https://www.bbsmax.com/A/xl569l20Jr/ http://4hou.win/wordp ...

- 互联网渗透测试之Wireshark的高级应用

互联网渗透测试之Wireshark的高级应用 1.1说明 在本节将介绍Wireshark的一些高级特性 1.2. "Follow TCP Stream" 如果你处理TCP协议,想要 ...

- 渗透测试之BurpSuite工具的使用介绍(三)

若希望从更早前了解BurpSuite的介绍,请访问第二篇(渗透测试之BurpSuite工具的使用介绍(二)):https://www.cnblogs.com/zhaoyunxiang/p/160002 ...

- web安全测试&渗透测试之sql注入~~

渗透测试概念: 详见百度百科 http://baike.baidu.com/link?url=T3avJhH3_MunEIk9fPzEX5hcSv2IqQlhAfokBzAG4M1CztQrSbwsR ...

- 小白日记51:kali渗透测试之Web渗透-WebShell(中国菜刀、WeBaCoo、Weevely)

webshell 本质:<?php echo shell_exec($_GET['cmd']);?> windows平台 中国菜刀官网:胖客户端程序,国产中比较优秀的webshell,适用 ...

- 小白日记30:kali渗透测试之Web渗透-扫描工具-Skipfish

WEB渗透-skipfish Skipfish是一个命令行模式,以C语言编写的积极的Web应用程序的安全性侦察工具,没有代理模式. 它准备了一个互动为目标的网站的站点地图进行一个递归爬网和基于字典的探 ...

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

- 小白日记24:kali渗透测试之提权(四)--利用漏洞提权

利用漏洞提权实例 前提:已渗透进一个XP或2003系统 一.实验目标漏洞:Ms11-080 补丁:Kb2592799 漏洞信息:https://technet.microsoft.com/librar ...

- 小白日记25:kali渗透测试之提权(五)--利用配置不当提权

利用配置不当提权 与漏洞提权相比,更常见的方法.在大部分企业环境下,会有相应的补丁更新策略,因此难以通过相应漏洞进行入侵.当入侵一台服务器后,无法照当相应的补丁进行提权,可通过寻找是否存在配置不当进行 ...

随机推荐

- 关于CountDownLatch、CyclicBarrier和Semaphore

这次工作使用CountDownLatch来将异步的通信改成同步 扩散了解下其他两种 Java并发编程:CountDownLatch.CyclicBarrier和Semaphore 在java 1.5中 ...

- hystrix源码小贴士之Yammer Publisher

HystrixYammerMetricsPublisher 继承HystrixMetricsPublisher,创建HystrixYammerMetricsPublisherCommand.Hystr ...

- elasticsearch备份和还原(基于hdfs)

备份和还原,为什么elasticsearch还需要备份呢,明明可以设置副本做到高可用,那怕啥呢? 其实在实际的生产环境中,一般最终的结果数据都是要备份的,这样的做的目的,就是能够以最快的速度还原数据, ...

- 1.Strom-概述

- Spring的三大核心接口——BeanFactory、ApplicationContext、WebApplicationContext

之前也在用这三个接口,但是对于他们的概念还是处于朦胧状态,同时,也不知道他们之间是一个什么关系,趁着现在有点时间总结一下吧,也需要对你有所帮助.一.BeanFactory 基本认识: ...

- Jaskson精讲第7篇-类继承关系下的JSON序列化与反序列化JsonTypeInfo

Jackson是Spring Boot(SpringBoot)默认的JSON数据处理框架,但是其并不依赖于任何的Spring 库.有的小伙伴以为Jackson只能在Spring框架内使用,其实不是的, ...

- Emit动态生成代理类用于监控对象的字段修改

利用Emit动态生成代理对象监控对象哪些字段被修改,被修改为什么值 被Register的对象要监控的值必须是Virtual虚类型 必须使用CreateInstance创建对象 必须使用DynamicP ...

- 对抗生成网络 Generative Adversarial Networks

1. Basic idea 基本任务:要得到一个generator,能够模拟想要的数据分布.(一个低维向量到一个高维向量的映射) discriminator就像是一个score function. 如 ...

- Mybatis 插件原理解析

SqlSessionFactory 是 MyBatis 核心类之一,其重要功能是创建 MyBatis 的核心接口 SqlSession.MyBatis 通过 SqlSessionFactoryBuil ...

- STM32CubeMX HAL库串口: 使用DMA数据发送、使用DMA不定长度数据接收

转载自 https://blog.csdn.net/euxnijuoh/article/details/81638676