kali上部署dvwa漏洞测试平台

kali上部署dvwa漏洞测试平台

一、获取dvwa安装包并解压

二、赋予dvwa文件夹相应权限

三、配置Mysql数据库

四、启动apache2和mysql服务

五、在网页配置dvwa

六、登陆到DVWA

一.获取dvwa安装包并解压

1.从Github获取dvwa压缩包:

wget https://github.com/ethicalhack3r/DVWA/archive/master.zip

2.解压并释放到指定文件夹 /var/www/html

unzip -o -d /var/www/html master.zip

3.进入到/var/www/html文件夹,把解压的文件夹DVWA-master重命名为dvwa

二.赋予dvwa文件夹相应权限

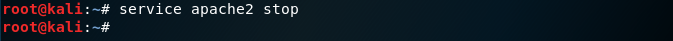

先停止apache2服务,以防万一,在终端输入:

service apache2 stop

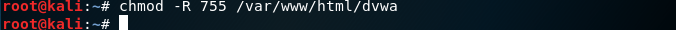

赋予dvwa文件夹相应的755权限,接着在终端中输入:

chmod -R 755 /var/www/html/dvwa

赋予dvwa文件夹内文件相应的755权限,接着在终端中输入:

cd /var/www/html/dvwa/

chmod 755 hackable/uploads/

chmod 755 external/phpids/0.6/lib/IDS/tmp/phpids_log.txt

chmod 755 config/

三、配置Mysql数据库

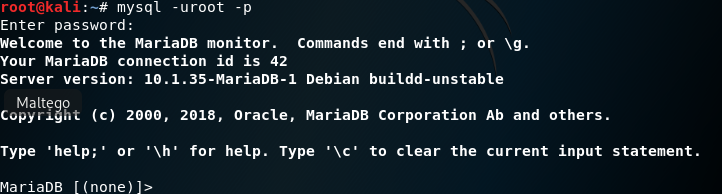

Kali2018默认是的MariaDB数据库,并不是Mysql,不能按照Mysql的配置来不然会报错。

开启MySQL服务,打开终端输入以下命令:

service mysql start

运行如下命令连接 MySQL ,默认是进入MariaDB

需要注意,此时需要输入的密码默认是空,不需要填写,直接Enter跳过即可

mysql -uroot -p

进入mysql,并将mysql的密码改为 password

use mysql

update user set password=PASSWORD('password') where User='root';

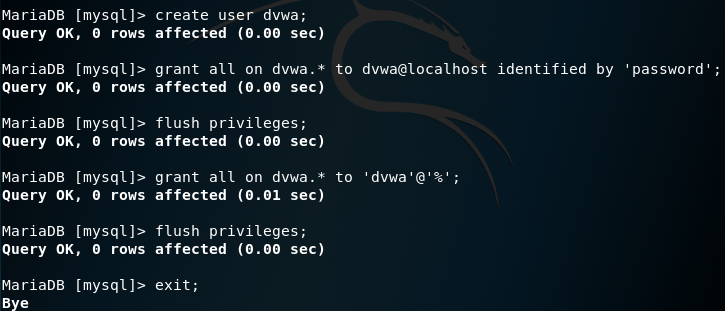

接着逐行进行如下命令行操作:

create user dvwa;

grant all on dvwa.* to dvwa@localhost identified by 'password';

flush privileges;

grant all on dvwa.* to 'dvwa'@'%';

flush privileges;

exit;

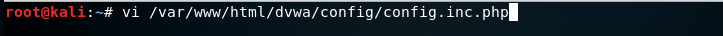

修改配置文件

vi /var/www/html/dvwa/config/config.inc.php

将内部的数据库链接配置修改,根据刚刚的设定,用户名是dvwa,密码是password

需要把如下部分改为dvwa和password

'db_user' = 'dvwa';

'db_password' = 'password';

四、启动apache2和mysql服务

命令行启动apache2和mysql服务

service apache2 start

service mysql start

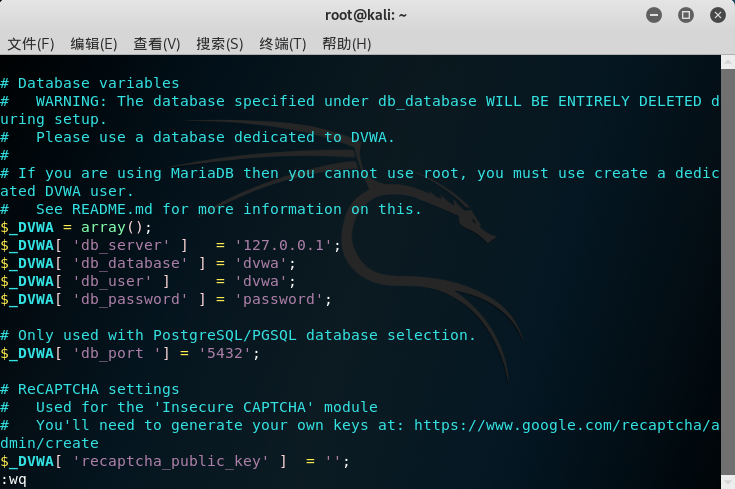

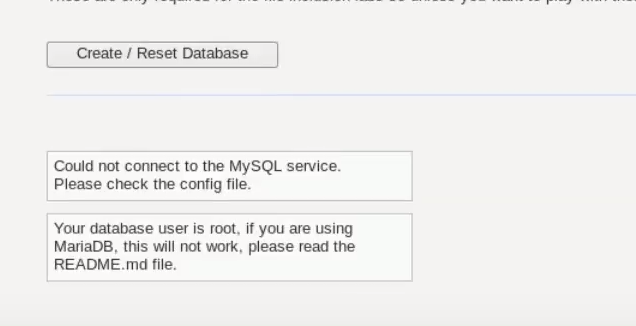

五、在网页配置dvwa

打开kaili的浏览器,地址栏输入 localhost/dvwa,就会跳转到如下界面:

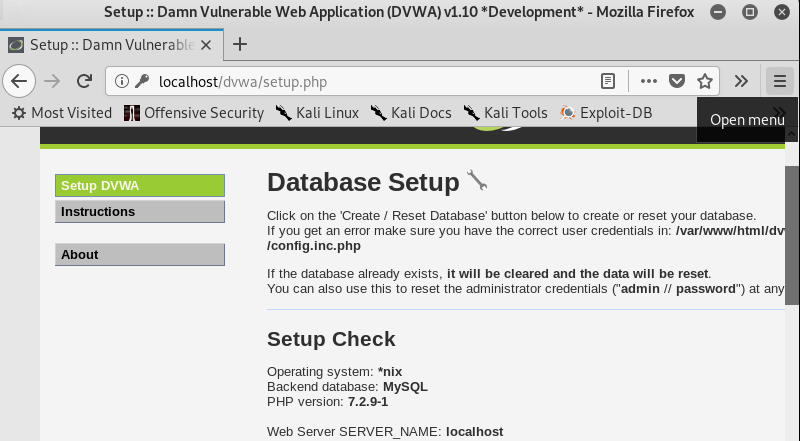

点击Create/Reset Database,进行DVWA的数据库配置

成功界面:

失败界面:(注意检查数据库配置和config文件内的配置)

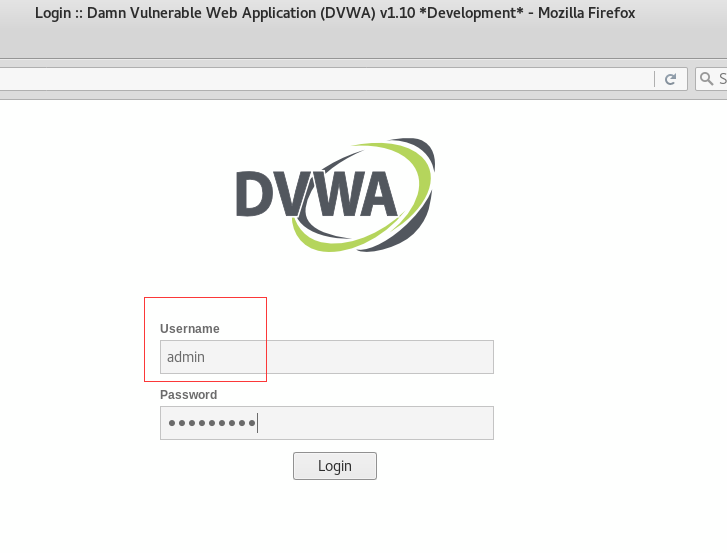

六、登陆到DVWA

默认用户名和密码是admin/password

成功登陆靶机

kali上部署dvwa漏洞测试平台的更多相关文章

- 各种Web漏洞测试平台

Sqli Lab支持报错注入.二次注入.盲注.Update注入.Insert注入.Http头部注入.二次注入练习等.支持GET和POST两种方式. https://github.com/Audi-1 ...

- PJzhang:centos7上LNMP方式安装dvwa漏洞测试环境

猫宁!!! 参考链接:https://www.jianshu.com/p/5491ce5bfbac https://www.cnblogs.com/wujuntian/p/8183952.html h ...

- DVWA漏洞演练平台 - 文件上传

DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助w ...

- DVWA漏洞演练平台 - SQL注入

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,具体来说,它是利用现有应用程序将(恶意的)SQL命令注入到后台数据库引擎执 ...

- 移动APP云测试平台测评分析

随着智能手机的普及率和渗透率越来越高,App开发软件也越来越多.有专家预测,2017年的App应用下载量将会突破2500亿,整个移动科技市场规模将会达到770亿美元.身处在这个"移动&quo ...

- kali linux 2.0下搭建DVWA渗透测试演练平台

DVWA (Dam Vulnerable Web Application)DVWA是用PHP+MySQL编写的一套用于常规WEB漏洞教学和检测的WEB脆弱性测试程序.包含了SQL注入.XSS.盲注等常 ...

- Kali部署DVWA和OWASPBWA

自己的备忘录,这里记录Kali部署DVWA和OWASPBWA,其中遇到的问题会在下一篇文章记录 DVWA(Damn Vulnerable Web App)是一个基于PHP/MySql搭建的Web应用程 ...

- [原创]在HP DL380 G7服务器上部署基于Ubuntu Server 16.04 和 VirtualBox的云平台

对于一线开发人员来说,一提到虚拟机平台,往往会让人联想到在价格昂贵的服务器上部署VMware vSphere之类软件来实现. 笔者作为一个资深码农,也是一直梦寐着在自己家中打造一个真正的家庭私有云,秒 ...

- teprunner测试平台部署到Linux系统Docker

本文是一篇过渡,在进行用例管理模块开发之前,有必要把入门篇开发完成的代码部署到Linux系统Docker中,把部署流程走一遍,这个过程对后端设计有决定性影响. 本地运行 通过在Vue项目执行npm r ...

随机推荐

- logback配置按天产生日志文件

1 依赖Jar包 pom配置 也可以根据自己的版本来 <dependency> <groupId>org.slf4j</groupId> <artifactI ...

- B - Finding Palindromes (字典树+manacher)

题目链接:https://cn.vjudge.net/contest/283743#problem/B 题目大意:给你n个字符串,然后问你将这位n个字符串任意两两组合,然后问你这所有的n*n种情况中, ...

- 三维dp

https://cn.vjudge.net/contest/245857#problem/C 代码: #include<iostream> #include<string> # ...

- Jquery中AJAX参数详细介绍

Jquery中AJAX参数详细列表: 参数名 类型 描述 url String (默认: 当前页地址) 发送请求的地址. type String (默认: "GET") 请求方式 ...

- C++学习8-面向对象编程基础(模板)

模板 模板是一种工具,模板可以使程序员能建立具有通用类型的函数库与类库: 模板具有两种不同的形式: 函数模板 类模板 函数模板 当一个add()函数接收两个参数,因为某种特定情况,所传入的实参数据类型 ...

- jdk8系列二、jdk8方法引用、重复注解、更好的类型推断、新增注解

一.方法引用 方法引用使得开发者可以直接引用现存的方法.Java类的构造方法或者实例对象.方法引用和Lambda表达式配合使用,使得java类的构造方法看起来紧凑而简洁,没有很多复杂的模板代码. 方法 ...

- saltstack自动化运维系列②之saltstack的数据系统

saltstack自动化运维系列②之saltstack的数据系统 grains:搜集minion启动时的系统信息,只有在minion启动时才会搜集,grains更适合做一些静态的属性值的采集,例如设备 ...

- Android用户界面开发:Fragment

Android用户界面开发:Fragment 1:注意事项 3.0以前的Android 版本要使用FragmentActivity 来装载Fragment ,使用到support v4包. 3.0 ...

- 图解修改Maven本地仓库存储路径

1 从Maven中心仓库下载到本地的jar包的默认存放在"${user.home}/.m2/repository"中,${user.home}表示当前登录系统的用户目录(如&quo ...

- su和sudo命令详解

我们知道,在Linux下对很多文件进行修改都需要有root(管理员)权限,比如对/ect/profile等文件的修改.很多情况下,我们在进行开发的时候都是使用普通用户进行登录的,尤其在进行一些环境变量 ...