K8S RBAC

API Server 内部通过用户认证后,然后进入授权流程。对合法用户进行授权并且随后在用户访问时进行鉴权,是权限管理的重要环节。

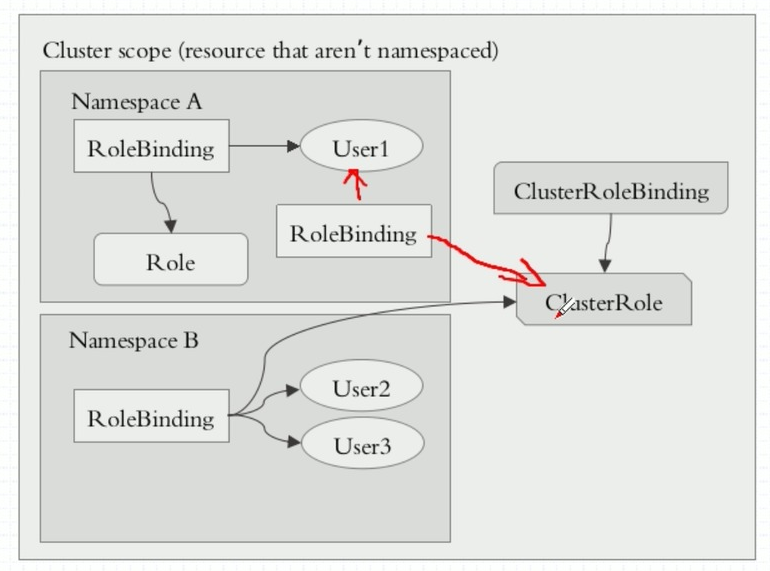

在 kubernetes 集群中,各种操作权限是赋予角色(Role 或者 ClusterRole)的。通过创建 RoleBinding 或者 ClusterBinding 把 用户(User),用户组(Group)或服务账号(Service Account)绑定在 Role 或 ClusterRole 上。这样用户,用户组或者服务账号就有了相对应的操作权限。

这里有个需要注意的地方

ClusterRoleBinding 只能绑定 ClusterRole,而 RoleBinding 可以绑定 Role 或者 ClusterRole。

根据上图:

1.User1 通过 RoleBinding 把 Role 绑定,可以在 Namespace A 获得 Role 中的权限;

2.User2 和 User3 通过 RoleBinding 把 ClusterRole 绑定,这两个用户即可以在 Namespace B 空间中获得 ClusterRole 权限;

3.如果 User1 通过 ClusterRoleBinding 把 ClusterRole 绑定,这个用户即可在所有的 Namespace 空间中获得 ClusterRole 权限;

创建 role

su - klvchen

cd sa/

kubectl create role pods-reader --verb=get,list,watch --resource=pods --dry-run -o yaml > role-demo.yaml

kubectl apply -f role-demo.yaml

kubectl get role

kubectl describe role pods-reader

创建 rolebinding

kubectl create rolebinding klvchen-read-pods --role=pods-reader --user=klvchen --dry-run -o yaml > rolebinding-demo.yaml

kubectl apply -f rolebinding-demo.yaml

kubectl describe rolebinding klvchen-read-pods

测试账号

kubectl config use-context klvchen@kubernetes

kubectl config view

kubectl get pods

为了方便测试,创建一个新的用户 ik8s

useradd ik8s

cp -rf .kube/ /home/ik8s/

chown -R ik8s. /home/ik8s/

su - ik8s

kubectl config use-context klvchen@kubernetes

kubectl config view

创建 clusterrole

kubectl create clusterrole cluster-reader --verb=get,list,watch --resource=pods -o yaml --dry-run > clusterrole-demo.yaml

kubectl apply -f clusterrole-demo.yaml

kubectl get rolebinding

# 删除 klvchen-read-pods ,解除 role 角色 pods-reader 和 user 用户 klvchen 的绑定关系

kubectl delete rolebinding klvchen-read-pods

创建 clusterrolebinding

kubectl create clusterrolebinding klvchen-read-all-pods --clusterrole=cluster-reader --user=klvchen --dry-run -o yaml > clusterrolebinding-demo.yaml

kubectl apply -f clusterrolebinding-demo.yaml

kubectl describe clusterrolebinding klvchen-read-all-pods

测试

#切换到 ik8s 账户

kubectl get pods -n kube-system

# 所有命名空间都可以正常显示 pods

使用 rolebinding 关联 clusterrole

kubectl delete clusterrolebinding klvchen-read-all-pods

kubectl create rolebinding klvchen-read-pods --clusterrole=cluster-reader --user=klvchen --dry-run -o yaml > rolebinding-clusterrole-demo.yaml

kubectl apply -f rolebinding-clusterrole-demo.yaml

#测试

#切换到 ik8s 账户

kubectl get pods

# 只有默认的命名空间可以正常显示 pods

查看 k8s 集群中 admin 拥有的权限

kubectl get clusterrole admin -o yaml

kubectl get clusterrolebinding cluster-admin -o yaml

[root@master ~]# kubectl get clusterrolebinding cluster-admin -o yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:

annotations:

rbac.authorization.kubernetes.io/autoupdate: "true"

creationTimestamp: 2018-11-07T10:12:36Z

labels:

kubernetes.io/bootstrapping: rbac-defaults

name: cluster-admin

resourceVersion: "107"

selfLink: /apis/rbac.authorization.k8s.io/v1/clusterrolebindings/cluster-admin

uid: a6252a77-e275-11e8-8c94-cad98100ca95

roleRef:

apiGroup: rbac.authorization.k8s.io

kind: ClusterRole

name: cluster-admin

subjects:

- apiGroup: rbac.authorization.k8s.io

kind: Group

name: system:masters # admin 所在的组是 system:masters

# kubernetes-admin 是属于 system:masters 组

[root@master ~]# kubectl config view

apiVersion: v1

clusters:

- cluster:

certificate-authority-data: DATA+OMITTED

server: https://192.168.0.205:6443

name: kubernetes

contexts:

- context:

cluster: kubernetes

user: klvchen

name: klvchen@kubernetes

- context:

cluster: kubernetes

user: kubernetes-admin

name: kubernetes-admin@kubernetes

current-context: kubernetes-admin@kubernetes

kind: Config

preferences: {}

users:

- name: klvchen

user:

client-certificate-data: REDACTED

client-key-data: REDACTED

- name: kubernetes-admin

user:

client-certificate-data: REDACTED

client-key-data: REDACTED

查看对应的证书,这里注意了,证书的有效期为1年

[root@master ~]# cd /etc/kubernetes/pki/

[root@master pki]# openssl x509 -in ./apiserver-kubelet-client.crt -text -noout

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 3302614080992031284 (0x2dd53e0237bbb234)

Signature Algorithm: sha256WithRSAEncryption

Issuer: CN=kubernetes

Validity

Not Before: Nov 7 10:11:55 2018 GMT

Not After : Nov 7 10:11:56 2019 GMT

Subject: O=system:masters, CN=kube-apiserver-kubelet-client

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

...后面信息忽略

K8S RBAC的更多相关文章

- 一文读懂k8s rbac 权限验证

自我认为的k8s三大难点:权限验证,覆盖网络,各种证书. 今天就说一下我所理解的权限验证rbac. 咱不说rbac0,rbac1,rbac2,rbac3.咱就说怎么控制权限就行. 一.前言 1,反正R ...

- k8s结合jumpserver做kubectl权限控制 用户在多个namespaces的访问权限 rbac权限控制

圈子太小,做人留一面,日后好相见. 其实这个文章就是用户用jumpserver登录到k8s master节点 然后执行kubectl的时候只有自己namespaces的所有权限. 背景 1,k8s 有 ...

- 规模、性能、弹性全面升级,让天下没有难用的 K8s

作者 | 汤志敏 阿里云容器服务开发负责人 Kubernetes 是云原生时代的基础设施.云上的分布式操作系统. 9 月 26 日云栖大会容器专场,在<拐点已至,云原生引领数字化转型升级> ...

- 一定成功 k8s 安装helm v2.17 基本命令

一.下载helm安装脚本 1.1 介绍 Helm是Kubernetes的包管理器. 其实就是管理了一推配置文件,ds,configmap,deployment......,一类规则. 就类似: yum ...

- kubernetes 微服务西游记(持续更新中...)

随着微服务架构的流行,迈向云原生的趋势,容器化微服务就成为了持续集成最好的手段,镜像成为了持续交付最好的产物,容器成为了镜像运行最好的环境,kubernetes成了部署容器最好的生态系统和规范.实践出 ...

- 部署helm服务

helm在ocp中相当于catalog中的template k8s中使用helm之前遇到的问题 .很难管理.编辑和维护如此多的服务.每个服务都有若干配置,缺乏一个更高层次的工具将这些配置组织起来. . ...

- 数字IT基础-数据采集总线

摘要: 日志服务是阿里自产自用的产品,在双十一.双十二和新春红包期间承载阿里云/蚂蚁全站.阿里电商板块.云上几千商家数据链路,每日处理来自百万节点几十PB数据,峰值流量达到每秒百GB, 具备稳定.可靠 ...

- secrets 管理工具 Vault 的介绍、安装及使用

原文:https://ryan4yin.space/posts/expirence-of-vault/ Vault 是 hashicorp 推出的 secrets 管理.加密即服务与权限管理工具.它的 ...

- k8s-0-集群

Docker回顾 docker容器封装应用程序好处 内核在3.8以上,才能完整使用docker隔离功能(所有centos6不推荐用) Docker容器化封装应用程序缺点 容器编排工具有哪些 一: K8 ...

随机推荐

- 没执行过 rm -rf /* 的开发不是好运维

阅读本文大概需要 1 分钟. 打开终端,获取 root 权限,执行以下命令:rm -rf /*,会发生什么呢?估计只要接触过 Linux 的人,肯定没少听过它的故事,清楚之后会发生什么可怕的事情. 科 ...

- 吴恩达机器学习笔记33-评估一个假设输出(Evaluating a Hypothesis Outpute)

当我们确定学习算法的参数的时候,我们考虑的是选择参量来使训练误差最小化,有人认为得到一个非常小的训练误差一定是一件好事,但我们已经知道,仅仅是因为这个假设具有很小的训练误差,并不能说明它就一定是一个好 ...

- 空手套白狼,硬阅java字节码class文件

如下,是一些java字节码也就是原始的class文件,当应用部署到线上之后,我们能够看到的也就是这样的字样了.那么怎样解呢?就让我们一起,来解读解读字节码吧! Offset A B C D E F C ...

- Oracle创建表空间创建用户和用户授权

今天要创建一个Oracle用户,然后发现sql不太记得了,然后只能再去找找资料,发现这样效率并不是很高,所以记录成博客,有需要就直接从博客复制. 下面是我简单整理的,有需要可以参考. --创建表空间 ...

- 如何写gdb命令脚本

作为UNIX/Linux下使用广泛的调试器,gdb不仅提供了丰富的命令,还引入了对脚本的支持:一种是对已存在的脚本语言支持,比如python,用户可以直接书写python脚本,由gdb调用python ...

- 你不知道的JavaScript --- 作用域相关

本篇是<你不知道的JavaScript>的读书笔记 什么是作用域? 程序离不变量,那么变量存储在哪里?程序需要时如何找到他们? 这些问题说明需要一套设计良好的规则来存储变量, 并且之后可以 ...

- 剑指offer【07】- 斐波那契数列(java)

题目:斐波那契数列 考点:递归和循环 题目描述:大家都知道斐波那契数列,现在要求输入一个整数n,请你输出斐波那契数列的第n项(从0开始,第0项为0),n<=39. 法一:递归法,不过递归比较慢, ...

- pip install 安装出现问题:UnicodeEncodeError: 'ascii' codec can't encode characters in position XX的解决办法

pip install 安装出现问题:UnicodeEncodeError: 'ascii' codec can't encode characters in position XX的解决办法 转自c ...

- 小程序this.setData

data: { isChecked: [ { key: true },{ key: true },{ key: true} ]} 如上,如果我想动态修改isChecked里面指定某个下标的值怎么办? ...

- Spring Boot (四)模板引擎Thymeleaf集成

一.Thymeleaf介绍 Thymeleaf是一种Java XML / XHTML / HTML5模板引擎,可以在Web和非Web环境中使用.它更适合在基于MVC的Web应用程序的视图层提供XHTM ...