程序员的算法课(17)-常用的图算法:深度优先(DFS)

一、深度优先搜索介绍

图的深度优先搜索(Depth First Search),和树的先序遍历比较类似。

它的思想:假设初始状态是图中所有顶点均未被访问,则从某个顶点v出发,首先访问该顶点,然后依次从它的各个未被访问的邻接点出发深度优先搜索遍历图,直至图中所有和v有路径相通的顶点都被访问到。 若此时尚有其他顶点未被访问到,则另选一个未被访问的顶点作起始点,重复上述过程,直至图中所有顶点都被访问到为止。

显然,深度优先搜索是一个递归的过程。

二、深度优先搜索图解

1 无向图的深度优先搜索

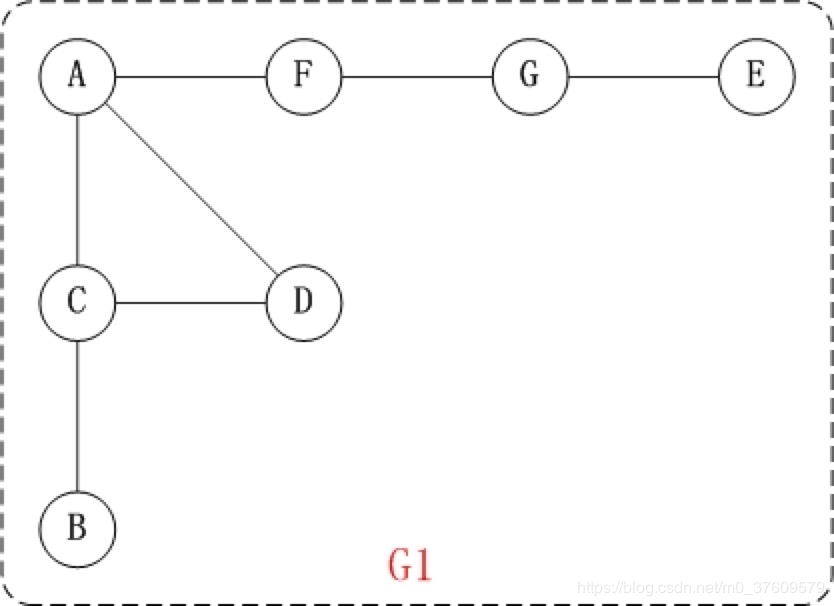

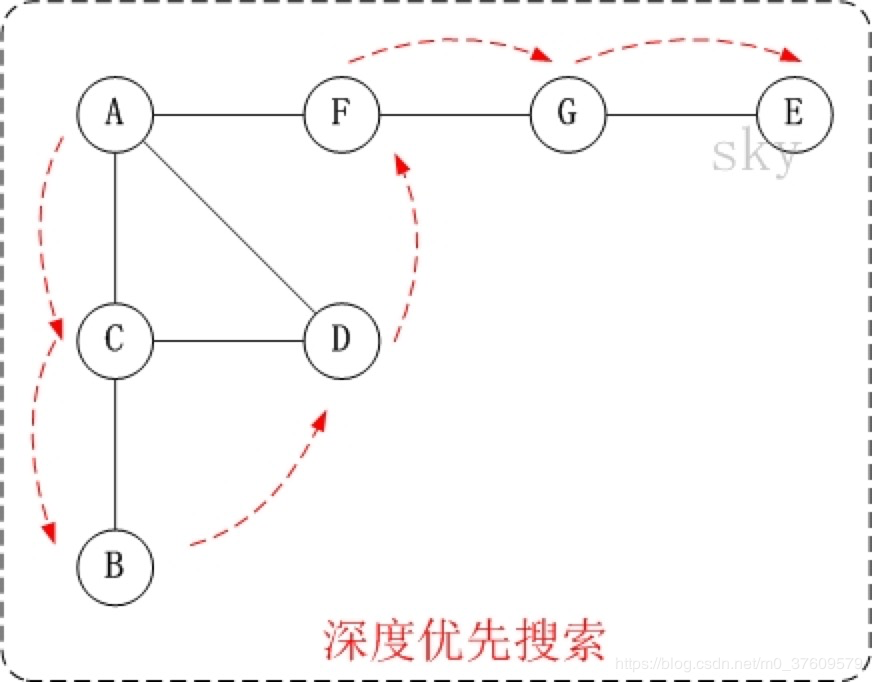

下面以"无向图"为例,来对深度优先搜索进行演示。

对上面的图G1进行深度优先遍历,从顶点A开始。

- 第1步:访问A。

- 第2步:访问(A的邻接点)C。 在第1步访问A之后,接下来应该访问的是A的邻接点,即"C,D,F"中的一个。但在本文的实现中,顶点ABCDEFG是按照顺序存储,C在"D和F"的前面,因此,先访问C。

- 第3步:访问(C的邻接点)B。 在第2步访问C之后,接下来应该访问C的邻接点,即"B和D"中一个(A已经被访问过,就不算在内)。而由于B在D之前,先访问B。

- 第4步:访问(C的邻接点)D。 在第3步访问了C的邻接点B之后,B没有未被访问的邻接点;因此,返回到访问C的另一个邻接点D。

- 第5步:访问(A的邻接点)F。 前面已经访问了A,并且访问完了"A的邻接点B的所有邻接点(包括递归的邻接点在内)";因此,此时返回到访问A的另一个邻接点F。

- 第6步:访问(F的邻接点)G。

- 第7步:访问(G的邻接点)E。

因此访问顺序是:A -> C -> B -> D -> F -> G -> E

2.有向图的深度优先搜索

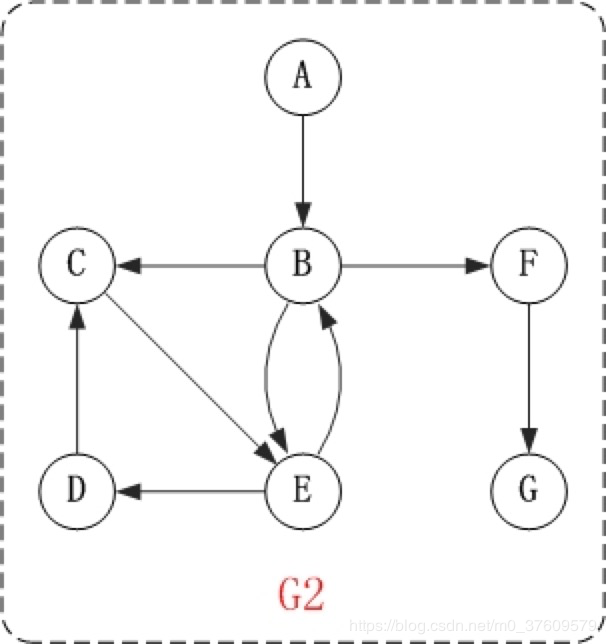

下面以"有向图"为例,来对深度优先搜索进行演示。

对上面的图G2进行深度优先遍历,从顶点A开始。

- 第1步:访问A。

- 第2步:访问B。 在访问了A之后,接下来应该访问的是A的出边的另一个顶点,即顶点B。

- 第3步:访问C。在访问了B之后,接下来应该访问的是B的出边的另一个顶点,即顶点C,E,F。在本文实现的图中,顶点ABCDEFG按照顺序存储,因此先访问C。

- 第4步:访问E。接下来访问C的出边的另一个顶点,即顶点E。

- 第5步:访问D。接下来访问E的出边的另一个顶点,即顶点B,D。顶点B已经被访问过,因此访问顶点D。

- 第6步:访问F。 接下应该回溯"访问A的出边的另一个顶点F"。

- 第7步:访问G。

因此访问顺序是:A -> B -> C -> E -> D -> F -> G

三、代码实现

private boolean[] isVisited = new boolean[vertextSize]; /**

* 获取指定顶点的第一个邻接点

*

* @param index

* 指定邻接点

* @return

*/

private int getFirstNeighbor(int index) {

for (int i = 0; i < vertexSize; i++) {

if (matrix[index][i] < MAX_WEIGHT && matrix[index][i] > 0) {

return i;

}

}

return -1;

} /**

* 获取指定顶点的下一个邻接点

*

* @param v

* 指定的顶点

* @param index

* 从哪个邻接点开始

* @return

*/

private int getNextNeighbor(int v, int index) {

for (int i = index+1; i < vertexSize; i++) {

if (matrix[v][i] < MAX_WEIGHT && matrix[v][i] > 0) {

return i;

}

}

return -1;

} /**

* 图的深度优先遍历算法

*/

private void depthFirstSearch(int i) {

isVisited[i] = true;

int w = getFirstNeighbor(i);

while (w != -1) {

if (!isVisited[w]) {

// 需要遍历该顶点

System.out.println("访问到了:" + w + "顶点");

depthFirstSearch(w); // 进行深度遍历

}

w = getNextNeighbor(i, w); // 第一个相对于w的邻接点

}

}

- 传

0进去,表示v0。 - 设置

v0已访问过,获取v0的第一个邻接点。w != -1说明有这个邻接点,然后对这个临界点进行判断。- 已访问,那就找下一个临界点

- 未访问,进行访问,然后对该邻接点进行深度优先遍历。

四、总结

- 遍历规则:不断的沿着顶点的深度方向遍历。顶点的深度方向是指它的邻接点方向。

- 它从图中某个顶点v出发,访问此顶点,然后从顶点的未被访问的邻接点出发深度优先遍历图,直至图中所有和v有路径相通的顶点都被访问到。

- 简单说,就是顶点将第一个邻接点当作左孩子,其它邻接点都当做右孩子。最后排成一棵树。

- 深度优先遍历是指先遍历到最深层次,然后再探索邻接点,接着又遍历最深层次。二叉树的先序遍历就是一种深度优先遍历。

我的微信公众号:架构真经(id:gentoo666),分享Java干货,高并发编程,热门技术教程,微服务及分布式技术,架构设计,区块链技术,人工智能,大数据,Java面试题,以及前沿热门资讯等。每日更新哦!

参考资料:

程序员的算法课(17)-常用的图算法:深度优先(DFS)的更多相关文章

- 程序员的算法课(18)-常用的图算法:广度优先(BFS)

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(19)-常用的图算法:最短路径(Shortest Path)

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(20)-常用的图算法:最小生成树(MST)

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(3)-递归(recursion)算法

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(16)-B+树在数据库索引中的作用

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(14)-Hash算法-对海量url判重

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(11)-KMP算法

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 程序员的算法课(6)-最长公共子序列(LCS)

版权声明:本文为博主原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明. 本文链接:https://blog.csdn.net/m0_37609579/article/de ...

- 给c++程序员的一份礼物——常用工具集

给c++程序员的一份礼物——常用工具集 [声明]如需复制.传播,请附上本声明,谢谢.原文出处:http://morningspace.51.net/,moyingzz@etang.com 所谓&quo ...

随机推荐

- Scrapy 框架入门简介

一.Scrapy框架简介 Scrapy 是用 Python 实现的一个为了爬取网站数据.提取结构性数据而编写的应用框架. Scrapy 常应用在包括数据挖掘,信息处理或存储历史数据等一系列的程序中. ...

- python:将网页图片保存到本地

1.requests库介绍 在python中,有一个非常好用的网络请求库requests,使用它可以发起网络请求,并获取网页返回的内容.同时,也可以进行网页图片下载 requests是使用Apache ...

- 解决本地无法访问vm虚拟机上centos7服务器中已配置好的hugo站点的问题

一.配置VM网络连接 打开vm,找到"编辑",打开"虚拟网络编辑器" 选中下面截图中的上方为类型为"NAT模式"那一栏,然后点击下方的&qu ...

- Vue学习笔记(五)——配置开发环境及初建项目

前言 在上一篇中,我们通过初步的认识,简单了解 Vue 生命周期的八个阶段,以及可以应用在之后的开发中,针对不同的阶段的钩子采取不同的操作,更好的实现我们的业务代码,处理更加复杂的业务逻辑. 而在这一 ...

- 用selenium实现打码平台

注:本文以 人人网登陆 为例 import time from selenium import webdriver # 准备一个名为yudama的py文件 from yudama import in ...

- 文件输入输出函数fgetc/fputc及fgets/fputs等文件指针位置的变化

文件打开后才可以对文件进行操作.也就是说,文件必须经历打开-操作-关闭的过程.如前所述,C语言对文件的操作都是通过调用标准I/O库函数来实现的.文件操作实际是指对文件的读写.文件的读操作就是从文件中读 ...

- python手册学习笔记2

笔记2 > http://www.pythondoc.com/pythontutorial3/datastructures.html 列表操作 list.append(x) 把一个元素添加到列表 ...

- jquery layui的巨坑

jquery layui的巨坑 layui 模块不能写在ajax里 因为 layui只能执行一次 第二次会没效果 再执行需要刷新页面再执行

- jQuery 触发事件 移动端和pc端的区别

jQuery 触发事件 移动端和pc端的区别 <pre>mousedown event.pageXmousemove event.pageXmouseup event.pageXtouch ...

- kubernetes的ingress-nginx

这是一篇学习记录.记录kubernetes集群中如何将jenkins服务通过域名接入外部.由于是测试环境,域名是自定义的,解析写在/etc/hosts和自己本地的hosts中. 部署图: 一.部署后端 ...