Linux kali信息探测以及 Nmap 初体验

Nmap是一个开源的网络连接端口扫描软件(内置于kali中)

打开Nmap:

> nmap

打开桌面化Nmap——zenmap:

> zenmap

Nmap支持多种扫描方式,用法简单,参数丰富:

案例一:扫描指定的IP所开方的的端口

> nmap -sS -p - -v 192.168.2.129

上述命令:表示使用半开扫描,指定端口1-65535,显示扫描过程

root@kali:~# nmap -sS -p - -v 192.168.2.129

Starting Nmap 7.70 ( https://nmap.org ) at -- : CST

Initiating ARP Ping Scan at :

Scanning 192.168.2.129 [ port]

Completed ARP Ping Scan at :, .03s elapsed ( total hosts)

Initiating Parallel DNS resolution of host. at :

Completed Parallel DNS resolution of host. at :, .00s elapsed

Initiating SYN Stealth Scan at :

Scanning 0XMirror.lan (192.168.2.129) [ ports]

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Discovered open port /tcp on 192.168.2.129

Completed SYN Stealth Scan at :, .95s elapsed ( total ports)

Nmap scan report for 0XMirror.lan (192.168.2.129)

Host is up (.00020s latency).

Not shown: closed ports

PORT STATE SERVICE

/tcp open msrpc

/tcp open netbios-ssn

/tcp open https

/tcp open microsoft-ds

/tcp open iss-console-mgr

/tcp open apex-edge

/tcp open ms-wbt-server

/tcp open unknown

/tcp open vfmobile

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

/tcp open unknown

MAC Address: 4C:ED:FB::0A:D2 (Unknown) Read data files from: /usr/bin/../share/nmap

Nmap done: IP address ( host up) scanned in 26.15 seconds

Raw packets sent: (.017MB) | Rcvd: (.622MB)

扫描结果

Nmap常用的扫描参数以及说明:

|

参数 |

说明 |

|

-sT |

TCP扫描,这种方式会在目标主机的日志中记录大批连接请求和错误信息 |

|

-sS |

半开扫描,很少有系统能够把它记入系统日志。但需要root权限 |

|

-sF -sN |

秘密FIN数据包扫描、XmasTree、Null扫描模式 |

|

-sP |

Ping扫描,Nmap在扫描端口时,默认都会使用ping扫描,只有主机存活,Nmap才会继续扫描 |

|

-sU |

UDP扫描, |

|

-sA |

高级扫描方法,通常用来穿过防火墙的规则集 |

|

-sV |

探测端口服务版本 |

|

-P0 |

扫描之前不用ping命令,防火墙禁止ping的时候,可以使用此选项进行扫描 |

|

-v |

显示扫描结果 |

|

-h |

帮助文档 |

|

-p |

指定扫描的端口范围 |

|

-O |

启动远程操作系统检测 |

|

-A |

全面系统检测、启动脚本检测、扫描等 |

|

-oN/-oX/-oG |

将报告写入文件,分别是正常、XML \grepable三种模式 |

|

-T4 |

针对TCP端口禁止动态扫描延迟超过10ms |

|

-iL |

读取主机列表 |

案例二:扫描www.xxser.com C段存活主机

> nmap -sP www.xxser.com/

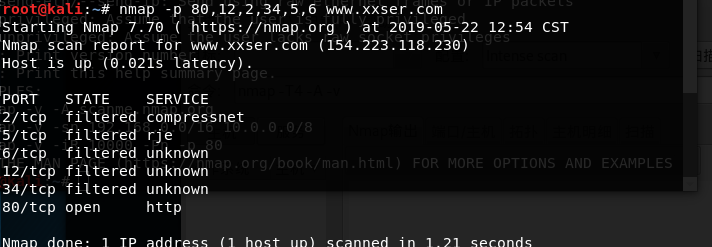

案例三:指定端口扫描(nmap默认扫描的只有高危端口,若想全盘扫端口,需要 -p 1-65535 或者 -p- 设置端口范围)

> nmap -p ,,, www.xxser.com

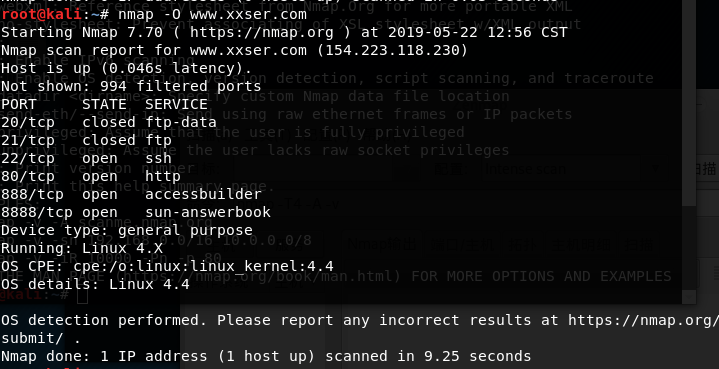

案例四:探测主机操作系统

> nmap -O www.xxser.com

案例五:全面的系统探测

nmap -v -p- A 192.168.2.129

案例六:穿透防火墙进行全面扫描(若对方系统是禁止使用ping命令的,则需要穿过防火墙规则)

nmap -Pn -A www.2cto.com

Nmap的脚本引擎:

Nmap Script是Nmap最好的功能之一,利用Nmap Script可以快速探测服务器。在Nmap的安装目录下存在Script文件夹,“.nse”后缀结尾的文本文件即是Nmap自带的脚本引擎;当然也可以自己编写脚本,Nmap Script实现许多不同的功能,包含漏洞扫描、漏洞利用、目录扫描等实用功能。

使用Nmap脚本引擎是,只需要添加命令 “--script=脚本名称.nse";

案例一:扫描Web敏感目录

nmap -p --script=http-enum.nse www.xxser.com

案例二:扫描Sqllnjection

扫描SQL注射漏洞是简单的,主要用到了sql-injection.nse脚本文件(脚本nse文件可以从nmap官网下载)

> nmap --script=sql-injection.nse www.xxser.com

案例三:使用所有脚本进行扫描(非常耗时)

> nmap --script all 127.0.0.1

案例四:使用通配符扫描

> nmap --script "http-*" 127.0.0.1

(表示使用所有以 http 开头的脚本扫描)

总结:

Nmap可以用来检测主机是否存在漏洞和密码暴力破解等;用好Nmap脚本引擎是一大助力,可以使用参数自由的使用命令对目标主机进行探测,使用起来非常灵活。

-------------------------------------------

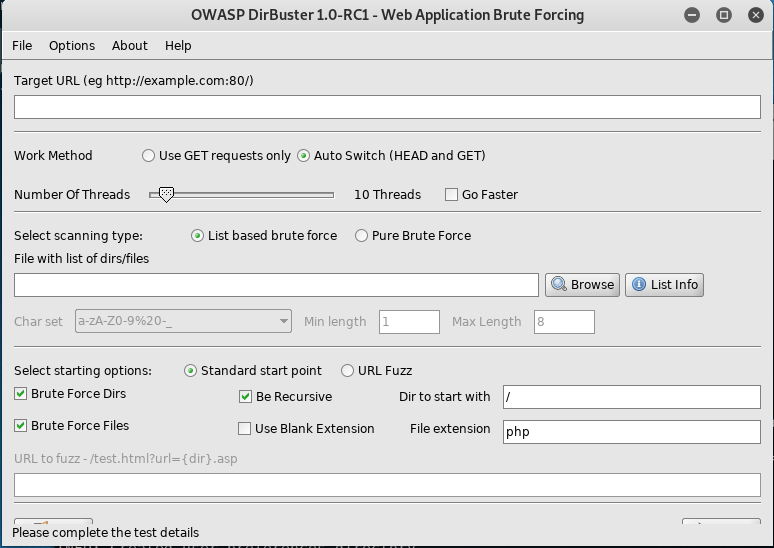

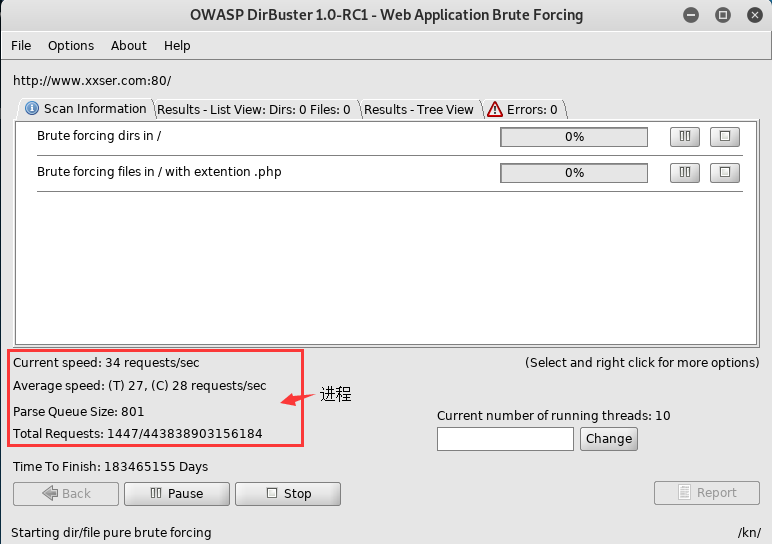

DirBuster:

在渗透测试过程中,探测Web目录结构和隐藏铭感文件是必不可少的的一部分;可以通过目录扫描和文件敏感,发现后台管理后台、文件上传界面、有可能还会扫出网站的源代码;DirBuster则是一个功能优秀的探测工具;

DirBuster 采用Java编写,所以安装DirBuster时需要Java的运行环境JRE

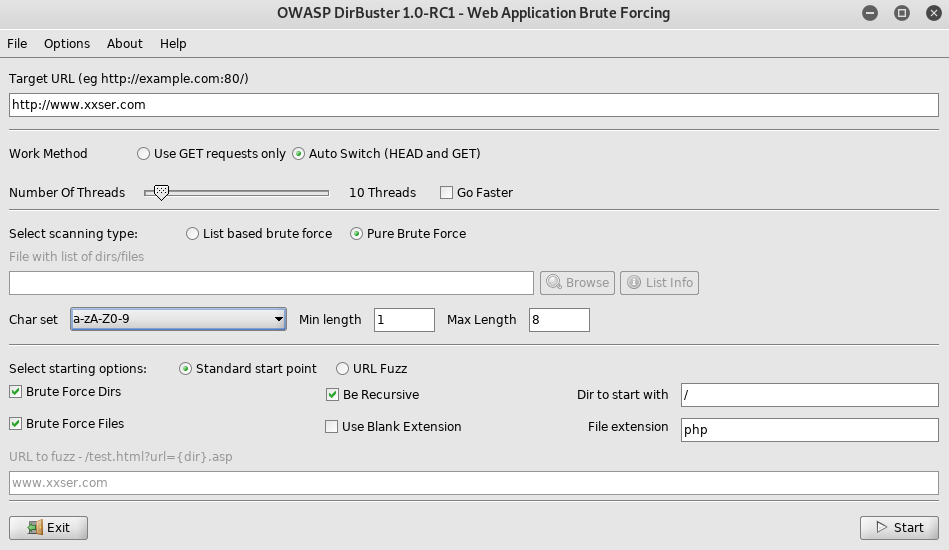

1、在Target URL 输入框中输入 目标主机URL(需要协议名)

2、在Work Method中可以选择工作方式:GET请求方式或者自动选择方式

3、在Number Of Thread中选择线程

4、在Select Scanning typeh中选择扫描类型(可以使用字典进行扫描【List based brute force】)

5、Browse按钮选择字典(可以选择自带或者自己配置的字典)

6、在Select Starting Options中选择选项:Standard start point 和 Url Fuzz ;偏向于选择后者,但需要输入 “{dir}”:代表字典中的每一行。

点击 Start 开始对目标URL开始扫描

##### 类似的扫描工具多不胜数:御剑后台扫描就是一个典例 #################

针对目标的扫描,需要递归进行测试,需要对已经扫出的目录进行递归扫描;因为很有可能该目录就是另外一个Web应用程序。

——————————————————

指纹识别:

指纹由于具有终身不变性、唯一性;所以是所有特征识别的代名词。

在Nmap针对操作系统进行指纹识别

> nmap -O 192.168.2.129

通过Nmap -O命令可识别服务器操作系统的指纹,但是很多时候也是识别不了的;

Linux kali信息探测以及 Nmap 初体验的更多相关文章

- ★Kali信息收集★8.Nmap :端口扫描

★Kali信息收集~ 0.Httrack 网站复制机 http://www.cnblogs.com/dunitian/p/5061954.html ★Kali信息收集~ 1.Google Hackin ...

- Linux内核驱动学习(三)字符型设备驱动之初体验

Linux字符型设备驱动之初体验 文章目录 Linux字符型设备驱动之初体验 前言 框架 字符型设备 程序实现 cdev kobj owner file_operations dev_t 设备注册过程 ...

- Kali信息收集系列:(都是我以前的笔记整理了一下,就没加水印,习惯就好)

好几天没发微信公众号了,今天一起发下.(最近有点事情) 前些天老业界的一位朋友问我一些Safe新时代信息收集的问题 逆天虽然好多年不干老本行,但隔段时间都会关注一下 于是就花了点时间整理了一下,你们就 ...

- Kali Linux 2016.2初体验使用总结

Kali Linux 2016.2初体验使用总结 Kali Linux官方于8月30日发布Kali Linux 2016的第二个版本Kali Linux 2016.2.该版本距离Kali Linux ...

- 云计算第一章:服务器硬件及linux初体验

第一章:服务器硬件及linux初体验 一.了解linux: 1.linux的三大分支:debian.redhat.ubuntu 2.redhat版本: redhat:红帽,简称RHEL,企业级官方版本 ...

- 在同一个硬盘上安装多个 Linux 发行版及 Fedora 21 、Fedora 22 初体验

在同一个硬盘上安装多个 Linux 发行版 以前对多个 Linux 发行版的折腾主要是在虚拟机上完成.我的桌面电脑性能比较强大,玩玩虚拟机没啥问题,但是笔记本电脑就不行了.要在我的笔记本电脑上折腾多个 ...

- Linux之初体验

预备作业03--我的Linux初体验 学习基于VirtualBox虚拟机安装Ubuntu图文教程在自己笔记本上安装Linux操作系统 一开始以为这个项目很简单,以往也在自己的笔记本上看教程安装过软件, ...

- 第三次随笔--安装虚拟机及学习linux系统初体验

第三次随笔--安装虚拟机及学习linux系统初体验 ·学习基于VirtualBox虚拟机安装Ubuntu图文教程在自己笔记本上安装Linux操作系统 首先按照老师的提示步骤进行VirtualBox虚拟 ...

- linux 局域网探测工具nmap

NMap,也就是Network Mapper,是Linux下的网络扫描和嗅探工 具包,其基本功能有三个, 一是探测一组主机是否在线: 其次是扫描主机端口,嗅探所提供的网络服务: 还可以推断主机所用的操 ...

随机推荐

- 029.[转] SSO单点登录的通用架构实现

单点登录的通用架构实现 pphh发布于2018年4月26日 http://www.hyhblog.cn/2018/04/26/single_sign_on_arch/ 目录 1. 什么是单点登录 2. ...

- rust语法

目录 rust语法 前言 一.数据类型 1.1 标量scalar 1.2 复合compound 1.3 切片slice 1.4 引用(借用)reference 1.5 智能指针smart pointe ...

- 26.Java基础_状态修饰符

状态修饰符: final(最终态),static(静态) final关键字: 修饰类: 修饰局部变量: static关键字: 修饰变量: 修饰函数:

- 9. Go语言—流程控制

一.流程控制语法 if condition_1{ }else if condition_2{ }else if condition_3{ }else{ } 二.switch分支 package mai ...

- python,adb,分别给多个设备安装多个apk文件,os.popen(); os.system; os.path.splitext(); a.split(' \t'); readlines(); append(); os.path.join(); time.sleep();

#encoding:utf-8import os,time#=======================查找手机设备序列号=============a='adb devices'b=os.popen ...

- day72_10_17 序列化组件之model的运用

一.拆分的序列化. model序列化的基本用法就是使用元类中的fields,其中model绑定的就是model中的表 如果需要多表查询,要在model中定义property: class BookMo ...

- luoguP4770 [NOI2018]你的名字

题意 不妨先考虑\(l=1,r=|S|\)的情况: 这时我们要求的其实是\(S,T\)的本质不同的公共子串数量. 首先对\(S\)建一个后缀自动机,同时对于每个\(T\),我们也建一个自动机. 根据后 ...

- ionic4打包和ngix配置

ionic4打包 ng run app:build --base-href=/edu/course/mobile压缩打包 ng run app:build:production --base-href ...

- Python socket & socket server

socket 网络上的两个程序通过一个双向的通信连接实现数据的交换,这个连接的一端称为一个socket(套接字). 建立网络通信连接至少要一对socket.socket是对TCP/IP的封装 使用方法 ...

- Note | Ubuntu18.04安装与配置

目标: 在服务器上配置最新的Ubuntu稳定版本18.04 LTS.18.04比16.04好看很多,非常建议. 有3块硬盘:2块4TB机械硬盘,1块2TB固态硬盘.计划将固态硬盘作为主硬盘,其余两块机 ...