权限管理组件:rbac

rbac: Role_Based Access Control,基于角色的权限控制

权限:一个包含正则表达式 的url就是一个权限

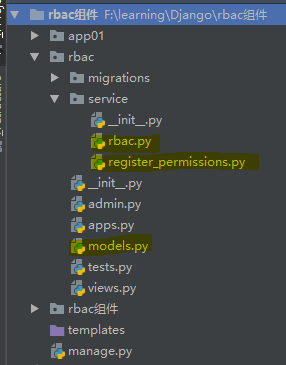

目录结构:

rbac这个app中的文件代码如下:

rbac/models.py

from django.db import models # Create your models here. class User(models.Model):

# 这个User要和 app 中的 用户信息表 一对一关联; from rbac.models import *

name = models.CharField(max_length=32)

roles = models.ManyToManyField(to="Role") def __str__(self):

return self.name class Role(models.Model):

title = models.CharField(max_length=32)

permissions = models.ManyToManyField(to="Permission") def __str__(self):

return self.title class Permission(models.Model):

title = models.CharField(max_length=32)

url = models.CharField(max_length=128)

actions = models.CharField(max_length=32) # 用于标识“增删改查”某一操作 --- "add","delete","edit","list"

group = models.ForeignKey(to="PermissionGroup",on_delete=models.CASCADE) # 能够避免页面渲染时,判断 <a>标签是否存在时的 url 带有表名 """

所要得到的数据结构 permission_dict :

{

1:{

url:[...],

actions:[...]

}

2:{

url:[...],

actions:[...]

},

...

}

# 字典中的数字键代表 permission_group,即权限分类(角色或者表名分类)

""" def __str__(self):

return self.title class PermissionGroup(models.Model):

"""

作用:标识哪个权限属于哪个组(或者说是哪个表的增删改查)

"""

title = models.CharField(max_length=32) def __str__(self):

return self.title

rbac/service/register_permissions.py

def initiate_permissions_session(request,user):

""" 登陆后把权限注册到session中 """ # 方式一:只包含 url 的列表

"""

permissions = user.roles.all().values("permissions__url").distinct() # 取出当前用户的所有权限(QuerySet;要去重) permission_list = []

for item in permissions:

permission_list.append(item["permissions__url"]) request.session["permission_list"] = permission_list # 把权限列表注册到session 中,以后直接从 session 中去取

""" # 方式二:字典

permissions = user.roles.all().values("permissions__url","permissions__actions","permissions__group_id").distinct() permissions_dict = {}

for item in permissions:

pgid = item.get("permissions__group_id")

if pgid not in permissions_dict:

permissions_dict[pgid] = {

"actions":[item["permissions__actions"]],

"urls":[item["permissions__url"]]

}

else:

permissions_dict[pgid]["actions"].append(item["permissions__actions"])

permissions_dict[pgid]["urls"].append(item["permissions__url"]) request.session["permissions_dict"] = permissions_dict """

方式二得到的 permissions_dict 数据结构形式:

{

1:{

url:[...],

actions:[...]

}

2:{

url:[...],

actions:[...]

},

...

}

""" """

登陆验证成功后要调用这个函数

"""

rbac/service/rbac.py

from django.utils.deprecation import MiddlewareMixin

import re

from django.shortcuts import redirect,HttpResponse class PermissionValid(MiddlewareMixin):

"""

通过中间件校验用户是否有权限访问某个url

""" def process_request(self,request): current_path = request.path url_white_list = ["/login/","/reg/","/admin/.*"] # /admin/.*" 表示 所有 以 admin 开关的url # 先校验当前的 url 是否在 白名单中 (url_white_list中有正则,不能直接用 in 判断)

for url in url_white_list:

ret = re.match(url,current_path)

if ret:

return None # 通过校验 # 再校验当前用户是否已经登陆(根据具体的登陆验证逻辑来重构这块的代码)

if request.user.is_anonymous:

return redirect("/login/") # 跳转到登陆页面 """

def reg(request,current_path):

permission_list = request.session.get("permission_list", [])

flag = False

for permission in permission_list: permission = "^%s$" % permission ret = re.match(permission, current_path)

if ret:

flag = True

break

return flag #校验权限1(permission_list)

permission_list = request.session.get("permission_list",[]) # ['/users/', '/users/add', '/users/delete/(\\d+)', 'users/edit/(\\d+)']

flag=reg(request,current_path) if not flag:

return HttpResponse("没有访问权限!") return None

""" # 校验权限2:(permission_dict) 最后判断用户是否有当前url 的权限

permissions_dict = request.session["permissions_dict"]

for item in permissions_dict.values():

for url in item["urls"]:

ret = "^%s$"%url # 为了让 url 和 current_path 完全匹配,需要在其前后加上 ^$

ret = re.match(url,current_path)

if ret:

request.actions = item["actions"] # 如果匹配成功,就把该当前用户对该表的所有能进行的操作添加到 request中; # Permission表中 actions & group字段,和 PermissionGroup这个表都是为了这一步

return None

return HttpResponse("您没有这个url的权限!")

rbac组件小结:

权限粒度控制

简单控制:

{% if "users/add" in permissions_list%}

摆脱表控制

更改数据库结构

class Permission(models.Model):

title=models.CharField(max_length=32)

url=models.CharField(max_length=32)

action=models.CharField(max_length=32,default="")

group=models.ForeignKey("PermissionGroup",default=1)

def __str__(self):return self.title

class PermissionGroup(models.Model):

title = models.CharField(max_length=32)

def __str__(self): return self.title

登录验证:

permissions = user.roles.all().values("permissions__url","permissions__group_id","permissions__action").distinct()

构建permission_dict

permissions:

[

{'permissions__url': '/users/add/',

'permissions__group_id': 1,

'permissions__action': 'add'},

{'permissions__url': '/roles/',

'permissions__group_id': 2,

'permissions__action': 'list'},

{'permissions__url': '/users/delete/(\\d+)',

'permissions__group_id': 1,

'permissions__action': 'delete'},

{'permissions__url': 'users/edit/(\\d+)',

'permissions__group_id': 1,

'permissions__action': 'edit'}

]

permission_dict

{

1: {

'urls': ['/users/', '/users/add/', '/users/delete/(\\d+)', 'users/edit/(\\d+)'],

'actions': ['list', 'add', 'delete', 'edit']},

2: {

'urls': ['/roles/'],

'actions': ['list']}

}

中间价校验权限:

permission_dict=request.session.get("permission_dict")

for item in permission_dict.values():

urls=item['urls']

for reg in urls:

reg="^%s$"%reg

ret=re.match(reg,current_path)

if ret:

print("actions",item['actions'])

request.actions=item['actions']

return None

return HttpResponse("没有访问权限!")

权限管理组件:rbac的更多相关文章

- 杂项-权限管理:RBAC

ylbtech-杂项-权限管理:RBAC 基于角色的权限访问控制(Role-Based Access Control)作为传统访问控制(自主访问,强制访问)的有前景的代替受到广泛的关注.在RBAC中, ...

- 基于角色权限管理:rbac设计分析以及具体细节

权限管理---设计分析以及具体细节 说起权限我们大家都知道,不一样的角色会有不一样的权限. 比如就像学生管理系统一样,管理员,老师,学生之间的权限都是不一样的,那么展示的页面也是不一样的. 所以,我们 ...

- 实习小结(三)--- 权限管理(RBAC)

这一周,大多数时间 用来做需求分析,细化每个页面需要实现的功能.由于这个项目需要四种身份登录查看,分别是学生,老师,领导,管理员.每个身份登入系统显示得页面都不相同,四个角色分析完成后,统计了一下页面 ...

- 基于角色权限管理:rbac具体代码实现

权限管理 创建一个rbac和app的应用,这个rbac主要是用来存放权限的,全称叫做基于角色权限控制 一.先看配置文件合适不,给创建的rbac在配置文件里面设置一下 找到INSTALLED_APPS= ...

- php之 人员的权限管理(RBAC)

1.想好权限管理的作用? 2.有什么权限内容? 3.既然有权限管理那么就会有管理员? 4.登录后每个人员的界面会是不一样的? 一.想好这个权限是什么? 就做一个就像是vip的功能,普通用户和vip用户 ...

- Agile.Net 组件式开发平台 - 权限管理组件

RBAC原则 (1)最小权限原则之所以被RBAC所支持,是因为RBAC可以将其角色配置成其完成任务所需要的最小的权限集. (2)责任分离原则可以通过调用相互独立互斥的角色来共同 ...

- 后台设计的基石:用户权限管理(RBAC)及工作流(workflow)模型

后台产品同学在设计后台时,会发现一般后台的各个功能模块总结起来有两大类型:功能类.流程类.在设计功能或流程前都需要预判不同的使用角色对应不同权限,设计流程前则还得思考最基本的工作流原理. 用户权限是设 ...

- Django实现Rbac权限管理

权限管理 权限管理是根据不同的用户有相应的权限功能,通常用到的权限管理理念Rbac. Rbac 基于角色的权限访问控制(Role-Based Access Control)作为传统访问控制(自主访问, ...

- PHP中RBAC权限管理

1.RBAC概念和原理 RBAC:全称叫做Role-Based Access Control,中文翻译叫做基于角色的访问控制.其主要的作用是实现项目的权限控制. ...

随机推荐

- 关于minSdkVersion="8" 升级appcompat_v7包主题"Theme.AppCompat.Light"等不存在的问题

关于minSdkVersion="8" 升级后,又不想用 appcompat_v7包, 那么appcompat_v7主题"Theme.AppCompat.Light&qu ...

- 转-关于UIView的autoresizingMask属性的研究

在 UIView 中有一个autoresizingMask的属性,它对应的是一个枚举的值(如下),属性的意思就是自动调整子控件与父控件中间的位置,宽高. 1 2 3 4 5 6 7 8 9 enum ...

- 转 Dockerfile 常用指令 - 每天5分钟玩转 Docker 容器技术(16)

是时候系统学习 Dockerfile 了. 下面列出了 Dockerfile 中最常用的指令,完整列表和说明可参看官方文档. FROM指定 base 镜像. MAINTAINER设置镜像的作者,可以是 ...

- 【开源】基于EF6+MVC5+API2+Easyui1.4.5+Easyui管理模板开发的管理系统

经过近一步完善调整,现将本系统源码正式开放,定名为:EasyuiAdminFramework,另外EasyuiAdminTemplate及EasyuiFlatTheme也一并开源 项目主页:http: ...

- AJPFX总结JAVA基本数据类型

1:关键字(掌握) (1)被Java语言赋予特定含义的单词 (2)特点: 全部小写. (3)注意事项: ...

- thinkphp查询,3.X 5.0 亲试可行

[php] view plain copy print? 一.介绍 ThinkPHP内置了非常灵活的查询方法,可以快速的进行数据查询操作,查询条件可以用于读取.更新和删除等操作,主要涉及到wher ...

- COGS.1200 ganggang的烦恼

背景 Zhang Gangrui 年纪大了,记性不好,保险箱的密码记不住了,他只记得密码是一个数的阶乘各个位的数相加的和,最后还有个T或F,代表这个数是否为素数,正好,你到他家去了,他请你帮他这个忙, ...

- (转)Spring中的事务操作

http://blog.csdn.net/yerenyuan_pku/article/details/70024364 事务的回顾 什么是事务 事务是逻辑上的一组操作,组成这组操作的各个逻辑单元,要么 ...

- Mybatis输入输出映射_动态sql_关联关系(一对一、一对多、多对多)

Mybatis输入输出映射_动态sql_关联关系(一对一.一对多.多对多)输入输出映射parameterType完成输入映射parameterType可以传入的参数有,基本数据类型(根据id查询用户的 ...

- B3. Cocurrent 线程的状态

[概述] 1). java.lang.Thread 类中定义了一个枚举 State, 定义了线程的六种状态:NEW.RUNNABLE.BLOCKED.WAITING.TIMED_WAITING.TER ...