关于TCP连接状态的解释

TCP各个状态主要存在于三次握手和四次挥手的过程

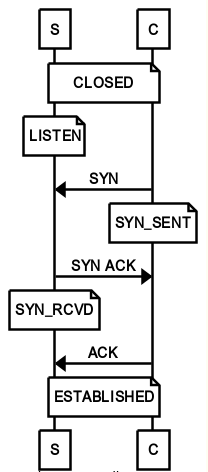

1、TCP建立连接时的三次握手:

服务端应用监听端口处于LISTEN状态,等待建立连接。

第一次握手:客户端发送SYN=一个随机数,然后进入SYN_SENT状态。

第二次握手:服务端收到SYN后,向客户端回应ACK=随机数+1,同时发送SYN=k,然后进入SYN_RCVD状态。

第三次握手:客户端收到ACK后进行验证,并回应SYN,返回ACK=k+1,然后进入ESTABLISHED状态,服务端收到该ACK后进行验证,然后也进入ESTABLISHED状态。

服务端和客户端都进入ESTABLISHED状态后,表示连接建立完成,可以传输数据。

tcpdump抓包三次握手过程:

14:42:00.167658 IP 1.2.3.4.35646 > 192.168.1.223.ssh: Flags [S], seq 1012495606, win 29200, options [mss 1460,sackOK,TS val 3535567886 ecr 0,nop,wscale 7], length 0

14:42:00.167700 IP 192.168.1.223.ssh > 1.2.3.4.35646: Flags [S.], seq 1306417285, ack 1012495607, win 28960, options [mss 1460,sackOK,TS val 3639018129 ecr 3535567886,nop,wscale 7], length 0

14:42:00.169637 IP 1.2.3.4.35646 > 192.168.1.223.ssh: Flags [.], ack 1, win 229, options [nop,nop,TS val 3535567889 ecr 3639018129], length 0

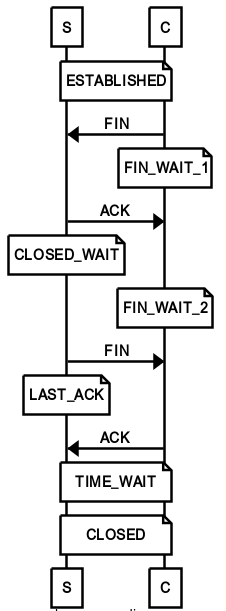

2、TCP断开连接时的四次挥手:

TCP连接中的任一端都可以主动断开连接,应用中一般是客户端主动断开。

第一次挥手:客户端向服务器端发送FIN,表示要断开连接(客户端不再发送数据了),然后进入FIN_WAIT_1状态。

第二次挥手:服务端收到FIN后,回应ACK,然后进入CLOSE_WAIT状态。此时,服务端只能发送数据,不能接收数据。等服务端将缓冲区的数据发送完成后,向客户端发送FIN,然后进入LAST_ACK状态。

第三次挥手:客户端收到FIN的ACK后,进入FIN_WAIT_2状态,此时客户端无法再发送数据,只能接收数据。客户端收到服务端发来的FIN(表示服务端已将缓冲区的数据发送完成),向服务端回应ACK(确认客户端已经收到该FIN),然后客户端进入TIME_WAIT状态。

第四次挥手:服务端收到ACK后,也进入TIME_WAIT状态,客户端进入TIME_WAIT状态后,在等待等待2*MSL时间,进入CLOSED状态,连接关闭。

tcpdump抓包四次挥手过程:

14:42:19.284169 IP 1.2.3.4.ssh > 192.168.1.223.35646: Flags [F.], seq 41, ack 7, win 227, options [nop,nop,TS val 3639037245 ecr 3535587003], length 0

14:42:19.285929 IP 192.168.1.223.35646 > 1.2.3.4.ssh: Flags [.], ack 41, win 229, options [nop,nop,TS val 3535587005 ecr 3639037245], length 0

14:42:19.285986 IP 192.168.1.223.35646 > 1.2.3.4.ssh: Flags [F.], seq 7, ack 42, win 229, options [nop,nop,TS val 3535587005 ecr 3639037245], length 0

14:42:19.285998 IP 1.2.3.4.ssh >192.168.1.223.35646: Flags [.], ack 8, win 227, options [nop,nop,TS val 3639037247 ecr 3535587005], length 0

为啥建立连接的时候是三次握手,而关闭连接的时候是四次挥手呢???

答:服务端在收到客户端请求连接连接(SYN)的时候,可以将SYN和ACK一起发送(放到一个报文中发送)。

服务端在收到客户端发来的FIN请求关闭连接的时候,仅表示客户端已没有数据发送了,但是服务端可能还有没发送完的数据,所以在回应ACK之后,还要等到将所有的数据发送完毕后,再向客户端回应一个FIN,确认可以关闭连接。

关于MSL时间:

MSL是Maximum Segment Lifetime英文的缩写,中文可以译为“报文最大生存时间”,他是任何报文在网络上存在的最长时间,超过这个时间报文将被丢弃。因为tcp报文(segment)是ip数据报(datagram)的数据部分,具体称谓请参见《数据在网络各层中的称呼》一文,而ip头中有一个TTL域,TTL是time to live的缩写,中文可以译为“生存时间”,这个生存时间是由源主机设置初始值但不是存的具体时间,而是存储了一个ip数据报可以经过的最大路由数,每经过一个处理他的路由器此值就减1,当此值为0则数据报将被丢弃,同时发送ICMP报文通知源主机。RFC 793中规定MSL为2分钟,实际应用中常用的是30秒,1分钟和2分钟等。 2MSL即两倍的MSL,TCP的TIME_WAIT状态也称为2MSL等待状态,当TCP的一端发起主动关闭,在发出最后一个ACK包后,即第3次握手完成后发送了第四次握手的ACK包后就进入了TIME_WAIT状态,必须在此状态上停留两倍的MSL时间,等待2MSL时间主要目的是怕最后一个ACK包对方没收到,那么对方在超时后将重发第三次握手的FIN包,主动关闭端接到重发的FIN包后可以再发一个ACK应答包。在TIME_WAIT状态时两端的端口不能使用,要等到2MSL时间结束才可继续使用。当连接处于2MSL等待阶段时任何迟到的报文段都将被丢弃。不过在实际应用中可以通过设置SO_REUSEADDR选项达到不必等待2MSL时间结束再使用此端口。 TTL与MSL是有关系的但不是简单的相等的关系,MSL要大于等于TTL。

查看系统中当前所有连接状态:

netstat -n|awk '/^tcp/{++S[$NF]}END{for (key in S) print key,S[key]}'

TIME_WAIT 4976

CLOSE_WAIT 46

SYN_SENT 3

FIN_WAIT2 1

ESTABLISHED 405

发现TIME_WAIT状态还是比较多的,可以通过调整内核参数优化:

#vim /etc/sysctl.conf net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_tw_reuse = 1

net.ipv4.tcp_tw_recycle = 1

net.ipv4.tcp_fin_timeout = 30

net.ipv4.tcp_syncookies = 1 表示开启SYN Cookies。当出现SYN等待队列溢出时,启用cookies来处理,可防范少量SYN攻击,默认为0,表示关闭;

net.ipv4.tcp_tw_reuse = 1 表示开启重用。允许将TIME_WAIT sockets重新用于新的TCP连接,默认为0,表示关闭;

net.ipv4.tcp_tw_recycle = 1 表示开启TCP连接中TIME_WAIT sockets的快速回收,默认为0,表示关闭;

net.ipv4.tcp_fin_timeout 修改系默认的 TIMEOUT 时间;

关于TCP连接状态的解释的更多相关文章

- TCP连接状态具体解释

tcp状态: LISTEN:侦听来自远方的TCPport的连接请求 SYN-SENT:再发送连接请求后等待匹配的连接请求 SYN-RECEIVED:再收到和发送一个连接请求后等待对方对连接请求的确认 ...

- 查看 Apache并发请求数及其TCP连接状态

查看 Apache并发请求数及其TCP连接状态 (2011-06-27 15:08:36) 服务器上的一些统计数据: 1)统计80端口连接数 netstat -nat|grep -i "80 ...

- 查看 并发请求数及其TCP连接状态【转】

服务器上的一些统计数据: 1)统计80端口连接数netstat -nat|grep -i "80"|wc -l 2)统计httpd协议连接数ps -ef|grep httpd|wc ...

- Linux下查看Web服务器当前的并发连接数和TCP连接状态

对于web服务器(Nginx.Apache等)来说,并发连接数是一个比较重要的参数,下面就通过netstat命令和awk来查看web服务器的并发连接数以及TCP连接状态. $ netstat -n | ...

- 查看 并发请求数及其TCP连接状态

服务器上的一些统计数据: 1)统计80端口连接数netstat -nat|grep -i "80"|wc -l 2)统计httpd协议连接数ps -ef|grep httpd|wc ...

- TCP连接状态

TCP 连接状态按 TCP 协议的标准表示法, TCP 可具有如下几种状态,为讨论方便,如下讨论中区分服务端和客户端,实际软件处理上对二者一视同仁. CLOSED关闭状态.在两个通信端使用“三路握手” ...

- 查看 Apache并发请求数及其TCP连接状态【转】

查看 Apache并发请求数及其TCP连接状态 (2011-06-27 15:08:36) 服务器上的一些统计数据: 1)统计80端口连接数netstat -nat|grep -i "80& ...

- TCP三次握手及TCP连接状态 TCP报文首部格式

建立TCP连接时的TCP三次握手和断开TCP连接时的4次挥手整体过程如下图: 开个玩笑 ACK: TCP协议规定,只有ACK=1时有效,连接建立后所有发送的报文ACK必须为1 SYN(SYNchron ...

- zabbix监控 linux/windows 主机tcp连接状态

更新内容:1).增加了对windows主机的tcp连接状态的监控2).修改linux主机的监控配置,使linux与windwos主机能够使用相同的模板tcp的连接状态对于监控服务器,尤其是Web服务器 ...

随机推荐

- 软件工程项目之摄影App

摄影app 开发人员:Ives & Dyh 开发功能: 摄影师注册与认证,为年轻摄影师提供成长的空间,发挥一技之长的平台. 用户注册与验证,为有摄影需求的人提供选择摄影师进行个性化拍摄的平台. ...

- b总结

Beta 答辩总结 评审表 组名 格式 内容 ppt 演讲 答辩 总计 天机组 15 15 13 15 14 72 PMS 16 16 15 16 16 79 日不落战队 16 17 17 17 17 ...

- shell脚本第一课

shell脚本的文件名一般是以.sh结尾,也可以以其他格式如.txt,甚至不加后缀. 脚本的第一行的#!/bin/bash表示指定脚本执行时的解析器. #!/bin/bash #文件名:test.sh ...

- MYSQL jdbc autoReconnect

http://blog.csdn.net/a9529lty/article/details/7104351 http://blog.163.com/huangfei_person/blog/stati ...

- hive存储、数据模型、内部表

创建内部表 加一列元素 删除表

- html 腳本

腳本引入: <script type="text/script"> document.write("hello")</script> 腳 ...

- python之count()函数

# count()统计字符串中特定单词或短语出现次数(n = 3) strs = 'Good! Today is good day! Good job!' n = strs.lower().count ...

- FFT ip core

The FFT core provides four architecture options to offer a trade-off权衡取舍 between core size andtransf ...

- 洛谷P2397 yyy loves Maths VI (mode)

P2397 yyy loves Maths VI (mode) 题目背景 自动上次redbag用加法好好的刁难过了yyy同学以后,yyy十分愤怒.他还击给了redbag一题,但是这题他惊讶的发现自己居 ...

- JSP 和 Servlet 的工作原理和生命周期

JSP的英文名叫Java Server Pages,翻译为中文是Java服务器页面的意思,其底层就是一个简化的Servlet设计,是由sum公司主导参与建立的一种动态网页技术标准.Servlet 就是 ...